Предлагаем вашему вниманию подборку полезных сетевых утилит для Андроид, которые будут вам полезны каждый день.

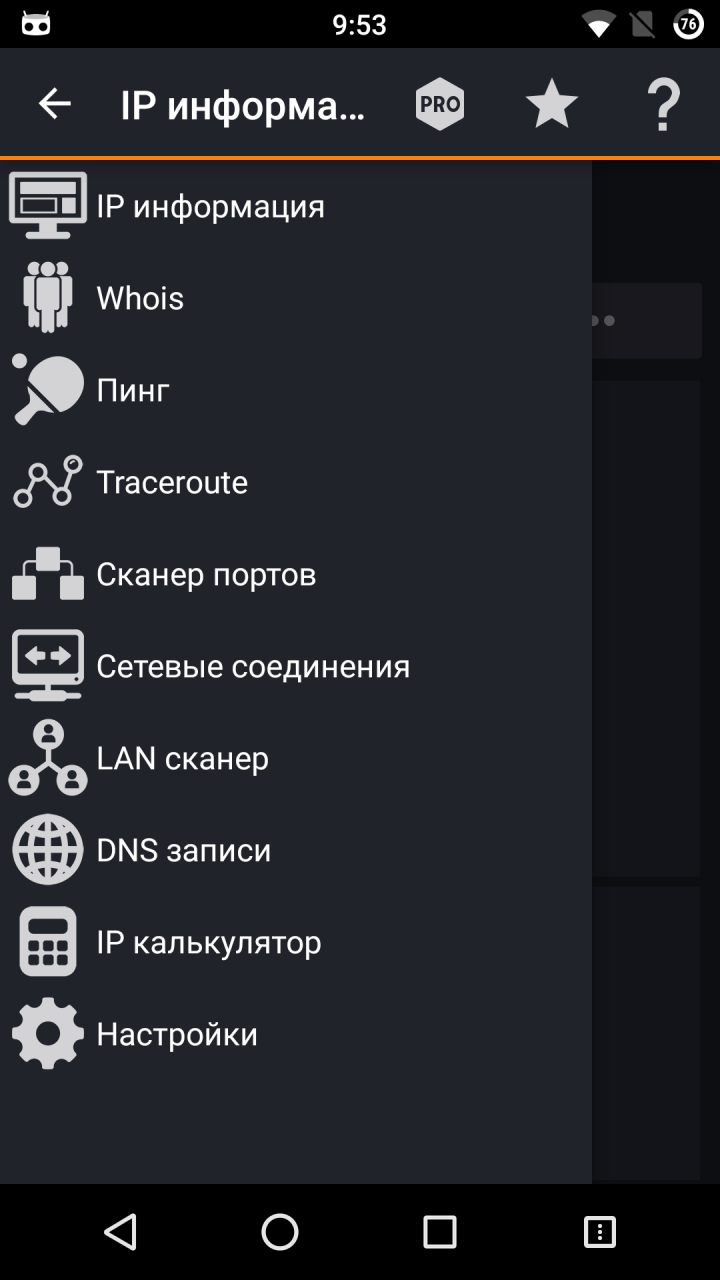

IP Tools

IP Tools — это набор стандартных сетевых утилит андроид, которые можно найти в любой настольной ОС: ping, whois, traceroute, dig. Также в приложении есть встроенный простенький сканер портов и IP-калькулятор. Главный экран приложения — всевозможная информация о текущих сетевых настройках и подключении к сети, в частности приложение позволяет узнать свой внешний IP-адрес, уровень сигнала, местоположение провайдера и просмотреть другие настройки соединения.

IP Tools — это набор стандартных сетевых утилит андроид, которые можно найти в любой настольной ОС: ping, whois, traceroute, dig. Также в приложении есть встроенный простенький сканер портов и IP-калькулятор. Главный экран приложения — всевозможная информация о текущих сетевых настройках и подключении к сети, в частности приложение позволяет узнать свой внешний IP-адрес, уровень сигнала, местоположение провайдера и просмотреть другие настройки соединения.

Доступна функция Wake on LAN для включения соответствующим образом настроенного ПК по сети, конвертер IP в имя хоста, возможность просмотра лога соединений. В общем, все самое необходимое, в красивой упаковке без излишков. 99% функций приложения доступны бесплатно.

Платформа: Android 2.3+

Цена: бесплатно

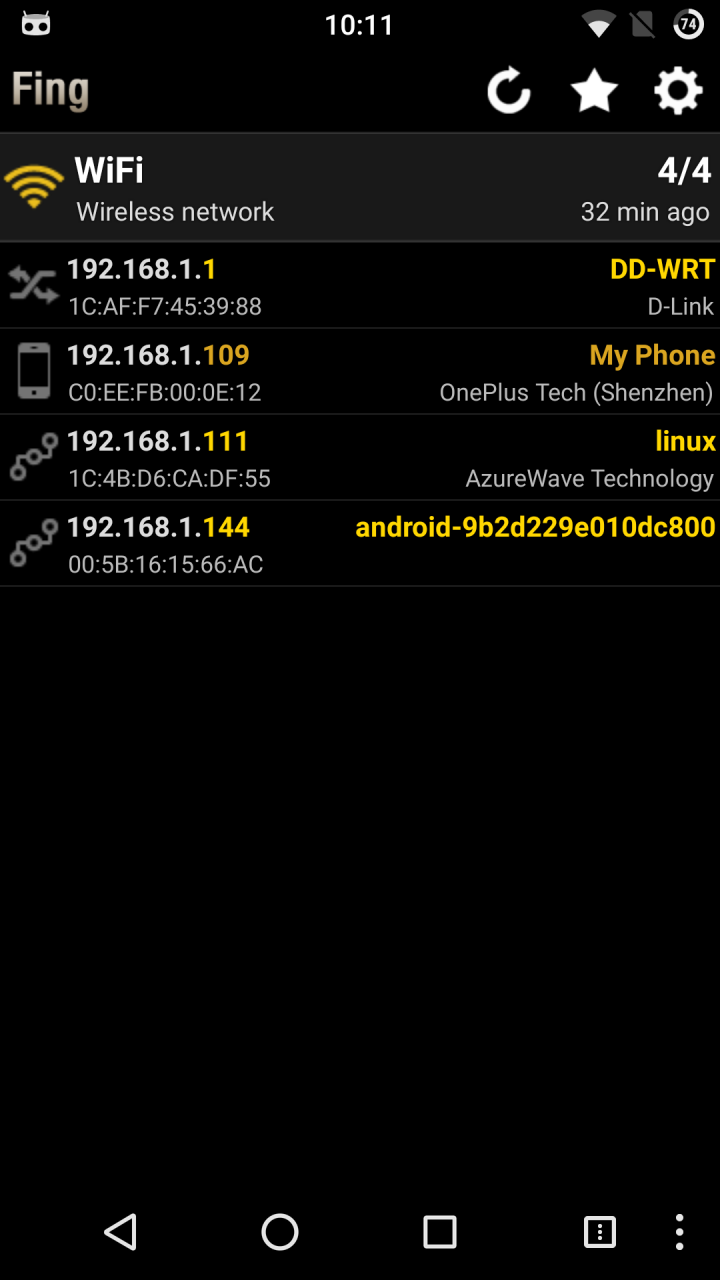

Fing

Схожий по функциональности с IP Tools инструмент, заточенный на анализ локальных сетей. После запуска Fing сканирует сеть на наличие хостов и выводит на экран список их адресов вместе с сопутствующей информацией, такой кaк MAC-адрес и имя хоста. Тап по любому из них откроет экран дополнительных сведений, на котором есть сетевые утилиты для андроид для выполнения пинга, скана портов, traceroute и Wake on LAN.

Схожий по функциональности с IP Tools инструмент, заточенный на анализ локальных сетей. После запуска Fing сканирует сеть на наличие хостов и выводит на экран список их адресов вместе с сопутствующей информацией, такой кaк MAC-адрес и имя хоста. Тап по любому из них откроет экран дополнительных сведений, на котором есть сетевые утилиты для андроид для выполнения пинга, скана портов, traceroute и Wake on LAN.

Выполнить скан портов, ping, traceroute и DNS Lookup можно и для произвольных сетевых хостов, правда эта функциональность почему-то находится в настройках. Также стоит отметить, что Fing сохраняет информацию обо всех исследованных сетях, так что к анализу можно вернуться и позже. Более того, он позволяет отгружать эту информацию в облако, так что получить к ней доступ можно отовсюду и с любого смартфона.

Цена: бесплатно

[ad name=»Responbl»]

[ad name=»Responbl»]Network Mapper

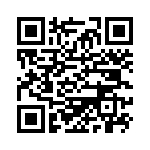

А это уже графическая обертка к широко известному сканеру портов Nmap. Последний известен как самый продвинутый среди себе подобных, способный выполнять сканирование всеми возможными способами, включая скрытые, определять тип ОС и версии висящих на портах сервисов. Один из ключевых инструментов исследователя сети.

А это уже графическая обертка к широко известному сканеру портов Nmap. Последний известен как самый продвинутый среди себе подобных, способный выполнять сканирование всеми возможными способами, включая скрытые, определять тип ОС и версии висящих на портах сервисов. Один из ключевых инструментов исследователя сети.

Что касается Network Mapper, то обертка довольно проста, можно даже сказать примитивна. Все, что можно сделать, — это выбрать тип сканирования (от простейшего Regular до Intense, включающего в себя также определение ОС, сервисов и другой информации) и вбить IP-адрес. Далее вывод Nmap посыплется на экран, и останется только дождаться завершения операции и провести анализ.

К слову сказать, приложение никак не парсит и не изменяет сам вывод, так что он будет точно таким же, как на настольных ОС. И это хорошо.

Платформа: Android 4.0+

Цена: бесплатно

[ad name=»Responbl»]

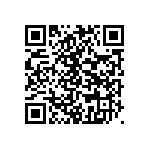

Intercepter-NG

Тяжелая артиллерия. Об Intercepter-NG можно написать не одну статью, поэтому не буду вдаваться в детали, а просто скажу, что это одно из самых мощных приложений для сканирования сетей, перехвата трафика, его изменения в реальном времени и выполнения MITM-атак. В умелых руках Intercepter-NG превращаeтся в мощнейший инструмент, позволяющий зайти в кафе и уйти с пачкой паролей и личных данных, заодно узнав, сколько в помещении пользователей iPhone 6s, а кто пользуется древним Galaxy S3.

Тяжелая артиллерия. Об Intercepter-NG можно написать не одну статью, поэтому не буду вдаваться в детали, а просто скажу, что это одно из самых мощных приложений для сканирования сетей, перехвата трафика, его изменения в реальном времени и выполнения MITM-атак. В умелых руках Intercepter-NG превращаeтся в мощнейший инструмент, позволяющий зайти в кафе и уйти с пачкой паролей и личных данных, заодно узнав, сколько в помещении пользователей iPhone 6s, а кто пользуется древним Galaxy S3.

Android-версия инструмента неказиста на вид и во многом уступает настольной, однако и в ней есть масса возможноcтей, включая скан локальной сети, перехват локального трафика, кукисов, файлов, передаваемых в открытом виде, можно выполнять SSLStrip, DNS-спуфинг, сохранять сессию в pcap для последующего анализа на ПК и многое другое. В общем, must have инструмент любого исследователя, к тому же абсолютно бесплатный.

Платформа: Android 2.1+

1 comments On Сетевые утилиты для андроид.

Pingback: Как управлять смартфоном с компьютера. - Cryptoworld ()