Конечно, вы также можете приобрести подписку на соответствующую услугу, но наличие SSH-доступа к компьютеру с доступом в Интернет означает, что вы можете создать свой собственный VPN-сервис, не потратив ни копейки. Основная идея заключается в подключении к удаленному компьютеру в определенной сети и передаче всего сетевого трафика локально в эту сеть. Сегодня изучим как как создать собственный VPN-сервис.

На сегодняшний день у Mozilla Firefox есть целый штат преданных поклонников. Это неудивительно: он и вправду оказался надежным, быстрым, а главное — легко расширяемым с помощью множества плагинов.В арсенале браузера есть ряд инструментов для повышения

…Безопасность уже давно не является чем-то из разряда инструментов разведчиков. Теперь это суровая реальность и если не беспокоится об этом то можно легко стать жертвой как мошенников так и просто быть заваленным не нужной рекламой и

…Приветствую друзья. Cегодня речь пойдет об очень старой и заезженной теме, а именно — о VPN. О роли данного инструмента в построении Вашей личной безопасности. Постараюсь кратко и по делу, без каких либо лишних слов. Что

…Зачастую интернет, особенно мобильный, спешит «обрадовать» нас своей нестабильной работой. Будь это плохой уровень сигнала, работа с лептопа в движении/на авто или попросту закончился пакет услуг. При обрыве интернета обрывается и VPN-соединение. В этот момент, если

…На тему анонимности в сети огромное множество статей, публикаций, мануалов и прочей информации. Но не вся она пишется теми, кто сам вздрагивал, видя полицейский уазик у своего подъезда.

Многие авторы — либо специалисты в сфере информационных

…В документации к OpenVPN отыщется и много других интересных возможностей. К примеру, если указать несколько опций remote в конфиге клиента, клиент автоматически переключится на следующий адрес сервера, если не сможет подключиться к первому.

Именно гибкость настройки

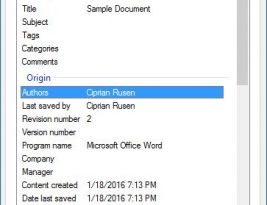

…Думаю многие знают что кроме самого содержимого файла также большую важность имеют его метаданные. К примеру у фотографии — метаданные показывают в том числе геотег о месте где она сделана. Кроме этого в метаданные

…DNSCrypt — программа, работающая как служба dnscrypt-proxy, которая улучшает защиту и конфиденциальность онлайн за счет шифрования DNS трафика между пользователем и OpenDNS, предотвращая попытки отслеживания, перехвата DNS и MITM-атаки (атаки «человек посередине»).

Давайте сегодня немного поиграем в частных детективов. Все знают что в сети интернет достаточно легко растворится и быть практически анонимным. Но иногда высплывают задачи по поиску человека в сети и всем что

…Одним из самых распространенных каналов утечки информации о посещаемых сайтах являются службы DNS. Данный протокол был придуман давно и в то время не стоял так остро вопрос о приватности. Сегодня многие провайдеры имеют доступ и собирают

…защитаТайна переписки была в тренде с времен римской империи, тогда были придуманы первые шифры для передачи важной информации. С годами эта тема набирает все большую популярность. И защита электронной почты становится важной не только

…Что это и зачем нужна двухфакторная аутентификация

Двухфакторной аутентификацией называется современный и надежный способ защиты учетных записей (аккаунтов) от взлома. Он позволяет идентифицировать пользователя при помощи двух разных типов «ключей». Например, первым

…Работа в тени прежде всего подразумевает обеспечение собственной безопасности и анонимности, поэтому мимо этой темы я просто не мог пройти. Сегодня я раскажу вам как своими руками создать девайс, который пригодится практически каждый день и позволит

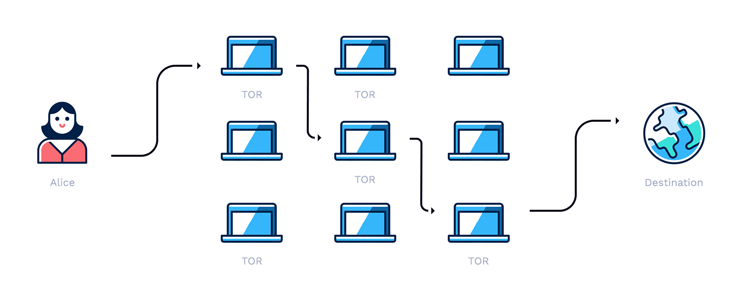

…Тот кто не задумывался о своей анонимности в сети интернет рано или позно о ней начнет задумываться это 100%. И как только вы начнете погружаться в эту тему, вы получите огромное количество статей которые

…Многим не всегда удобно «скакать» по разным браузерам для интернет-серфинга то в Chrome, то в Tor Browser. Поэтому давайте рассмотрим вариант — не покидать Chrome используя расширения.

…

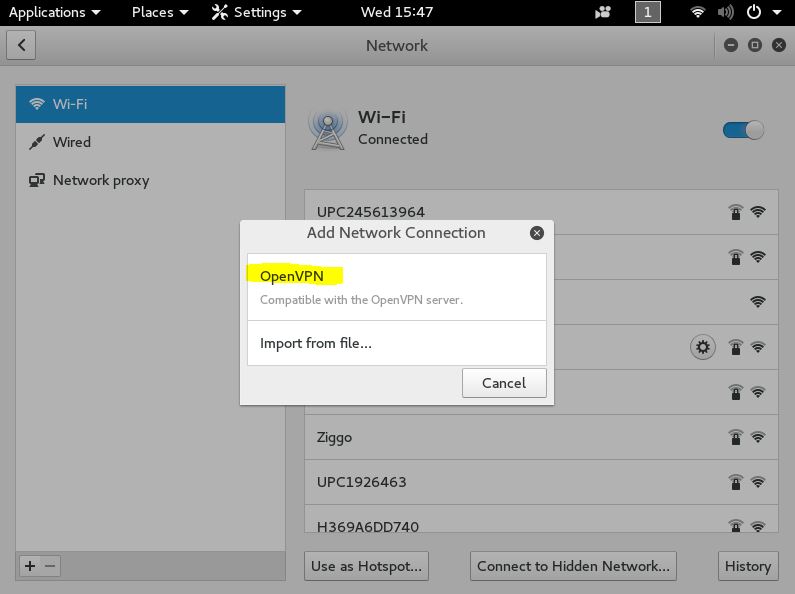

VPN создана для установления виртуального соединения между узлами с использованием выделенных соединений, виртуальных туннельных протоколов или шифрование трафика. На Kali Linux, по умолчанию, опция VPN является неактивной, т. е. недоступной для добавления новых соединений. Эта

…Telegram — мессенджер для смартфонов, позиционирующий себя как безопасный, защищающий не только от злоумышленников, но и от государственных структур. Маркетинг сделал своё дело и мессенджер получил свою аудиторию, но при этом многие известные специалисты

…В современном мире любой пользователь интернет сети, проходил регистрацию хотя-бы на мейл.ру. Но обычно любой средне-статический пользователь зарегистрирован как минимум на 30ти сайтах и сервисах. Многие утверждают, что полной анонимности не существует. Но это

…Получив в свое распоряжение громадное количество информации в виде глобальной сети, многие люди так и не научились извлекать из интернета нужные им данные. В руках у каждого подростка мощный смартфон, и казалось бы —

…В эпоху социальных сетей, web 3.0 есть огромное количество способов, которыми наше присутствие «онлайн» может использоваться против нас.

ЛЮБАЯ информация, которая связанная с нашей личностью, отслеживается, систематизируется и может быть использована как

…Whats App — популярный бесплатный мессенджер, который наверняка уже установлен в каждом втором смартфоне. Многие люди считают, что вся их переписка сугубо анонимна и никто другой не может получить доступа к персональному аккаунту. А

…Тема сегодня у нас будет интересная. Речь пойдёт об основах стеганографии, которую ещё называют тайнописью. Думаю, вы уже не раз слышали, что в современном мире существует реальная возможность прятать информацию в графические данные таким

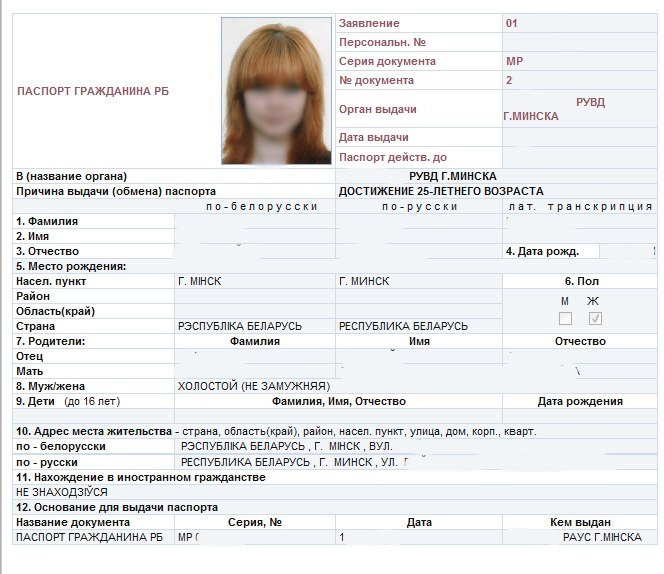

…Пробив информации о человеке является жизненно необходимым и важным в любых начинаниях. И прежде чем иметь с кем либо дело, важно знать хоть какой либо бекграунд о человеке. Отлично что с помощью простых инструментов

…Выбор приватных мессенджеров велик, но о безопасности некоторых из них говорить не приходится. Сразу отсекаем WhatsApp, Viber, Skype и социальные сети. Чем они это заслужили? Наверное, лучшим ответом будет твит создателя Telegram Павла Дурова.

Термин «кража личности» появился более 50 лет назад и обозначает вид мошенничества с использованием персональных данных человека для осуществления различных операций от его имени с целью получения материальной выгоды.

Я считаю, что для некоторых целей можно пользоваться и обычными почтовыми сервисами, однако без дополнительных мер ни один стандартный протокол (SMTP, POP3, IMAP4) не способен обеспечить зашифрованную таким образом переписку достаточной анонимностью.

…

Почему не стоит светить свой IP?

По разным причинам пользователи в сети пользуются инструментами анонимизации. В этой статье пойдет речь о IP и почему не стоит его светить. Дополнительно разберем бесплатные

…Посещать собственный сайт в анонимном режиме

Лучше избегать посещения персональных сайтов, к которым прикреплены реальные имена или псевдонимы, особенно если к ним когда-либо подключались не через Tor / с реальным IP-адресом. Вероятно, очень немногие люди посещают

…