Мы не раз затрагивали тему хакерских устройств на нашем сайте. Также мы рассматривали большой набор хакерских программ под андроид и iphone ранее. Сегодня мы раскажем о очередном устройстве, точнее о наборе программ,

…Blog Posts

Интернет, как всем известно, очень большой. Даже больше, чем ты подумал. И как там обстоят дела, мало кто знает. Покопавшись в такой «кладовке», можно найти много интересных штук. Ну и для всякой статистики бывает

…Не так давно мы уже расказывали о устройствах которые должны войти в хакерский чемоданчик настоящего пентестера. Сегодня мы подготовили обзор очередных устройств которые представляют не меньший интерес для активных исследователей компьютерной безопасности.

Производители программного обеспечения недостаточно заботятся о безопасности маршрутизаторов. А ведь именно через роутер злоумышленник может проникнуть во внутреннюю сеть и прослушивать весь проходящий трафик. В данной статье будут рассмотрены баги и уязвимости, которые были

…Борьба с пиратством набирает новые обороты, правообладатели и госорганы удваивают свои усилия в этом нелегком деле. Полагаю, каждый из нас подумывал о том, чтобы защитить личные файлы от посягательства со стороны «нежданных гостей», да

…На сегодняшний день самыми популярными дистрибутивами для тестирования на проникновение являются *nix-like дистрибутивы: Kali Linux, BlackArch Linux, Pentoo и многие другие. Они могут использоваться как в виртуальной среде, так и в качестве live системы или

…В сети есть много информации о уязвимостях домашних роутеров которые находят чуть ли не каждую неделю. Сегодня мы покажем несколько примеров как можно проэксплуатировать плохо защищенные домашние роутеры. Мы рассмотрим примеры определения удаленного

…Дачные поселки и деревни начинают перекачивать гигабайты данных с апреля по ноябрь по сетям 3g и 4g. Посочувствуем тем, кто вынужден наблюдать буквы GPRS или EDGE на своих модемах, и попробуем выправить ситуацию различными

…На страницах нашего сайта мы уже расказывали вам о использовании знаменитого фреймворка, который используют все хакеры мира — Metasploit.

Сегодня мы предоставляем обзорный материал который даже для начинающих пользователей раскажет о

…Предлагаю вам перевод четвертой части книги “Metasploit Penetration Testing Cookbook“. Не забудьте прочитать: часть 1, …

Еще не так давно для взлома ключа к беспроводной сети потребовалось бы следующее: откомпилировать и установить под Linux необходимый софт, отыскать редкий беспроводной адаптер на строго определенном чипсете и еще, как минимум, пропатчить для

…«Смартфон с хакерскими утилитами? Нет такого», — еще недавно сказали бы мы тебе. Запустить привычные инструменты для реализации атак можно было разве что на каком-нибудь Maemo. Теперь же многие инструменты портировали под iOS и

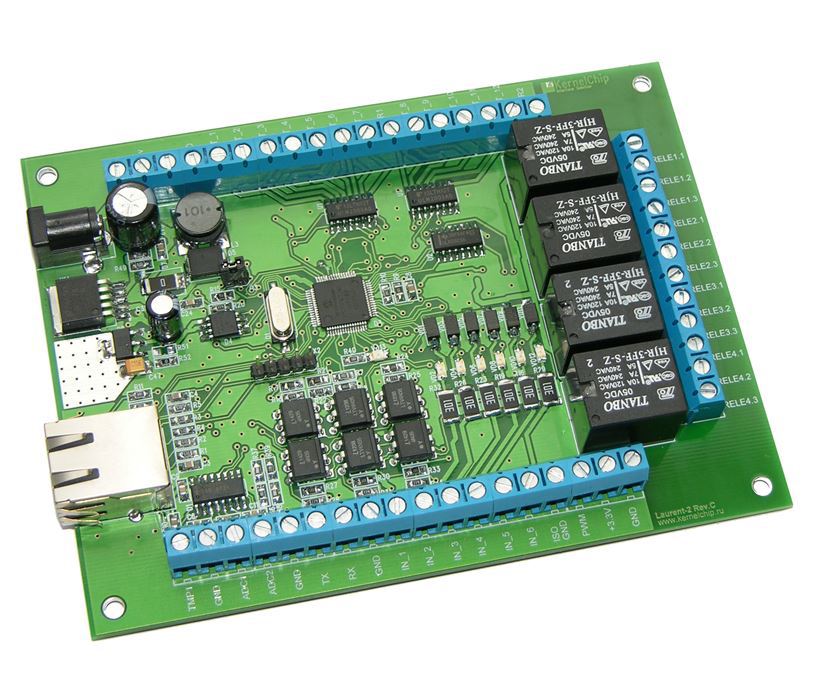

…Интернет вещей и умный дом становятся для нас все ближе. И сегодня в фокусе нашего внимания модули семейства Laurent и их скрытые возможности.

…

…

Так как миллионы хакеров, спамеров и мошенников охотятся за вашей персональной онлайн информацией, то вы не можете ожидать, что ваши пароли будут оставаться в безопасности, несмотря на их сложность. Большинство из нас волнуется о потери

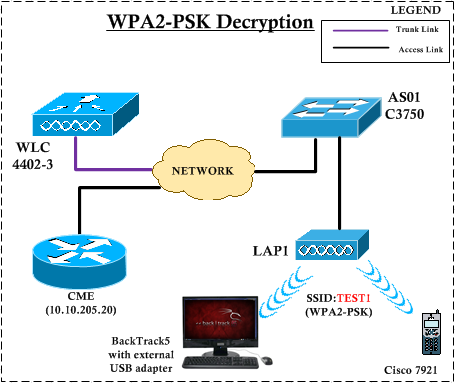

…В этой статье мы расмотрим расшифровка WPA2-PSK трафика с использованием wireshark. Это будет полезно при изучении различный протоколов шифрования которые используются в беспроводных сетях. Ниже представлена топология иследуемой сети.

Некоторое время назад один товарищ (будем называть его Билл) попросил меня о довольно странной просьбе – взломать его систему. Все имена и названия (кроме производителей) также изменены.

Взламывать крупные корпорации не составляет

…Необычные виды устройств и гаджетов есть не только у сотрудников спецслужб и агентов 007. Немало девайсов были специально разработаны для нужд хакеров и исследователей безопасности. Что они собой представляют? Мы решили собрать настоящий хакерский

…Wireshark — это достаточно известный инструмент для захвата и анализа сетевого трафика, фактически стандарт как для образования, так и для траблшутинга. Wireshark работает с подавляющим большинством известных протоколов, имеет понятный и логичный

…Краткая информация

WebRTC (Web Real-Time Communication) — технология с открытым исходным кодом, позволяющая передавать потоковые данные между браузерами по технологии «точка-точка» (p2p).

WebRTC встроен по умолчанию в последних версиях Firefox, Chrome/Chromium, Opera и позволяет производить соединение

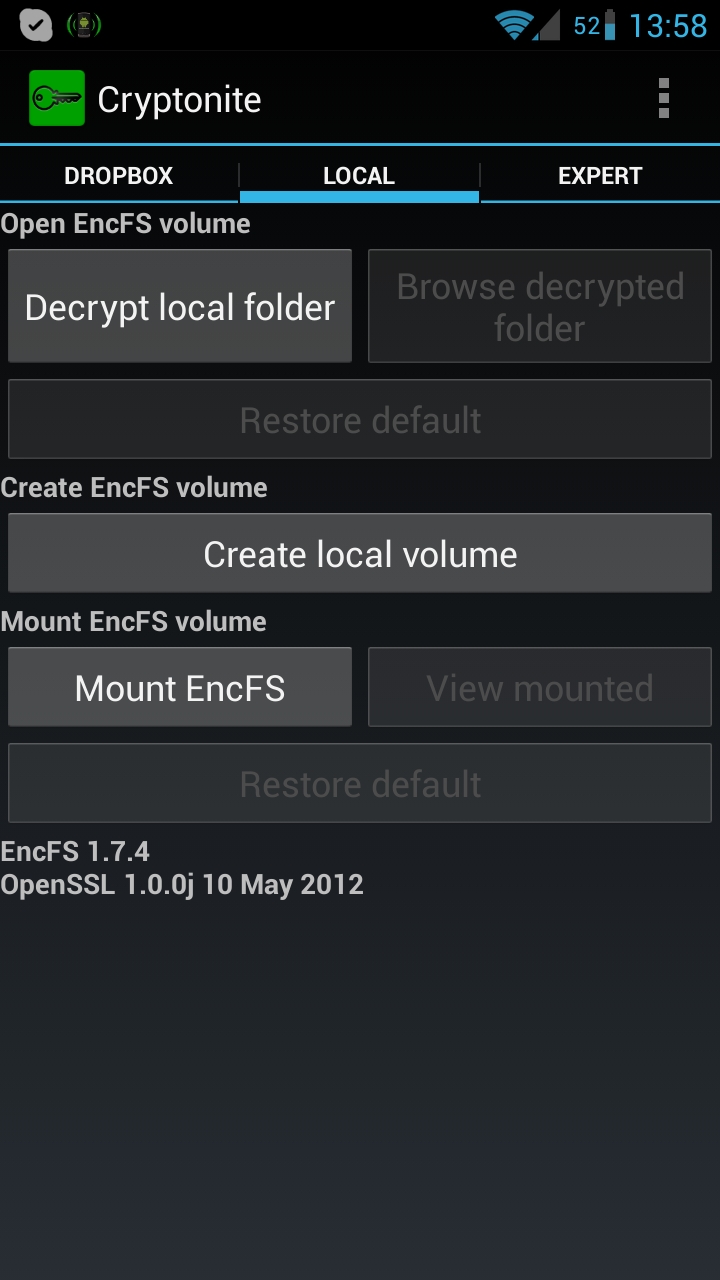

…Любой мобильный гаджет может быть потерян, оставлен, забыт и просто похищен. Любую информацию, которая хранится на нем в незащищенном виде, можно прочитать и использовать против тебя. А самый эффективный способ защиты информации —

Разработчики Metasploit опубликовали инструкцию по запуску эксплойтов с iPhone или iPad.

После того, как были опубликованы статьи “Reaver. Взлом Wi-Fi сети” и “Как взломать пароль WPA

…Предлагаю вам перевод третьей части книги “Metasploit Penetration Testing Cookbook“. Не забудьте прочитать: часть 1, …

Предлагаю вам перевод второй части книги “ …

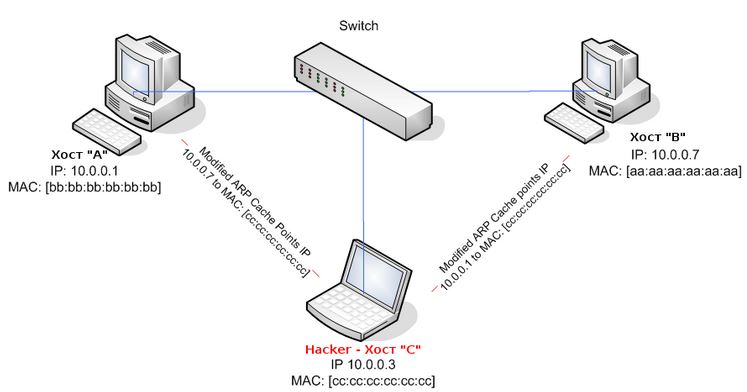

В этой статье будет рассказано, как перехватывать трафик в локальной сети с помощью Ettercap. Используя для этого MITM атаки (Man In The Middle attacks – атаки типа “человек по середине”).

Сегодня расскажу вам, как устанавливать SET на Linux. Так же вы можете обойтись без установки, если скачаетеBackTrack Linux, он уже входит в состав дистрибутива.

Social Engineering Toolkit (SET) – набор инструментов для социальной инженерии. SET

…Давайте на минуту представим, что имеются два хоста “А” и “В”. Они очень сильно дружат и хост “А” рассказал все свои секреты хосту “В”. Теперь представим, что есть еще хост “С” (злоумышленник), который представился

…ARM-сборки BackTrack 5 и Kali Linux можно было запустить в среде Android давно. Некоторые инструменты в них не работали, другие работали медленно, но в целом дистрибутив шевелился, и можно было носить в кармане несколько

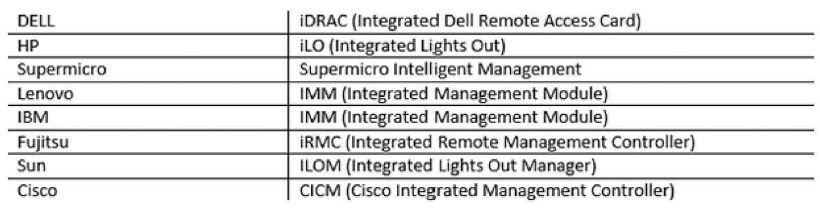

…Абсолютное большинство современных серверов имею IPMI/BMC интерфейс для управления сервером удаленно. Данный инструмент представляет собой доступ к виртуальной клавиатуре и экрану сервера посредством протокола TCP/IP. Сегодня мы коснемся истории исследования безопасности IPMI, рассмотрим

…