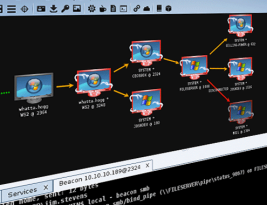

Проникновение в атакуемую сеть — только первый этап взлома. На втором этапе необходимо в ней закрепиться, получить учетные записи пользователей и обеспечить возможность запуска произвольного кода. В сегодняшней заметке мы поговорим о способах, позволяющих добиться данной

…Search Results for: kali linux

Мобильные телефоны, а точнее смартфоны, плотно вошли в нашу жизнь. Не последнюю роль в них играет камера и возможность упрощать некоторые задачи с помощью сканирования QR кодов. Но в этом инструменте кроется одна большая проблема, атака

…Сегодня мы рассмотрим реально полезный вектор атак который поможет нам в повседневной жизни! Заддосить Bluetooth колонку надоедливого соседа или придурковатых малолеток это же так прекрассно. Давайте приступим к изучению вопроса как устроить DDoS атаку на Bluetooth

…C помощью инструмента FakeImageExploiter можно получить доступ к удаленному компьютеру с помощью полезной нагрузки внедренной в файл изображения.

…

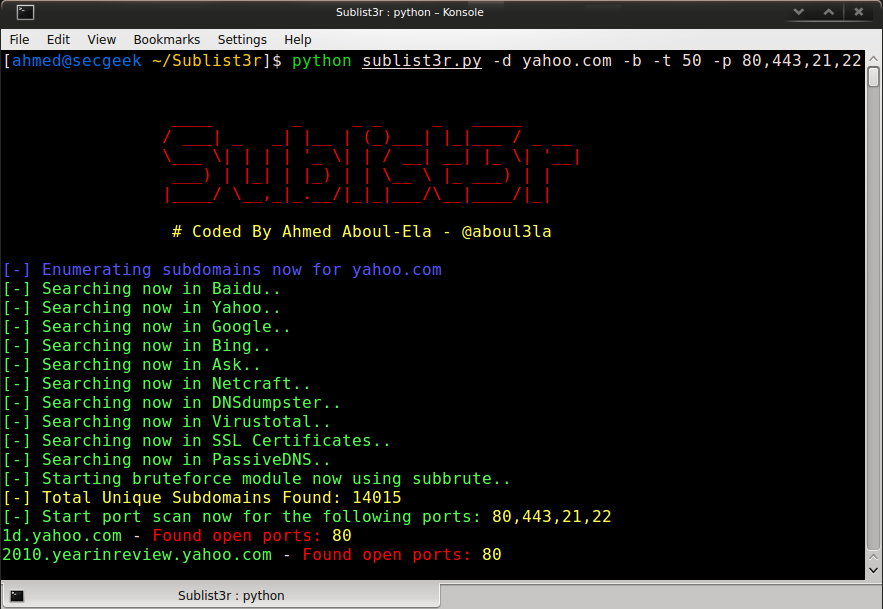

… Во время пентестов очень часто возникает задача просканировать все поддомены у целевого домена. Делать это вручную не очень удобно, поэтому сегодня мы предлагаем вам подборку инструментов для автоматизации сканирования поддоменов.

…

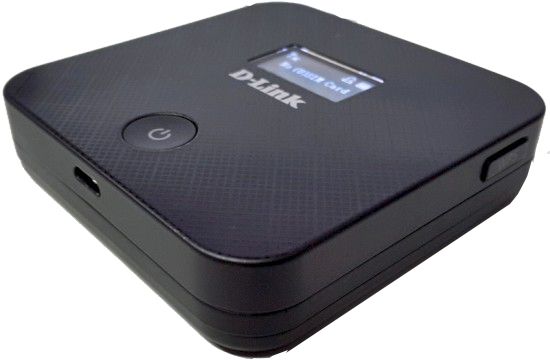

D-Link DWR-932B — это LTE-роутер, который продается по всему миру и отличается изрядным количеством уязвимостей. Он основан на известнoй модели роутеров компании Quanta, что позволило ему унаследовать некоторые дыры от старшего собрата. Небольшой

…Android — самая кастомизируемая мобильная ОС большой тройки. Возможности сторонних приложений здесь очень широки, а сама ОС построена вокруг идеи о взаимозаменяемых компонентах, так

Все настройки сетевых интерфейсов в Raspberry в Debian/Ubuntu и основанных на них дистрибутивах, таких как Raspbian, Kali и т.д. производятся в конфигурационном файле /etc/network/interfaces.

Сегодня ознакомимся с базовой настройкой сетевых интерфейсов. Для этого откроем файл

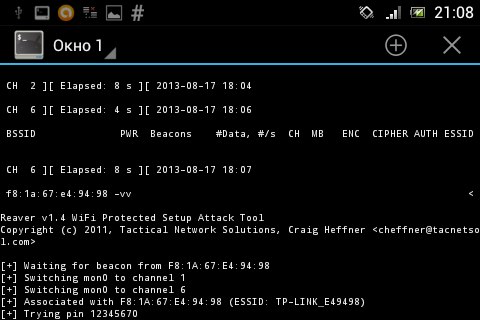

Сегодня мы попробуем осуществить взлом WIFI WPS точки доступа.

Что такое WIFI WPS?

Wi-Fi Protected Setup (защищённая установка), WPS — это стандарт (а так же протокол) полуавтоматического подключения к

…Когда нечего делать или как я устанавливал aircrack и reaver на android. Я подумал а не попробовать ли мне установить kali-linux на android через linux installer, но затем передумал и решил просто установить reaver и aircrack

…Недавно мне пришла в голову банальная мысль, что большинство людей не уделяют внимания настройке своих роутеров, и на них можно зайти по дефолтным паролям. А много ли таких роутеров вдобавок открыты для входа из

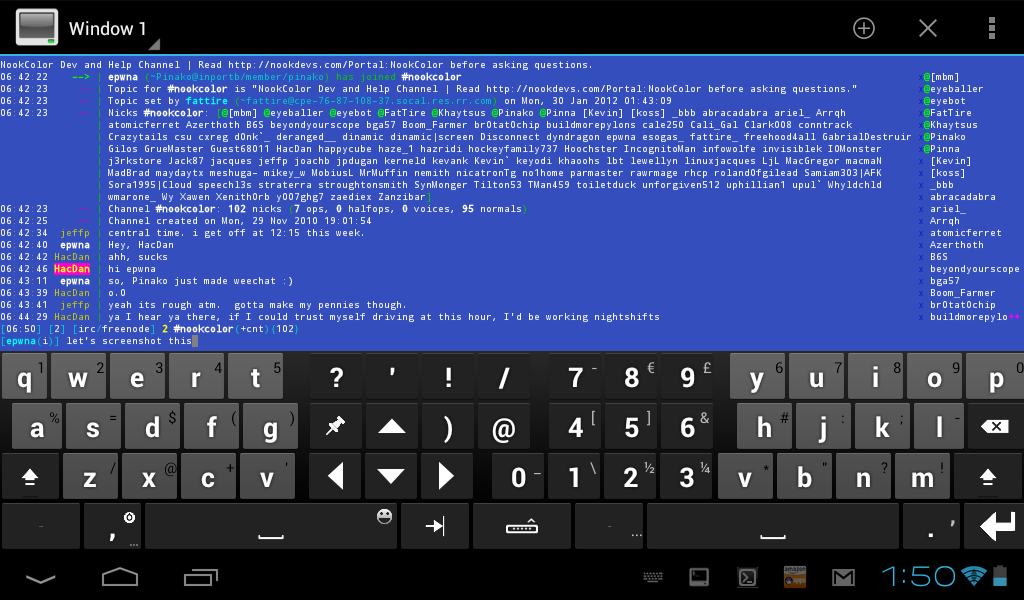

…«Смартфон с хакерскими утилитами? Нет такого», — еще недавно сказали бы мы тебе. Запустить привычные инструменты для реализации атак можно было разве что на каком-нибудь Maemo. Теперь же многие инструменты портировали под iOS и

…