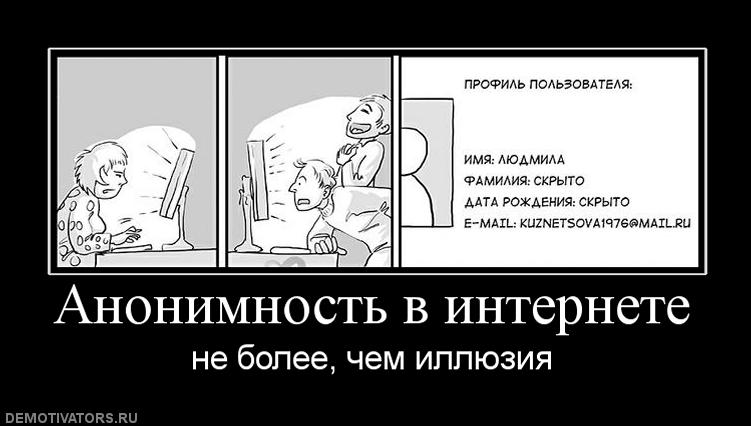

На тему анонимности в сети огромное множество статей, публикаций, мануалов и прочей информации. Но не вся она пишется теми, кто сам вздрагивал, видя полицейский уазик у своего подъезда.

Многие авторы — либо специалисты в сфере информационных технологий, либо энтузиасты, либо (что ещё хуже) «торговцы анонимностью», короче барыги, душонки коммерсантские, спекулирующие на чужих страхах. Они не совершали никаких преступлений страшнее онанизма, и зачастую втюхивают не то, что нужно клиенту, а то, что выгодно, дабы обогатится на чужом незнании, на доверчивости.

…

…