Сегодня мы затронем очень важную тему которая действительно может принести практическую пользу и спасти от многих неприятностей. В случае если вам придется столкнутся с ментами и их наездами, Технические средства уничтожения информации будут первыми что придет вам в голову. И хорошо если вы позаботитесь об этом заблаговременно. Потому что нет информации — нет доказательств. А как это сделать мы расскажем в данном материале.

Технические средства уничтожения информации на носителях с цифровым или магнитным способом записи.

Основой любого обвинения являются улики. Признание обвиняемого имеет второстепенное значение, а если улик достаточно то оно и вовсе теряет свою значимость. Если говорить о киберпреступности, то улики там в основном цифровые, и хранятся они на носителях информации.

В зависимости от состава преступления уликами могут быть:

- Логи — как правило текстовые файлы, документирующие в хронологическом порядке те или иные процессы в системе.

- Изображения — особенно опасны файлы с расширением .jpg и .tif, так как в них содержатся метаданные, известные как exif (exif так же есть и в звуковых файлах .wav)

- Переписки — в мессенджерах, электронной почте, посредством смс или личных сообщений на форуме.

- Компьютерные программы, с помощью которых возможно совершение преступлений или сокрытие следов преступлений («боевые» комплексы для «тестирования» уязвимостей, клиентские части VPN, роутеры оверлейных сетей (tor, i2p, freenet) или прокси (jondonym).

- Компьютерные программы, косвенно указывающие на вероятное наличие улик или их уничтожение — системы шифрования или уничтожения информации.

- Финансовые отчеты в виде отдельных файлов или в составе специальных компьютерных программ (электронные кошельки QIWI, Bitcoin и т.п.)

Сегментация носителей в данный момент состоит всего из двух типов и основана на способе записи на носитель:

- Магнитный способ записи (HDD или Hard Disk Drive)

- Цифровой способ записи (SDD или Solid State Drive, Flash memоry которые являются так же ssd носителями, но меньше по размерам и объему хранения данных, а так же скорости передачи информации из за интерфейса USB)

Оперативную память (RAM) как носитель информации мы рассматривать не будем. Cold Boot Attack, которая базируется на зависимости скорости потери данных энергозависимых носителей от их температуры существует, но в «реальном бою» пока не применяется.

Основных способов уничтожения информации 4:

- Перезапись носителя

- Вывод из строя ключевых элементов дешифрования

- Умышленная потеря стойкого к брутфорсу или атаке по словарю пароля

- Физическое уничтожение носителя

Основные критерии отбора примерно такие:

- Надежность уничтожения информации

- Простота реализации

- Время затраченное на процесс

А теперь, мои маленькие и не очень любители покиберхулиганить, попробуем все эти элементы собрать в единое целое.

Средства уничтожения информации с помощью перезаписи носителя.

Средства уничтожения информации в современных операционных системах — на самом деле не удаление. Нажав shift+delete вы даете системе команду проиндексировать область, на которой записан удаляемый файл как «свободную для перезаписи». Пока файл не перезапишется — он будет доступен к восстановлению. А учитывая, что объем современных носителей измеряется десятками гигабайт (флэшки), сотнями гигабайт (ssd диски) или даже терабайтами (hdd диски) -расчитывать на то что лог размером 3 кб быстро «затрется» глупо.

Программы для уничтожения информации или как их еще называют «шреддеры» учитывают это в своих алгоритмах и методично забивают каждый доступный для перезаписи сектор либо нулями либо случайными данными. Все вроде бы правильно, но!

Во-первых, одной перезаписи как правило недостаточно. Виной тому сами носители. Например ssd диски каждые 15 минут перезаписывают данные с более изношеных микросхем на менее изношенный — для равномерного износа. А hdd диски имеют такой параметр как «остаточная намагниченность», особенно те, у которых «блины» ещё не «стеклянные», а металлические.

Во-вторых, перезапись носителя процесс довольно длительный. Однократная полная перезапись 8 гигабайтной флешки занимает около 15-20 минут, и это usb 3.0 со скоростью записи 20-30 мб/сек. Про 2.0 с их 5-10 мб/сек даже писать не хочется. Скорость записи дисков выше — около 100 мб/сек для hdd или 500 мб/сек ssd дисков. Но это нивелируется их объемами.

Но это данные по ОДНОМУ циклу перезаписи, который защищает от «бытовых» способов восстановления. Если «затирать» флешку по «Гутманну» с его 35 циклами перезаписи, которые гарантированно уничтожали данные даже со старых магнитных hdd дисков с металлическими «блинами», то на уничтожение данных на 8 гиговой флешке usb3.0 займет 11 часов. А минимальные два цикла — почти час.

Умышленная потеря стойкого к брутфорсу или атаке по словарю пароля.

Рассмотрим абстрактную ситуацию, что от вас вытывают пароль. Что вероятнее из двух ситуаций — что вы сами назовете пароль под физическим или психологическим давлением, или что кто-то найдет маленькую записочку и поймет, что это пароль от конкретного носителя информации? Тем более можно же записать не весь пароль, а, скажем, его половину.

Техника — запоминать лишь 8-16 знаков пароля, а оставшиеся 16-24 хранить на маленьком кусочке тетрадного листа, который можно быстро и надежно уничтожить (натурально разжевать и/или проглотить).

Однако этот способ все же в итоге был отвергнут.

И основной его недостаток — недоказуемость факта, что пароль утерян. А значит высока вероятность того, что после твоей фразы «у меня нет пароля» давление будет лишь усиливаться. Понятно, что ты пароль не назовешь, однако горюшка при этом можно хапнуть по тяжелой, и допросы будут прододжаться и продолжаться.

Плюс к этому вы как минимум сообщите вероятному противнику длину пароля. А при брутфорсе или атаке по словарю — длина пароля и примерный алгоритм архиважнейшие данные, сокращающее время атаки на порядок.

Вывод из строя ключевых элементов дешифрования.

Разновидность предыдущего способа, но реалезованная программно. Для понимания процесса придется немного углубиться в технологию шифрования/дешифрования, которая лежит в основе файловой системы LUKS/Cryptsetup (полнодисковое шифрование в операционных системах linux).

Представим, что данные на носителе — это документы в большом сейфе, а большой сейф открывается большим ключом.

При утере ключа вы теряете доступ к документам. А если ключ утерян в связи с похищением — то появляются еще и риски утечки информации. Как же защититься от этого?

Да очень просто. Достаточно большой ключ от большого сейфа поместить в маленький сейф, открываться который будет одним любым маленьким ключом из комплекта, в котором их будет, скажем 8. При утере 1 из 8 ключей у нас останется еще 7. А в сейфе мы изменим настройки так, что открываться утерянным ключом он перестанет, и откроют его только те 7 ключей что у нас сохранились.

Теперь нам просто нужно заменить большой сейф на шифрованный раздел, документы на файлы, которые кранятся в шифрованном разделе, большой ключ на случайный мастер ключ, сгенерированный системой при создании раздела, а маленькие ключи — это пароли, которыми вы открываете раздел. Да, если вы не знали — в линуксе можно создавать до 8 паролей, а каждый пароль кранится в так называемой ячейке — key slot, которые пронумированы от 0 до 7.

Если у вас уже стоит линукс (нет не так — какого хуя у вас до сих пор не стоит линукс?!) то вы можете полюбоваться на ячейки с помощью команды:

sudo cryptsetup luksDump /dev/sda5

Если жесткий диск зашифрован, вывод будет примерно таким (в самом низу терминала):

LUKS header information for /dev/sda5

Version: 1

Cipher name: aes

Cipher mode: xts-plain64

Hash spec: sha256

Payload offset: 4096

MK bits: 512

MK digest: a7 0c 20 b8 01 22 cf bc 0d c8 88 63 44 d0 fa aa 8a 7a 3b c9

MK salt: a7 0c 20 b8 01 22 cf bc 33 c8 88 63 44 d0 fa ab

79 22 c4 3b 1a 67 54 93 1c b5 aa e5 6e 25 ce 37

MK iterations: 131750

UUID: 623hui0c-15f6-40d1-95d2-8c5pizda24f

Key Slot 0: ENABLED

Iterations: 980841

Salt: a7 0c 20 b8 01 22 cf bc 0d c8 88 63 44 d0 fa ab

25 02 6a fc f5 96 ab 51 fd dd 17 6c 94 93 00 09

Key material offset: 8

AF stripes: 4000

Key Slot 1: DISABLED

Key Slot 2: DISABLED

Key Slot 3: DISABLED

Key Slot 4: DISABLED

Key Slot 5: DISABLED

Key Slot 6: DISABLED

Key Slot 7: DISABLED

Что означает вся эта херня?! Хрен знает, бро. Однако что-то подсказывает, что в ячейке номер ноль хранится твой пароль от диска. А еще 7 ячеек не заняты. И че?! Да ниче! Если эту ячейку уничтожить, то все данные будут похоронены в шифрованном разделе, как радиоактивные отходы в саркофаге — не останется ключей, которые могут открыть маленький сейф, а как выглядит большой ключ никто не знает — так что клонировать его тоже не варик. При этом этот способ лишен недостатко прошлого — достаточно ввести эту команду и продемонстрировать что все 8 ячеек «DISABLED». Нет, ну пиздюдей ты так и так получишь за такое, но они будут в пять раз веселее и приятнее.

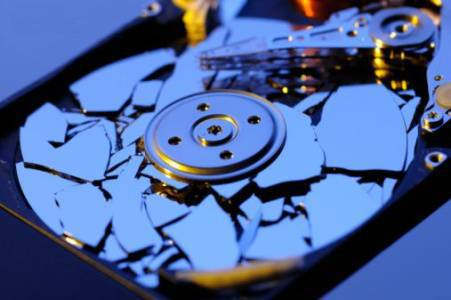

Физическое уничтожение носителя.

Самый надеждый и безпалевный способ уничтожения данных. Надежный потому, что восстанавливать их просто не с чего. А безпалевный потому — что неотпираемый шифрованный саркофаг это косвенная улика, которая намекает что ты что то скрываешь, и ты технически грамотен. А косвенные улики, как известно, мотивируют на поиск прямых улик.

К сожалению, быстро и безпалевно можно уничтожить лишь флешку. Именно по этому и рекомендуем из рабочей машины извлекать жесткий диск, и запускать ее только с флешек.

Основная проблема способа — корпус флешки. Особенно «пуленепробиваемый» какими любят баловаться ребятишки из конторы под названием kingston. Такие флешки совсем нам не друзья, необходимо выбирать варианты попроще. Как выбирать? Сейчас расскажем.

Флешка сотоит из трех основных элементов — корпуса, usb разъема и платы с радиодеталями. На плате есть две микросхемы — маленькая это микроконтроллер, большая это сама память, где хранятся данные. Сильные повреждения большой микросхемы и есть наша задача.

Во-первых, выбирать нужно флешки крупные — чип памяти на них большой и его реально переломить в нескольких местах даже руками.

Во-вторых, корпус должен быть из пластмассы. Как правило корпус состоит из двух продольных половинок склеенных по швам, хотя бывают и разборные корпусы, в которых внутренний контейнер с закрепленной флешкой вставляетя во внешний как… как… поршень в цилиндр.

Если мы имеем дело со склееным корпусом, то его нужно предварительно аккуратно разломать по шву, после чего чего аккуратно подклеить в паре мест или закрепить любым другим способом, той же тонкой полоской скотча.

Если же корпус разборный — то это и вовсе не проблема. Да и никто не запрещает купить самую дешманскую раборную флешку, вытащить из корпуса нормальную и поместить в разборный. Нет препятствий патриотам!

Подвести итоги будет логично, составив «хит парад» способов уничтожения информации:

1. Физическое уничтожение носителя.

2. Вывод из строя ключевых элементов дешифрования.

3. Умышленная потеря стойкого к брутфорсу или атаке по словарю пароля.

4. Перезапись носителя.