Современный смартфон — кладезь информации. В устройстве содержится подробнейшая информация о действиях, местоположении и прочих видах активности владельца устройства. В телефоне сохраняются и пароли пользователя, позволяющие зайти в сетевые ресурсы и сервисы. Если доступ к этим данным получит злоумышленник, пострадает сам пользователь. Парадокс в том, что далеко не каждый готов взять на себя ответственность по защите своих данных, предпочитая полагаться на случай или и вовсе полагая, что «скрывать нечего».

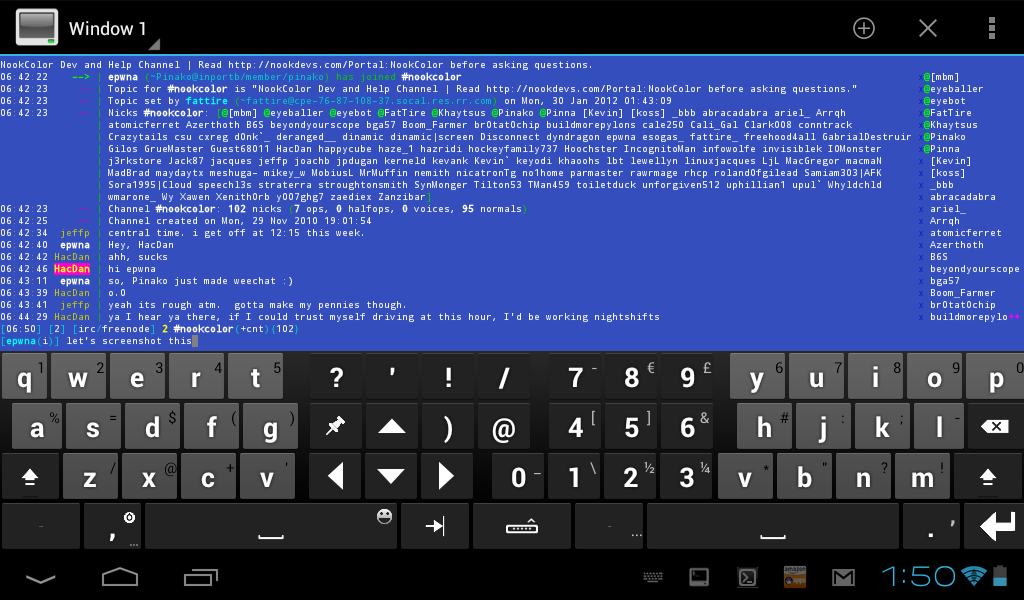

Недавно мы делали сравнение безопасности телефонов Android и iPhone. Сегодня мы подготовили общий обзор способов, которыми ответственный за собственную цифровую гигиену пользователь может защитить информацию о своей жизни от злоумышленников.

Модели iPhone

Первое и главное: далеко не все модели iPhone одинаково безопасны. Если в ваших руках — iPhone 5s, 6, 6s, SE первого выпуска, iPhone 7, 8 или iPhone X, о безопасности можно смело забыть. В этих моделях присутствует неисправимая аппаратная уязвимость, эксплуатация которой при некоторых условиях позволяет получить доступ к данным. Если вы заботитесь о приватности собственных данных, смените модель устройства на более современную — одну из следующего списка:

- iPhone Xr

- iPhone Xs

- iPhone Xs Max

- iPhone 11

- iPhone 11 Pro

- iPhone 11 Pro Max

- iPhone SE (2020)

- iPhone 12

Ещё раз отметим, что использование устаревших моделей не оставляет шансов успешно защитить свои данные в силу наличия эксплойта checkm8.

Версии iOS

Вероятно, вы много раз слышали совет «вовремя обновляйте программное обеспечение». К сожалению, этот совет повторяют настолько часто, что многие стали его игнорировать. Не слишком помогает и несколько издевательский оттенок этого совета в контексте смартфонов под управлением Android, для большинства которых обновления ПО — роскошь, доступная с огромными задержками или недоступная вовсе. Однако у пользователей iPhone такого оправдания нет: Apple выпускает обновления iOS регулярно, их доступность — мгновенна, а покрываются все модели iPhone, включая выпущенные несколько лет назад. Моете ли вы руки перед едой? Обновляете ли вы программное обеспечение? Эти вопросы — из одного ряда. В старых версиях iOS есть уязвимости, позволяющие взломать устройство и получить доступ к данным. Apple быстро реагирует на опубликованные уязвимости, выпуская исправления в течение дней или недель после их обнаружения. Очень важно понимать, что пункт «исправлена уязвимость» относится лишь к самой последней, актуальной здесь и сейчас версии iOS. На данный момент актуальной является iOS 14.0.1is (iOS 14.2 доступна в виде бета-версии). Использование любой более старой версии — рискованно.

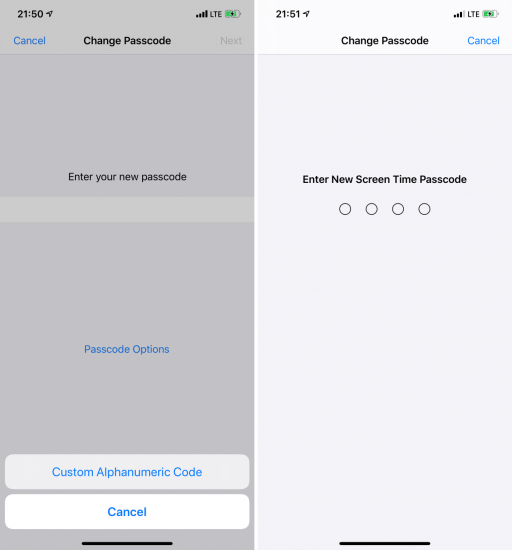

1. Защита телефона при помощи паролей

Создаёте ли вы резервные копии? Даже если нет, обязательно установите длинный и сложный пароль на резервную копию. Сделайте это независимо от того, планируете ли вы делать локальные резервные копии или нет: если резервную копию телефона не создадите вы, то злоумышленник с удовольствием создаст её вместо вас. Пароль должен быть достаточно сложным: нужно использовать не менее 8 символов, смешивая строчные и заглавные буквы, цифры и специальные символы. Этот пароль должен быть уникальным (не сохраняйте его в браузере!) и не должен состоять из словарных слов.

Наконец, установите код доступа Экранного времени — опять же, независимо от того, используете ли вы саму функцию Экранного времени или нет. Просто установив этот пароль, вы обезопасите устройство от сброса пароля к резервной копии в случае, если кто-то получит контроль над вашим iPhone. Код доступа Экранного времени должен отличаться от кода блокировки устройства. Воздержитесь от использования года рождения вас или членов вашей семья, текущего или любого другого года. Дополнительно:

- The Most Unusual Things about iPhone Backups

- The Four Ways to Deal with iPhone Backup Passwords

- Using Screen Time Password to Protect iPhone Local Backups

2. Код блокировки и биометрические датчики

По умолчанию iOS предлагает использовать 6-значный код блокировки экрана (раньше были 4-значные PIN). Это удобно, но определённо небезопасно: существуют решения для взлома кода блокировки, предположительно доступные только для правоохранительных органов. Максимальная безопасность достигается с использованием кода блокировки из 8 цифр либо буквенно-цифрового пароля.

Использовать Touch ID и Face ID — удобно, но их безопасность ниже, чем безопасность кода блокировки. Биометрические датчики — своеобразный компромисс, позволяющий реже вводить код блокировки экрана, но ослабляющий безопасность устройства.

3. Защита подключений iPhone

Если вы подключали iPhone к любому компьютеру, ваши данные под угрозой. Об этом можно прочитать в статье The Issue of Trust: Untrusting Connected Devices from Your iPhone.

Что можно сделать? Рекомендации достаточно просты:

- Используйте оригинальные или сертифицированные Apple кабели, купленные в Apple Store. К сожалению, ни один другой магазин, даже если это Amazon, не в состоянии обеспечить гарантии того, что кабель будет действительно оригинальным. Будьте в курсе существования таких вещей, как MG Cable и USB Ninja.

- То же относится и к зарядным устройствам. Такие зарядные устройства могут использоваться злоумышленниками.

- Если при использовании любого зарядного устройства на телефоне появился запрос на установление доверенных отношений (Trust this computer?), знайте: перед вами — устройство для кражи информации. Ни одно «честное» зарядное устройство не нуждается в «доверии» телефона для его зарядки и не обладает достаточно дорогой программно-аппаратной обвязкой, которая необходима для обмена данными. Единственная цель установления «доверенных отношений» — доступ к информации в телефоне.

- Не устанавливайте доверенных отношений с компьютером, которому вы не можете полностью доверять. Если же это всё же произошло, удалите связь как можно быстрее.

- Следите за безопасностью вашего собственного компьютера. Помимо прочего, в его браузере могут быть сохранены пароли от ваших учётных записей.

Наконец, помните, что ваш компьютер может использоваться для доступа к вашему телефону. Используйте BitLocker в Windows или FileFault2 в macOS – и, разумеется, установите уникальный пароль на вход в систему.

4. Режим SOS!

Потренируйтесь в том, как быстро активировать режим «S.O.S.» на вашем iPhone. После запуска этого режима из памяти устройства удаляются некоторые ключи, что сделает невозможным биометрическую разблокировку. Кроме того, будет немедленно заблокирован порт Lightning, что значительно затрудняет, если не делает невозможным извлечение данных. Дополнительно: The True Meaning of iOS Recovery, DFU and SOS Modes for Mobile Forensics.

5. Безопасность данных телефона в iCloud

О безопасности учётной записи iCloud можно написать не одну статью. Вот лишь несколько замечаний:

- Убедитесь, что вы точно знаете, какие именно данные хранятся в вашей учётной записи iCloud. Не делайте предположений: вы можете удивиться, обнаружив в iCloud неожиданные вещи и не обнаружив в облаке, например, свежей резервной копии.

- Используйте надёжный и уникальный пароль iCloud.

- Включите функцию Find My [Phone]

- Используйте двухфакторную аутентификацию.

Обратите внимание, что Apple имеет доступ к большей части ваших данных, хранящихся в iCloud, и может предоставить их правоохранительным органам по запросу; подробности см. в Программе поддержки правоохранительных органов. Все, что нужно для оформления запроса, — это ваш Apple ID (электронная почта) либо номер телефона, IMEI устройства или его серийный номер.

6. Безопасность установленного ПО

Насколько вы уверены в безопасности приложений, которые вы используете? Задумывались ли вы об этом в принципе? Имейте в виду: абсолютно любое приложение, от мессенджера до программы управления документами, может представлять угрозу безопасности. Большинство известных программ для мгновенного обмена сообщениями безопасны (рекомендуем Signal), но всё же уязвимы для эксплойтов или вредоносного программного обеспечения, которое может быть незаметно установлено на ваш iPhone или телефон вашего собеседника. Кроме того, некоторые мессенджеры хранят свои данные в облачных сервисах производителя или создают резервные копии чатов в Apple iCloud (что справедливо и для других типов ПО).

7. Ещё о блокировке экрана

О сложности кода блокировки мы уже поговорили. Остались мелочи: убедитесь, что экран вашего телефона будет заблокирован автоматически, даже если вы забудете отключить его кнопкой. В настройке Display & Brightness | Auto-Lock должно быть значение, отличное от “Never”.

Кроме того, имеет смысл ограничить возможности взаимодействия с устройством в то время, когда экран заблокирован. В пункте настроек [Touch/Face ID & Passcode] | [Allow access when locked] отключите следующие вещи:

- Notification Centre

- Control Centre

- USB Accessories

Центр уведомлений стоит отключить потому, что в уведомлениях может содержаться (и часто содержится) информация, не предназначенная для посторонних. Центр управления позволяет включить режим «в полёте», часто использующийся злоумышленниками для транспортировки телефона без отключения питания. Наконец, последняя настройка позволяет активироваться режиму ограничений USB.

И последнее: в настройке [Require passcode] установите “Immediately”.

8. Безопасность устройств IoT связанных с вашим телефоном

Вы носите Apple Watch? Устройства Интернета вещей могут представлять дополнительный риск. Например, Apple Watch можно использовать для разблокировки компьютера Mac (если вы настроили эту функцию). Дополнительные сведения о данных, доступных в Apple Watch Apple TV and Apple Watch Forensics 01: Acquisition and Apple Watch Forensics 02: Analysis . Чтобы защитить свои Apple Watch, убедитесь, что вы включили пароль, и что он отличается от того, который установлен на вашем iPhone.

Пользователям Apple TV повезло меньше: защитить это устройство паролем невозможно. В приставке могут быть найдены такие данные: Apple TV Forensics 03: Analysis.

9. Чем опасен Джейлбрейк iPhone

Не устанавливайте джейлбрейк. Взломанные устройства заметно менее безопасны, чем невзломанные. Помимо прочего, джейлбрейк обычно доступен для устаревших версий iOS (Apple оперативно устраняет уязвимости, которые делают возможной его установку), что само по себе несёт дополнительные риски.

10. Прочее

Помимо перечисленного выше, есть ещё несколько достойных упоминания вещей.

Приложения, установленные из сторонних источников

В отличие от Android, в iOS нет простого способа установить приложение не из App Store. Слежка за пользователем встречается в приложениях для iOS так же часто, как и на Android, но в iOS 14 Apple собирается решить эту проблему, заставив разработчиков запрашивать у пользователя разрешение на отслеживание.

MDM

MDM — это мощный способ установить дополнительные ограничения для повышения безопасности устройства. Например, можно заставить пользователя устанавливать достаточно сложные коды блокировки, или потребовать определённых настроек автоматической блокировки экрана. Среди прочего, MDM можно использовать для ограничения или запрета на сопряжение с новыми устройствами.

У MDM есть и обратная сторона. Если злоумышленник получит доступ к консоли MDM, он сможет изменять настройки безопасности или отслеживать ваше устройство.

И снова облако

iCloud — самый большой риск в экосистеме iOS. Даже если вы сделаете всё возможное, чтобы защитить свою учётную запись, Apple будет по-прежнему обрабатывать запросы от правоохранительных органов. Данные в облаке даже более подробны, чем те, которые находятся в устройстве. В их состав могут входить, например, кадры с камер наблюдения, установленных в магазинах Apple Store. Apple предоставляет информацию о том, какие данные хранятся в облаке и могут быть раскрыты по запросу, но фактический объём и разнообразие данных больше, чем компания готова признать публично.

Рандомизация MAC-адреса

В статье Использование частных адресов Wi-Fi в iOS 14, iPadOS 14 и watchOS 7 подробно описано, зачем это нужно.

Google и Facebook

Если вы используете приложения или сервисы Google на своём iPhone, имейте в виду, что у Google есть собственная политика о методах сбора, обработки, хранения и раскрытия данных.

Даже если у вас нет учётной записи и приложения Facebook, большинство приложений, которые вы установите на свой iPhone, будет включать SDK от Facebook, который используется для слежки за пользователем. Apple собирается ограничить слежку через SDK в следующих обновлениях iOS 14 в начале 2021 года.

Сотовые операторы

По запросу от правоохранительных органов оператор сотовой связи будет обязан передать большой объём данных, включая подробную историю местоположения пользователя и даже список посещённых веб-сайтов (запросы DNS).

Теория заговора

Даже если вы выключите свой iPhone, не извлекая аккумулятор (это сделать невозможно), ваш телефон может использоваться в качестве удалённого микрофона.

Заключение

Какой бы безопасной ни казалась экосистема Apple, она не лишена недостатков, большая часть из которых является уступками в сторону удобства использования. Невозможно рассказать сразу обо всём или создать единое руководство по безопасности: ситуация меняется постоянно, и любое руководство устареет сразу после публикации. Помните: ответственность за безопасность ваших данных лежит на вас и только на вас.