Бывает соединение с vpn-сервером обрывается и всюду начинает светиться ваш ip-шник. Дабы этого избежать и блокировать любое не-vpn соединение достаточно прописать это в фаерволле. Подойдет практически любой, рассмотрим на примере Comodo Firewall.

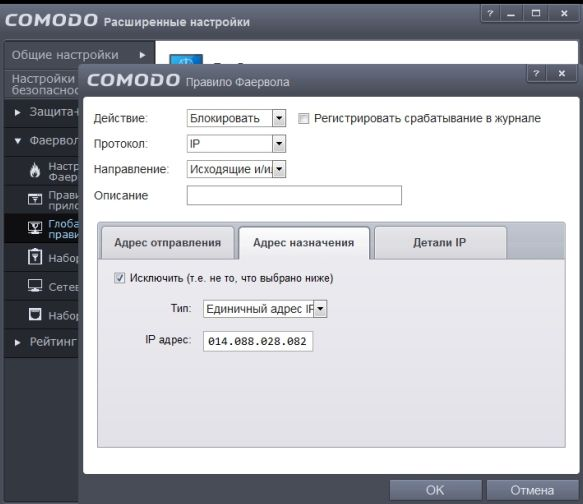

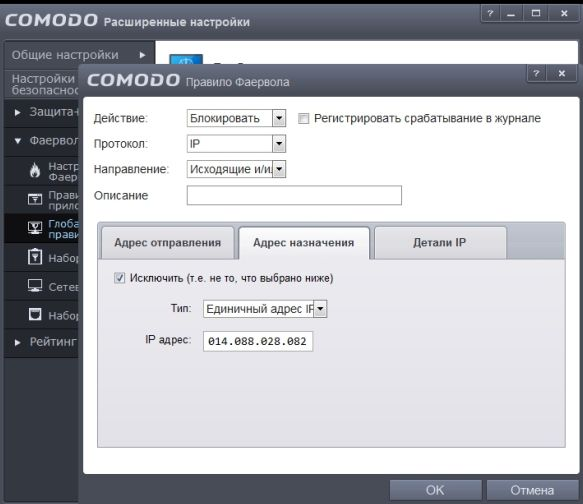

Устанавливаем — запускаем, теперь надо добавить глобальное правило, кто не найдет сам, — идем в «Задачи»(стрелочка вверху в главном окне) — «Расширенные задачи» — «Расширенные настройки» — «Настройки безопасности» — «Фаервол» — «Глобальные правила» — щелкаем правой кнопкой в списке — «Добавить»:

Действие: Блокировать

Протокол: IP

Направление: Исходящие и/или Входящие

Адрес отправления: Тип — «Сетевая зона», Зона — «* сеть *»(если сетей несколько, то такое же правило создаем для каждой)

Адрес назначения: галочку на «Исключить..» — Тип — «Единичный адрес IPv4», IP адрес — «вводим адрес вашего vpn-сервера» (узнать его можно из файла OpenVPNconfig*****.ovpn , откройте блокнотом, в первой же строчке после слова «remote» будет виден ip-адрес вашего vpn-сервера).

Сохраняем. Теперь любое соединение возможно только через vpn.

В дополнение к выше сказанному хотелось бы добавить следующее:

vpn+ ssh туннель (vpn + double ssh так называемая матрешка)

При использовании ssh туннеля поверх openvpn соединения администратор VPN сервиса не сможет прочитать ваши логи, т. к при использовании ssh весь траф будет дополнительно шифроваться поверх уже установленного openvpn туннеля.

Так же при использовании ssh туннеля поверх vpn теряется смысл в осуществлении атак на vpn путем частичного разрыва соединения т. к. если в момент атаки был запущен ssh туннель и через него работали приложения, атака на vpn автоматически рушит этот туннель и все соксифицированные на него приложения прекращают свою сетевую активность.

Таким образом коннект в сеть падает и спалить свой родной IP не представляется возможным.

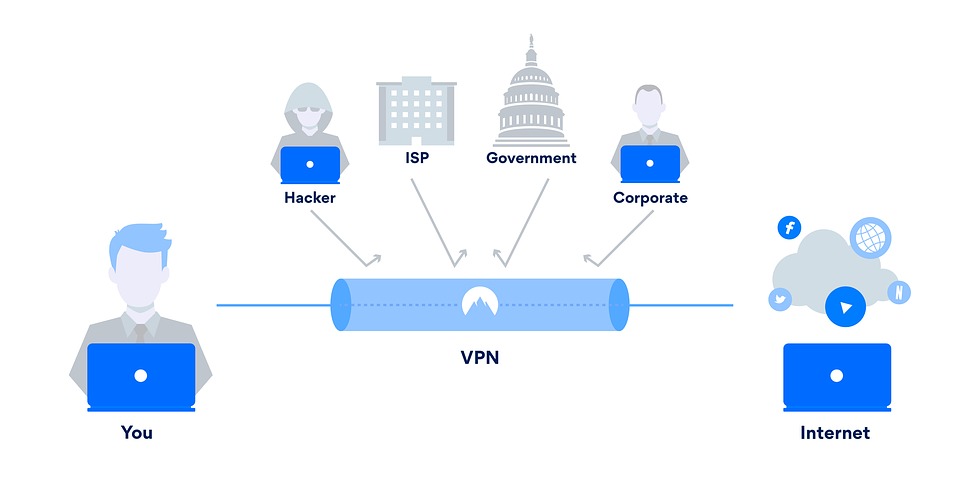

Небольшой ликбез по безопасности. К сожалению, не каждая реализация VPN даёт вам анонимность. Рассмотрим, как работает VPN.

VPN это, своего рода, тоннель, по которому передаются зашифрованные данные. Ваш провайдер не имеет возможности увидеть, на какие сайты вы заходите, что там пишите и т.д. Также сайт, который вы посещаете, получает не ваш реальный IP адрес, а адрес VPN сервера. Казалось бы, прекрасная защита и тревожиться не о чем. На самом деле, всё не так.

В настоящее время коммерческими провайдерами предлагаются следующие протоколы VPN:

- PPTP используется наиболее широко, быстрый, легко настраивается, однако считается наименее защищённым по сравнению с остальными;

- L2TP + IPSec. L2TP обеспечивает транспорт, а IPSec отвечает за шифрование. Данная связка имеет более сильное шифрование, чем PPTP, устойчива к уязвимостям PPTP, обеспечивает также целостность сообщений и аутентификацию сторон;

- OpenVPN безопасный, открытый, а, следовательно, распространённый, позволяет обходить многие блокировки, но требует отдельного программного клиента;

- SSTP такой же безопасный, как и OpenVPN, отдельного клиента не требует, однако сильно ограничен в платформах: Vista SP1, Win7, Win8.

Как правило, большинство людей пользуются бесплатными VPN (которых полно в сети) и они, как правило, предоставляют следующие протоколы PPTP и OpenVPN. Если у вас на компьютере, планшете, телефоне не стоит отдельный программный клиент, то вы, скорее всего, подключены по протоколу PPTP. Как вы уже прочли, этот протокол наименее защищён.

Теперь нужно сделать лирическое отступление и рассказать, как ваш браузер загружает нужный сайт. Когда вы в адресной строке вводите URL cайта (или переходите по ссылке) буквенное название переводится в IP адрес сайта. IP адрес представляет собой 32-битовое число.

Удобной формой записи IP адреса является запись в виде четырёх десятичных чисел значением от 0 до 255, разделённых точками, например, 192.168.0.3. Это IP адрес так называемой четвёртой версии протокола IP (ipv4), но мало кто знает, что есть шестая версия протокола IP и там адрес выглядит совсем иначе.

В 6-й версии IP-адрес (IPv6) является 128-битовым. Внутри адреса разделителем является двоеточие (напр. 2001:0db8:85a3:0000:0000:8a2e:0370:7334). Ведущие нули допускается в записи опускать. Нулевые группы, идущие подряд, могут быть опущены, вместо них ставится двойное двоеточие (fe80:0:0:0:0:0:0:1 можно записать как fe80::1). Более одного такого пропуска в адресе не допускается. Протоколы ipv4 и ipv6 не совместимы друг другом.

А теперь внимание:

Многие реализации VPN не ПОДДЕРЖИВАЮТ или, что еще хуже, ПОЛНОСТЬЮ ИГНОРИРУЮТ протокол IPv6. Как это понимать?

Допустим, кто то хочет вычислить кто вы и откуда. Он создаёт сайт наживку (этот сайт может быть, как две капли воды похожий на оригинальный) или просто какой-то сайт (допустим, с проукраинскими материалами), и присваивает этому сайту IP адрес протокола ipv6. Вы, думая что защищены VPN, без опаски идёте на такой сайт.

Но, как было написано раньше, многие реализации VPN не поддерживают или, что еще хуже, полностью игнорируют протокол IPv6. То есть, VPN сервер не может выполнить свою работу скрыть ваш реальный ip адрес и зашифровать данные. Поэтому вы, того не ведая, работаете прямо с таким сайтом. Следовательно, владелец такого сайта видит ваш реальный IP плюс ваш провайдер знает, что вы ходили на этот сайт. Стоит ли говорить, чем такое знание может закончиться для вас? Думаем, всё понятно.

Берегите себя. Не ходите по ссылкам, которые вы получили из надёжных источников, даже если вам прислали их друзья. Проверяйте сайты, даже если они вам внушают доверие и там патриотизм и нет ваты.

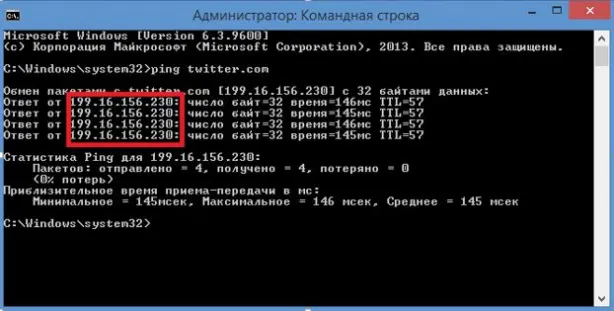

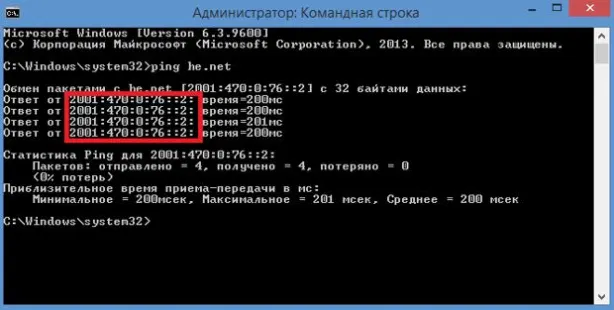

Проверить сайт можно легко у себя на компьютере: нажмите сочетание клавиш Win + r, введите cmd и нажмите OK.

Или нажмите Пуск -> Все программы -> Стандартные -> Команд. Строка

Когда откроется окно командной строки введите ping (потом введите пробел) и после пробела буквенный адрес сайта.

Мы должны ввести ping twitter.com и нажать ОК.

Что мы видим? Что сайт подключен через протокол интернета ipv4 ( красным выделен IP адрес версии ipv4). Следовательно, VPN будет обеспечивать вашу анонимность!

Но может быть по-другому! Например, вы увидели незнакомую ссылку или вам порекомендовали какой-то сайт.

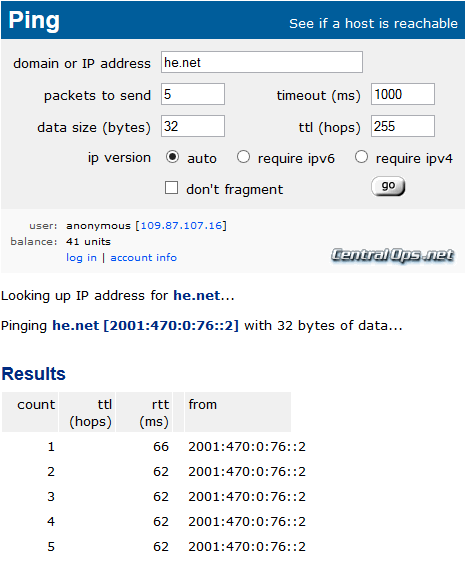

Как видим, сайт находится на IP адресе шестой версии (ipv6). Поэтому VPN НЕ ПОМОЖЕТ! Владелец сайта будет знать ваш реальный IP и ваш провайдер узнает, что вы там были. Если сайт создан, как ловушка, то концовку додумайте сами!.. Более безопасно проверять IP адрес cайта можно с помощью этого онлайн-сервиса. http://t.co/pahhvVh4zd в поле domain or IP address введите URL проверяемого сайта и нажмите кнопку go. Пример на картинке:

Чтобы быть точно уверенным в своей анонимности, достаточно узнать по какому протоколу вы используете VPN и поддерживается ли провайдером, который предоставляет VPN, протокол ipv6.