На нашем сайте написано немало материалов и инструкций о том как произвести взлом WIFI сетей в целях проверки их безопасности. В подавляющем большинстве случаев мы ознакомили вас с инструментами вардрайвинга на базе

…Рубрика: Hacking

Вот пришла мне в голову идея, что нужно сделать авторизацию Wi-Fi не с единым ключем, а с отдельными ключами для каждого пользователя. Для этого потребовалось развернуть RADIUS сервер.

Для начала установим FreeRADIUS

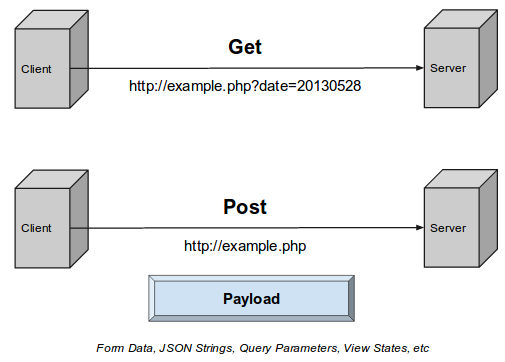

…Статья посвящена, как вы уже догадались, фальсификации HTTP заголовков мотодом GET и POST запросов. Данная статья не является мануалом ко взлому механизма аутентификации, а лишь способом тестирования на проникновение (как это сейчас модно называть)

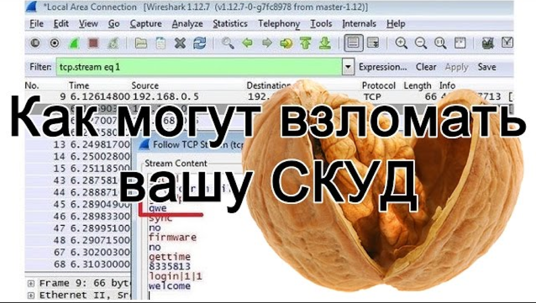

…В рамках тестирования на проникновение часто приходится искать что-то интересное в сети, особенно если мы находимся в сегменте рабочих станций. Например поискать АРМ конкретных пользователей, которые занимают должности подразумевающие повышенные привелегии. Зачем это делать?

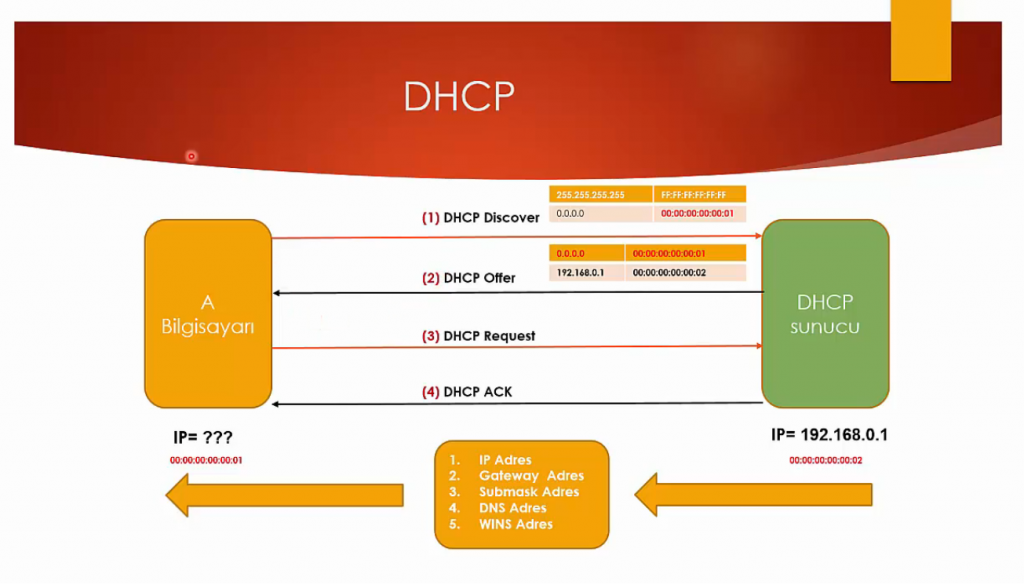

…Все настройки сетевых интерфейсов в Raspberry в Debian/Ubuntu и основанных на них дистрибутивах, таких как Raspbian, Kali и т.д. производятся в конфигурационном файле /etc/network/interfaces.

Сегодня ознакомимся с базовой настройкой сетевых интерфейсов. Для этого откроем файл

Сегодня мы попробуем осуществить взлом WIFI WPS точки доступа.

Что такое WIFI WPS?

Wi-Fi Protected Setup (защищённая установка), WPS — это стандарт (а так же протокол) полуавтоматического подключения к

…Людей притягивает то, что запрещено, — это всегда интересно. Есть вещи, которые специально скрываются от глаз обычных пользователей, и там порой надо уметь искать нужную информацию.

…

…

На сегодняшний день уровень развития технологий и их доступность становятся такими, что девайс который стоил пять лет назад десятки килобаксов и о котором мечтать даже не приходилось, в китае можно купить за пару десятков

…Droopescan — это сканер для поиска проблем/уяз- вимостей в ряде CMS (Content Management System). В первую очередь — в Drupal, SilverStripe, WordPress и еще немного Joomla. Можно отдельно отметить, что инструмент имеет плагинную архитектуру.

Среди аналогов

…Предлагаю сегодня поговорить о скрытой и неизведанной области — GSM-связи. Почему же неизведанной, спросите вы? Ведь все носят в кармане сотовый телефон, чуть ли не дошкольники ходят с ними, а базовые станции висят на

…Winpayloads — это инструмент для генерации полезных нагрузок (payload), который использует Meterpreter-шелл-коды из Metasploit с пользовательскими настройками (ip, port и так далее) и создает Python-файл, выполняющий данный шелл-код с помощью ctypes. Затем данный код шифруется с

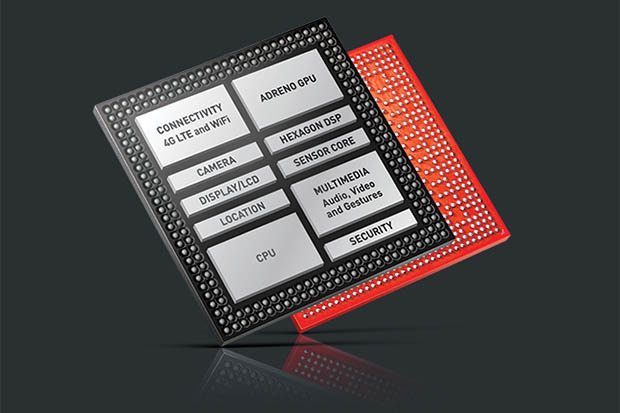

…Любой, кто писал более или менее серьезный софт для разных мобильных ОС, знает, что Android — самая открытая для разработчика

Всем привет из далёких уголков нашей любимой и необъятной страны. Сегодня мы поговорим о мониторинге приложений. Это важный урок, который позволит отслеживать приложения и считать статистику запусков. Для начала нужно понять что такое приложение

…В первой статье о возможностях поиска критической информации с помощью google мы коснулись основных поисковых операторов и стандартных стратегий поиска. Но тема оказалась на столько емкой и интересной, что мы не могли просто

…ФБР попыталось через суд выкрутить руки компании Apple, не желающей создавать код для обхода собственной системы безопасности. Обнаружена критическая уязвимость в ядре Android, позволяющая

Торренты и файлообменные сети пытаются запретить с момента их создания. Десятки трекеров уже закрылись, Rutracker.org был заблокирован, а топовые сиды давно на прицеле. Поэтому

Чтобы управлять смартфоном с компьютера, в современном мире не надо ничего, кроме самого смартфона, подключения по сети Wi-Fi и пары десятков мегабайт проплаченного интернет

Доброго времени суток, в предыдущих статьях мы рассмотрели основные моменты и теперь должны понять как вести себя внутри телефона. Для этого нужно знать: списки установленных приложений, месенджеров, банков и так далее.

…

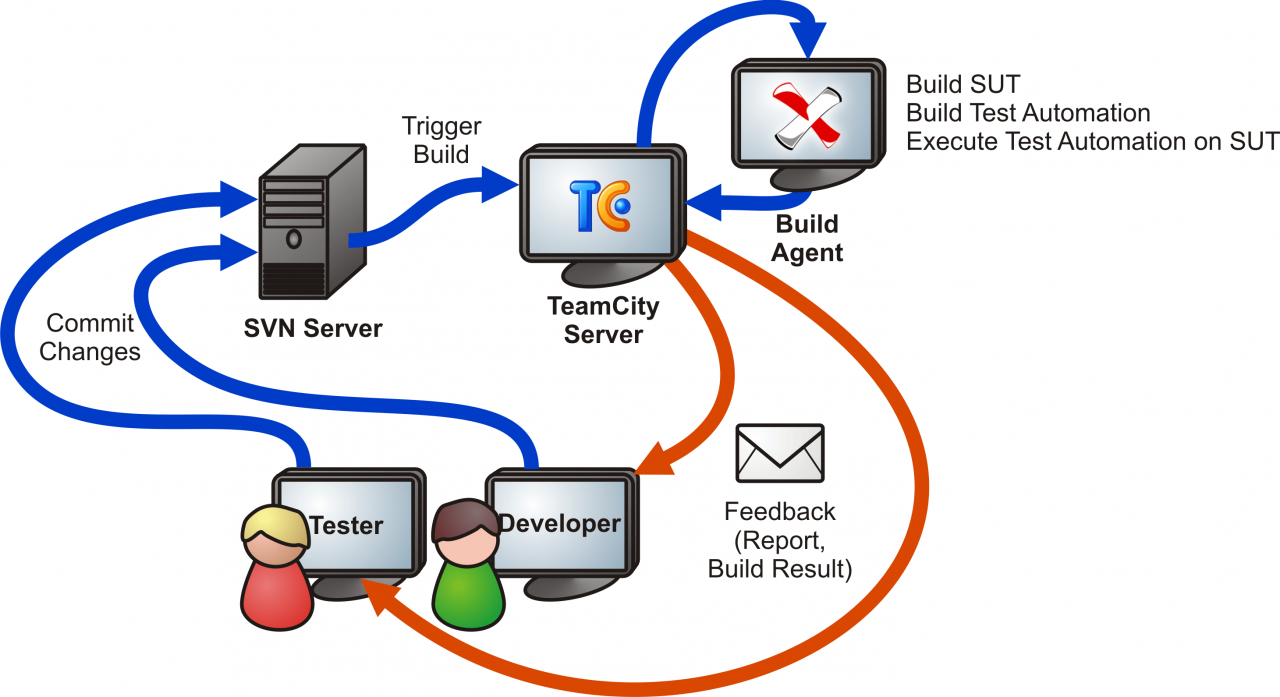

Прогуливаясь по периметру в поисках новых точек входа, нередко натыкаешься на так называемые билд-серверы. Такие штуки нужны для обеспечения непрерывной интеграции — это довольно удобная практика при разработке больших проектов, когда над разными частями

…Привет дорогой друг, что-то я запозднился с очередным материалом. Ну, не будем о печальном. Рано или поздно у тебя встанет вопрос: а как же правильно стучать? Да, да, именно стучать. Мы сделали запрос-ответ в админку (данные

…Предлагаем вашему вниманию подборку полезных сетевых утилит для Андроид, которые будут вам полезны каждый день.

…

…

Популярность наших двух первых публикаций о вирусе для андроид прибавила нам энтузиазма и подтолкнула на дальнейшую работу в публикации примеров как написать вирус для андроид. Мы уже написали своего зверя и нам

…Добавляя в систему сертификаты, устанавливая и настраивая криптопровайдеры, продираясь через дебри установки и настройки клиент-банка, начинаешь думать, что его система полностью продумана и безопасна. Ведь для защиты применяются всевозможные токены, используются многофакторные авторизации,

Довольно часто мы ведемся на красивые маркетинговые фразы многих продуктов, такие как «Ваш компьютер защищен» или «Ваша система в безопасности». Мы довольно расслабляемся и думаем, что нам ничего не грозит. Но, оказывается, security-решения сами нуждаются в

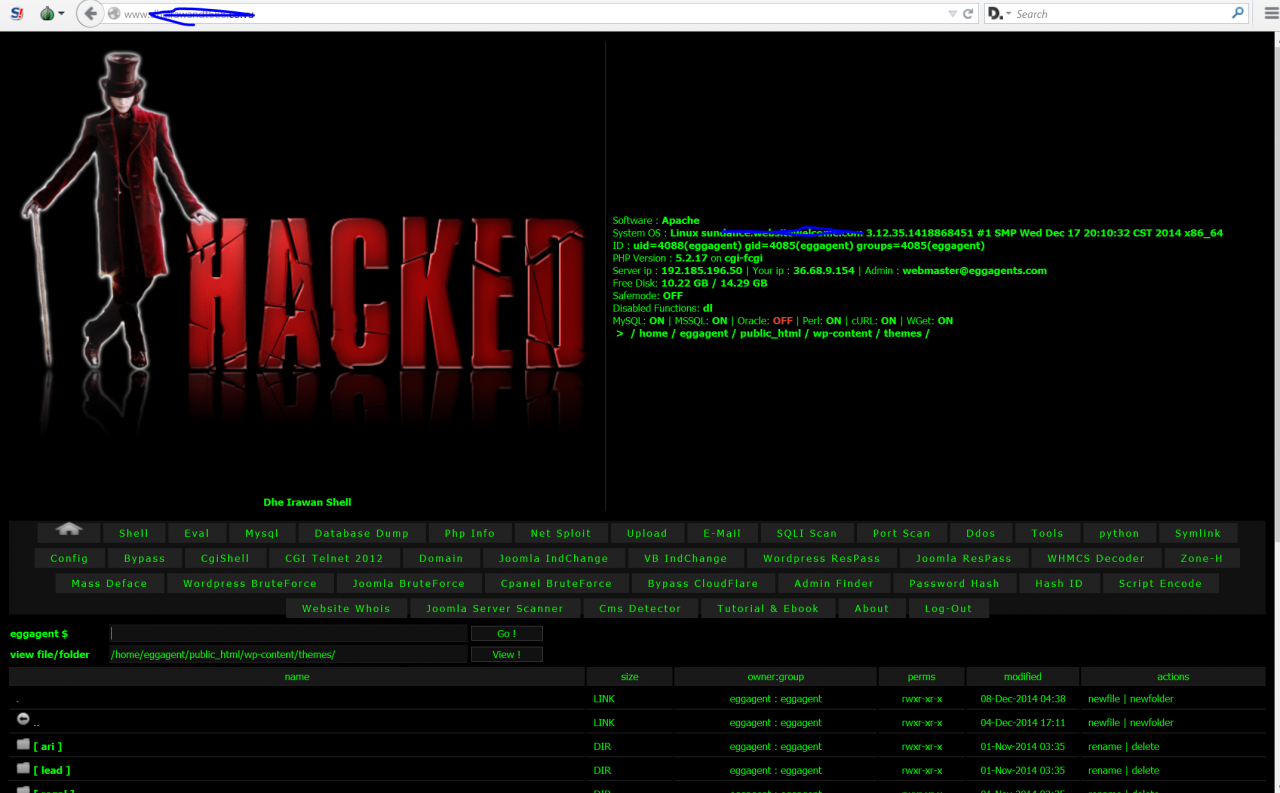

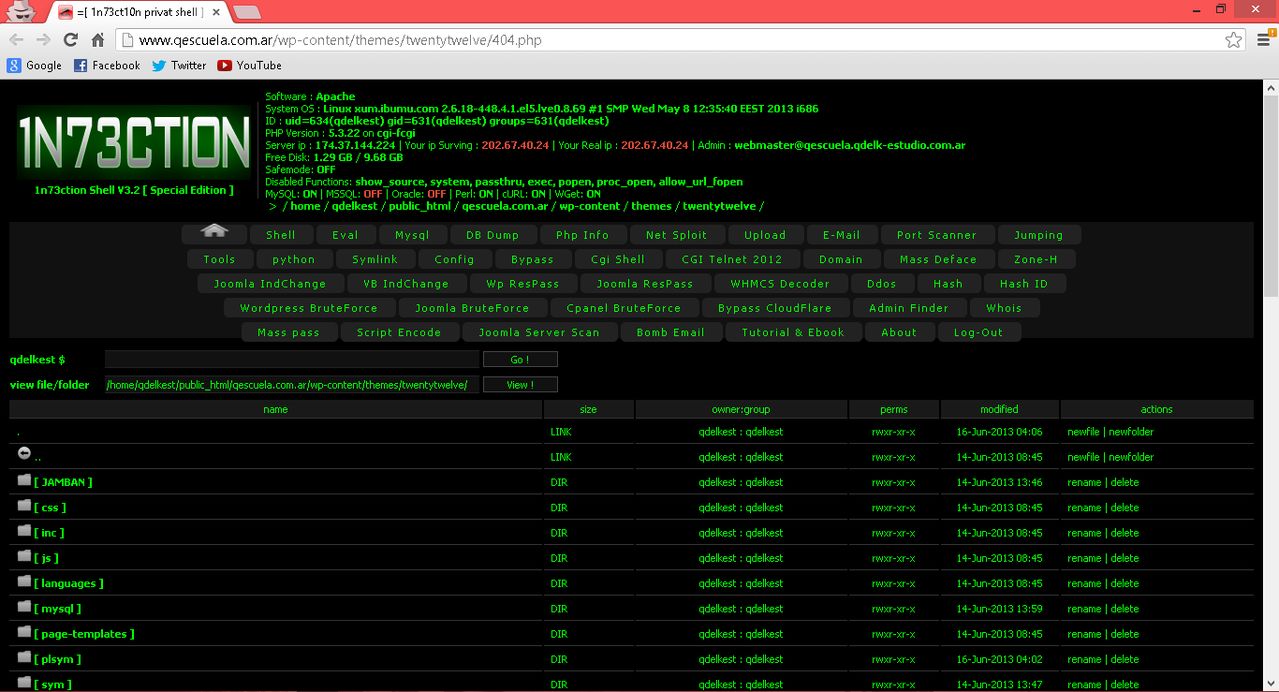

…Иногда возникают ситуации, когда был залит web shell на хороший хост, с которого ой как не хочется уходить, тогда первым делом, конечно, надо хорошо закрепиться на сервере, создать условия для максимального затруднения обнаружения шелла

…Забегая вперед скажу, что тут речь будет идти не столько о продлении жизни iframe и web shell, сколько об альтернативе ему, что позволяет сливать траф дольше, даже после того, как админ опомниться, так что

…Все мы привыкли к мнению, что без антивируса, а еще лучше Internet Security безопасная жизнь на винде невозможна. Хочешь обойтись без него — добро пожаловать на Linux или OS X. А так ли это

…В последнее время оригинальных и интересных приложений для Android становится все больше и больше. Поэтому набирают популярность и эмуляторы Android для стационарных ПК. Многие их разработчики обещают высокую скорость работы и возможность запускать игры

…В отличие от полноценных серверов, где обычно настроены PAM (Pluggable Authentication Modules), которые ограничат доступ к серверу на определенное в конфиге время после нескольких (как правило, трех-пяти) неудачных попыток входа, в роутере linux обрезанный.

…