Сегодня пентест практически любой корпоративной сети сводится к работе с Active Directory окру

жением. И естественно, нужно быть во всеоружии при такой задаче.

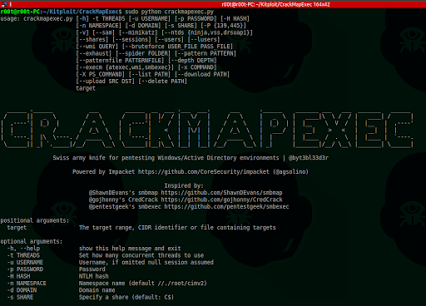

CrackMapExec — это швейцарский нож для пентеста Windows / Active Directory окружения.

Инструмент позволяет все, начиная от перечисления авторизованных пользователей, поиска SMB-шар до выполнения атак в стиле PsExec и автоинжекта mimikatz в память с помощью PowerShell.

[ad name=»Responbl»]

Из особенностей отдельно хочется выделить:

• чистый Python;

• многопоточность;

• использование только native WinAPI вызовов для обнаружения сессий, пользователей, дам-

пинга SAM-хешей и так далее;

• Opsec safe (никаких бинарей не грузится на машину, никаких шелл-кодов не инжектится).

Пример запуска инструмента для получения доступа к общим директориям:

$pyton crackmapexec.py -t 100 172.16.206.0/24 -u username -p password --shares

Или использование WMI для выполнения кода (в данном случае команды whoami):

$pyton crackmapexec.py -t 100 172.16.206.0/24 -u username -p password --execm wmi -x whoami

Найти приложение Вы можете по адресу: https://github.com/byt3bl33d3r/CrackMapExec