Хотя многие люди используют Bluetooth каждый день, большинство из них не знает, как он работает и что его можно взломать. Взлом Bluetooth дает четкое окно в мир цели. Почти каждое устройство имеет возможности Bluetooth, и люди хранят много личной информации на своих телефонах и планшетах. Взломайте их Bluetooth-соединение, и вы сможете получить доступ ко всем этим данным. В этой статье мы рассмотрим как отслеживать устройства Bluetooth.

Что нам понадобится для Bluetooth Recon

Чтобы начать наблюдение через Bluetooth, вам потребуется установить полностью обновленную версию Kali Linux, потому что мы будем использовать встроенные инструменты Bluetooth. Чтобы все было супер просто, мы не устанавливаем ничего дополнительно, и мы можем просто работать с инструментами Bluetooth, которые есть в Kali Linux по умолчанию.

Встроенные инструменты, которые мы рассмотрим ниже, включают hciconfig, hcitool, sdptool, l2ping и btscanner. Многие из этих инструментов включены в BlueZ, стек протоколов Bluetooth по умолчанию почти во всех версиях Linux, включая Kali. (Мы также будем использовать некоторые специализированные инструменты для разведки Bluetooth в Kali.).

Конечно, мы должны быть в достаточно непосредственной близости, чтобы взломать Bluetooth. С отличным Bluetooth-адаптером, который необходим, вы сможете подключиться к Bluetooth-устройствам в кафе, школьном классе, офисе и, возможно, даже в соседнем доме.

Включение адаптера Bluetooth с помощью hciconfig

Если вы знакомы с ifconfig для карт и адаптеров Wi-Fi, есть еще один инструмент, аналогичный для устройств Bluetooth. И он называется hciconfig.

~# hciconfig

hci0 Type: Primary Bus: USB

BD Address: ██:██:██:██:██:██ ACL MTU: 1022:8 SCO MTU: 183.5

DOWN

RX bytes:574 acl:0 sco:0 events:30 errors:0

TX bytes:368 acl:0 sco:0 commands:30 errors:0В нашем примере мы видим интерфейс Bluetooth. Это то, что мы будем использовать, чтобы делать все, что мы хотим делать с Bluetooth. Вы можете видеть, что его текущее состояние не работает, что означает, что он ничего не может сделать, поэтому первое, что нам нужно сделать для работы с Bluetooth, — это поднять наш интерфейс.

Если у нас есть подключенный интерфейс Wi-Fi, но он еще не запущен, мы можем ввести ifconfig, затем имя интерфейса, а затем up. Поскольку hciconfig в основном то же самое, что и ifconfig, мы можем использовать много тех же команд, которые вы можете увидеть на его справочной странице.

~# man hciconfig

HCICONFIG(1) Linux System Administration HCICONFIG(1)

NAME

hciconfig - configure Bluetooth devices

SYNOPSIS

hciconfig -h

hciconfig [-a]

hciconfig [-a] hciX [command [command parameters]]

DESCRIPTION

hciconfig is used to configure Bluetooth devices. hciX is the name of

a Bluetooth device installed in the system. If hciX is not given, hci‐

config prints name and basic information about all the Bluetooth de‐

vices installed in the system. If hciX is given but no command is

given, it prints basic information on device hciX only. Basic informa‐

tion is interface type, BD address, ACL MTU, SCO MTU, flags (up, init,

running, raw, page scan enabled, inquiry scan enabled, inquiry, authen‐

tication enabled, encryption enabled).

OPTIONS

-h, --help

Gives a list of possible commands.

-a, --all

Other than the basic info, print features, packet type, link

policy, link mode, name, class, version.

COMMANDS

up Open and initialize HCI device.

down Close HCI device.

reset Reset HCI device.

rstat Reset statistic counters.

auth Enable authentication (sets device to security mode 3).

noauth Disable authentication.

encrypt Enable encryption (sets device to security mode 3).

noencrypt Disable encryption.

secmgr Enable security manager (current kernel support is limited).

nosecmgr Disable security manager.

piscan Enable page and inquiry scan.

noscan Disable page and inquiry scan.

iscan Enable inquiry scan, disable page scan.

pscan Enable page scan, disable inquiry scan.

ptype [type] With no type , displays the current packet types. Otherwise, all the packet types specified by type are set. type is a comma-separated list of packet types, where the possible packet types are DM1, DM3, DM5, DH1, DH3, DH5, HV1, HV2, HV3.

name [name] With no name, prints local name. Otherwise, sets local name to name.

class [class] With no class, prints class of device. Otherwise, sets class of device to class. class is a 24-bit hex number describing the class of device, as specified in section 1.2 of the Bluetooth Assigned Numers document.

voice [voice] With no voice, prints voice setting. Otherwise, sets voice setting to voice. voice is a 16-bit hex number describing the voice setting.

iac [iac] With no iac, prints the current IAC setting. Otherwise, sets the IAC to iac.

inqtpl [level] With no level, prints out the current inquiry transmit power level. Otherwise, sets inquiry transmit power level to level.

inqmode [mode] With no mode, prints out the current inquiry mode. Otherwise, sets inquiry mode to mode.

inqdata [data] With no name, prints out the current inquiry data. Otherwise, sets inquiry data to data.

inqtype [type] With no type, prints out the current inquiry scan type. Otherwise, sets inquiry scan type to type.

inqparams [win:int] With no win:int, prints inquiry scan window and interval. Otherwise, sets inquiry scan window to win slots and inquiry scan interval to int slots.

pageparms [win:int] With no win:int, prints page scan window and interval. Otherwise, sets page scan window to win slots and page scan interval to int slots.

pageto [to] With no to, prints page timeout. Otherwise, sets page timeout to .I to slots.

afhmode [mode] With no mode, prints out the current AFH mode. Otherwise, sets AFH mode to mode.

sspmode [mode] With no mode, prints out the current Simple Pairing mode. Otherwise, sets Simple Pairing mode to mode.

aclmtu mtu:pkt Sets ACL MTU to to mtu bytes and ACL buffer size to pkt packets.

scomtu mtu:pkt Sets SCO MTU to mtu bytes and SCO buffer size to pkt packets.

delkey <bdaddr> This command deletes the stored link key for bdaddr from the device.

oobdata Get local OOB data (invalidates previously read data).

commands Display supported commands.

features Display device features.

version Display version information.

revision Display revision information.

lm [mode] With no mode , prints link mode. MASTER or SLAVE mean, respectively, to ask to become master or to remain slave when a connection request comes in. The additional keyword ACCEPT means that baseband connections will be accepted even if there are no listening AF_BLUETOOTH sockets. mode is NONE or a comma-separated list of keywords, where possible keywords are MASTER and ACCEPT . NONE sets link policy to the default behaviour of remaining slave and not accepting baseband connections when there are no listening AF_BLUETOOTH sockets. If MASTER is present, the device will ask to become master if a connection request comes in. If ACCEPT is present, the device will accept baseband connections even when there are no listening AF_BLUETOOTH sockets.

AUTHORS

Written by Maxim Krasnyansky <maxk@qualcomm.com> and Marcel Holtmann <marcel@holtmann.org>

man page by Fabrizio Gennari <fabrizio.gennari@philips.com>

BlueZ Nov 11 2002 HCICONFIG(1)

Manual page hciconfig(1) line 147/169 (END) (press h for help or q to quit)На справочной странице мы видим, что это используется для настройки устройств Bluetooth, поэтому, если у вас есть это внешнее устройство Bluetooth или что-то подключенное, вы также можете использовать его, чтобы увидеть подключенные устройства и настроить их соответствующим образом.

Теперь, когда мы знаем немного больше о hciconfig, давайте продолжим и нажмем Q, чтобы выйти. Нам нужно взять обнаруженное нами Bluetooth-устройство и вызвать его. Просто введите hciconfig, затем имя найденного нами устройства и так далее.

~# hciconfig hci0 upЧтобы убедиться, что это сработало, снова запустите команду hciconfig:

~# hciconfig

hci0 Type: Primary Bus: USB

BD Address: ██:██:██:██:██:██ ACL MTU: 1022:8 SCO MTU: 183.5

UP RUNNING

RX bytes:1148 acl:0 sco:0 events:60 errors:0

TX bytes:736 acl:0 sco:0 commands:60 errors:0Сканирование устройств Bluetooth с помощью hcitool

Теперь давайте используем hcitool для поиска устройств Bluetooth, которые отправляют свои маяки обнаружения (в режиме обнаружения). Во-первых, давайте проверим его справочную страницу:

~# man hciconfig

HCITOOL(1) Linux System Administration HCITOOL(1)

NAME

hcitool - configure Bluetooth connections

SYNOPSIS

hcitool [-h]

hcitool [-i <hciX>] [command [command parameters]]

DESCRIPTION

hcitool is used to configure Bluetooth connections and send some spe‐

cial command to Bluetooth devices. If no command is given, or if the

option -h is used, hcitool prints some usage information and exits.

OPTIONS

-h Gives a list of possible commands

-i <hciX>

The command is applied to device hciX , which must be the name

of an installed Bluetooth device. If not specified, the command

will be sent to the first available Bluetooth device.

COMMANDS

dev Display local devices

inq Inquire remote devices. For each discovered device, Bluetooth device address, clock offset and class are printed.

scan Inquire remote devices. For each discovered device, device name are printed.

name <bdaddr> Print device name of remote device with Bluetooth address bdaddr.

info <bdaddr> Print device name, version and supported features of remote device with Bluetooth address bdaddr.

spinq Start periodic inquiry process. No inquiry results are printed.

epinq Exit periodic inquiry process.

cmd <ogf> <ocf> [parameters]

Submit an arbitrary HCI command to local device. ogf, ocf and parameters are hexadecimal bytes.

con Display active baseband connections

cc [--role=m|s] [--pkt-type=<ptype>] <bdaddr>

Create baseband connection to remote device with Bluetooth address bdaddr. Option --pkt-type specifies a list of allowed packet types. <ptype> is a comma-separated list of packet types, where the possible packet types are DM1, DM3, DM5, DH1, DH3, DH5, HV1, HV2, HV3. Default is to allow all packet types. Option --role can have value m (do not allow role switch, stay master) or s (allow role switch, become slave if the peer asks to become master). Default is m.

dc <bdaddr> [reason]

Delete baseband connection from remote device with Bluetooth address bdaddr. The reason can be one of the Bluetooth HCI error codes. Default is 19 for user ended connections. The value must be given in decimal.

sr <bdaddr> <role> Switch role for the baseband connection from the remote device to master or slave.

cpt <bdaddr> <packet types>

Change packet types for baseband connection to device with Bluetooth address bdaddr. packet types is a comma-separated list of packet types, where the possible packet types are DM1, DM3, DM5, DH1, DH3, DH5, HV1, HV2, HV3.

rssi <bdaddr> Display received signal strength information for the connection to the device with Bluetooth address bdaddr.

lq <bdaddr> Display link quality for the connection to the device with Bluetooth address bdaddr.

tpl <bdaddr> [type] Display transmit power level for the connection to the device with Bluetooth address bdaddr. The type can be 0 for the current transmit power level (which is default) or 1 for the maximum transmit power level.

afh <bdaddr> Display AFH channel map for the connection to the device with Bluetooth address bdaddr.

lp <bdaddr> [value] With no value, displays link policy settings for the connection to the device with Bluetooth address bdaddr. If value is given, sets the link policy settings for that connection to value. Possible values are RSWITCH, HOLD, SNIFF and PARK.

lst <bdaddr> [value] With no value, displays link supervision timeout for the connection to the device with Bluetooth address bdaddr. If value is given, sets the link supervision timeout for that connection to value slots, or to infinite if value is 0.

auth <bdaddr> Request authentication for the device with Bluetooth address bdaddr.

enc <bdaddr> [encrypt enable]

Enable or disable the encryption for the device with Bluetooth address bdaddr.

key <bdaddr> Change the connection link key for the device with Bluetooth address bdaddr.

clkoff <bdaddr> Read the clock offset for the device with Bluetooth address bdaddr.

clock [bdaddr] [which clock]

Read the clock for the device with Bluetooth address bdaddr. The clock can be 0 for the local clock or 1 for the piconet clock (which is default).

lescan [--privacy] [--passive] [--whitelist] [--discovery=g|l] [--duplicates]

Start LE scan

leinfo [--static] [--random] <bdaddr>

Get LE remote information

lewladd [--random] <bdaddr>

Add device to LE White List

lewlrm <bdaddr> Remove device from LE White List

lewlsz Read size of LE White List

lewlclr Clear LE White List

lerladd [--local irk] [--peer irk] [--random] <bdaddr>

Add device to LE Resolving List

lerlrm <bdaddr> Remove device from LE Resolving List

lerlclr Clear LE Resolving List

lerlsz Read size of LE Resolving List

lerlon Enable LE Address Resolution

lerloff Disable LE Address Resolution

lecc [--static] [--random] <bdaddr> | [--whitelist]

Create a LE Connection

ledc <handle> [reason]

Disconnect a LE Connection

lecup <handle> <min> <max> <latency> <timeout>

LE Connection Update

AUTHORS

Written by Maxim Krasnyansky <maxk@qualcomm.com> and Marcel Holtmann <marcel@holtmann.org>

man page by Fabrizio Gennari <fabrizio.gennari@philips.com>

BlueZ Nov 12 2002 HCITOOL(1)

Manual page hcitool(1) line 154/176 (END) (press h for help or q to quit)Hcitool используется как для настройки, так и для выполнения различных задач, таких как сканирование, запросы и получение имен. Это действительно полезно, чтобы узнать об устройстве, но для использования некоторых из этих команд

Рассмотрим некоторые из этих команд. Сначала мы проведем сканирование. Он будет использовать интерфейс Bluetooth для поиска ближайших устройств Bluetooth и предоставления нам их MAC-адресов для дополнительного сканирования, запросов или попытки получить имя устройства.

~# hcitool scan

Scanning ...

00:1D:A5:00:09:1D OBDIIВыше мы видим разъем OBD2, который подключен к транспортному средству. Это довольно интересно. Теперь с MAC-адресом мы можем выполнить еще одну команду, которая в первую очередь требовала от нас наличия MAC-адреса. Попробуем получить имя устройства:

~# hcitool name 00:1D:A5:00:09:1D

OBDIIЭто должно позволить нам получить имя устройства, но мы уже знали его при первом сканировании. Однако, если мы этого не знали, это позволит нам узнать о нем больше. Чтобы узнать больше, мы можем использовать команду inq:

~# hcitool inq 00:1D:A5:00:09:1D

Scanning ...

00:1D:A5:00:09:1D clock offset: 0x21c0 class: ox5a020cОбратите внимание, что он также отображает смещение часов и класс. Класс указывает тип Bluetooth-устройства, и мы можем найти код, перейдя на сайт Bluetooth. Или, как мы увидим позже, некоторые инструменты сделают это за нас.

Сканироваие сервисов с помощью sdptool

Чтобы узнать больше о службах, мы можем использовать инструмент под названием sdptool, чтобы узнать больше о том, что доступно на устройстве, и узнать о свойствах — возможно, что мы можем и не можем делать. Нам нужно будет снова использовать MAC-адрес, но сначала давайте также проверим его справочную страницу.

~# man sdptool

sdptool(1) General Commands Manual sdptool(1)

NAME

sdptool — control and interrogate SDP servers

SYNOPSIS

sdptool [options] {command} [command parameters ...]

DESCRIPTION

sdptool provides the interface for performing SDP queries on Bluetooth

devices, and administering a local SDP database.

COMMANDS

The following commands are available. In all cases bdaddr specifies

the device to search or browse. If local is used for bdaddr, then the

local SDP database is searched.

Services are identified and manipulated with a 4-byte record_handle

(NOT the service name). To find a service's record_handle, look for

the "Service RecHandle" line in the search or browse results

search [--bdaddr bdaddr] [--tree] [--raw] [--xml] service_name

Search for services.. Known service names are DID, SP, DUN, LAN, FAX, OPUSH, FTP, HS, HF, HFAG, SAP, NAP, GN, PANU, HCRP, HID, CIP, A2SRC, A2SNK, AVRCT, AVRTG, UDIUE, UDITE and SYNCML.

browse [--tree] [--raw] [--xml] [bdaddr]

Browse all available services on the device specified by a Bluetooth address as a parameter.

records [--tree] [--raw] [--xml] bdaddr

Retrieve all possible service records.

add [ --handle=N --channel=N ]

Add a service to the local SDP database. You can specify a handle for this record using the --handle option. You can specify a channel to add the service on using the --channel option. NOTE: Local adapters configuration will not be updated and this command should be used only for SDP testing.

del record_handle

Remove a service from the local SDP database. NOTE: Local adapters configuration will not be updated and this command should be used only for SDP testing.

get [--tree] [--raw] [--xml] [--bdaddr bdaddr] record_handle

Retrieve a service from the local SDP database.

setattr record_handle attrib_id attrib_value

Set or add an attribute to an SDP record.

setseq record_handle attrib_id attrib_valuesОн позволяет нам настраивать, контролировать и опрашивать серверы SDP (протокол обнаружения служб). Так что это то, что позволяет нам делать запросы к устройствам Bluetooth и точно выяснять, что происходит с разрешениями и что мы, вероятно, можем начать делать с этими службами.

Закройте справочную страницу и введите sdptool, затем просмотрите, а затем захваченный нами MAC-адрес.

~# sdptool browse 00:1D:A5:00:09:1D

Browsing 00:1D:A5:00:09:1D ...

Service Name: SPP

Service RecHandle: 0x10001

Service Class ID List:

"Serial Port" (ox1101)

Protocol Descriptor List:

"L2CAP" (0x0100)

"RFCOMM" (0x0003)

Channel: 1Здесь мы можем увидеть немного больше информации о коммуникациях, протоколах и, возможно, даже начать выяснять, есть ли уязвимость в устройстве и можем ли мы общаться с ним напрямую. Возможно, мы даже сможем выяснить, использует ли он рандомизацию MAC-адресов или что-то в этом роде.

Пингуем Bluetooth-устройства с помощью l2ping

Теперь, когда у нас есть MAC-адреса всех ближайших устройств, мы можем пропинговать их с помощью инструмента под названием l2ping, независимо от того, находятся ли они в режиме обнаружения или нет, чтобы увидеть, находятся ли они в пределах досягаемости. Для нас это всего лишь одно устройство. Прежде чем сделать это, давайте запустим справочную страницу инструмента, чтобы увидеть все, что доступно.

~# man l2ping

L2PING(1) Linux System Administration L2PING(1)

NAME

l2ping - Send L2CAP echo request and receive answer

SYNOPSIS

l2ping [-i <hciX>] [-s size] [-c count] [-t timeout] [-d delay] [-f]

[-r] [-v] bd_addr

DESCRIPTION

L2ping sends a L2CAP echo request to the Bluetooth MAC address bd_addr

given in dotted hex notation.

OPTIONS

-i <hciX> The command is applied to device hciX , which must be the name of an installed Bluetooth device (X = 0, 1, 2, ...) If not specified, the command will be sent to the first available Bluetooth device.

-s size The size of the data packets to be sent.

-c count Send count number of packets then exit.

-t timeout Wait timeout seconds for the response.

-d delay Wait delay seconds between pings.

-f Kind of flood ping. Use with care! It reduces the delay time between packets to 0.

-r Reverse ping (gnip?). Send echo response instead of echo request.

-v Verify response payload is identical to request payload. It is not required for remote stacks to return the request payload, but most stacks do (including Bluez).

bd_addr The Bluetooth MAC address to be pinged in dotted hex notation like 01:02:03:ab:cd:ef or 01:EF:cd:aB:02:03

AUTHORS

Written by Maxim Krasnyansky <maxk@qualcomm.com> and Marcel Holtmann <marcel@holtmann.org>

man page by Nils Faerber <nils@kernelconcepts.de>, Adam Laurie <adam@algroup.co.uk>.

BlueZ Jan 22 2002 L2PING(1)

Нам не нужно делать здесь ничего особенного, просто пропингуйте устройство Bluetooth следующим образом:

~# l2ping 00:1D:A5:00:09:1D

Ping: 00:1D:A5:00:09:1D from ██:██:██:██:██:██ (data size 44) ...

44 bytes from 00:1D:A5:00:09:1D id 0 time 37.57ms

44 bytes from 00:1D:A5:00:09:1D id 1 time 27.23ms

44 bytes from 00:1D:A5:00:09:1D id 2 time 27.59ms

44 bytes from 00:1D:A5:00:09:1D id 3 time 27.31ms

44 bytes from 00:1D:A5:00:09:1D id 4 time 40.99ms

44 bytes from 00:1D:A5:00:09:1D id 5 time 48.77ms

44 bytes from 00:1D:A5:00:09:1D id 6 time 59.93ms

44 bytes from 00:1D:A5:00:09:1D id 7 time 48.84ms

44 bytes from 00:1D:A5:00:09:1D id 8 time 67.59msЭто означает, что устройство находится в пределах досягаемости и доступно.

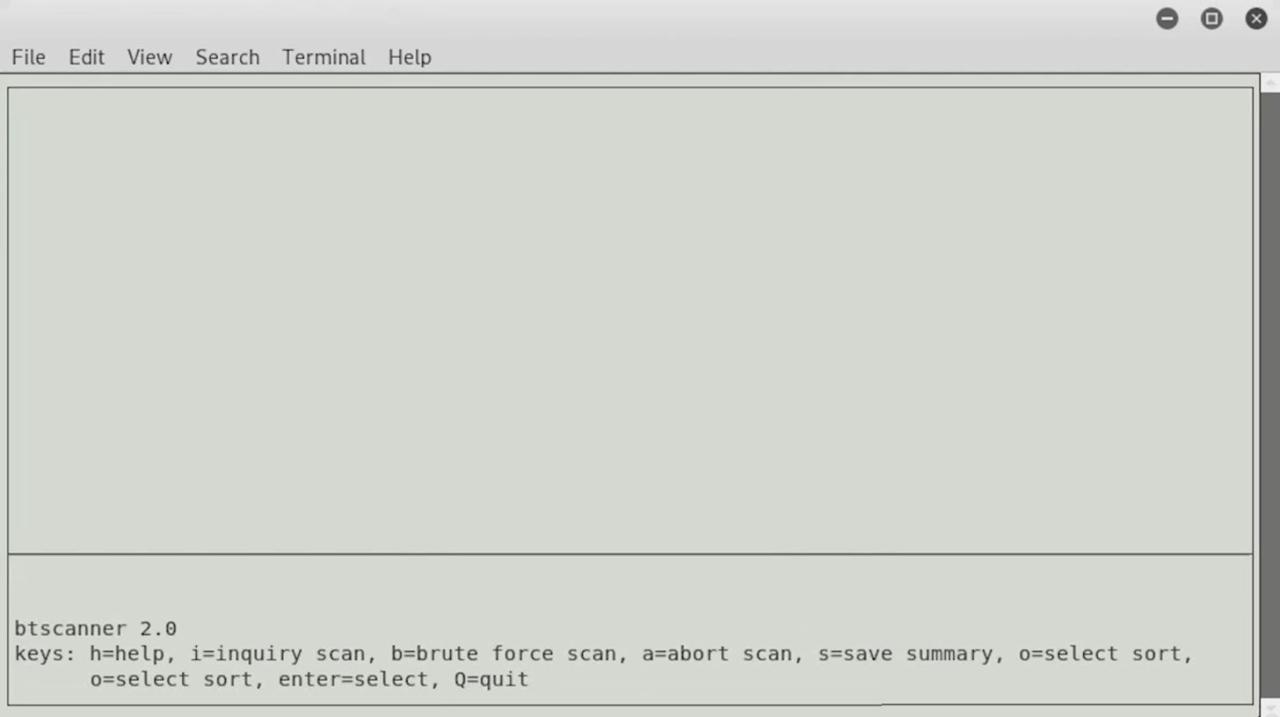

Сканирование устройств Bluetooth с помощью btscanner

Теперь пришло время перейти к последнему инструменту, который мы собираемся рассмотреть, который представляет собой полноценный графический пользовательский интерфейс, используемый для обнаружения устройств Bluetooth. Он называется btscanner, и как только мы его запустим, мы можем ввести btscanner. Но прежде чем сделать это, так как мы просмотрели справочные страницы для остальных инструментов, давайте также быстро заглянем сюда:

~# man btscanner

BTSCANNER(1) General Commands Manual BTSCANNER(1)

NAME

btscanner - ncurses-based scanner for Bluetooth devices

SYNOPSIS

btscanner [--help] [--cfg <file>] [--no-reset]

DESCRIPTION

This manual page was written for the Debian GNU/Linux distribution be‐

cause the original program does not have a manual page.

btscanner is a tool designed specifically to extract as much informa‐

tion as possible from a Bluetooth device without the requirement to

pair. A detailed information screen extracts HCI and SDP information,

and maintains an open connection to monitor the RSSI and link quality.

btscanner is based on the BlueZ Bluetooth stack, which is included with

recent Linux kernels, and the BlueZ toolset. btscanner also contains a

complete listing of the IEEE OUI numbers and class lookup tables. Using

the information gathered from these sources it is possible to make edu‐

cated guesses as to the host device type.

OPTIONS

--help Show a help text and exit.

--cfg <file> Use <file> as the config file.

--no-reset Do not reset the Bluetooth adapter before scanning.

BUGS

Please report any bugs to Tim Hurman <tim.hurman@pentest.co.uk>.

LICENCE

btscanner is covered by the GNU General Public License (GPL).

SEE ALSO

kismet(1).

AUTHORS

Tim Hurman <tim.hurman@pentest.co.uk>

This manual page was written by Uwe Hermann <uwe@hermann-uwe.de>, for

the Debian GNU/Linux system (but may be used by others).

April 22, 2006 BTSCANNER(1)

Manual page btscanner(1) line 23/45 (END) (press h for help or q to quit)Вы можете видеть, что в btscanner не так много, и это потому, что это инструмент с графическим интерфейсом, поэтому все волшебство происходит после запуска инструмента, поэтому давайте сделаем это сейчас:

~# btscanner

Opening the OUI database

Reading the OUT database

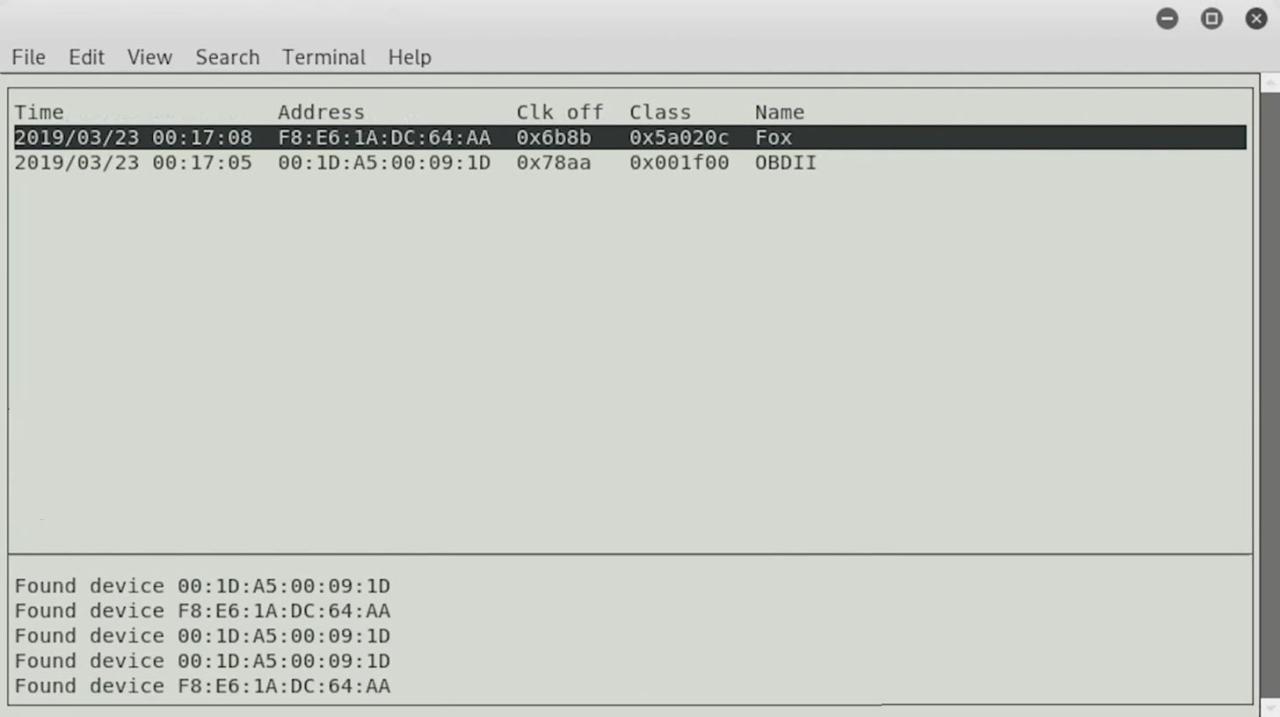

Интерфейс может выглядеть примерно так же, как для людей, знакомых с интерфейсом Kismet, который позволяет нам делать много вещей в формате командной строки с ощущением графического интерфейса. Это полезно и круто, потому что это означает, что, набрав i, мы можем начать сканирование запроса и найти близлежащие устройства Bluetooth, и это может позволить нам подключиться или установить команду или что-то в этом роде.

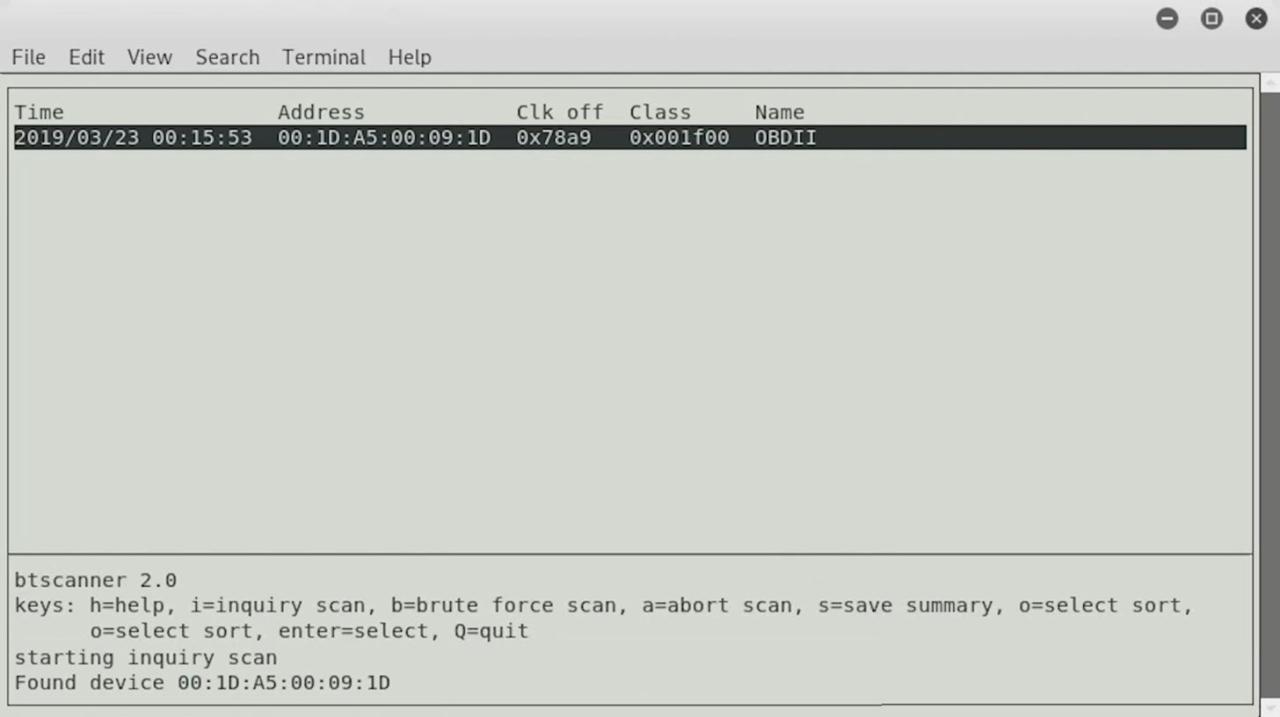

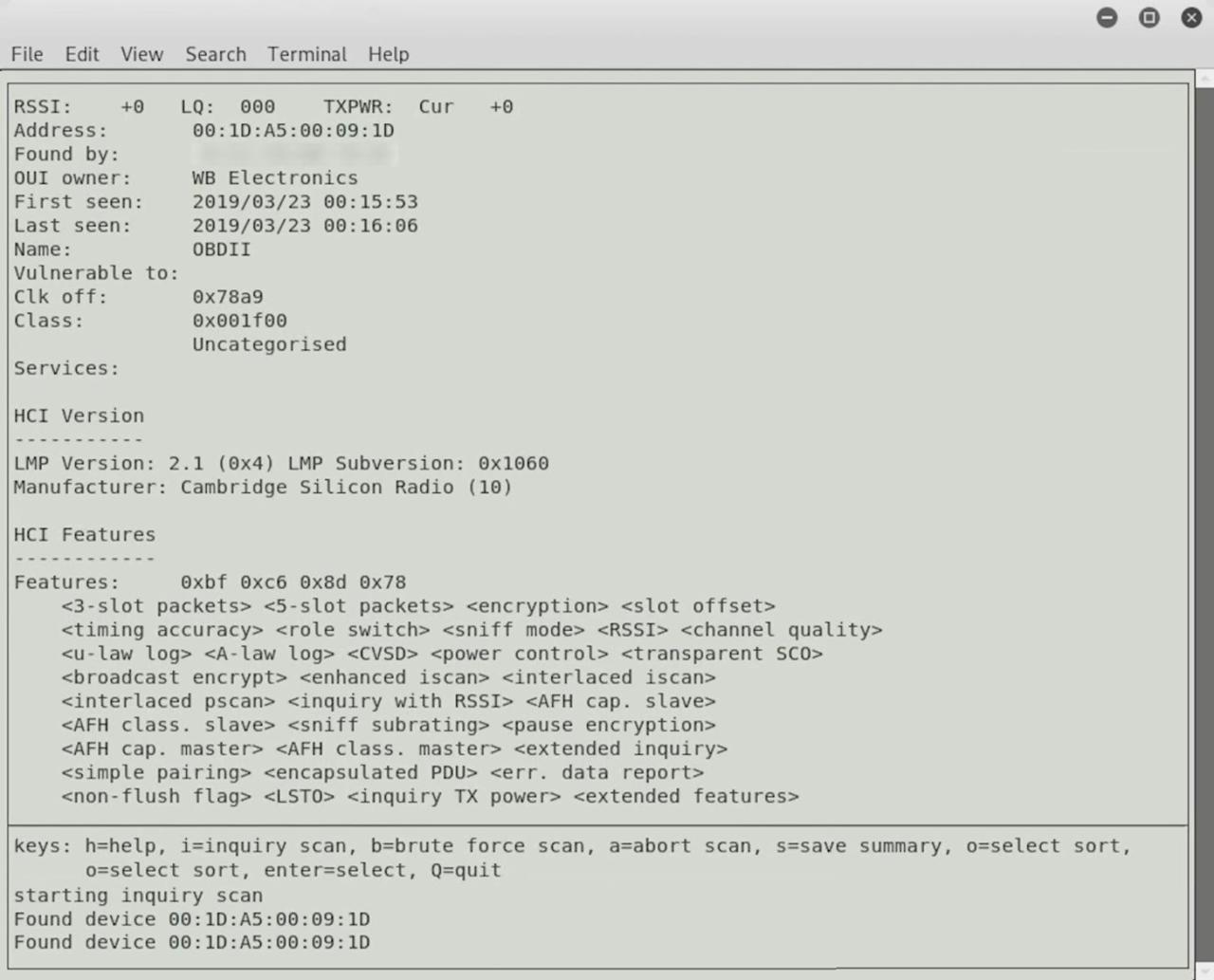

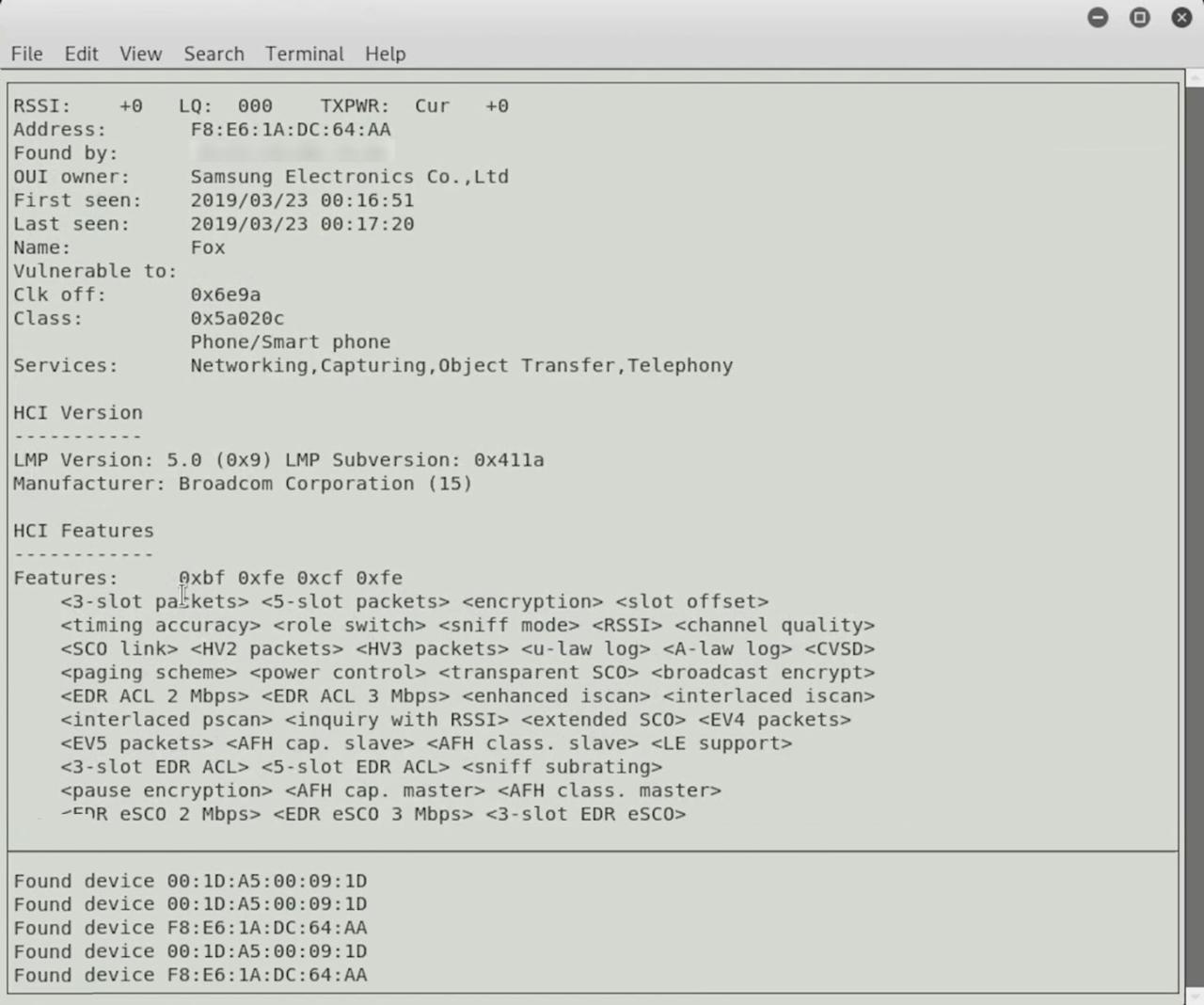

Мы нашли устройство, и это то же устройство Bluetooth, которое мы видели раньше, и я уверен, что мы сможем найти некоторые другие устройства по мере их появления. А пока мы можем продолжить и нажать Enter, чтобы узнать о устройстве.

Здесь мы можем увидеть имя устройства при первом просмотре, владельца, что интересно, а затем дополнительную информацию о различных функциях, которые рекламируются.

Чтобы вернуться в главное окно, нажмите Q, и когда другие устройства будут обнаружены или когда они окажутся в пределах досягаемости, мы сможем найти их здесь и начать узнавать больше о том, что эти устройства делают, с чем они взаимодействуют, что еще они способны, и многое другое.

Если на вашем компьютере нет Bluetooth, вы всегда можете подключить адаптер Bluetooth, но вы можете проверить, совместим ли он, прежде чем решать проблему. Я не уверен, что каждый адаптер Bluetooth будет работать с каждой программой Linux.

Выше вы можете видеть, что мы нашли второе устройство, так что давайте нажмем на него.

Что мы узнали на данный момент. Заключение

Сегодня мы изучили разведку Bluetooth, и есть несколько более сложных вещей, которые мы можем сделать с этой информацией. Многие устройства Bluetooth не утруждают себя рандомизацией своего MAC-адреса, что означает, что он всегда будет одним и тем же. Это может быть использовано для отслеживания человека с места на место.