Антивирусным компаниям не так часто удается проследить весь цикл хакерской атаки. Как правило, они могут проанализировать сам вредоносный код и в некоторых случаях определить источник заражения. Но на этот раз нам сопутствовала удача: мы смогли отследить всю историю активности печально известного Marcher — вредоносного ПО для мобильных банков.

MARCHER: ПЕРВЫЕ ШАГИ

Впервые Marcher появился в 2013 году и атаковал преимущественно российских пользователей. Первыми жертвами стали пользователи Google Play: зловред крал информацию о кредитных картах, предлагая ввести данные через поддельные страницы банков. Но к марту 2014 года программа эволюционировала, добавила в свой арсенал кражу учетных данных банков и теперь атаковала пользователей в Германии. Недавно Marcher вновь обнаружился с новой кампанией, распространяющейся через порносайты. Зловред продается на закрытых форумах по модели «вредоносный код как услуга», аналогично программам для ПК.

Жертвами Marcher становились пользователи всех официальных версий

Android, включая Marshmallow.

ПРОНИКНОВЕНИЕ: ФЛЕШ-ФИШИНГ

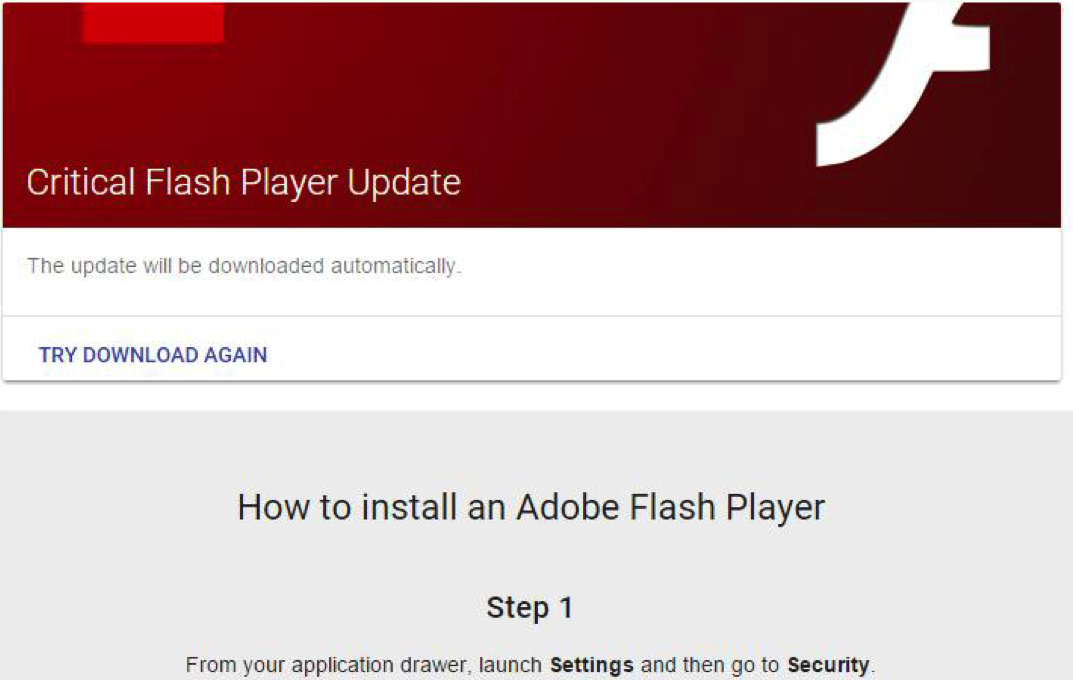

Фишинг до сих пор остается прекрасным способом заставить людей запустить заражение. На рис. показан пример письма, отправленного одному из сотрудников Check Point.

Злоумышленник подделал имя отправителя, но оставил очень подозрительный адрес, который точно не будет использовать сотрудник Adobe. И совершенно ясно, что фишинг направлен против пользователей Android.

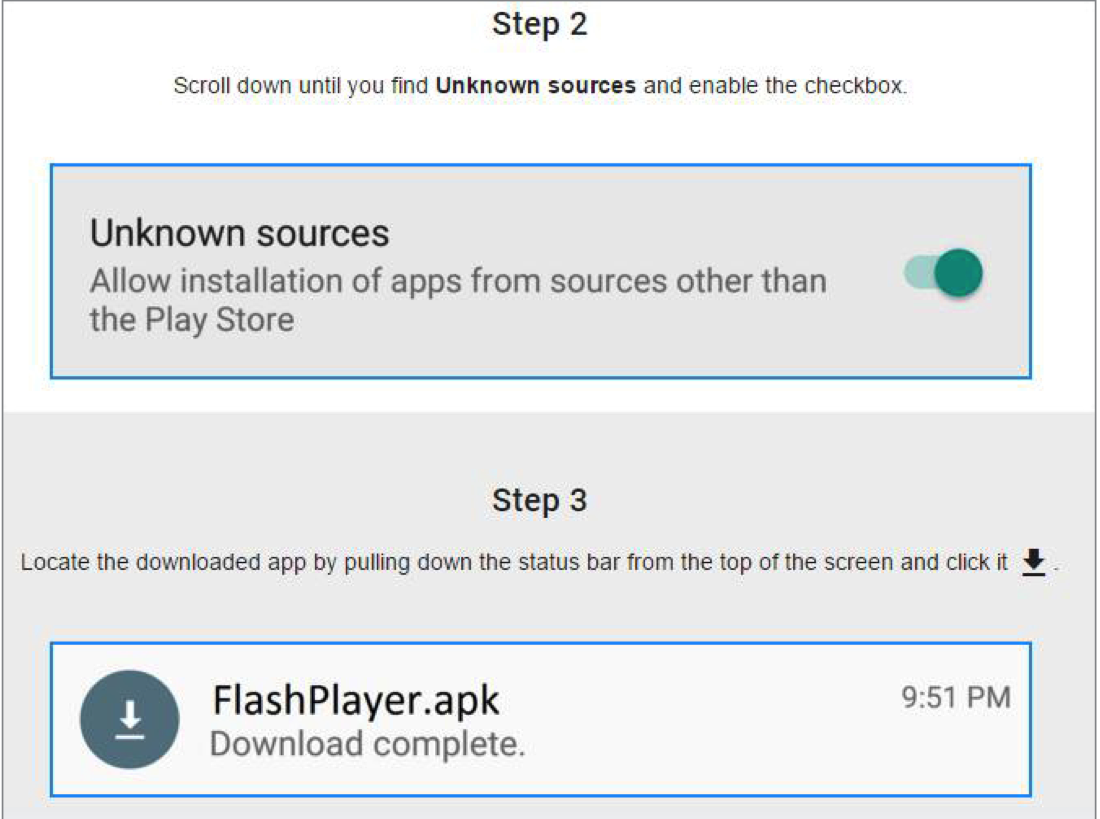

Если кликнуть на ссылку, начнется трехступенчатый процесс, который обманным путем заставит пользователя запустить инсталляцию из неизвестных источников (вне Google Play) и затем загрузить вредоносное приложение.

Как только приложение загружается, оно запрашивает расширенные полномочия для выполнения своей вредоносной задачи.

НА УСТРОЙСТВЕ: ЧТО СОБОЙ ПРЕДСТАВЛЯЕТ MARCHER

Marcher — это относительно простой банковский зловред, однако новая версия способна обходить двухфакторную аутентификацию, крадя СМС, отправленные на устройство. Так же как и в случае с заражением, зловред просто убеждает пользователя дать ему дополнительные права.

[ad name=»728×90 1″]

Сначала вредоносная программа ворует список всех приложений, установленных на устройстве, и отправляет его на командный сервер, чтобы проверить, есть ли среди них уязвимые для заражения. Как только пользователь запустит подходящее банковское приложение, зловред использует графическую накладку на страницу входа для кражи учетных данных.

Приложения, выбранные в качестве целей в этой кампании, все австралийские:

• Westpac;

• Bank West;

• Commonwealth Bank of Australia; • George Bank;

• ING Direct Australia;

• Bank of South Australia;

• NAB — National Australia Bank.

Многие похожие зловреды выбирали в качестве целей банки различных стран, но Marcher идет дальше всех и обманным путем, подделывая уведомления от приложения, заставляет пользователей заходить в их аккаунты. Как только владельцы телефонов вводят свои логины и пароли, они сразу оказываются скомпрометированы.

ЗАВЕРШЕНИЕ ВРЕДОНОСНОЙ МИССИИ: ПЕРЕДАЧА ДАННЫХ КОМАНДНОМУ СЕРВЕРУ

Эта часть кампании редко попадает в поле зрения внешнего мира. В этот же раз исследователям удалось посмотреть на репозиторий командного сервера и узнать, что там прячут хакеры. Там обнаружились данные, собранные с зараженных устройств:

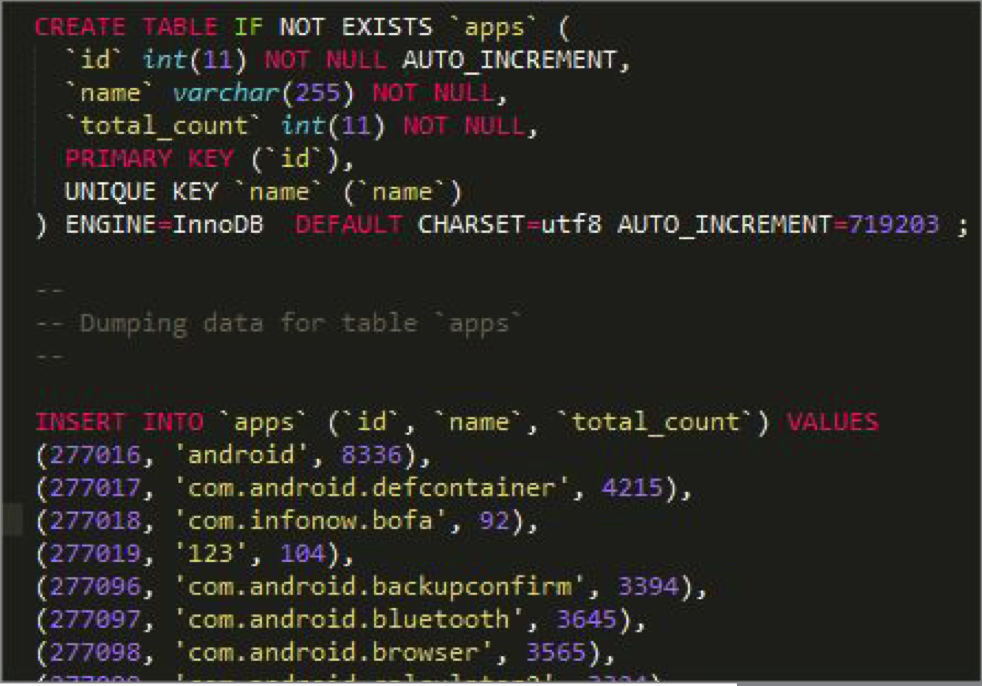

Установленные на устройстве APK-файлы. Таблица содержит более 13 тысяч приложений, пример на рис.

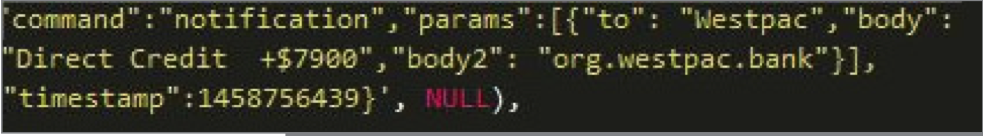

Поддельные уведомления от банковских приложений Marcher обманным путем заставляет пользователей входить в их аккаунты, показывая им уведомления о том, что на их счет поступило 7900 долларов.

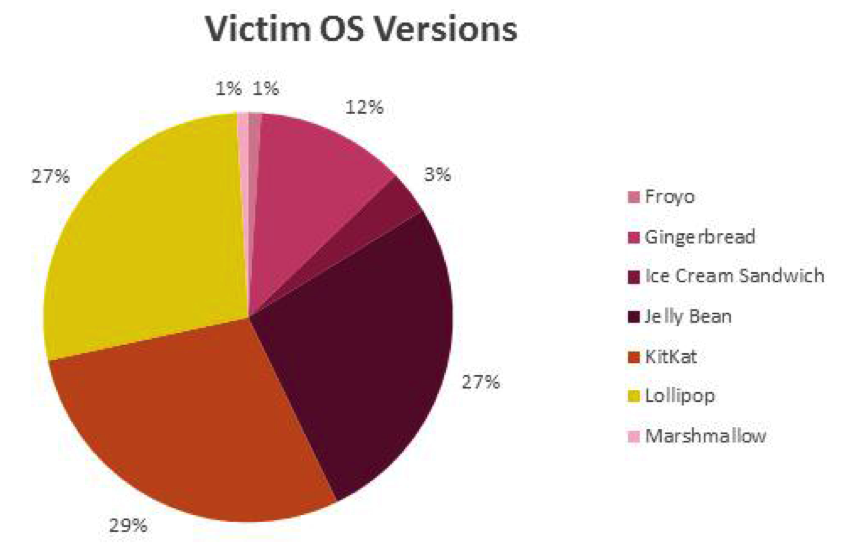

Таблицы с данными жертв, включая их IMEI, название устройства, версию ОС, номер телефона, расположение, страну и многое другое

Список содержит около тысячи жертв, пример на рис.

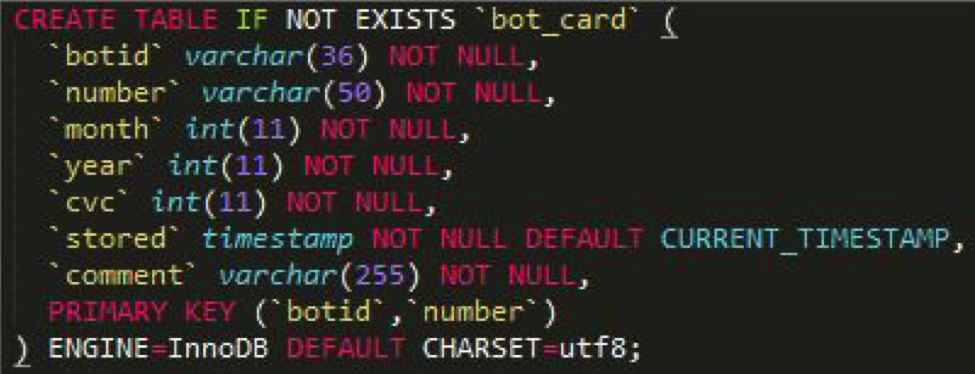

Детализированная информация о 540 кредитных картах, включая имя, номер, дату истечения срока действия и CVC смотрите скрин.

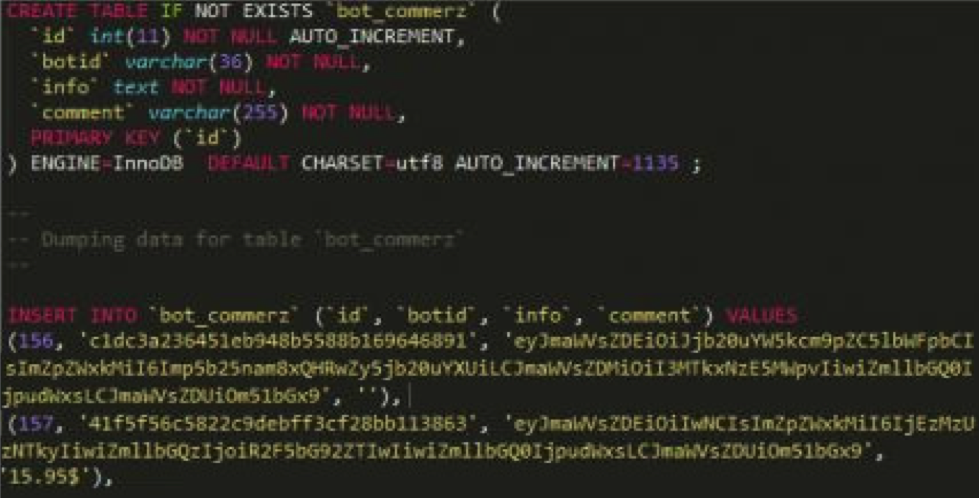

Украденные учетные данные 300 жертв для разных приложений (PayPal, Gmail), закодированные в Base64.

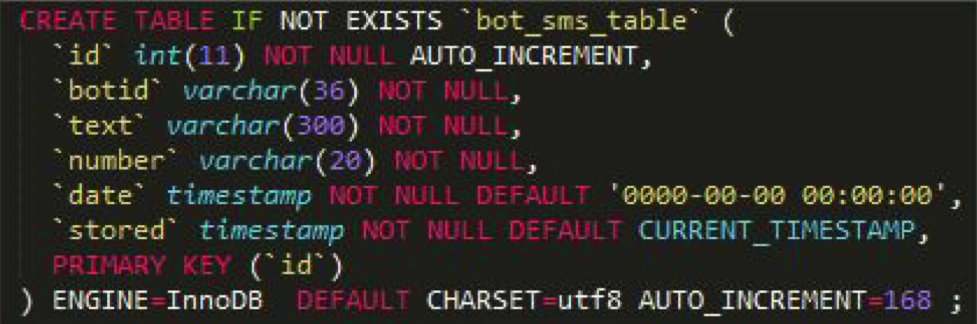

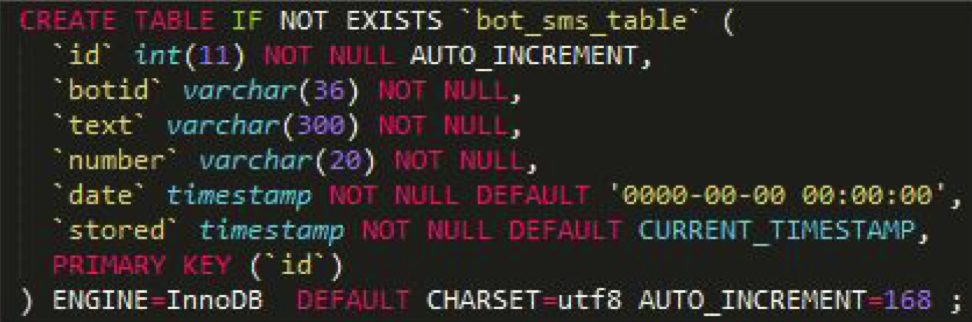

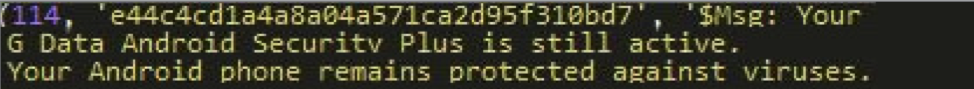

Таблицы СМС — украденные СМС с полными текстами сообщений. Злоумышленники должны украсть все СМС, чтобы успешно обойти двухфакторную аутентификацию.

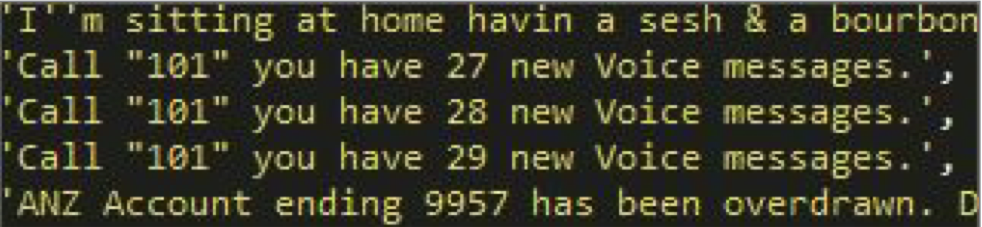

Примеры украденных СМС

И наконец, какая ирония! «G Data Android Security Plus по-прежнему активен. Ваше Android-устройство защищено от вирусов»

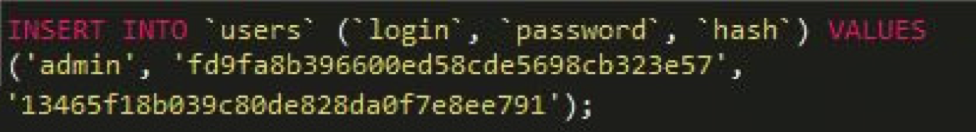

Учетные данные администратора

НАСКОЛЬКО РАСПРОСТРАНЕНЫ ПОДОБНЫЕ ВРЕДОНОСНЫЕ КАМПАНИИ?

На самом деле мобильные устройства не так уж сильно уступают обычным компьютерам и ноутбукам в распространении и изощренности вредоносных кампаний. Последние три года мы фиксируем достаточно опасные и успешные вредоносные кампании, нацеленные в основном на Android-устройства, но есть и такие, которые обходят защиту даже неперепрошитых iOS-устройств (вирусы Wirelurker и YiSpecter). Уже сейчас существует большое количество видов вредоносного ПО для смартфонов и планшетов, разнообразных методов проникновения в систему и маскировки под легальное ПО и компоненты ОС.

[ad name=»Responbl»]

Как правило, злоумышленник, запускающий малварь, хочет получить финансовую прибыль, и чем скорее, тем лучше. Поэтому чаще всего троян заставляет пользователя либо подписаться на платную СМС-рассылку, либо ввести данные своей кредитной карты в поддельное приложение, которое загружается во время кампании. Из последних известны следующие вредоносные кампании:

рассылка фальшивых купонов через WhatsApp-мессенджер, в результате успешной атаки устройство подписывается на платную СМС-рассылку без ведома пользователя;

«телефонный помощник», который, помимо полезной активности, имитирует входящие сообщения электронной почты и СМС. Нажимая на такое оповещение, ничего не подозревающий пользователь запускает троян, который собирает данные с устройства и отправляет их в командный центр.

Стали популярны программы-вымогатели и для мобильных устройств, шифрующие содержимое устройства и требующие выкуп за расшифровку.

КАК ЗАЩИТИТЬ СВОИ ДАННЫЕ ОТ ПОДОБНОГО ВРЕДОНОСНОГО ПО

К обязательным методам защиты относятся следующие: антивирусное ПО, блокирующее вредоносную активность и подозрительные программы; система контроля доступа к интернет-ресурсам, оповещающая о попытках доступа к нежелательным или зараженным сайтам или блокирующая их. Это тот минимум, который должен быть на каждом мобильном устройстве. Если доступны более широкие возможности, то настоятельно рекомендуем ими воспользоваться: это усилит уровень защиты твоих данных и денежных средств.

[ad name=»Responbl»]

Но мало установить защитное ПО, имеющее актуальные базы данных вредоносов, — нужно еще и быть внимательным с запуском приложений, даже если они на первый взгляд очень полезны или занимательны для тебя. Обрати внимание на то, какие права доступа требует установка выбранного приложения. Калькулятор, запрашивающий доступ к данным о местоположении или к хранилищу фотографий, должен вызвать сомнение, целесообразно ли его устанавливать. Будь аккуратен перед тем, как подтверждать что-либо через СМС. Открывая страницу любого сайта, обязательно сверь все данные, указанные в запросе или в названии и описании сайта. Самый испытанный способ при введении учетных данных в соцсети или в интернет-банке — сначала вводить неверные данные. Поддельное ПО или сайт не выдаст ошибки, так как не знает, какие данные правильные :). Это и должно смутить.

Если говорить про обычных пользователей, то, к сожалению, защитой мобильных устройств никто не озадачивается всерьез. Все эти новости о краже логинов и паролей с Android-устройств даже у россиян нисколько не сдвигают дело с мертвой точки. Человек задумается только тогда, когда у него самого или очень близкого человека случится нечто подобное.

[ad name=»Responbl»]

С сотрудниками компаний проще: многие организации уже озаботились защитой мобильных устройств, поскольку, как правило, с них разрешен удаленный доступ к критичным системам и ресурсам. И им приходится устанавливать ПО защиты и выполнять те меры предосторожности, которых требует компания.