Raspberry Pi — это миниатюрный компьютер, который может взламывать Wi-Fi, клонировать ключевые карты, проникать в ноутбуки и даже клонировать действующую сеть Wi-Fi, позволяя пользователю подключаться к платформе Raspberry Pi вместо реальной сети. Кроме того, Raspberry Pi может блокировать домашний Wi-Fi, отслеживать сотовые телефоны, перехватывать полицейские сканеры, транслировать на FM-радио и даже запускать ракеты.

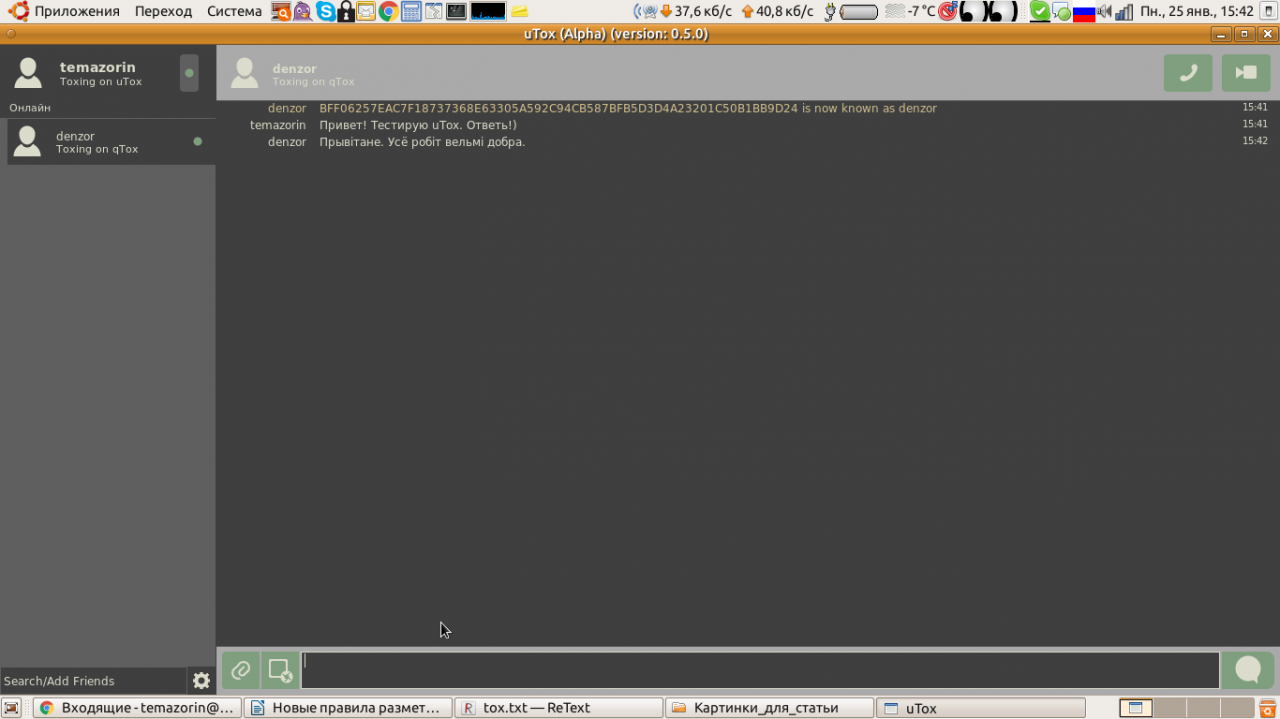

Сегодня рассмотрим, как относительно незаметно протестировать безопасность беспроводной сети компании. В качестве основы будет использоваться Raspberry Pi, который поддерживает установку Kali Linux. Установка дистрибутива довольно проста:

- Загрузить официальный образ с сайта kali.org;

- Записать его на SD-диск с помощью Win32image для Windows и Gparted для Linux;

- Запустить Raspberry Pi с установленной в него SD-картой.

После установки вы можете при желании обновить пакеты, если они есть. Но для полноценного функционирования никаких дополнительных действий не требуется. Требуемый размер карты памяти — 8 ГБ или больше. Для того, чтобы система работала нормально, желательно использовать больший объем.

Статья носит информационный характер. Не нарушайте законодательство.

Если теперь система готова к работе, все, что остается настроить, это запуск программ при запуске системы. Предполагается, что Raspberry Pi будет установлен непосредственно в пределах досягаемости желаемой точки доступа для автономного сбора данных авторизации Wi-Fi. Существует множество инструментов для работы с WPA2-Personal с различной степенью интерактивности, но пакет Aircrack-ng — это вечная классика. Он содержит различные дополнительные модули, которые позволяют полностью тестировать беспроводные сети, от переключения интерфейса в режим мониторинга до обнаружения пароля методом грубой силы. В нашем случае нам просто нужно перехватить хендшейки Wi-Fi и сохранить их для дальнейшего анализа.

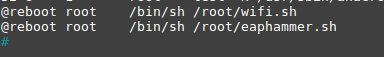

Сделать это можно с помощью планировщика заданий crontab. Соответствующие строчки нужно добавить для запуска скриптов wifi.sh и eaphammer.sh:

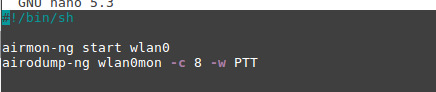

Wifi.sh будет переводить беспроводной интерфейс в режим монитора и запускать инструмент airodump-ng с сохранением найденных хендшейков WPA2-Personal в файл для дальнейшего анализа.

Команда airodump-ng

В команде запуска airodump-ng необходимо указать параметры беспроводного интерфейса и файл, в который будут записываться полученные рукопожатия (данные, которые отправляются при подключении пользователя к точке доступа) с помощью ключа -w. Кроме того, рекомендуется указать BSSID (MAC-адрес точки доступа) с помощью ключа —bssid, а канал, на котором он работает, с помощью -c. Это не обязательно, но если вы укажете, будут записаны только необходимые данные.

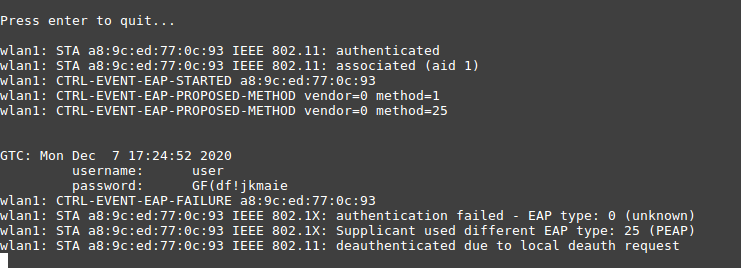

Второй скрипт будет запускать инструмент eaphammer, предназначенный для перехвата учетных данных при использовании протокола WPA2-Enterprise.

Инструмент работает по принципу «злого двойника», поэтому в параметрах запуска инструмента обязательно указывать:

- -i — название сетевого интерфейса. Если одновременно запускается несколько инструментов, использующих беспроводную сеть, то необходимо добавить дополнительные интерфейсы;

- —essid — имя точки доступа;

- —channel — канал, на котором работает точка доступа;

- —auth — метод аутентификации;

- —creds — сбор учетных записей.

Также для проведения атаки необходимо сгенерировать сертификат, выполнив команду ./eaphammer —cert-wizard. В интерактивном меню можно указать абсолютно любую информацию, это не будет влиять на качество атаки.

Сохраняем настройки, и в дальнейшем скрипты будут запускаться вместе со стартом системы.

Тестирование

Для проведения тестирования необходимо любым удобным способом расположить Raspberry Pi в радиусе действия точки доступа так, чтобы его никто не заметил, пока будут собираться данные. Установке для работы необходимо обеспечить 5V и 2-2.5A питания. Исключив возможность использовать адаптер для подключения к розетке, необходимо подумать об аккумуляторе типа powerbank’а для обеспечения бесперебойной работы на весь срок тестирования.

В завершение остается только забрать установку и проанализировать полученные данные. При использовании eaphammer данные будут в виде хендшейка записываться в папку loot, которая находится там же, где и сам инструмент, но лучше перестраховаться и добавить в скрипте запуска инструмента перенаправление вывода для записи в какой-нибудь файл. Тогда анализ будет заключаться только в поиске учетных данных в выходном файле.

Если удалось перехватить данные для подключения к WPA2-Personal, то останется только попытаться подобрать пароль по словарю. Выполнить перебор можно разными инструментами:

- с помощью Aircrack-ng;

- инструментом Pyrit, который позволяет использовать при переборе мощности видеокарты;

- CowPatty — предоставляет перебор с помощью радужных таблиц.

А также с помощью довольно популярных инструментов для перебора:

- John The Ripper и Hashсat — они также имеют поддержку перебора по радужным таблицам и использование мощностей не только CPU, но и GPU.

Радужны таблицы

Радужные таблицы — это специально рассчитанные хэши, которые используются для очень быстрого восстановления паролей. Это базы данных, в которых предварительно вычисленный хеш соответствует паролю. Если говорить о Wi-Fi, вычисление радужных таблиц занимает столько же времени, как и обычная атака перебором пароля, но поиск пароля с использованием уже созданной радужной таблицы займет несколько секунд. Следовательно, если вам нужно проверить только одно рукопожатие для точки доступа, тогда не будет никакой разницы между таблицами грубой силы и радужными таблицами. Использование радужных таблиц имеет смысл только при тестировании двух или более рукопожатий, поскольку тестирование нескольких рукопожатий с радужными таблицами занимает столько же времени, что и тестирование одного. Также стоит отметить существенный недостаток радужных таблиц — они занимают много места, намного больше, чем обычный словарь с паролями.

Инструменты для использования мощности CPU иGPU

Если же сравнивать производительность инструментов, позволяющих использовать мощности CPU и GPU при переборе, то разница между, например, Aircrack-ng и Hashсat будет довольно существенна. Даже если сравнивать режимы перебора с использованием мощностей CPU и GPU по отдельности при переборе через Hashсat, то в первом случае, используя, например, CPU Xeon E5450 скорость будет ~3500 PMK/s, а при использовании GPU, например, GTX 1050Ti скорость возрастет до ~130000 PMK/s.

Исходя из того, что перехвачено всего одно рукопожатие, то целесообразнее будет перебирать пароль с помощью Aircrack-ng. Так как изначально указывался только номер канала, для которого захватывались рукопожатия, то и при чтении дампа будет указан работающий на этом канале список точек доступа, а также информация о том, был ли для какой-то из них получен хендшейк.

Выбираем интересующую сеть «PTT», и начинается процесс перебора. В Интернете есть множество различных ресурсов, где можно подобрать интересующий словарь, например, тут или тут.

Помимо открытых ресурсов, есть и специализированные инструменты для генерации собственных словарей. Одним из таких является Crunch, который в использовании довольно прост:

crunch 8 9 1234567890 -o wordlist.txt

где

- 8 9 — минимальная и максимальная длина паролей в словаре;

- 1234567890 — используемые символы. Допускается использовать как цифры, так и буквы, и специальные символы;

- -o — файл, в который будут записаны все варианты.

В результате пароль оказался «password».

Рекомендации для снижения возможности компрометации беспроводной сети

- при использовании WPA2-Personal рекомендуемая длина пароля должна быть больше требуемого минимума в 8 символов, кроме того, использование словарных паролей значительно сокращает время их угадывания. По состоянию на 2020 год одними из самых популярных 8-значных паролей по-прежнему остаются «12345678» и «пароль»;

- в компаниях с небольшим количеством пользователей также можно организовать фильтрацию по MAC-адресу устройства. Но этот метод может быть лишь одним из дополнительных элементов защиты, поскольку злоумышленник, запустив процесс мониторинга беспроводной сети, в любом случае увидит MAC-адреса пользователей, подключенных к точке доступа. Дальнейшие изменения самого MAC-адреса во время подключения останутся делом техники. Кроме того, с увеличением количества клиентов будет увеличиваться и «белый список», что не всегда удобно для администратора;

- разделение сети на гостевую и корпоративную. Гостевая сеть имеет доступ только к Интернету. Компания может иметь доступ к локальной сети. Используйте сегментацию (VLAN) для разных сетей;

- Изоляция пользователей беспроводной сети друг от друга для предотвращения взаимодействия злоумышленника с другими клиентами точки доступа;

- если есть возможность использовать WPA2-Enterprise, рекомендуется использовать его, дополнительно обеспечив соединение с помощью сертификатов безопасности;

- Использование средств обнаружения беспроводных вторжений (WIPS). Они предназначены для мониторинга активности беспроводной сети.Так же обнаружения / предотвращения попыток вторжения во внутренние и внешние сети. Основываясь на своем анализе на канальном и физическом уровнях сетевой модели OSI, WIPS позволяет организациям успешно идентифицировать и защищать свои сети от ненадежных точек доступа, атак на беспроводные сети и сетевых атак.

- Использование протоколов IEEE с повышенной безопасностью (например, 802.11w-2009).Это для блокировки попыток диссоциации / деаутентификации и т. д.

P.S. Автор не несет ответственности за любой ущерб, причиненный использованием Raspberry Pi и Kali Linux. Вся информация предоставлена только в образовательных целях.