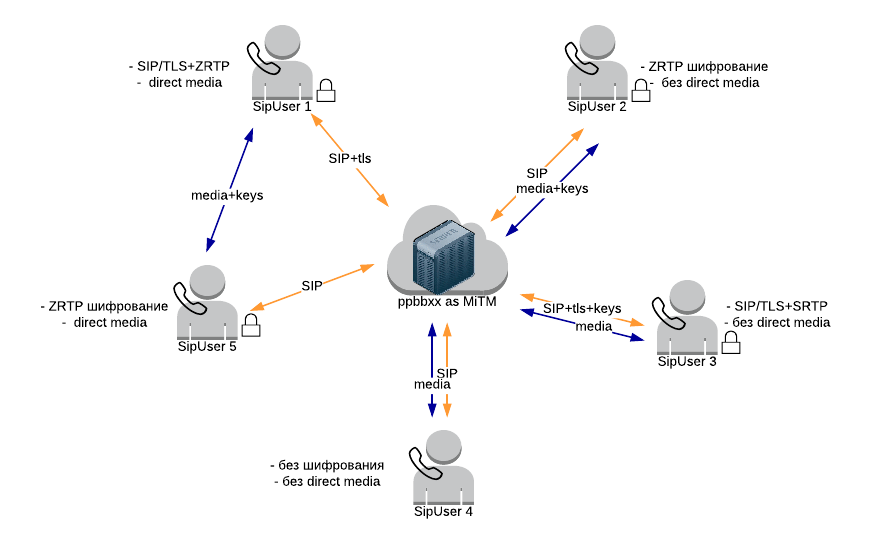

В этот раз хочу рассказать о технологиях шифрования VoIP звонков, о том какую защиту дают разные подходы и как организовать наиболее защищенную от прослушивания голосовую связь с

…Blog Posts

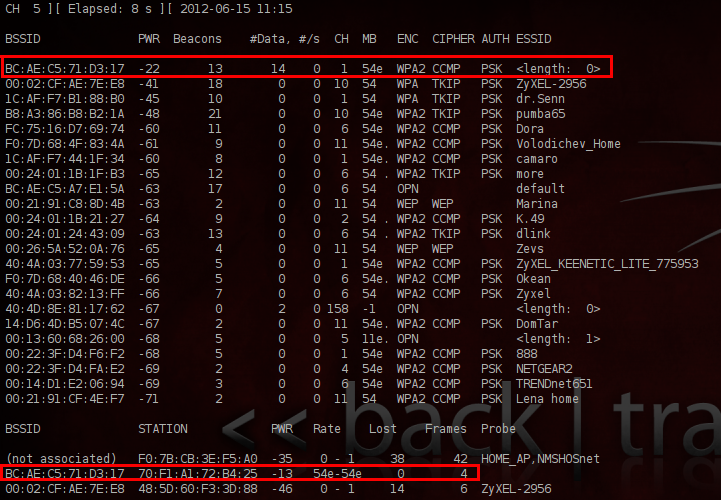

В предыдущей статье (Взлом Wi-Fi сети WPA/WPA2 – перехват handshake – часть 1) было рассказано, как перехватитьhandshake и подобрать парольную фразу + мы поговорили

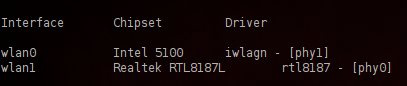

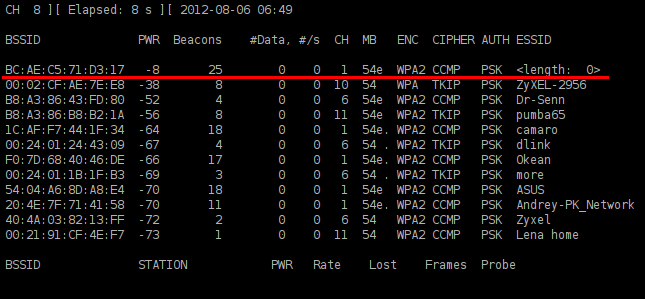

…В этой статье речь пойдет о том, как взломать Wi-Fi сеть с шифрованием WPA/WPA2 путем перехвата handshake. Но для начала теория.

Эта статья предназначена для тех, кто либо вовсе не слышал о Shodan, либо слышал, но так и не понял, как им пользоваться. Подобных материалов на русском языке я не нашел, часть информации почерпнул

Wi-Fi Protected Setup (WPS) – стандарт, предназначенный для полуавтоматического создания беспроводной домашней сети, созданный Wi-Fi Alliance. Официально запущен 8 января 2007 года.

Целью протокола WPS является упрощение процесса настройки беспроводной

…Из-за того, что все движется и не стоит на месте, решил сказать вам кое какую обновленную информацию. Один из разделов в этой статье говорит о том, как устанавливать reaver на BackTrack 5 R1 и

…В предыдущей статье было рассказано, о том как узнать SSID скрытой точки доступа. Однако SSID можно было узнать, только если к АР подключены клиенты, мол без них никак. В этой статье речь пойдет о том,

…В этой статье расскажу вам, как узнать SSID скрытой точки доступа. Это не сложный вопрос и его описания хватило бы несколько строк. Но на мой взгляд лучше один раз описать, как это делается. Чем по сто

…В этой статье будут собираться рекомендации по использованию Reaver или просто Reaver FAQ, а так же опыт из личной жизни. В основном ваш опыт будет в комментариях, но самые интересные и важные попадут в статью.

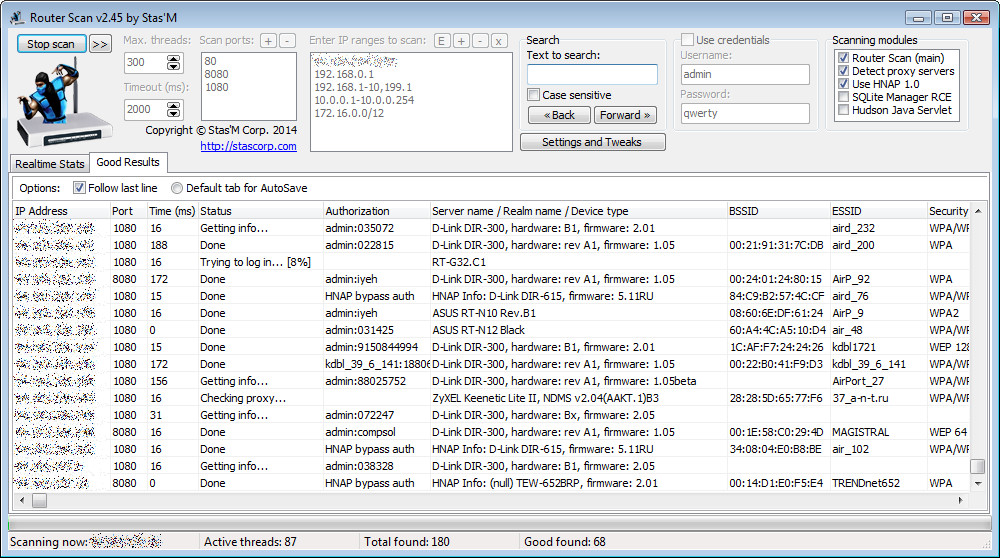

…В этой статье будет рассказано о том, как взломать пароль от Wi-Fi роутера (маршрутизатора) методом “грубой силы” (bruteforce attack).

Для чего это нужно? Допустим, что вы успешно “вскрыли” Wi-Fi сеть. Но, что делать дальше?

…В следующем цикле статей мы коснемся вопроса смена IMEI различных устройств где это присутствует. Как правило это мобильные телефоны и 3G модемы.

Сразу хотим предупредить что данные материалы это не призыв к

…Оптимальные настройки Firefox для обеспечения максимальной приватности при серфинге в сети.

Router Scan умеет находить и определять различные устройства из большого числа известных роутеров/маршрутизаторов и, что самое главное, — вытаскивать из них полезную информацию, в частности характеристики беспроводной сети: способ защиты точки доступа (шифрование), имя

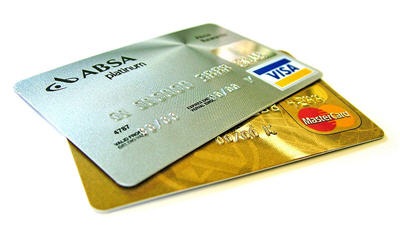

…Недавно мне было нужно расшифровать карточные данные из считывателя магнитных дорожек. Казалось бы, это просто. Беру ключ и выполняю определенный алгоритм расшифровки. Но не тут-то было.

Recently I found myself in a position where I needed to decrypt card data coming off of a magnetic stripe scanner. I originally thought this was going to be straight forward. Get a key and pass

…Я следил за развитием проекта Freenet много лет, периодически возвращаясь к нему. В последний раз я запустил его месяц назад и после месяца использования могу сказать, что он работает гораздо быстрее, чем раньше. Сейчас я расскажу

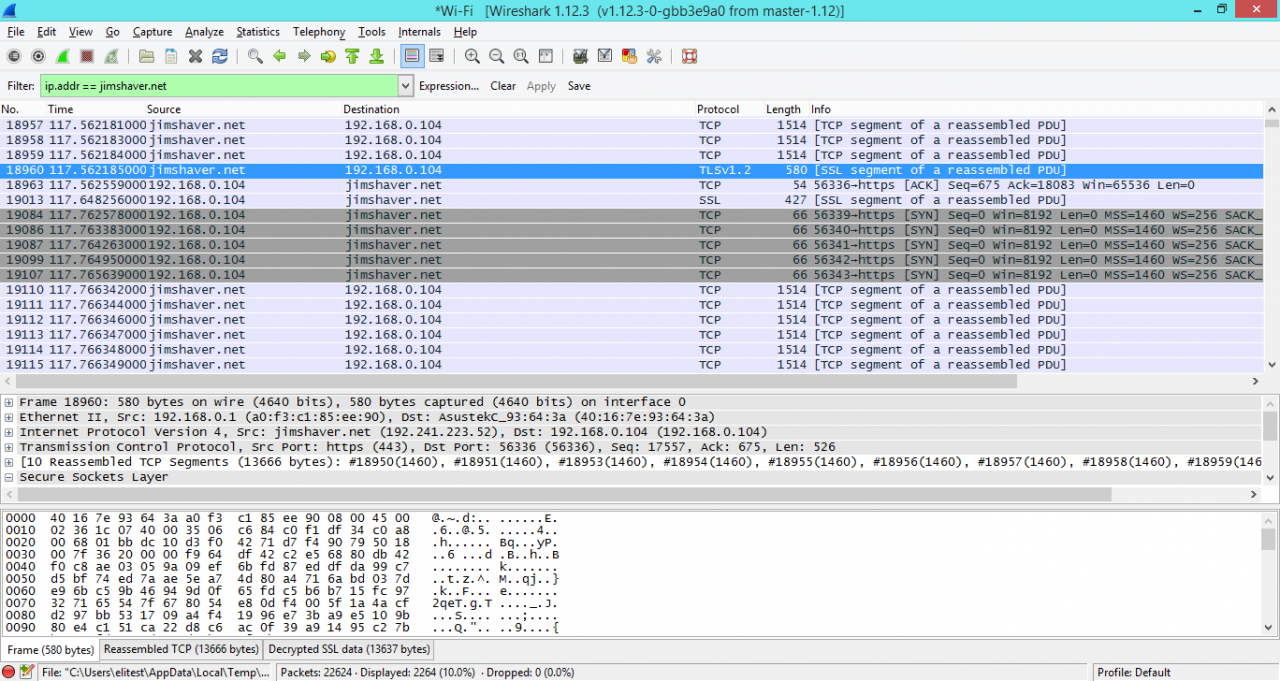

…Многим из вас знаком Wireshark — анализатор трафика, который помогает понять работу сети, диагностировать проблемы, и вообще умеет кучу вещей.

…

…

Программное обеспечение, от веб-приложений до операционных систем и микропрограмм, постоянно атакуется всеми способами, причем как злоумышленниками, так и исследователями-безопасниками. Теперь же на передний план вышло аппаратное обеспечение — вчера было опубликовано описание нового метода эксплуатации

…РЕШЕНИЕ

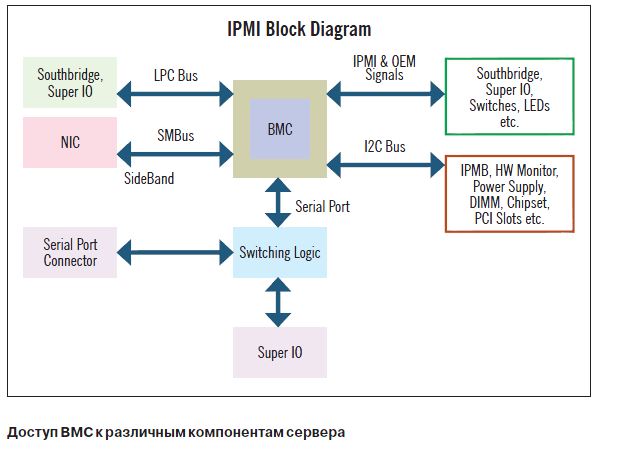

Продолжим тему про безграмотную конфигурацию железок. Где-то с год назад прокатилась большая волна инфы про взлом серверов с использованием протокола IPMI. И могу тебе подтвердить — почти во всех корпоративныхсетях это

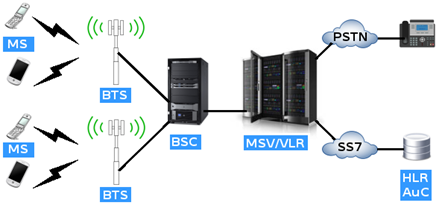

…GSM or Global System for Mobile Communication is a technology that’s widely used in mobile communications, especially mobile phones. This technology utilizes microwave and signal transmission divided by time, so that the signal information sent will

…Almost every profession and job requires that you understand how to use industry-specific tools, often referred to as ‘tools of the trade’, and this couldn’t be more true than for Cyber Security Professionals. Mastering

…5 февраля в Госдуме и Роскомнадзоре активно взялись за инициативу по борьбе с использованием анонимайзеров и «луковичной» сети Tor. Воспринимая их как притон преступников, где производятся незаконные сделки и распространяется запрещённая информация,

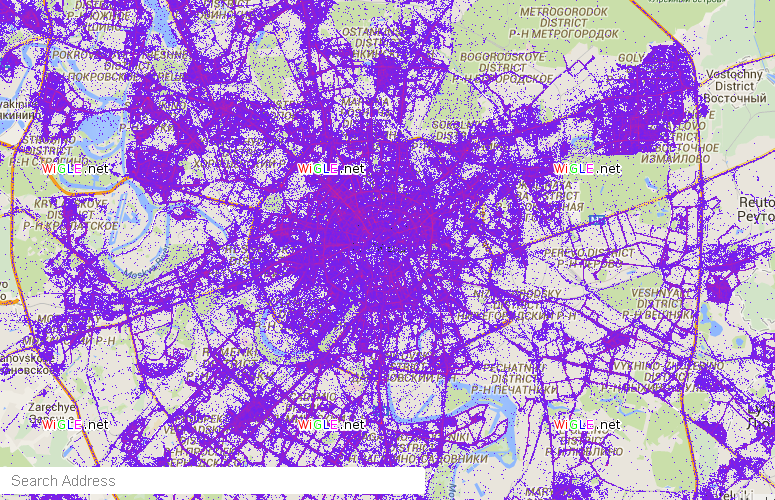

За последний год мне попадалось много историй использования пассивного отслеживания WiFi. В основном все сосредотачиваются на вопросах безопасности и приватности, но мало кто рассказывает, как это работает. Я сделал целый проект Casual Encounters и могу поделиться

…