В наше время очень популярной стала беспроводная передача файлов. В Вашем телефоне скорее всего есть возможность запустить ftp-сервер и сбрасывать файлы с компьютера на смартфон. Но стоит учесть что сам протокол FTP не безопасен. Сегодня Вы поймете почему. У него есть безопасная альтернатива — SFTP. Но об этом в другой раз.

Что-ж, приступим. На просторах интернета я нашел файлик перехваченого трафика и сегодня покажу Вам как происходит кража файлов с уже сдампленого файла.

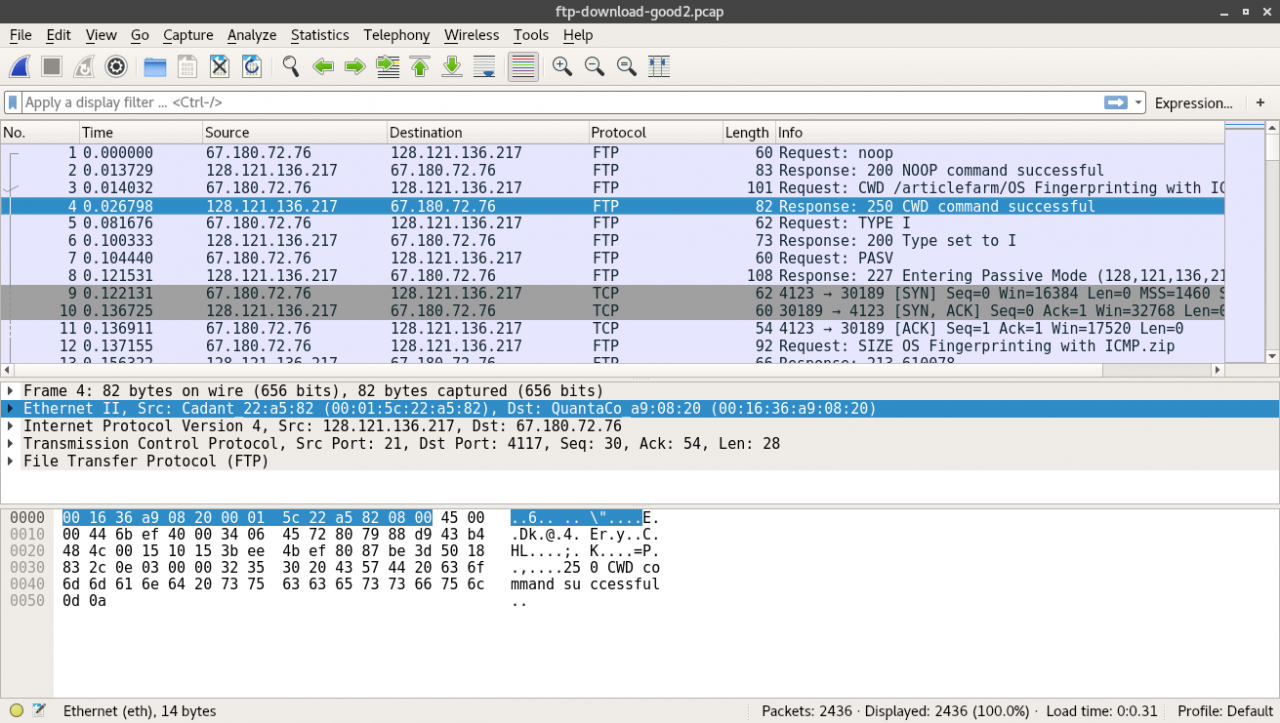

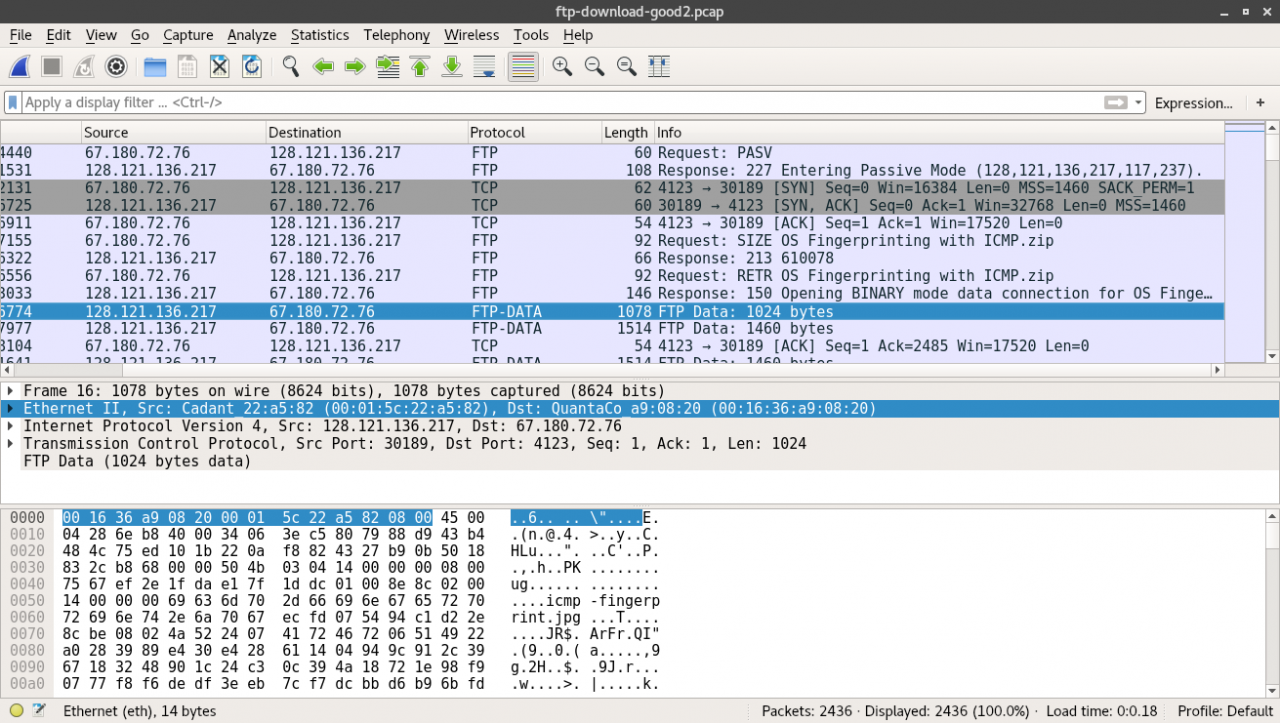

Заходим в Wireshark и открываем файл ftp.pcap

Далее переходим в TCP-поток. Правой кнопкой на первый пакет. Follow->TCP Stream

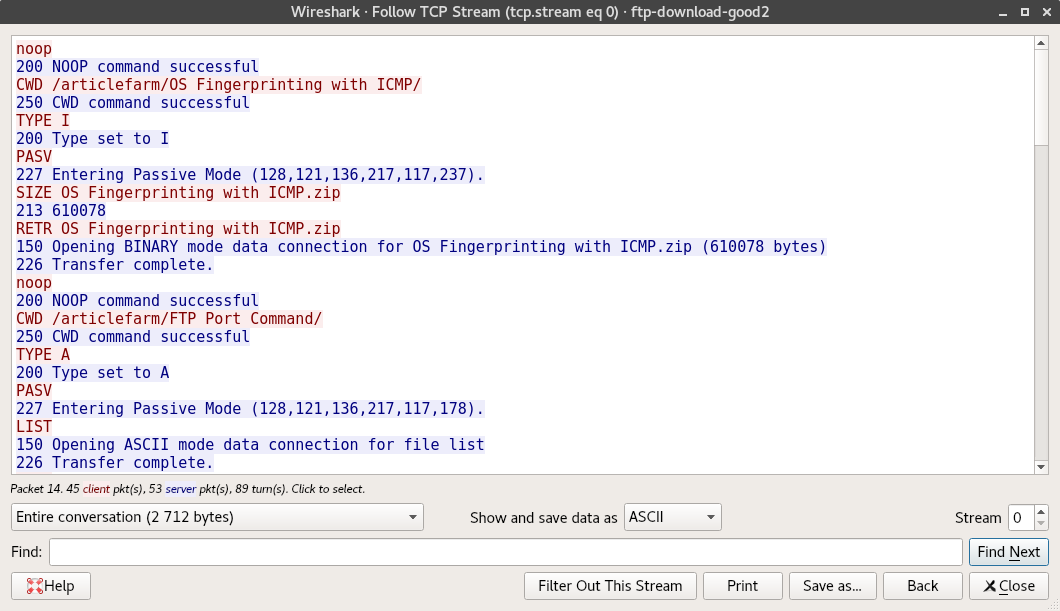

Получим такое

Здесь мы увидим окно, в котором отражены все FTP-команды и ответы, которые передавались в этой сессии. Обратим внимание на участки с упоминанием *.zip файла. Это явно то что мы ищем.

SIZE OS Fingerprinting with ICMP.zip — запрос размера файла.

RETR OS Fingerprinting with ICMP.zip — ответ сервера.

610078 байт — размер файла

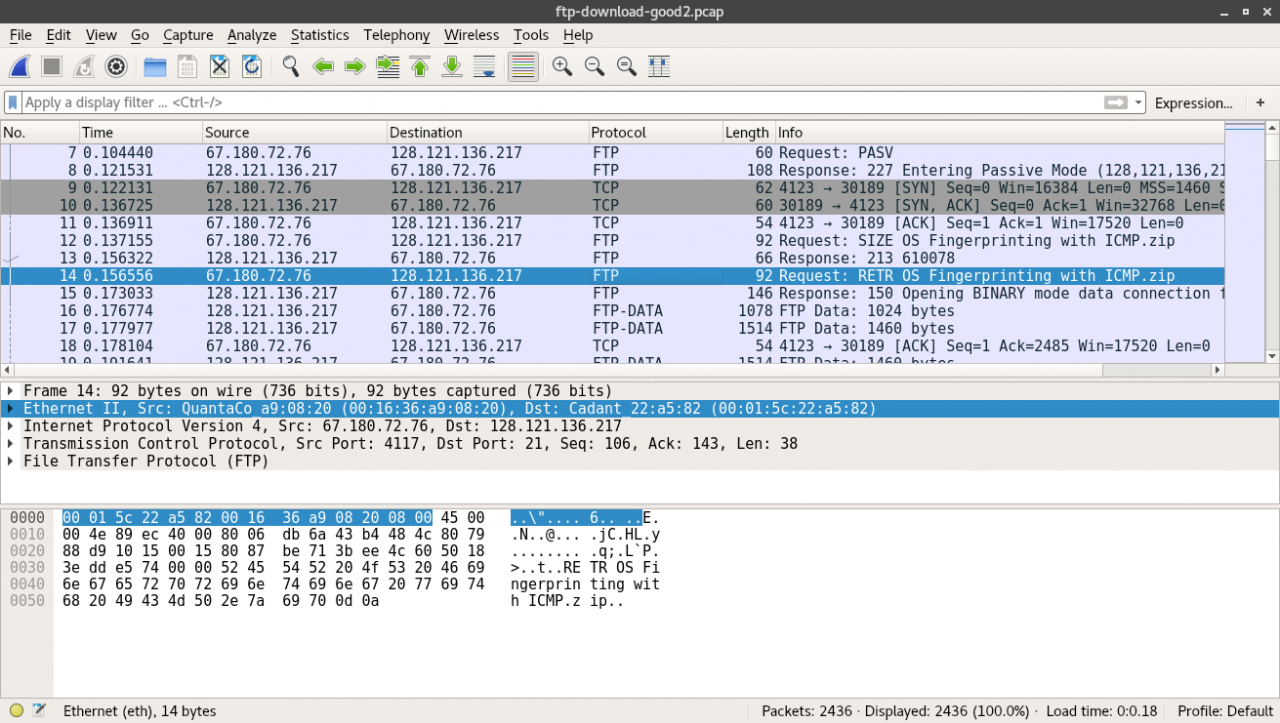

Этот файл нас заинтересовал. Теперь попробуем его найти. Нажимаем левой кнопкой мыши на RETR-пакет и попадаем в такое место(не забываем очистить полоску-фильтр сверху):

Ищем ближайший к нам FTP-DATA пакет. Кто не знал, FTP-DATA как-раз предназначен для передачи данных и файлов по протколу FTP.

На этом пакете правой кнопкой мыши. Follow->TCP Stream.

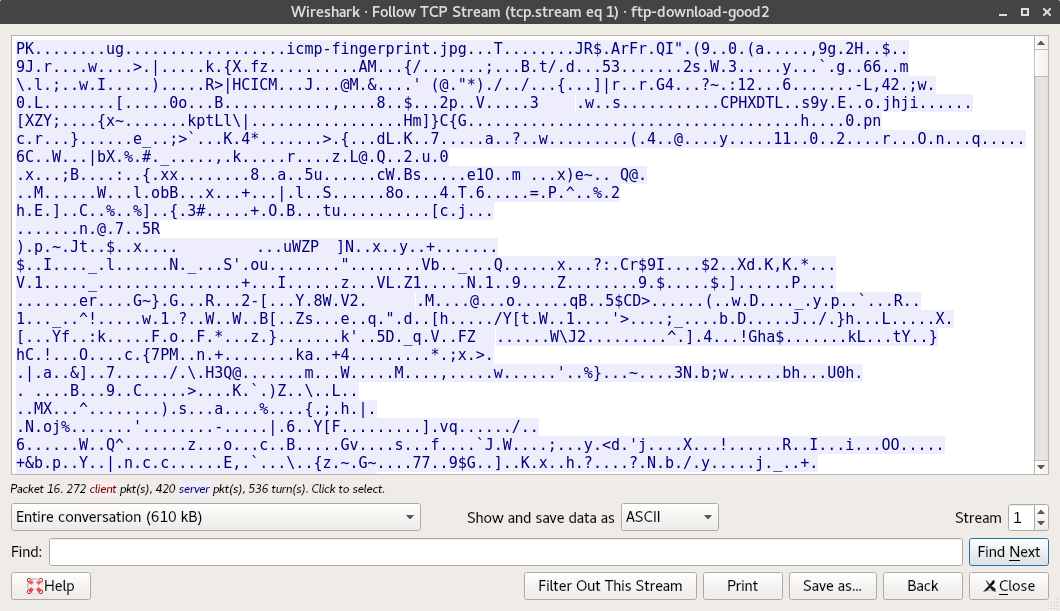

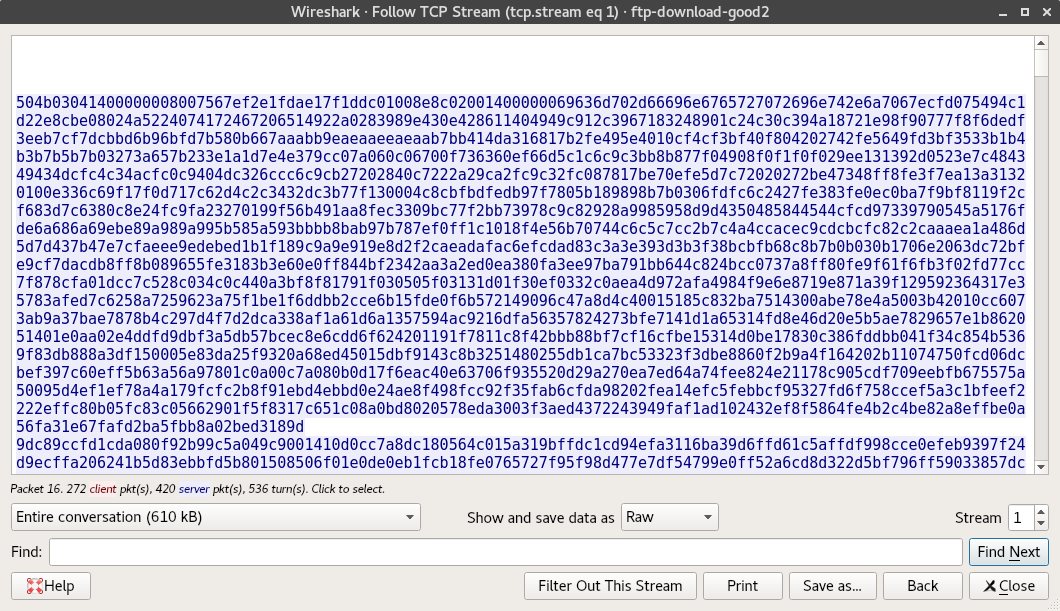

Получаем вывод в виде загогулин. Видим Show and save data as. Выбираем RAW. Получаем такое:

Тыкаем на Save as… Попадаем в диалоговое окно сохранения. Сохраняем файл name.zip

Закрываем Wireshark.

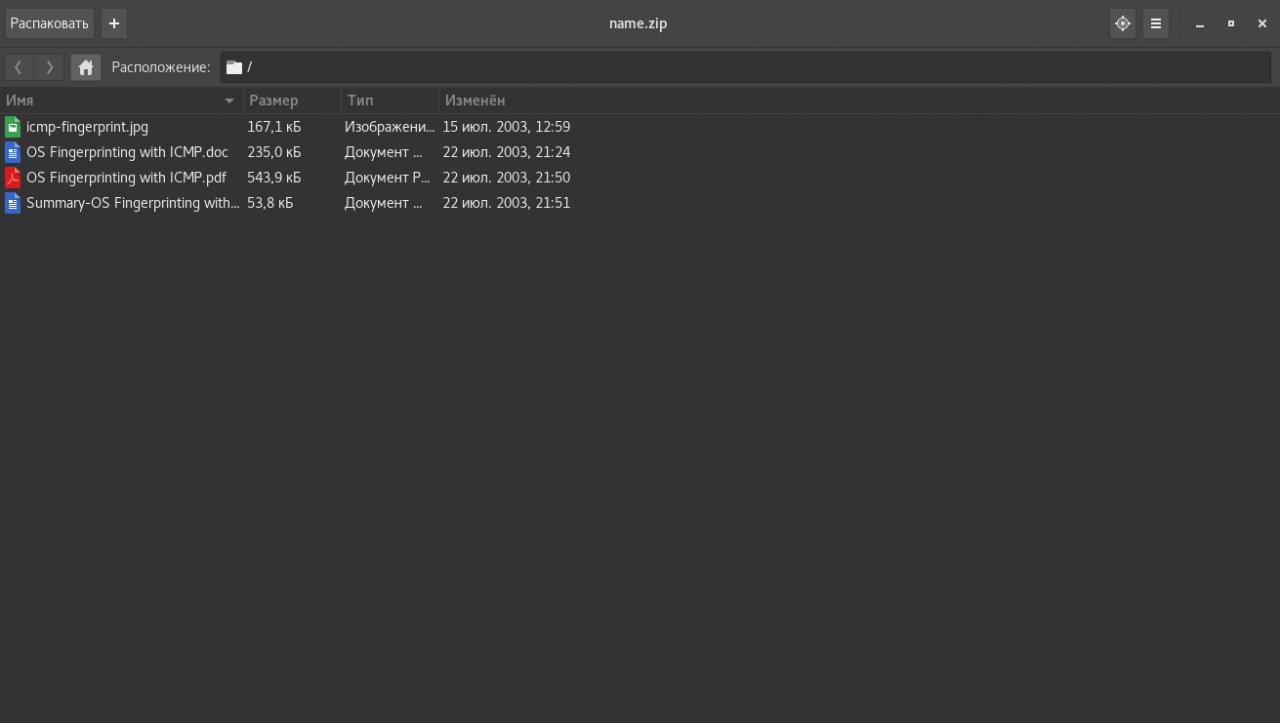

Открываем архив и видим:

Вы теперь знакомы с одним из основных способов поиска информации в стампленом TCP-трафике.

[ad name=»Responbl»]

Спасибо за внимание.