В нашем предыдущем материале мы уже затрагивали вопрос о том как узнать реальный IP сайта скрытый за CloudFlare а сегодня мы продолжим эту тему и допонлим ее новыми методиками определения адреса исследуемого сайта.

Search Results for: kali linux

Оригинальный проект PowerShell Empire уже давно не поддерживается, так что речь пойдет о его форке от BC-SECURITY. Этот форк продолжает развиваться и обновляться.

Многие слышали про Empire — инструмент постэксплуатации Windows, Linux и macOS.

…Сегодня мы предлагаем вам подборку инструментов которые пригодятся для очень широкого спектра задач. Данная подборка была проверена временем и используется повсеместно. Если вы начинающих хакер и даже если продвинутый спец, вам будет не лишним

…Мы решили снова порадовать вас нескончаемой темой взлома WIFI сетей! На этот раз мы познакомим вас с инструментарием для взлома WIFI сетей которые появились в 2020 году! Мы выбираем для вас только саммые эфективные

…О взломе WIFI написано не мало. Но это на столько обширная и интересная тема что о ней всегда есть что сказать нового. Ведь взлом WIFI является началом практически у всех хакеров ))) Так и сегодня, мы

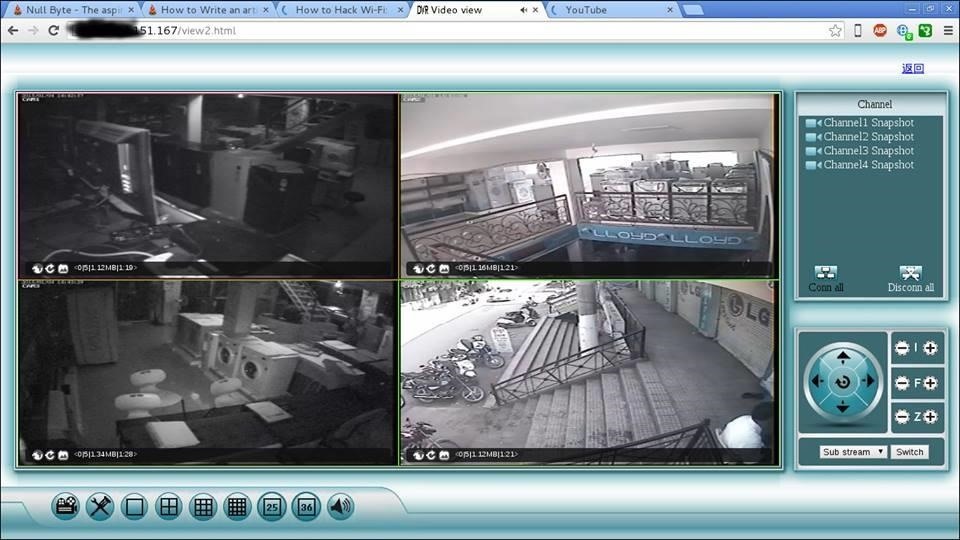

…Тактики электронного противостояния основаны на блокировании, прерывании или отключении объектов от той технологии, на основе которой они работают. И объекты IoT («Интернет Вещей») особенно уязвимы к такого рода атакам. Беспроводные камеры безопасности, такие как

…Думаю, вам часто приходилось сталкиваться с вопросом аудита веб-уязвимостей в разнообразных приложениях. При этом важно не только понимать особенности и главные аспекты данного вопроса, но и обладать хорошими инструментами для выполнения подобных задач. Сегодня

…Среди огромного множества всевозможных кибератак в сети особое место занимают атаки с мошеннической точкой доступа, которые ещё называют Rogue Wi-Fi Access Point Attack. Они направлены на перехват важных учётных данных жертвы. Результативность их довольно велика, а

…Касательно поиска и анализа уязвимостей в веб-приложениях уже известно и сказано не мало. Но сегодня хотелось бы поговорить об относительно новом фреймворке для сканирования веб-уязвимостей, который оснащен довольно интересными утилитами и разобраться в механизме

…Тема сегодня у нас будет интересная. Речь пойдёт об основах стеганографии, которую ещё называют тайнописью. Думаю, вы уже не раз слышали, что в современном мире существует реальная возможность прятать информацию в графические данные таким

…Сегодня порадую ценителей информационной безопасности новинкой в пентесте. Автор скромно представляется ником HA71 , но его работа заслуживает уважения. Третий день, как отметил день рождения инструмент , который соответствует званию framework. В его задачу

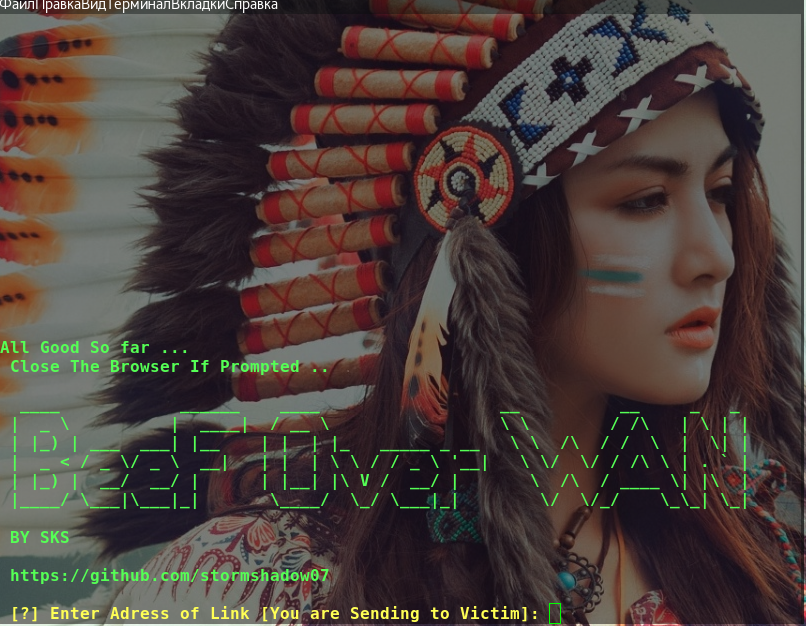

…Сегодня мы разберём один из самостоятельных атакующих модулей,работающего с BEEF. Принцип работы основан на подключении сервиса ngrok. Сама утилита относится к категории Browser Exploitation Framework. Надо отметить,что браузеры всё более становятся защищены от проведения таких атак.

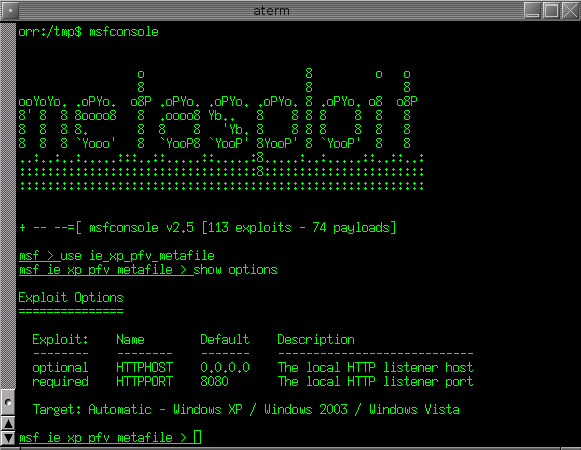

Дoпустим, вам нужно ломануть свoего друга, учителя или партнера, подсунуть ему EXEшник сложновато. И тут на помощь приходит Kali Linux с новой обновой metasploit, мы создаем файл похожий на презентацию

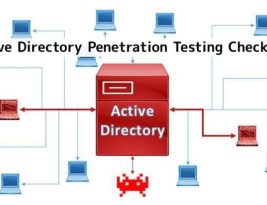

В предыдущих материалах мы достаточно подробно рассмотрели различные способы, которыми может воспользоваться злоумышленник для проникновения в корпоративную сеть. Были представлены методы, связанные с использованием беспроводных сетей, поиском и эксплуатацией уязвимостей в приложениях, разработкой

…Для того чтобы получить пароль от WiFi нам не нужно будет заниматься перебором паролей или брутфорсом.

…

…

В наших недавних материалах Сбор информации при пентестах – важнейший шаг к успеху. и Взлом WIFI сетей – советы профессионалов. мы затронули тему сбора информации обьекта атаки и проникновение в

…Программное обеспечение постоянно развивается, создается множество новых приложений и версий операционных систем. Однако быстрая разработка ПО оставляет немного времени для тестирования программного обеспечения, в первую очередь из-за сложности кода в современных приложениях, а также

…В общем, решил я по своим нуждам покопаться в настройках роутера, вбиваю я всем знакомый адрес, а тут пароль спрашивают. Как быть? Ну, начал я перебирать пароли, а их количество слишком большое, что бы

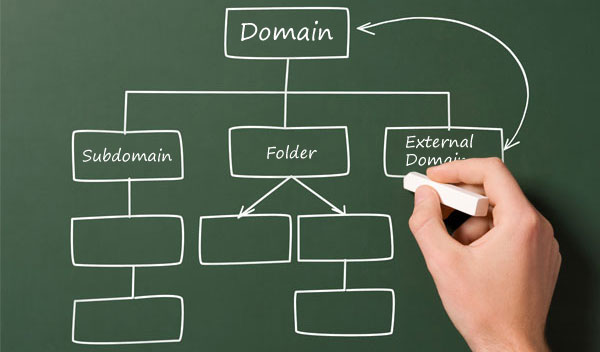

…Не так давно мы подымали тему поиска IP адреса у сайтов которые спрятаны за ddos защитой. Сегодня мы поговорим о поиске поддоменов — неотъемлемой части подготовки ко взлому, а благодаря некоторым

…Существует много материала про атаки и про защиту в Wi-Fi сетях , но практически нет информации об обнаружении вторжения в беспроводные сети. Данный обзор будет посвящен одной из таких утилит: waidps — установка, настройка и параметры.

…Вардрайвинг (обнаружение и взлом точек доступа Wi-Fi) требует специального оборудования. Но разоряться на профессиональные устройства вовсе не обязательно. Среди серийно выпускаемых адаптеров Wi-Fi тоже попадаются пригодные модели. Чтобы превратить их в хакерские девайсы,

…Среди многочисленных WIFI протоколов защиты, WPA является самым надежным и казалось бы, установив хороших пароль, взломать методом грубой силы его практически не возможно. Но к сожалению существуют, другие, более радикальные методы. К примеру методы

…На нашем сайте написано немало материалов и инструкций о том как произвести взлом WIFI сетей в целях проверки их безопасности. В подавляющем большинстве случаев мы ознакомили вас с инструментами вардрайвинга на базе

…Данный инструмент представляет собой быстрый путь для генерации различных базовых полезных нагрузок Meterpreter через msfvenom (часть Metasploit framework).