Одним из самых популярных векторов атак и одним из самых популярных направлений социальной инженирии является фишинг. Это неудивительно – ведь у нас есть электронная почта и мы регулярно ею пользуемся. В этой статье я расскажу о конкретных примерах мошенничества с фишинговыми письмами и покажу вам, как их искать в них «подарочки». Нучто ж приступим к разбору как распознавать фишинговые электронные письма

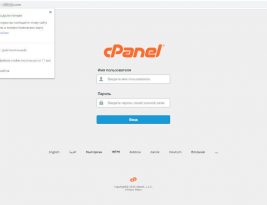

Считается, что искушенные ИТ-специалисты надежно защищены от сетевых мошенников, которые используют в своих интересах доверчивых пользователей Интернета. Однако есть категория злоумышленников, которые специально занимаются обманом администраторов виртуальных хостингов. Сегодня мы поговорим об используемых ими методах и

…Практическое применение фишинга, а также особенности apache2, php, javascript, httrack и dnsspoofing

Сегодня нашим с вами развлечением станет рыбалка в виртуальной сети, а именно фишинг как один из наиболее распространённых типов атаки касательно конфиденциальных данных пользователя. Он всегда будет актуален, что лишний раз доказывают его отменные

…