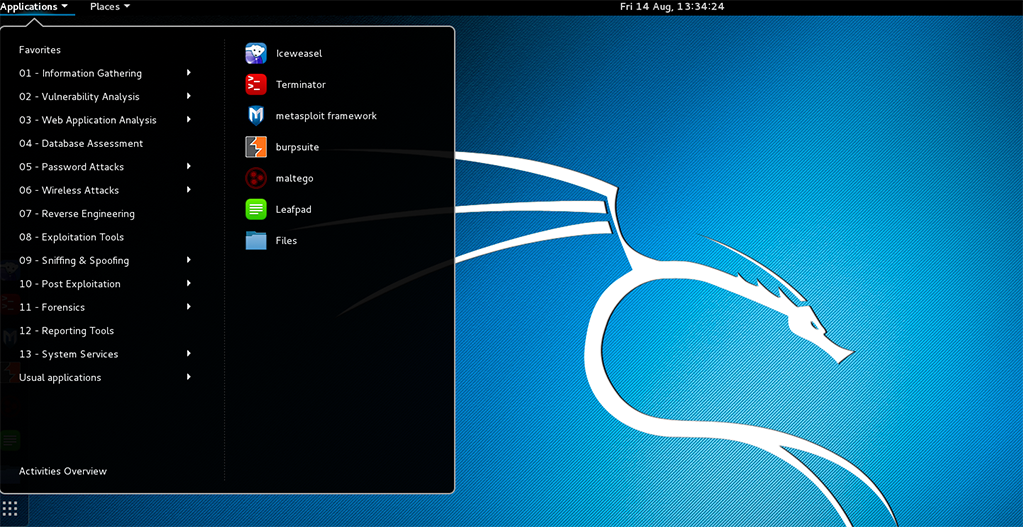

Существует несколько популярных securty дистрибутивов, содержащих большинство популярных утилит и приложений для проведения тестирования на проникновение. Обычно они основаны на существующих Linux-дистрибутивах и представляют из себя их переработанные версии. В этой статье будут представлены

…Метка: hack tools

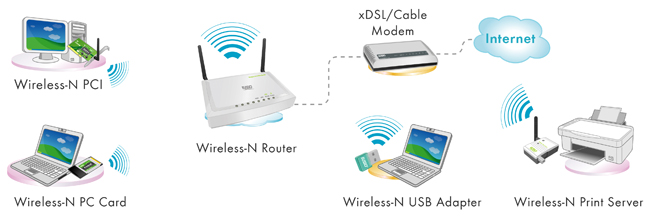

Как всегда, сначала надо оговорить, что под роутерами будут подразумеваться в большинстве своем SOHO роутеры, которые стоят в общественных местах, домах и тд. А также под «вскрытием» понимается открытие доступа к роутеру из глобальной

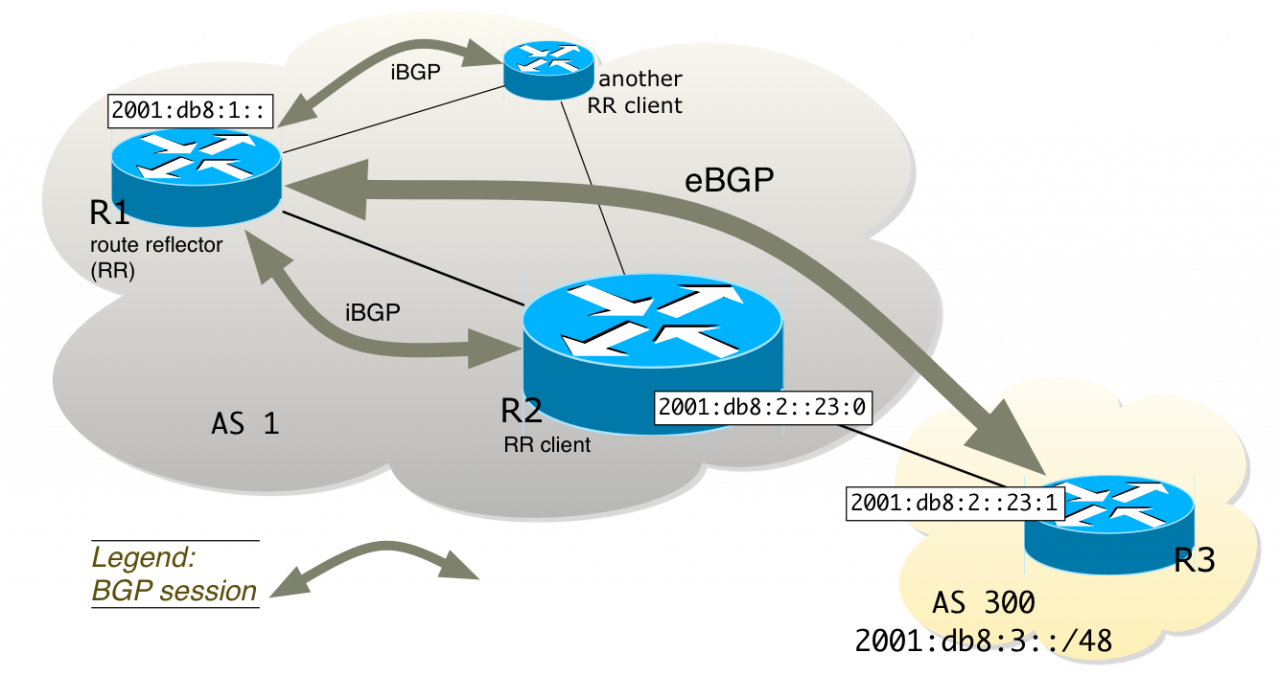

…В предыдущей статье мы уже затрагивали тему сканирования сетей и подмене трафика на BGP маршрутизаторах. Сегодня мы рассмотрим также не маловажный вопрос — как просканировать сеть и найти транзитные BGP маршрутизаторы в

…В решении задач практической безопасности не редко приходится заниматься сканированием портов. Чаще всего, конечно, используется NMAP из поставки дистрибутива KALI LINUX. Но иногда когда нужно сделать чтото простое может пригодится консольная утилита Windows —

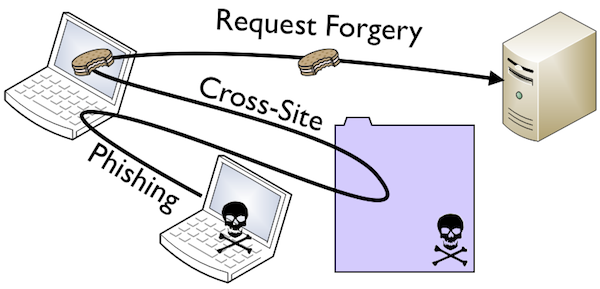

…Всем давно известно, что чаще всего c помощью XSS атакующий пытается отправить Cookie жертвы, прочитать CSRF токены, провести фишинговую атаку (создав фальшивую форму логина), совершить какое-нибудь действие от имени пользователя и некоторые другие близкие

…В различных моделях роутеров от ASUS уже не впервые находят уязвимости. На этот раз ошибка была найдена в сервисе с именем infosvr, который слушает широковещательный UDP-порт 9999 на локальном или WLAN-интерфейсе.

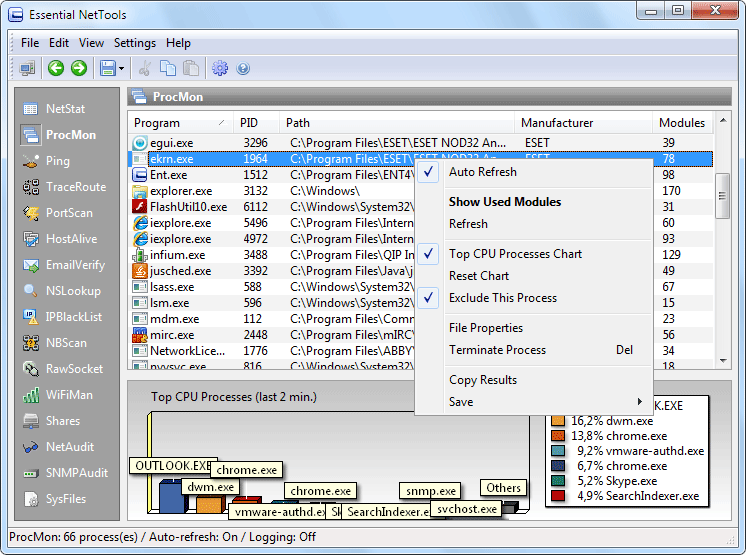

Опять-таки задачка, связанная с анализом какого-либо приложения, когда нам хочется оперативно посмотреть, как работает программа, какие файлы она читает или порты открывает. На основе таких данных мы найдем критичные файлы, возможно какието некорректные права

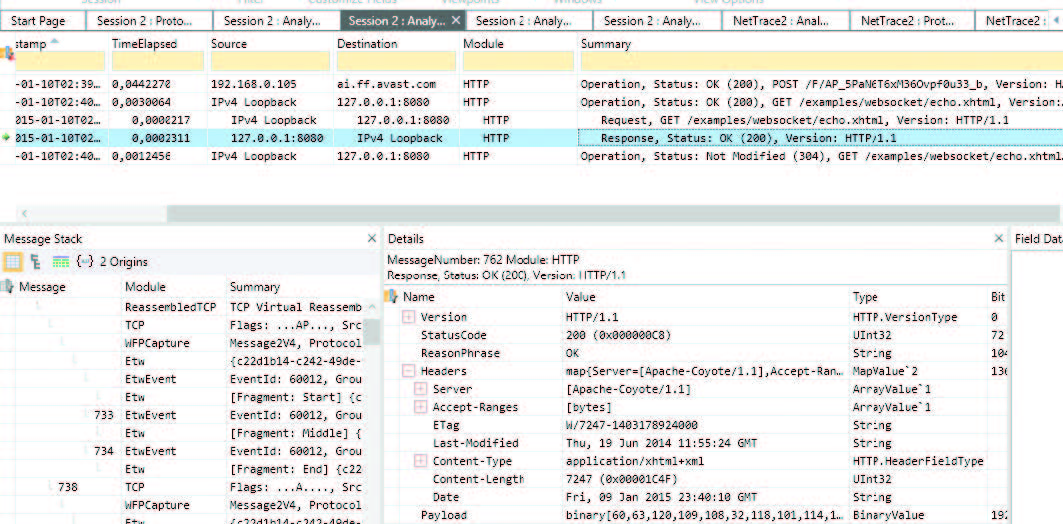

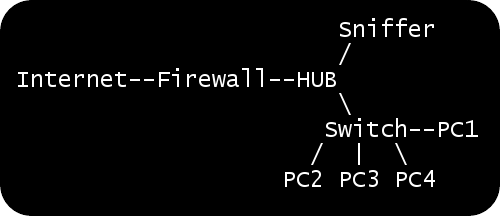

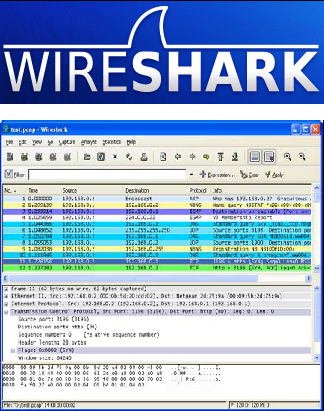

…Мы уже не раз касались темы снифинга трафика. Лично у меня она систематически всплывает, а потому поиск идеального пути продолжается. Данное решение — часть предыдущей задачи, но для удобства вынесено в отдельный

…HTSHELLS — это набор шеллов на основе htaccess-файла (специальный конфигурационный файл для Apache). При помещении такого файла в нужную директорию на взломанном сервере меняется ее поведение, естественно, в нужном нам русле. Данный файл стандартный

…Вредоносным кодом под Mac уже никого не удивить, а вот фреймворками можно. Так посчитал и автор этого проекта. Данная тема действительно еще нова и очень перспективна для исследований. Также не стоит забывать о разделении

кода

Атака SDRF (Same Domain Request Forgery) не нова и появилась уже лет пять назад. Помнится, я присутствовал на выступлении d0znpp из ONsec’а на Сhaos Constractions 2010 года, тогда и услышал впервые сам термин и

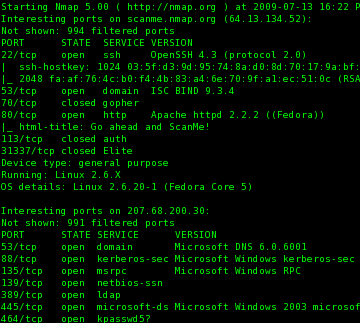

…Думаю, ты в курсе, что Nmap — очень крутой сканер. Количество его ключей огромно, а возможности можно изучать годами. Не зря он входит в десятку лучшего хак-софта и по умолчанию установлен практически на всех

…Burp Suite — это отличная тулза для проведения пентестов веб-приложений. Она заметно упрощает жизнь как при проверке и эксплуатации различных уязвимостей, так и на этапе разведки. Мы расскажем про несколько трюков, которые помогут искать

…Joomla — это очень популярная CMS, и в ней есть уязвимости, которые можно эксплуатировать. Секрет быстрой и массовой эксплуатации заключается в автоматизации работы. И никакой магии.

…

…

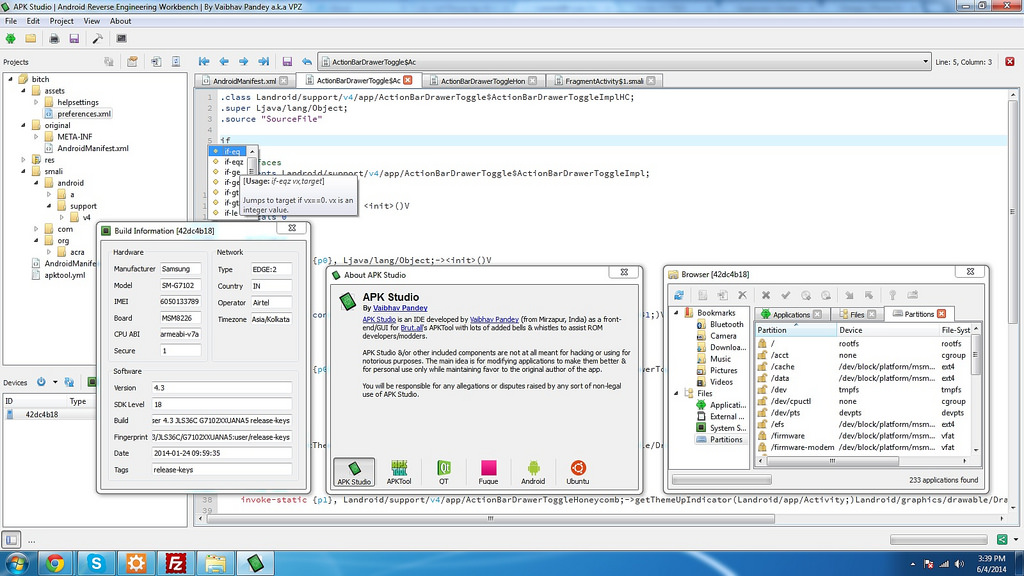

APK Studio — это кросс-платформенная IDE для задач реверс-инжиниринга (декомпиляции/ редактирования) и пересборки Android-приложения. И все это с единым и удобным графическим пользовательским интерфейсом, в котором даже есть подсветка синтаксиса Android SMALI

…Системы контроля версий хранят в себе очень много данных — практически все изменения, которые были совершены. Это дает нам возможность получить и исходники существующего приложения, и то, что было когда оно только создавалось: DEV-пароли,

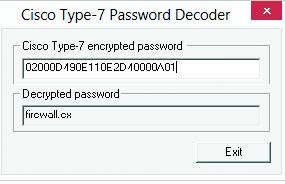

…Итак, у нас есть конфиги от цисок. Что дальше? Конечно, на данном этапе можно было бы и закончить, если мы взяли под контроль интересующую нас циску и прокинули доступ, куда необходимо. Но если нам

…CiscoRouter — инструмент на Java для сканирования Cisco-роутеров через SSH. Сканирование идет на основе заранее созданных правил с помощью приложения CiscoRule (https://github.com/ajohnston9/ciscorule).

Большая проблема многих взломов и пентестов в том, что «заряженные» исполняемые файлы, созданные с помощью Metasploit или других пентест-фреймворков, палятся практически всеми антивирусными вендорами. И поэтому вместо того, чтобы продолжать проникновение, пентестеру

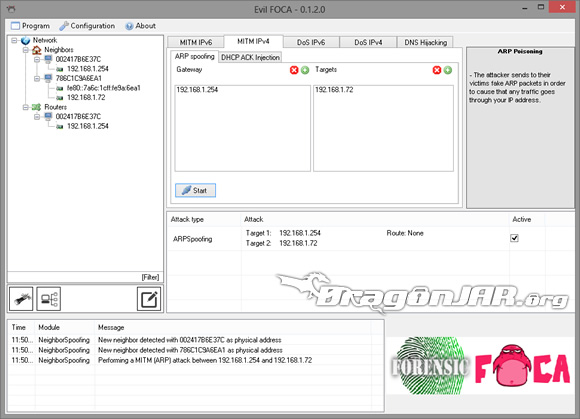

…На сегодняшний день Evil Foca — это инструмент для пентестеров и аудиторов безопасности, перед которыми стоит цель проверить безопасность данных в IPv4- и IPv6-сетях. Инструмент производит следующие атаки:

• MITM в IPv4-сетях с помощью ARP Spoofing

…Universal Plug and Play (UPnP) — набор сетевых протоколов, построенных на открытых интернет-стандартах и публикуемых консорциумом производителей мультимедийной и сетевой техники. Основная функция UPnP — автоматическая универсальная настройка сетевых устройств.

…

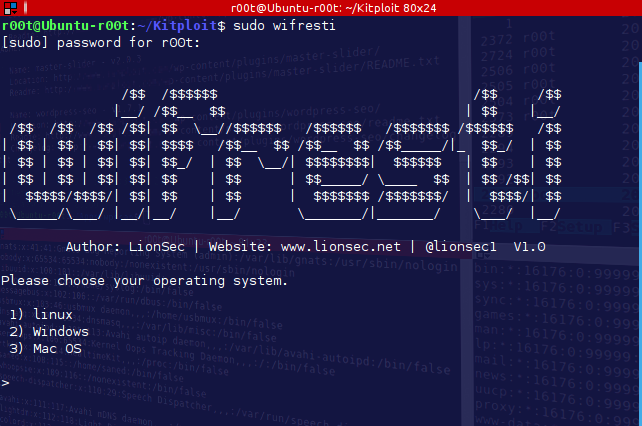

Часто бывает ситуация, когда есть подключение к Wi-Fi сети, но забыли или не известен пароль. К примеру если пароль к WiFi ввел ктото другой. В таких случаях узнать пароль к WIFI точке доступа относительно

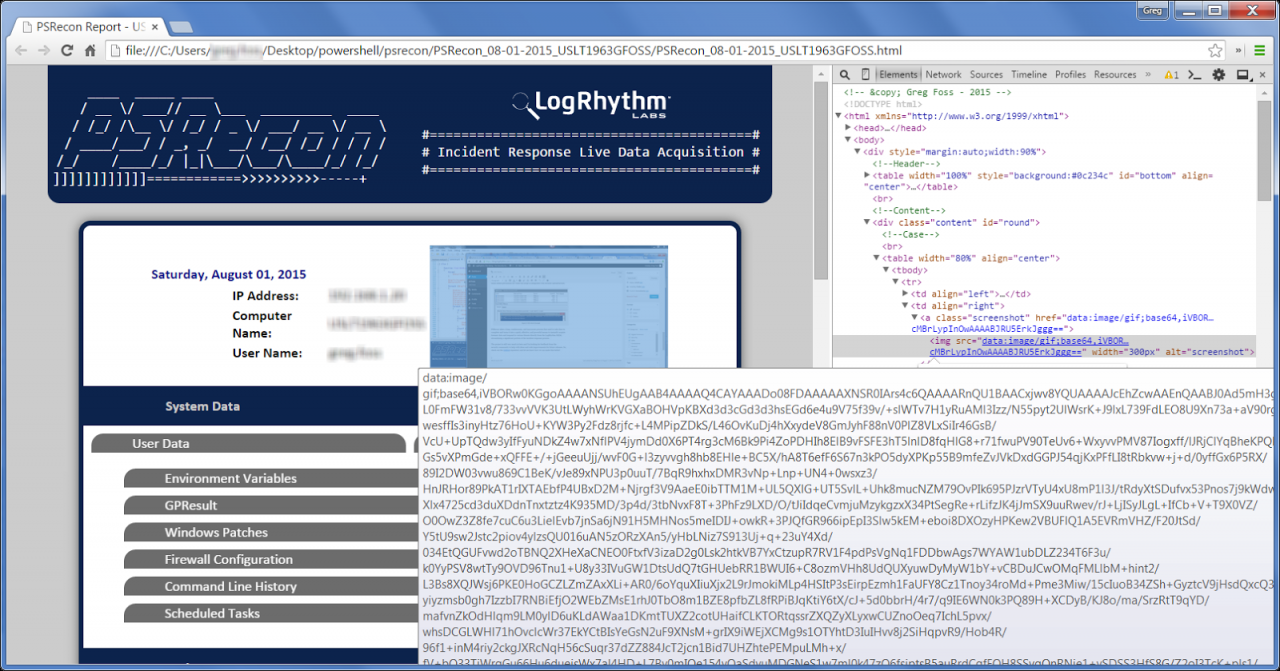

…Язык PowerShell становится все популярнее и популярнее для решения задач информационной безопасности на Windows-системах: как заражения и кражи данных, так и их защиты.

…

…