В последние несколько лет наблюдается высокий уровень распространения IP-телефонии (VoIP). Большинство организаций, принявших VoIP, либо не осведомлены о проблемах безопасности VoIP и ее реализации, либо просто не знают о них. Как и любая другая сеть, VoIP подвержен злоупотреблениям. В этой статье я хотел бы рассмотреть различные методы поиска информации об устройствах VoIP в сети, а затем продемонстрировать несколько атак на VoIP. Я специально не стал вдаваться в подробности уровня протокола, так как эта статья предназначена для пентестеров, которые хотят

…Метка: VOIP

Ранее мы писали как создать систему шифрования телефонных переговоров на базе SIP протокола. Сегодня просто покажу несколько полезных программ которые позволят вам избежать прослушивания вашего телефона.

…Сегодня о безопасности и о прослушивании телефонов не говорит только ленивый. Некоторые сервисы на подобии Skype, Line, Viber, Whatsapp и другие предоставляют возможность голосового общения с якобы соблюдением приватности. Но зачем они берут наш

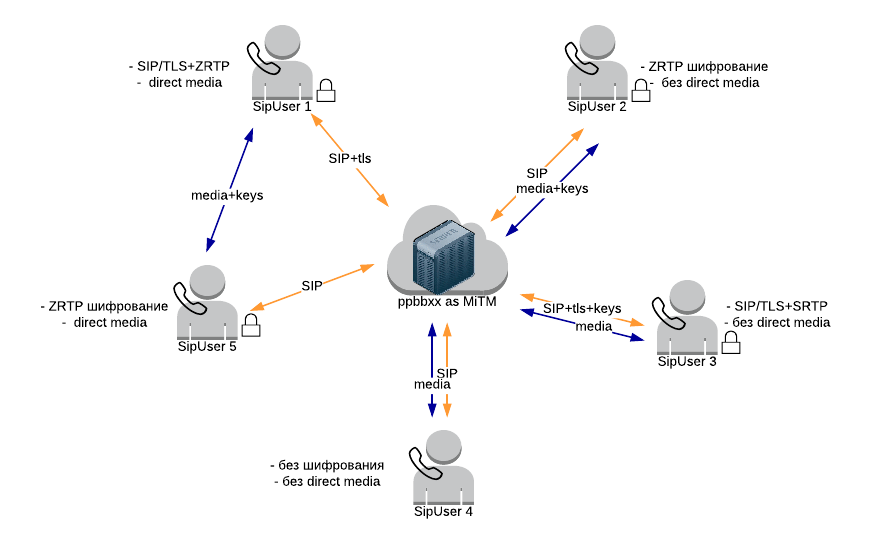

…В этот раз хочу рассказать о технологиях шифрования VoIP звонков, о том какую защиту дают разные подходы и как организовать наиболее защищенную от прослушивания голосовую связь с

…