5 февраля в Госдуме и Роскомнадзоре активно взялись за инициативу по борьбе с использованием анонимайзеров и «луковичной» сети Tor. Воспринимая их как притон преступников, где производятся незаконные сделки и распространяется запрещённая информация, правительство и контролирующий орган стремятся объявить анонимные сети вне закона и ограничить к ним доступ.

Tor — экосистема проектов, построенных на сети компьютеров, через которую информация передаётся схожим с пиринговыми сетями образом, но в зашифрованном виде. Название Tor происходит от сокращения The Onion Router — «луковичной системы роутеров», названной так из-за множества слоёв шифрования, похожих на чешуйки луковицы.

Объяснить, как работает Tor — задача не из лёгких. Наиболее наглядно это делает видео, подготовленное Массачуссетским технологическим институтом.

В видео MIT продемонстрировано, как информация передаётся от одного компьютера к другому (например, от пользователя браузера Tor к владельцу сайта) и обратно, шифруясь на каждом из узлов сети Tor и меняя IP-адрес, с которого идёт запрос. Компьютеры в сети, работающие в качестве прокси-серверов, называются ретрансляторами (relay). Из-за использования нескольких «слоёв» шифрования узнать, что за данные были переданы изначально, очень сложно или даже невозможно.

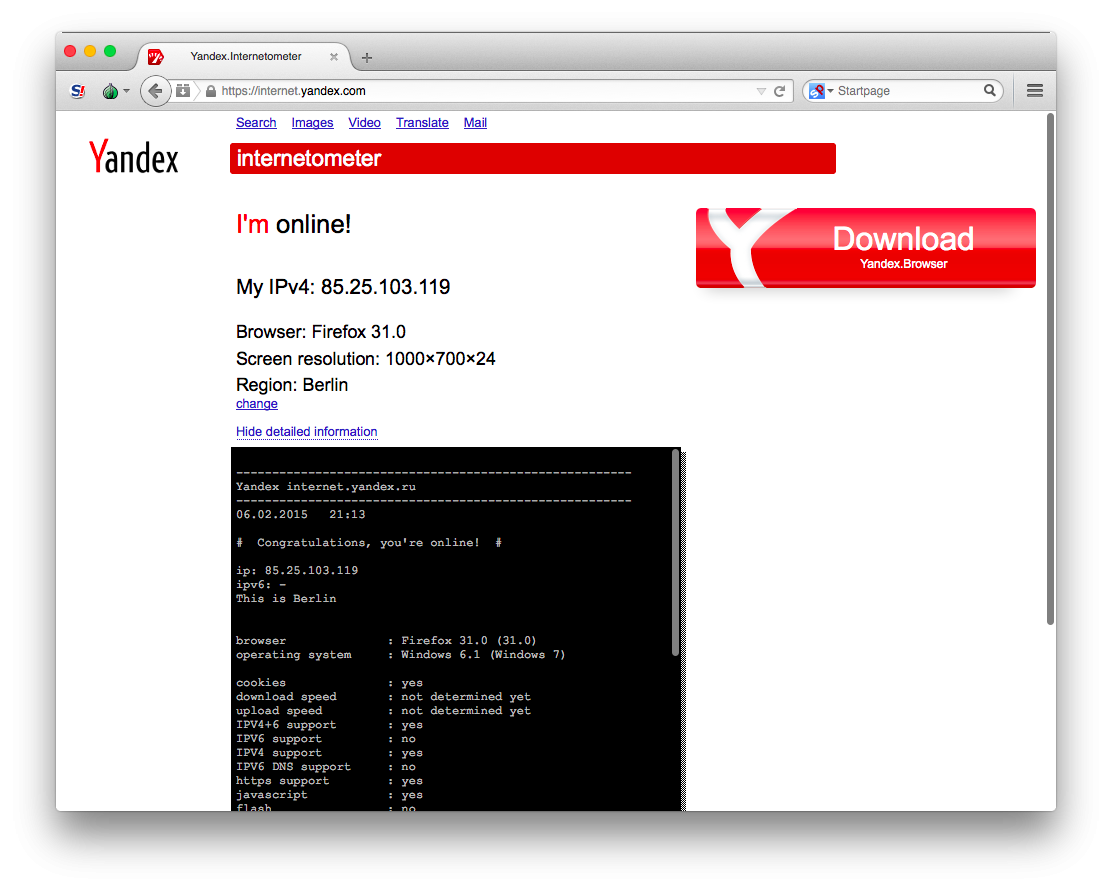

Однако помимо расшифровки пакета зашифрованных данных есть и другие способы узнать, кто делал запрос: например, при использовании популярных протоколов шифрования SSL и TLS в запросе остаётся служебная информация — например, об операционной системе или о приложении, которое отправляло данные или ожидает их получения. Однако в Tor эта информация «вырезается» из пакета данных, анонимизируя отправителя.

Кроме того, каждый раз для доставки данных выбирается случайная последовательность из компьютеров-узлов, число которых в сети Tor исчисляется тысячами — это не позволяет определить, что несколько разных запросов посылаются одним и тем же лицом.

Как пользоваться Tor

Для использования сети Tor нужно установить одно из приложений, полный список которых перечислен на сайте Tor Project.

В 2006 году появилось Vidalia — первое приложение из экосистемы Tor, которое устанавливает защищённое подключение через сеть Tor на компьютере, ставшее популярным благодаря простому графическому интерфейсу. Тогда, в 2006 году, для многих пользователей Vidalia и была «тором». При помощи Vidalia можно настраивать другие приложения для передачи данных в зашифрованном виде.

В 2007 году Vidalia встроили в Tor Browser Bundle — пакет программного обеспечения, который для простоты называют браузером Tor. Сейчас Tor Browser Bundle является самым популярным продуктом из всей экосистемы, потому что позволяет выходить в интернет без каких-либо дополнительных настроек: приложение достаточно скачать и запустить без специальной установки.

Браузер Tor работает на основе Firefox. Безопасность его работы проверялась волонтёрами и разработчиками-энтузиастами огромное число раз — больше, чем любой другой продукт экосистемы Tor.

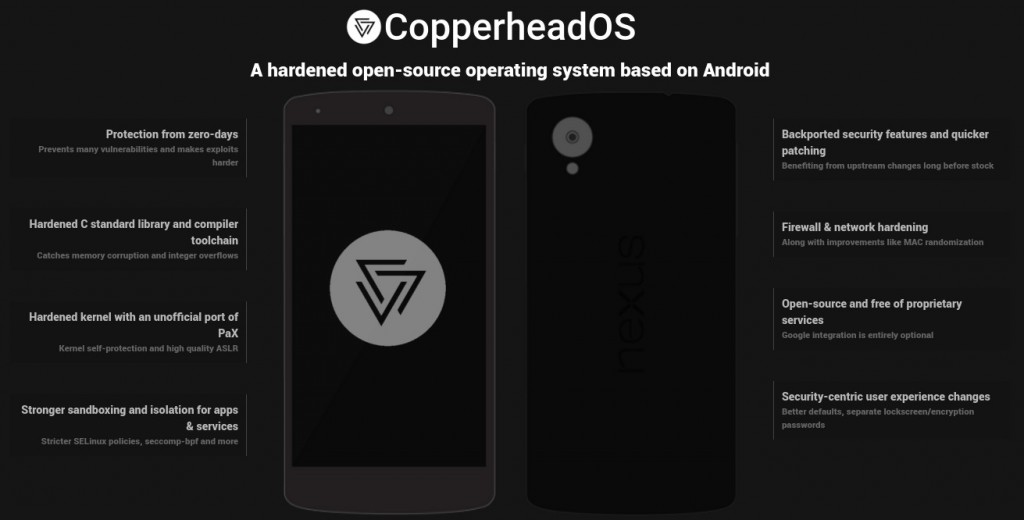

В июне 2014 года появилась операционная система Tails на базе GNU/Linux, которая умеет запускаться с флешки и «мимикрировать» под Windows XP, чтобы не привлекать лишнего внимания при работе из общественного места. Tails имеет встроенный браузер Tor, клиент электронной почты с поддержкой шифрования, пакет офисных программ и графические редакторы.

Критика и недостатки Tor

Проблема Tor заключается в том, что должный уровень безопасности обеспечивается только в том случае, если используемые приложения правильно настроены для работы с ним. Например, Skype не будет по умолчанию корректно работать через Tor, а в браузере Tor по умолчанию отключён Flash, так как он может подключаться к удалённым серверам самостоятельно, не через Tor, выдавая таким образом личность пользователя.

Создатели Tor предупреждают, что при подключении через их сеть опасно открывать даже популярные форматы документов .doc и .pdf, потому что они также могут загрузить контент (например, изображения) с внешних источников при открытии их в сторонних программах, не сконфигурированных под Tor. Кроме того, в Tor нельзя пользоваться торрентами: во-первых, они сильно перегружают сеть, во-вторых, из-за особенностей в работе протокола BitTorrent подключения через него осуществляются напрямую, а не через сеть компьютеров волонтёров, анонимизирующих трафик.

Из-за устройства сети, где информация передаётся между множеством компьютеров, имеющих разные скорости подключения и разную пропускную способность каналов связи, общая скорость сети Tor долгое времянаходилась на уровне дайал-апа. Из-за этого большинство сайтов в даркнете до сих пор имеют примитивный дизайн и стараются лишний раз не использовать изображения, чтобы не перегружать сеть.

Осенью 2014 года Tor раскритиковали за возможную дыру в безопасности после ареста владельца «возрождённого» интернет-магазина Silk Road 2.0, доступ к которому осуществлялся только через анонимную сеть. Арестованы были ещё 17 человек и около 400 сайтов, также сообщалось о конфискации компьютеров, служивших ретрансляторами Tor.

Следствие, которое велось Европолом в сотрудничестве с ФБР и другими спецслужбами, не раскрывало, каким именно способом были найдены арестованные лица и компьютеры. Сеть Tor стали критиковать за наличие уязвимостей и возможные связи с правительством, что чуть не вызвало раскол в его сообществе. Однако нашлись и те, кто обратил внимание на математический подход к алгоритмам шифрования: даже если связи с правительством действительно существуют, обмануть науку не получится.

Кто делает Tor

Несмотря на огромную популярность сети Tor и её продуктов, над их разработкой трудится всего около десятка человек. Изначально созданием сети Tor в начале 90-х занялась исследовательская лаборатория ВМC США, и до 2010 года она являлась активным спонсором проекта.

В разное время на поддержку и разработку Tor давали деньги разные государственные и окологосударственные организации, в том числе SRI International и DARPA, из-за чего у многих противников проекта сложилось впечатление его подчинённости правительству США.

В 2006 году Tor Project получил грант от фонда основателя eBay Пьера Омидьяра, а с 2007 года разработку проекта также спонсировала корпорация Google. Свои деньги также жертвовала компания Ford, некоммерческий фонд по борьбе за свободу прессы (Freedom of the Press Foundation), фонд Human Rights Watch и один из американских интернет-провайдеров, который перевёл деньги анонимно.

Анонимные пожертвования также приходили от более чем 4600 человек, так что теоретически спонсором работы Tor может оказаться человек в любом из мировых правительств.

Чего хотят добиться Госдума с Роскомнадзором

5 февраля председатель профильного комитета Госдумы Леонид Левинвыступил с предложением разработать законопроект, по которому доступ к анонимным сетям Tor будет ограничен. По мнению Левина, анонимайзеры (сайты, скрывающие IP-адрес пользователя при просмотре других сайтов или использования интернет-сервисов) и средства доступа в Tor следует блокировать без решения суда.

По мнению депутата, такой закон позволит не допустить распространения запрещённой информации, а также будет противодействовать коммерческому распространению вирусов и незаконному доступу к информации. Иными словами, Левин считает, что Tor используется для организации теневого рынка по продаже эксплойтов и других хакерских услуг.

Позднее тем же днём идею Левина поддержали в Роскомнадзоре, мотивируя это тем, что Tor и другие анонимайзеры позволяют обходить блокировки сайтов. По словам пресс-секретаря ведомства Вадима Ампелонского, решить задачу блокировки анонимайзеров возможно, но как именно планируется это сделать, он не уточнил.

На следующий день Ампелонский рассказал «Ленте.ру», что в его понимании экосистема Tor является рассадником преступности. Представитель ведомства сравнил анонимную сеть с московским районом Хитровка, существовавшим в дореволюционные времена и зачищенным от воровских притонов при Советском Союзе.

Был в прошлом и позапрошлом веке в Москве такой район — Хитровка. Криминальное дно, территория обитания социальных отбросов. Почему русская монархия терпела Хитровку в пешей доступности от места, где короновались августейшие? Доподлинно неизвестно, но, видимо, имея всех упырей в одном месте, их легче было контролировать.

Вот Tor — это глобальная киберХитровка. Созданная и управляемая знамо кем. Как поступила с Хитровкой советская власть? Почитайте у Гиляровского.

Вадим Ампелонский, пресс-секретарь Роскомнадзора

Выступления Левина и Ампелонского — не первые попытки поднять общественную дискуссию вокруг запрета Tor и анонимайзеров. В июне 2013 года газета «Известия» сообщала, что в Общественном совете при ФСБ готовили рекомендации о необходимости запрета анонимных сетей. Хотя Общественный совет при ФСБ позднее опроверг соообщение о разработке рекомендаций, в августе «Известия» снова сообщили о законодательной инициативе блокировки Tor и анонимайзеров.

Тогда в ФСБ рассказывали, что в сети Tor злоумышленники торгуют оружием, наркотиками, поддельными кредитными картами. Директор «Лиги безопасного интернета» Денис Давыдов также поддерживал идею блокировки Tor, считая сеть местом «для общения педофилов, извращенцев, наркоторговцев и других уродов».

Почему TOR бессмысленно пытаться заблокировать

По мнению директора по стратегическим проектам Института исследований интернета Ирины Левовой, Роскомнадзор не сможет отличить зашифрованный трафик, идущий через Tor, от IP-телефонии, банковских операций или даже онлайн-видео. Ведомство может попытаться заблокировать сайты, распространяющие программы для выхода в интернет через Tor, однако пользователи могут воспользоваться для их скачивания другими, ещё не заблокированными анонимайзерами.

Так происходило в 2013 году в Ираке, когда правительство заблокировалосайт Tor Project вместе с Facebook, Twitter, Google и YouTube из опасений, что их может использовать для самоорганизации экстремистская группировка «Исламское государство» (ИГИЛ). Тогда активисты стали запускать зеркала сайта с инструкциями по установке и использованию на арабском языке, что могло даже увеличить число пользователей Tor.

В 2011 году владельцы интернет-сервисов, доступ к которым осуществлялся по зашифрованному соединению, стали сообщать о странной активности из Китая. Когда пользователь из КНР попытался подключиться к таким сервисам, он отправлял на сервер непонятный запрос, после чего его подключение обрывалось. Таким образом в Китае отключили не только доступ к сети Tor, но и другие зарубежные сервисы, работающие через зашифрованный канал.

Более того, правительству и правоохранительным органам, считающим Tor рассадником преступности, просто невыгодно блокировать доступ к анонимной сети. По словам источника «Известий», знакомого с ситуацией вокруг инициатив 2013 года по блокировке Tor, такие анонимные сети считаются безопасными, что позволяет спецслужбам успешно ловить в ней преступников. Если Tor будет заблокирован, то появится новая сеть, и органам придётся разрабатывать новые методы контроля и поиска преступников.

Обновлено: в комментариях BlockRunet @Shara справедливо указал на статью, где подробно описываются механизмы ограничения доступа к Tor разной степени сложности и продуманности. Основной её посыл сводится к тому, что «гонка вооружений» между запрещающим анонимные сети правительством и энтузиастами возможна, однако на примере Китая можно наблюдать, как ничтожно количество тех умельцев, способных пробиться через сложную систему фильтрации с эвристическим анализом.

С другой стороны, государству необязательно добиваться полной фильтрации или расшифровки трафика для выявления злоумышленников: если оно сможет точно разделять тип трафика (VPN/I2P/Tor) и добьётся запрета использования Tor на законодательном уровне, то вне закона будет уже сам факт подключения к анонимной сети, а не передача запрещённой информации или другие противоправные действия.

20 comments On Что такое TOR и на сколько он безопасен?

Pingback: Alternatives to Tor Browser. - cryptoworld | cryptoworld ()

Pingback: Что такое FreeNet. - cryptoworld | cryptoworld ()

Pingback: Как быть анонимным в сети. - cryptoworld ()

Pingback: DNSCrypt - шифрование DNS трафика для параноиков. - cryptoworld ()

Pingback: Анонимность в сети - базовые понятия - Cryptoworld ()

Pingback: DDOS атака на сайт - инструменты и технологии - Cryptoworld ()

Pingback: Как посещать рутрекер через торент - Cryptoworld ()

Pingback: Безопасное общение в сети - секреты Эдварда Сноудена. - Cryptoworld ()

Pingback: Безопасное общение в сети – секреты Эдварда Сноудена. часть 2 - Cryptoworld ()

мне очень помог когда надо было оставить несколько отзывов на сайте с блокировкой повторного отзыва с одинакового ip.

Pingback: Как сохранить анонимность в сети - полное руководство. - Cryptoworld ()

Pingback: Хостинг в сети I2P - все необходимое для организации. - Cryptoworld ()

Pingback: Бесплатный VPN для андроид. Обзор сервисов. - Cryptoworld ()

Pingback: Знаете ли вы, как уменьшить свой след личных данных в сети Интернет? - Cryptoworld ()

Pingback: Шифрование почтовой переписки. Практическое пособие. - Cryptoworld ()

Pingback: Полная анонимность в сети с помощью Whonix - Cryptoworld ()

Pingback: Аппаратная защита приватности от Сноудена - Cryptoworld ()

Pingback: TOR и его аналоги для обеспечения приватности в интернет - Cryptoworld ()

Pingback: Скрытые сети | propoganda ()

Трафик через ТОР сеть

1. apt-get install tor privoxy — Установим пакеты Tor и Privoxy

2. Отредактировать файл /etc/privoxy/config.

добавьть в самый конец эти строки:

forward-socks5 / localhost:9050.

forward-socks4 / localhost:9050.

forward-socks4a / localhost:9050.

3. Запустим службы:

service tor start

service privoxy start

8. Открыть настройки «Параметры сети». Там нужно выбрать «Сетевая прокси-служба» и ввести следующие данные:

HTTP proxy: localhost:8118

SSL proxy: localhost:8118

SOCKS host: localhost:9050

9. Добавляем в автозагрузку:

update-rc.d -f tor remove && update-rc.d -f tor defaults && update-rc.d -f privoxy remove && update-rc.d -f privoxy defaults && update-rc.d -f privoxy enable

10. Удаляем из автозагрузки:

update-rc.d -f tor remove && update-rc.d -f privoxy remove