Нас окружает все больше разнообразных железячек. Но не простых, а с мозгами, которые представляют интерес. Причем на многих стоят знакомые системы вроде ОС Linux. И это создает такой большой простор для всевозможного хардварного хакерства, какого, наверное, мир еще и не знал.

Я вот лично совсем далек от этого. Мои знания электричества заканчиваются школьными уроками и умением поставить розетку. Поэтому на такие вещи я смотрю с интересом и восхищением. И вот пример, прекрасный пример важности хардварной составляющей был показан на недавней конфе — ToorCon 2013. Доступ к смартфону мы можем получить легко, а вот вытащить информацию из него уже не просто. Хитрить надо. Вообще, есть такая штука, как Android Debug Bridge, который позволяет через USB-порт смартфона получить на нем шелл, просто подключившись, в обход всех пользовательских фич безопасности. Используется она, как ясно из названия, обычно для дебага самого девайса. Способ хорош, но эта фича, увы, достаточно часто заблочена вендором.

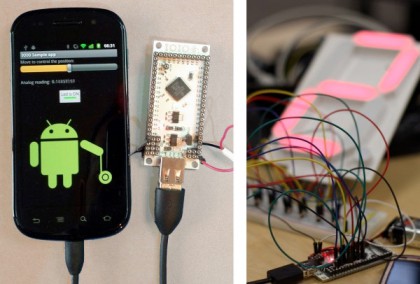

А вот два хардварщика Майкл Оссманн (Michael Ossmann) и Кайл Осборн (Kyle Osborn) как раз на этой конференции представили пример мини-девайса, который можно воткнуть в USB-порт смартфона и сразу получить на нем шелл.

Если не углубляться в детали, то эта фича, так же как и ADB, является одной из «закладок» вендоров и используется в сервис-центрах (или типа того).

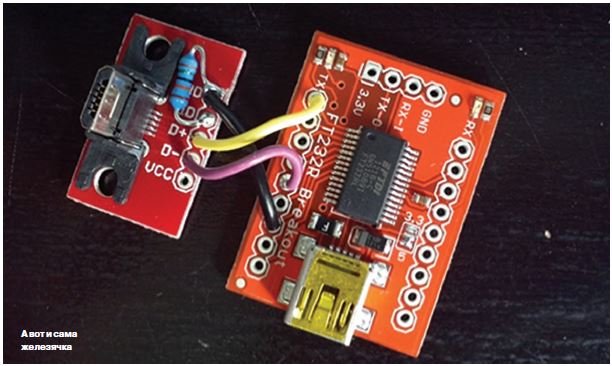

Технически это выглядит следующим образом. Есть microUSB, и у него шесть контактов: D+, D–, земля, воздух, питание, ID. Так вот, если замкнуть ID с землей определенным сопротивлением, то USB-мультиплексор внутри девайса предоставит нам «доселе невиданные возможности». Так, Майкл и Кайл подобрали необходимое сопротивление для своего тестового смартфона от Samsung и спаяли маленький девайс — UART c модифицированным USB (с сопротивлением на нужных контактах), который и дал им шелл на девайсе.

Подробности можете посмотреть на видео.

1 comments On Взлом телефона под управлением Android

Pingback: Как в 5 простых шагов повысить безопасность андроид телефона. - Cryptoworld ()