В каждой статье по социальной инженерии обязательно упоминается необходимость собрать всю открытую информацию о компании и ее сотрудниках. Это может быть не только частью аудита безопасности, но и отдельной услугой — ее называют конкурентной разведкой. У разведчиков, конечно же, есть свои приемы и даже софт. Что немаловажно, работа с зарубежными целями имеет немало своей специфики. С нее и начнем.

За границей

Что делать, если нужно накопать информацию не о соотечественнике, а о жителе США или Европы? Конечно, понадобится знание языка, но есть и другие особенности.

Первым делом составляем резюме цели, оно будет основой нашего исследования. Скорее всего, более-менее подробный профиль можно будет найти в LinkedIn. После этого проанализируем учебу: многие этому не уделяют никакого внимания, а ведь американцы (да и европейцы) обязательно должны писать различные статьи и заметки за время учебы. Это нам и поможет: используя архивы сайта университета (или же простой поиск), несложно получить копии статей в специализированных отраслевых журналах, чаще всего не отмеченных в официальных документах. Анализируя эту информацию, дополняем резюме так, чтобы оно охватывало не только работу и опыт, но даже политические и религиозные убеждения. Эта же информация позволит проследить, менялись ли (и если да, то как) взгляды и убеждения цели на протяжении определенного промежутка времени. Для психологического портрета это немаловажно.

Почту можно узнать через социальные сети, анкеты или же просто применив небольшие знания в области психологии. Но чаще всего, узнав место работы цели, можно взять информацию с официального сайта или профиля компании.

Что касается контактных данных, то получить их можно от самой цели. Для этого используем всю мощь СИ и отправляем цели письмо, запрос или вопрос, а в ответном письме при некотором везении можно будет найти в подписи все данные (телефоны, дополнительные имейлы). В Европе и США оставлять контакты в подписи считается хорошим тоном.

Конечно, нельзя пропускать и социальные сети, ведь тут есть и фото, и связи, и мысли, и даже компрометирующие факты. Обыскиваем Facebook, Google+, Tumblr (связи, друзья, интересы, личная информация), Google Images (фото), Twitter (заметки и мысли цели), Pinterest, Flickr и Instagram (можно получить фото, в некоторых случаях и компрометирующие), Ask.fm (узнаем подробности из жизни), Meetup (контакты и встречи цели) и многие другие. Практика показывает, что нужно тщательно анализировать все открытые аккаунты.

Чтобы получить маршруты и места пребывания, проще всего использовать Foursquare, а также iCloud (в том случае, если логин в iCloud совпадает с почтой). Еще можно прогнать информацию о цели через сервисы идентификации человека. Для Штатов: spokeo.com — точный адрес и карта; city-data.com — информация о недвижимости и не только; whitepages.com — адреса, телефоны, фото, родственники.

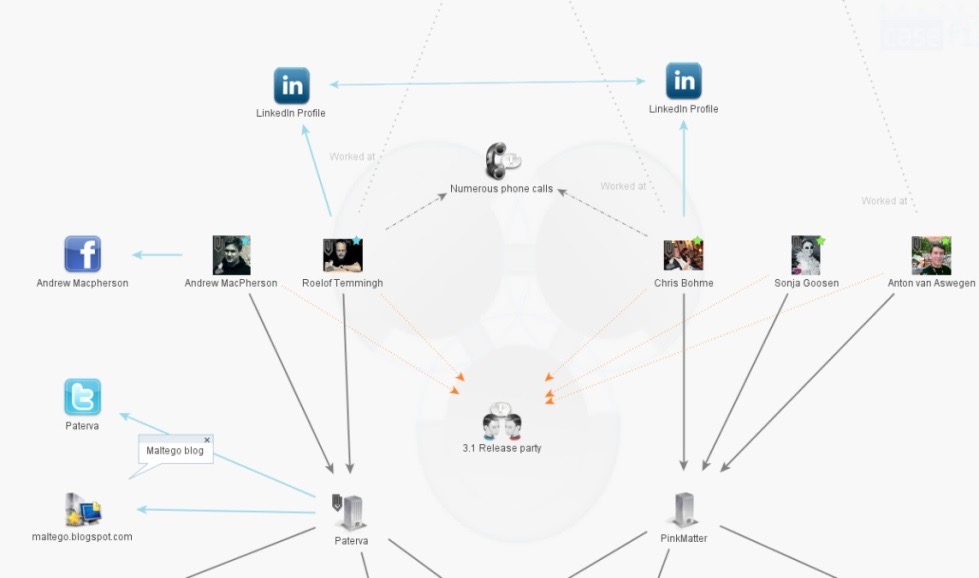

Но это все ручной поиск. Есть кое-что полезное и для автоматизации. Самая известная программа называется Maltego, она ищет связи и анализирует группы людей по информации в соцсетях. При работе с иностранной целью это очень мощный вариант автоматизации.

Многие специалисты обходят стороной «младшего брата» Maltego — CaseFile. Этот программный продукт может быть использован для сбора и анализа информации. CaseFile имеет возможность визуализировать массивы данных, хранящихся в CSV, XLS и XLSX.

Maltego

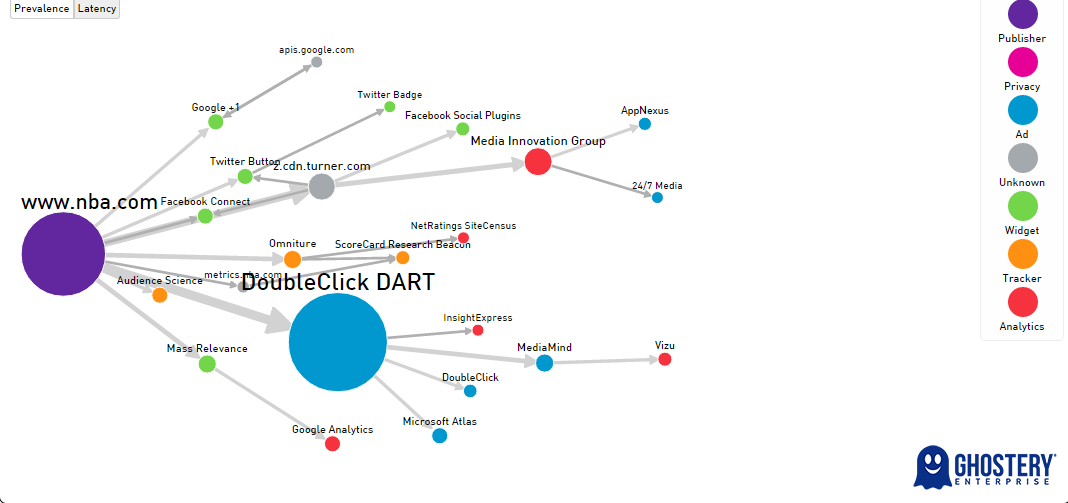

Интересный сервис предлагает и Ghostery. Если эта программа будет развиваться и дальше, то вполне может обойти Maltego по возможностям. Сейчас Ghostery лучше работает для поиска по компаниям, чем по людям.

В России

В сегменте русскоязычного интернета достать можно практически все, что интересует. Разведчику пригодятся как уже упомянутые программы и приемы, так и разнообразные базы, где можно скачать если не актуальную, то почти актуальную информацию. Сюда, кстати, относятся и различные ресурсы, которые предоставляют справки и аналитические отчеты, причем бесплатно или почти бесплатно. Ты, конечно, примерно догадываешься, о чем речь и где это искать. Поэтому здесь мы поговорим о том, что делать, если наша цель не человек, а компания. Тут существует и ряд специализированных средств, которые могут пригодиться.

Прежде всего интересно проверить сайт компании. Whois покажет основную информацию (IP, физический адрес и прочее). Однако в некоторых случаях требуется более подробный технический профиль — и здесь жизнь немало облегчит сервис BuiltWith. С его помощью можно узнать о веб-сервере, фреймворках, сертификатах SSL, об установленных счетчиках, о библиотеках JavaScript и получить еще много другой полезной информации. Это, впрочем, уже материал для настоящего пентеста.

Еще стоит поискать, нет ли на сайте каких-нибудь разделов, которые скрыты от глаз пользователей, но доступны через поисковик благодаря неправильным настройкам индексирования. Иногда это открывает доступ к конфиденциальной информации и даже к резервным копиям баз данных. Поэтому оптимальный вариант — это использовать Google для проверки папок с индексами и проверять, нет ли в них посторонних файлов (к примеру — конфигурационных).

Говоря об автоматизированных средствах, можно выделить продукт Rivalfox, который предлагает отслеживать информацию о компании непрерывно: Facebook, Google+, Twitter, Instagram и многие другие (список постоянно пополняется). Есть и аналог — Falcon Social, он тоже собирает данные о компаниях в соцсетях.

В заключение хотелось бы отметить, что специализированный софт может немало помочь специалисту по конкурентной разведке, но никак не заменит прямые руки и светлую голову!

Также Вам может быть интересно:

Установка Social Engineering Toolkit на Debian

4 comments On Как найти информацию о человеке в internet.

Pingback: Слежение за беспроводными устройствами с помощью SNOOPY - Cryptoworld ()

Pingback: Speed Phishing - фреймоворк для проведения фишинговых атак. - Cryptoworld ()

Pingback: Как найти человека в сети - 7 простых способов - Cryptoworld ()

Pingback: Сбор информации при пентестинге. - Cryptoworld ()