В решении задач практической безопасности не редко приходится заниматься сканированием портов. Чаще всего, конечно, используется NMAP из поставки дистрибутива KALI LINUX. Но иногда когда нужно сделать чтото простое может пригодится консольная утилита Windows —

…Рубрика: Windows

Сколько раз в жизни Вас просили помочь «полечить» зараженый компьютер? Думаю не мало, как и меня впрочем. И самое смешное в том что это не такая уж и хитрая штука — удалить вирус с

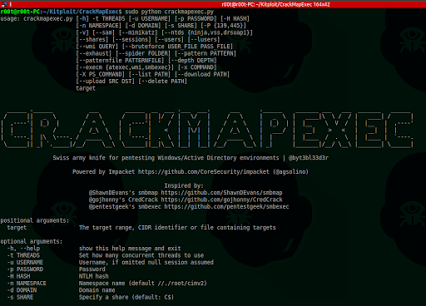

…Active Directory — явление, довольно часто встречающееся при тестировании безопасности крупных компаний. Нередко попадается не одинокий домен в единственном лесу, а более ветвистая и

Windows XP, одна из самых популярных операционных систем в истории компьютеров, была выпущена более 12 лет назад. Эта ОС широко используется как в офисах, так и на домашних компьютерах. В прошлом году компания Microsoft

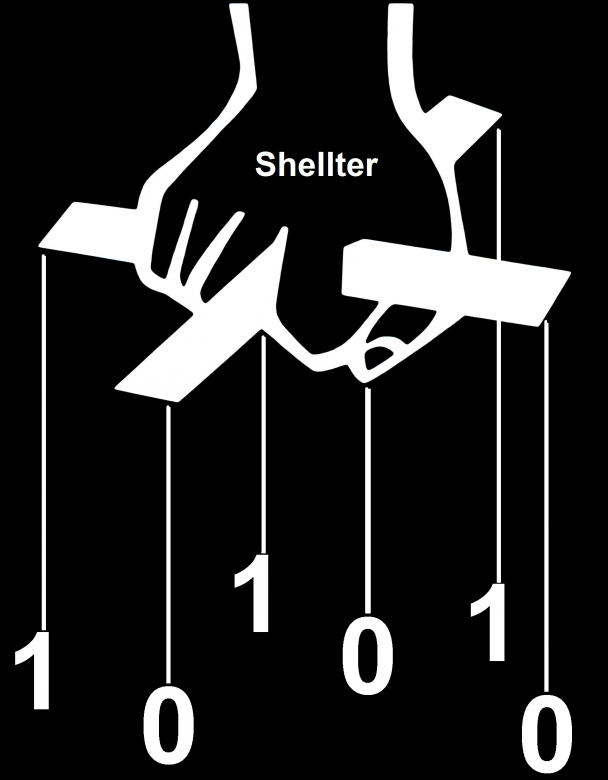

…Большая проблема многих взломов и пентестов в том, что «заряженные» исполняемые файлы, созданные с помощью Metasploit или других пентест-фреймворков, палятся практически всеми антивирусными вендорами. И поэтому вместо того, чтобы продолжать проникновение, пентестеру

…Инструмент windows-privesc-check ищет различные ошибочные конфигурации, которые позволят

локальному непривилегированному пользователю повысить свои привилегии до другого пользователя или для доступа к локальному приложению (например, базе данных).

…

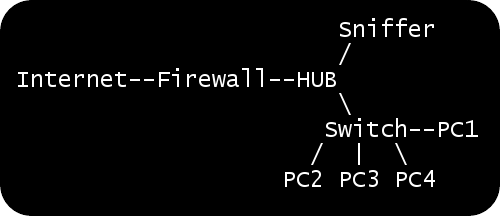

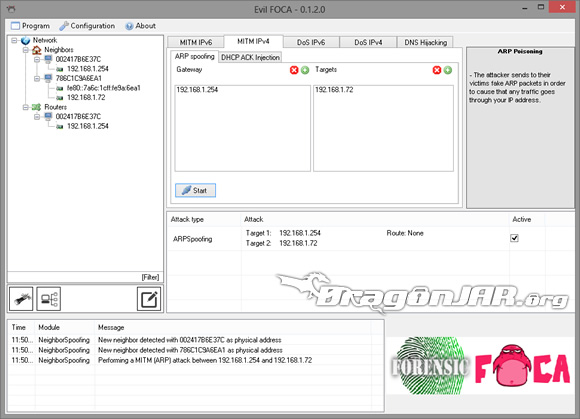

На сегодняшний день Evil Foca — это инструмент для пентестеров и аудиторов безопасности, перед которыми стоит цель проверить безопасность данных в IPv4- и IPv6-сетях. Инструмент производит следующие атаки:

• MITM в IPv4-сетях с помощью ARP Spoofing

…Кейлогеры или клваиатурные шпионы существуют с ранних времен появления компьютеров. Они применяются в самых различных сферах деятельности. От офисного применения, когда директор хочет знать все что делают его сотрудники, до широкомасштабных шпионских программ которые

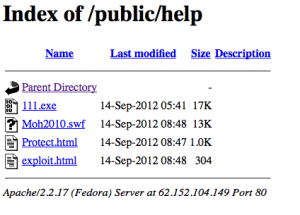

…Исследователь безопасности Eric Romang наткнулся на уязвимость в Internet Explorer, которая используется для эксплуатации Java 0-day aka CVE-2012-4681. По сообщениям команды Metasploit, уязвимости подвержен Internet Explorer версии 7, 8 и 9. В операционных системах Windows XP, Vista

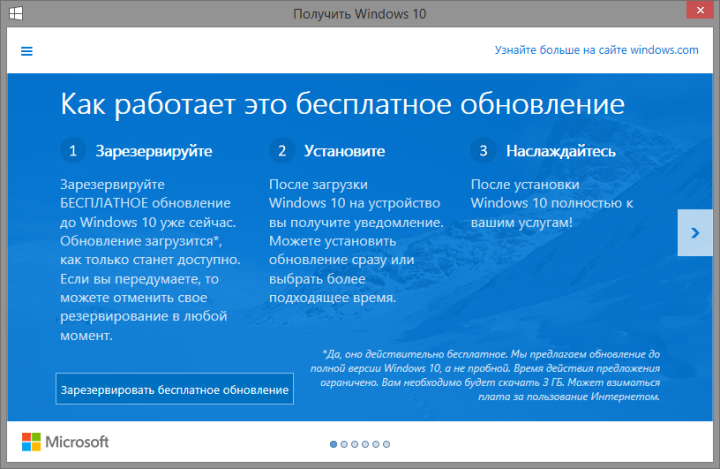

…Думаю многие пользователи Windows 7, 8 последние несколько месяцев наблюдают в трее навязчивый значек который предлагает обновление до Windows 10. Мы уже упоминали в статье …

Universal Plug and Play (UPnP) — набор сетевых протоколов, построенных на открытых интернет-стандартах и публикуемых консорциумом производителей мультимедийной и сетевой техники. Основная функция UPnP — автоматическая универсальная настройка сетевых устройств.

…

Долгожданный Windows 10 начал свое шествие по пользовательским компьютерам. Он заметно отличается красивым интерфейсом, относительно хорошей стабильностью работы и заметной прожерливостью к интернет трафику. Исходящему интернет трафику….

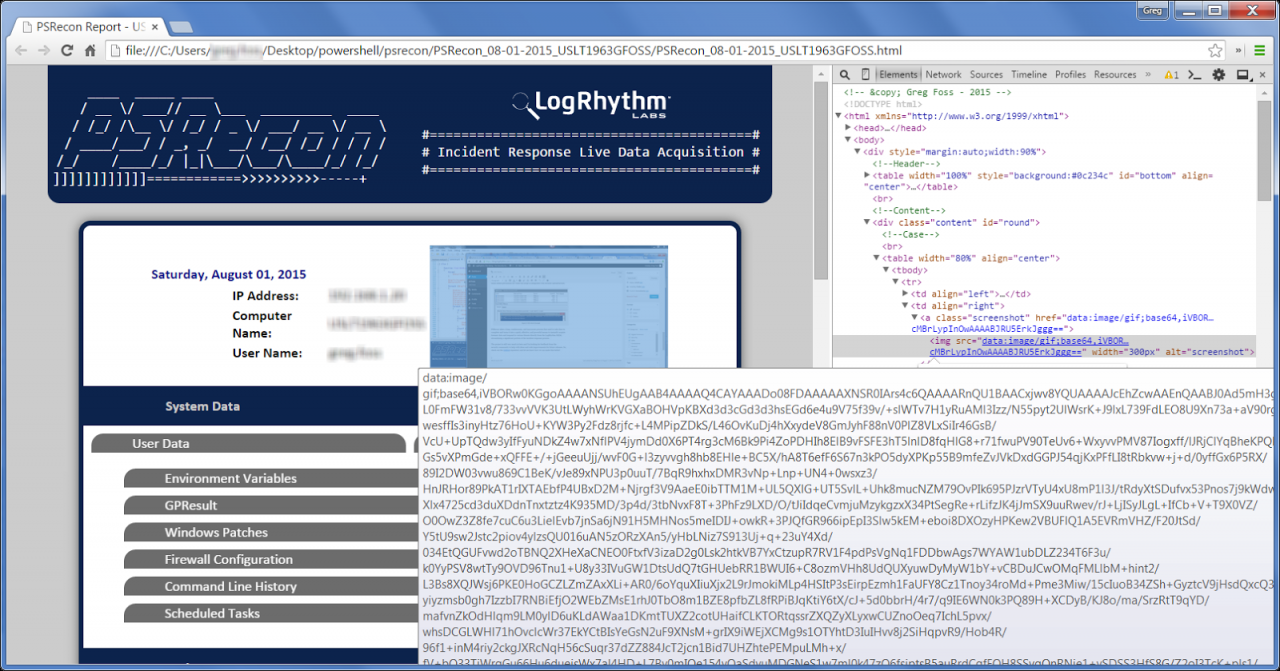

Язык PowerShell становится все популярнее и популярнее для решения задач информационной безопасности на Windows-системах: как заражения и кражи данных, так и их защиты.

…

…

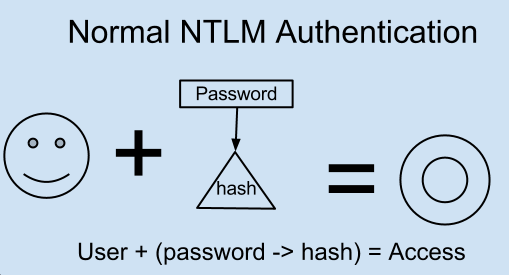

Сегодня пентест практически любой корпоративной сети сводится к работе с Active Directory окру

жением. И естественно, нужно быть во всеоружии при такой задаче.

…

…

Хочу тебя познакомить с одной атакой, которая была представлена на последнем Black Hat Las Vegas 2015. На мой взгляд, это одно из немногих реалистичных и дельных исследований среди тех, что были на конференции.

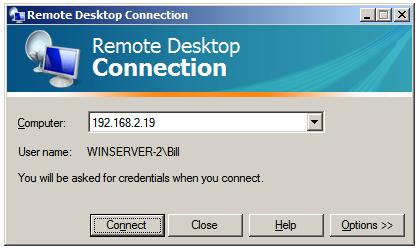

RDP — это Remote Desktop Protocol, специальный протокол для удалённого доступа, который поддерживают все современные ОС семейства Windows. Это один из основных протоколов для удалённого доступа в корпоративных сетях, и потому он всегда был

…Нет на свете человека который бы не сталкивался с проблемами с компьютером. Рано или поздно вы открываете google и ищите ответы на часто задаваемые вопросы о решении тех или иных апаратных неисправностей. В этой

…В прошлый раз мы расказывали как можно залить файл на удаленный сервер под управлением windows, сегодня мы продолжаем тему изучения уязвимостей, так широко распространенной системы Windows, и расказываем как получить пароль админа

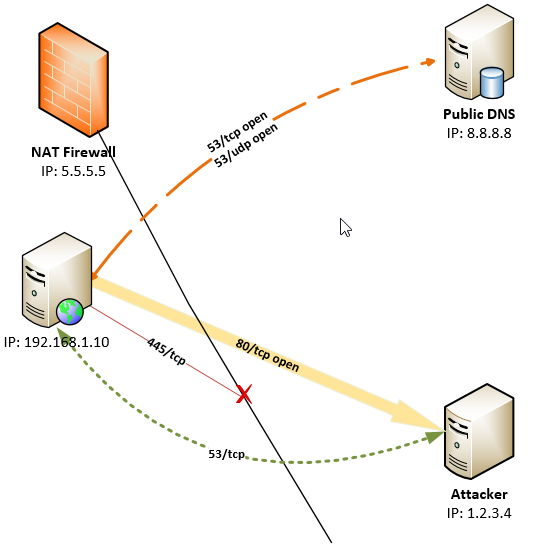

…Как правило, большие и средние компании строят свою внутреннюю инфраструктуру на решениях Microsoft. В основном это парк машин на XP/7, состоящих в домене с функциональным уровнем леса — Windows Server 2003. Периметр и демилитаризованные

…