Мы с вами образованые люди и всегда стремимся выжать из наших устройств максимум функционала. Тем более если этот функционал заведомо ограничен производителем устройства. Сегодня я хочу рассказать вам о джейлбрейк iOS и всех подводных

…Blog Posts

Для смартфонов существуют тысячи программ, и разобратся в их разнообразии сегодня не просто. При покупке нового смартфона у меня иногда уходит несколько дней на подбор необходимого набора программ для андроид. Их так много что

…Кейлогеры или клваиатурные шпионы существуют с ранних времен появления компьютеров. Они применяются в самых различных сферах деятельности. От офисного применения, когда директор хочет знать все что делают его сотрудники, до широкомасштабных шпионских программ которые

…Порядка 99% кибератак в первом квартале 2015 года были направлены на Android-устройства. Наиболее часто атаки осуществлялись с целью отправки дорогих SMS-сообщений на короткие номера, похищения пользовательских данных и отслеживания местоположения устройства. На примере

…Любому уважающему себя системному администратору необходимо знать, как работать с сетевыми анализаторами, будь то tcpdump или Wireshark. Поэтому сегодня расскажу вам о сетевом анализаторе tcpdump и покажу 12 примеров его применения.

…

Возвращаясь к теме взлома роутеров, которыми сейчас буквально наводнен интернет, мы не можем не уделить внимания инструментам которые облегчают задачу пост эксплуатации взломаных роутеров. Сейчас появляется больше и больше хакерских инструментов, которые все ближе и

…Последние новости о блокировке Российским пользователями доступа к рутрекеру в очередной раз заострили злободневную тему. По нашему мнению это вопиющее нарушение человеческих прав и свобод но мы не юристы чтобы доказывать это в суде.

…Wi-Fi сейчас есть практически в каждой квартире. Невидимые нити беспроводных каналов опутали мегаполисы и села, дома и дачи, гаражи и офисы. Несмотря на кажущуюся защищенность, технически образованые личности каким-то образом обходят все эти ваши

…Беспроводные сети — звучит здорово, хотя на практике это не всегда так. Даже с появлением 802.11ас диапазон «Не так уж сильно» расширился, хотя пропускная способность значительно возросла. Помимо проводных сетей, одной из альтернатив является

…Мы часто говорим о безопасности, имея в виду управление паролями или шифрование данных, однако портативные устройства чреваты еще одной потенциальной проблемой — и это угроза их похищения. Легко сказать, что вы должны «быть осторожны»,

…О Cydia сегодня не знает только ленивый. Такие слова, как джейлбрейк, твик и неофициальный магазин приложений, уже давно вошли в обиход любого мало-мальски грамотного пользователя айдевайса. С другой стороны, не рассказать о Cydia было

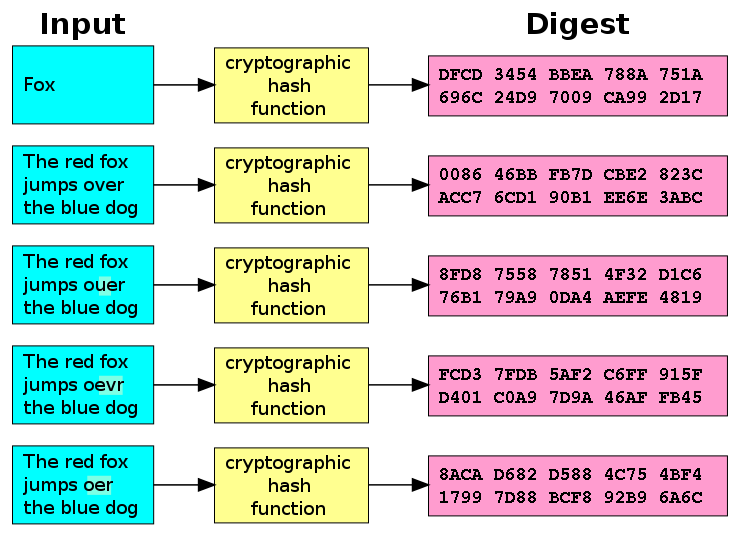

…Не так давно мы уже расказывали о бесплатных инструментах для проведения ддос атак. Сегодня мы познакомимся с еще одним методом — Hash Collision DoS. Сразу скажу, что сама тема эта достаточно обширная и

…В сезон праздников у многих людей появляется свободное время для покупок, а интернет-магазины — это быстро, удобно, а порой еще и дешево! Как показывает анализ отечественного интернет-рынка, чаще всего покупается электроника, компьютерная техника и

…Практически каждый пользователь оставляет свои следы в сети Интернет. В меньшей мере это касается пользователей, читающих новости, в значительно большей мере — тех, кто ищет информацию через поисковые системы, использует онлайн-сервисы и активно проводит

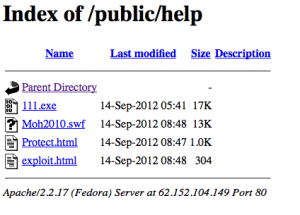

…Исследователь безопасности Eric Romang наткнулся на уязвимость в Internet Explorer, которая используется для эксплуатации Java 0-day aka CVE-2012-4681. По сообщениям команды Metasploit, уязвимости подвержен Internet Explorer версии 7, 8 и 9. В операционных системах Windows XP, Vista

…Жизнь в цифровом мире означает, что вы неизбежно оставляете за собой след из своих личных данных и, возможно, даже важной информации. Даже если вы знаете о cookies и файлах кэша приложений, всегда есть шанс

…Идею Intel Compute Stick рынок встретил с распростертыми объятиями: четырехъядерный процессор, два гигабайта ОЗУ, встроенный накопитель на 32 Гбайт (можно расширить посредством установки карты памяти), неурезанная ОС Windows, и все это умещается в кармане

…Под термином “отказ файловой системы” подразумевают повреждение файловой структуры данных (или объекты, такие как индексный дескриптор (inode), каталоги, суперблок и т.д.). Отказ файловой системы может быть вызван одной из следующих причин:

- ошибки Linux/UNIX системного администратора

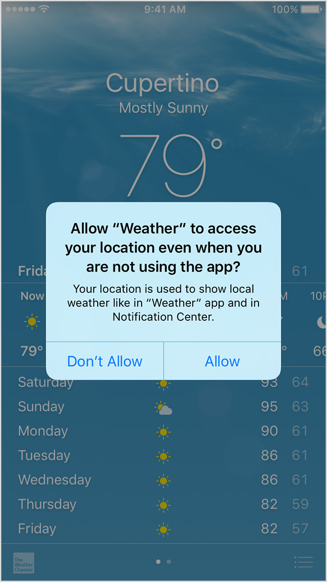

Проведя анализ 110 приложений (как Android, так и iOS), команда экспертов сделала вывод, что передача персональных данных пользователей этих приложений третьим лицам происходит достаточно часто. При этом у пользователя, зачастую, просто нет выбора.

…Пользователи популярнейшего кроссплатформенного менеджера паролей KeePass под угрозой. Исследователь представил бесплатный инструмент для расшифровки всех паролей, логинов и заметок, которые хранит менеджер.

…

…

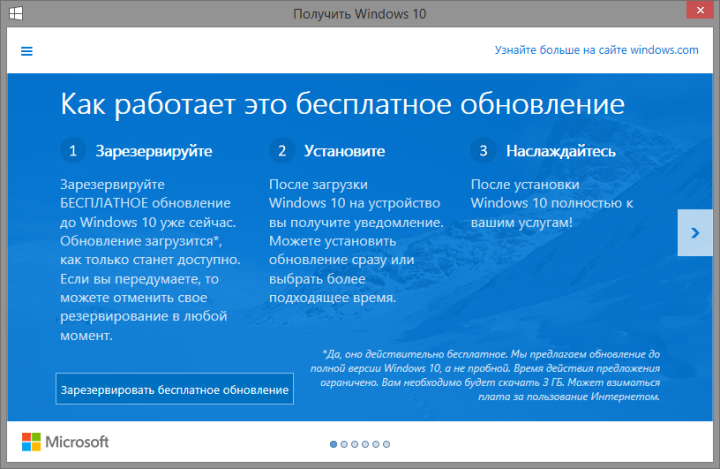

Думаю многие пользователи Windows 7, 8 последние несколько месяцев наблюдают в трее навязчивый значек который предлагает обновление до Windows 10. Мы уже упоминали в статье …

Universal Plug and Play (UPnP) — набор сетевых протоколов, построенных на открытых интернет-стандартах и публикуемых консорциумом производителей мультимедийной и сетевой техники. Основная функция UPnP — автоматическая универсальная настройка сетевых устройств.

…

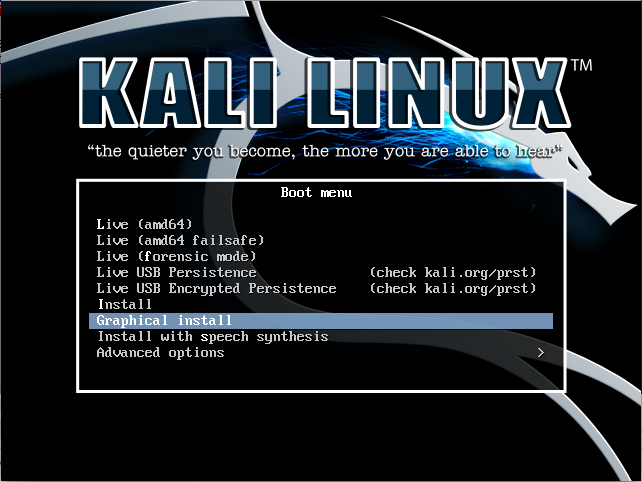

На страницах нашего сайта мы не однократно расказывали о использовании дистрибутива для проведения пентестов Kali Linux. Сегодня я раскажу вам о немаловажном моменте при испльзовании этого дистрибутива — настройке VPN, который, как

…К сожалению, в интернете ваша личная информация слабо защищена. Имея стартовый набор данных, абсолютно незнакомый человек может узнать о вас гораздо больше, чем вам бы хотелось. Брешами в приватности можно воспользоваться, чтобы узнать адрес

…Относительно недавно вышел свежий релиз дистрибутива Tails — того самого, который, по слухам, использовал Сноуден для сокрытия своих каналов от всевидящего ока Старшего Брата aka NSA. В связи с этим мы решили всесторонне исследовать

…Сегодня я расскажу Вам о наиболее распространенных вариантах утечки различной информации в паблик. Уверен, что многие сталкивались с подобного рода проблемами и знают о них не понаслышке, — тема утечки данных не новая, но

…В отличие от iOS, Windows Phone и некоторых других мобильных ОС, исходный код Android открыт, благодаря чему энтузиасты могут модифицировать систему каким угодно образом и оформлять свои модификации в виде свободно распространяемых прошивок, таких

…В этой статье мы поговорим о подходах, которые можно использовать для получения возможности загрузки нескольких ОС на одном смартфоне или планшете. Сразу оговорюсь, что вначале будет много теории, которая необходима для понимания самого процесса,

…Сегодня мы коснемся серьезной темы которая не раз подымалась на различных конференциях по информационной безопасности. А именно как обеспечить защиту сети WIFI на предприятии. C тем огромным количеством вариантов взлома беспроводных сетей это

…