Социальная инженерия сегодня как никогда в тренде. И это совсем не удивительно — с каждым годом число интернет-пользователей растет, а их компьютерная грамотность нет… И правило, что человек — самое слабое место системы, еще

…Метка: hack tools

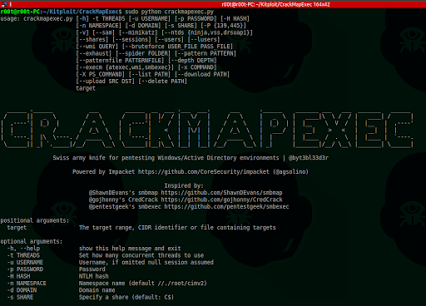

Сегодня пентест практически любой корпоративной сети сводится к работе с Active Directory окру

жением. И естественно, нужно быть во всеоружии при такой задаче.

…

…

Несмотря на то, что мы недавно уже публиковали для вас обзор — Хакерские утилиты для андроид и iphone. Тема все также остается актуальной и интересной. Ведь что может быть лучше «шары»? И благодаря

…Gcat — скрытный backdoor на Python, использующий Gmail в качестве C&C (command and control) сервера.

Для его работы требуется аккаунт на Gmail и включенная опция Allow less secure apps в настройках аккаунта.

Если тебе надоело носить с собой десяток инструментов для проведения атаки man-in-the-middle и расстраиваться из-за нестабильности и сложности ettercap, то встречай новый инструмент с нескромным названием bettercap.

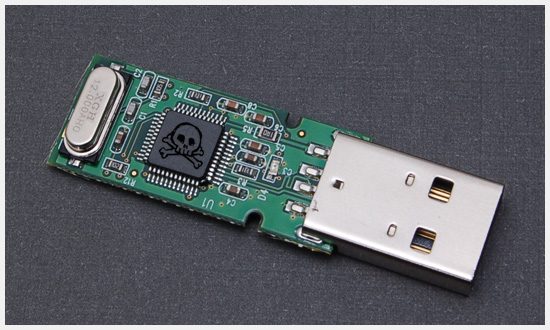

Мы не раз касались темы полезных устройств которые жизненно необходимы успешному хакеру. Вы можете ознакомится с этим в статьях: Собираем хакерский чемоданчик. и

В прошлый раз мы расказывали как можно залить файл на удаленный сервер под управлением windows, сегодня мы продолжаем тему изучения уязвимостей, так широко распространенной системы Windows, и расказываем как получить пароль админа

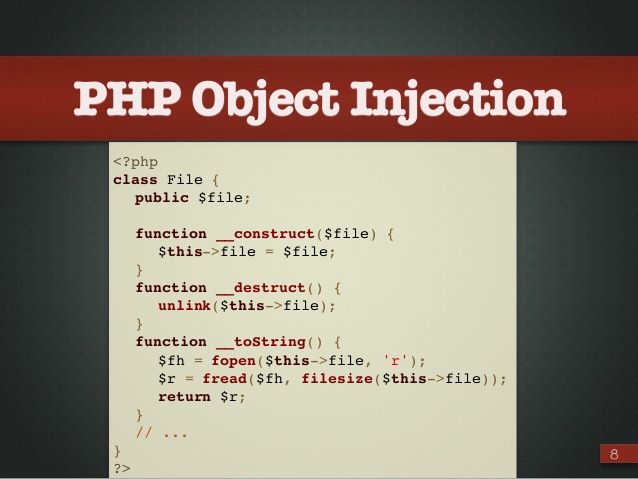

…Уязвимости связанная с преобразованием непроверенных сериализованных данных в представление PHP, они же unserialize-баг, все еще актуальны. Более того, проведенное мной исследование встроенных классов PHP показало, что возможны и новые, более универсальные

способы эксплуатации,

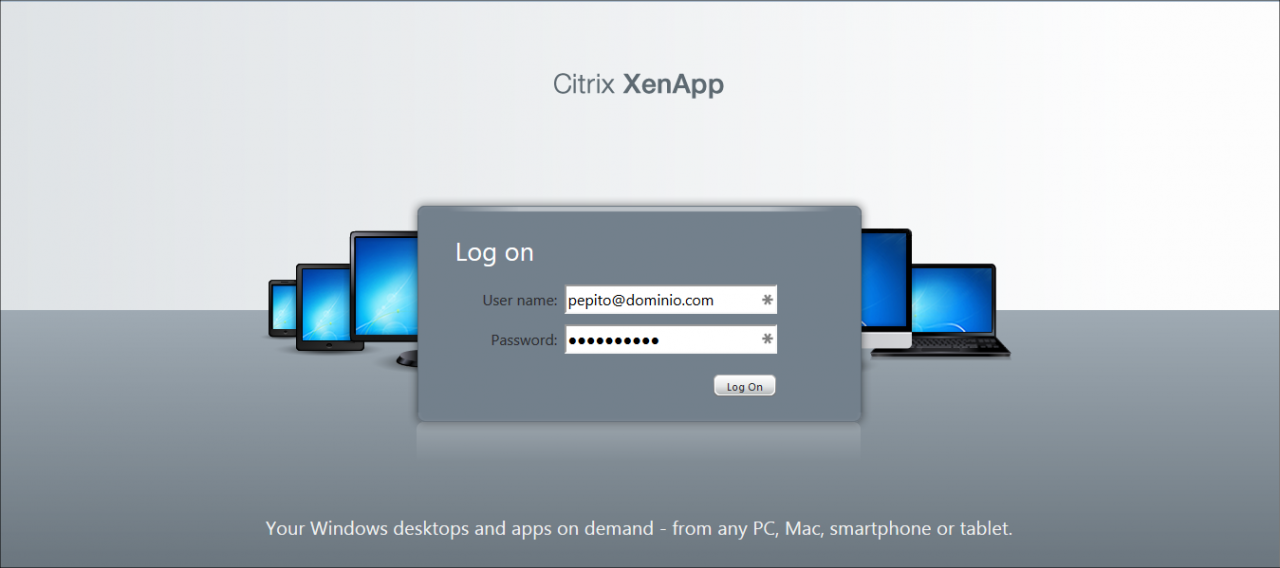

Как правило, большие и средние компании строят свою внутреннюю инфраструктуру на решениях Microsoft. В основном это парк машин на XP/7, состоящих в домене с функциональным уровнем леса — Windows Server 2003. Периметр и демилитаризованные

…Количество сканеров, представленных на рынке сегодня, просто огромно. Среди них как и узкоспециализированные под какую-то одну багу или технологии, так и серьезные монстры, способные найти уязвимость, раскрутить ее и вытащить необходимые данные. Есть как

…The PenTesters Framework (PTF) — это Python-скрипт для основанных на Debian/Ubuntu дистрибутивов, призванный унифицировать и упростить инструменты для теста на проникновение. Как правило, пентестеры собирают все свои наработки и любимые инструменты в директории /pentest/,

…Среди великого множества дистрибутивов Linux существуют проекты, заточенные на обеспечение защиты личных данных, приватности интернет-серфинга и безопасности переписки. Некоторые из них могут устанавливаться на жесткий диск, но в основном они предназначены для запуска с

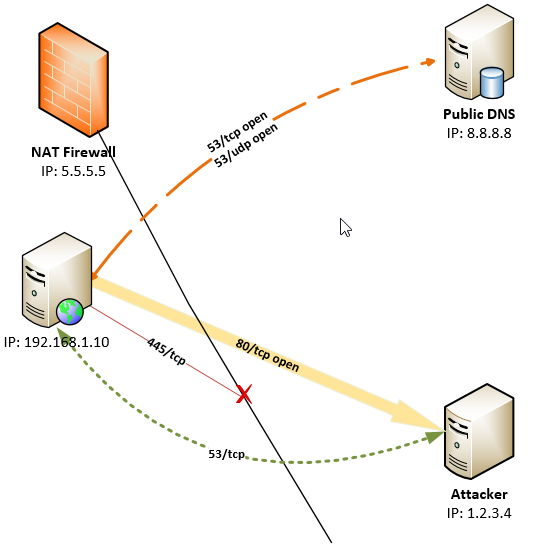

…DNSChef — это кросс-платформенный DNS прокси на Python для пентестеров и аналитиков малвари с возможностью тонкой настройки. DNS прокси (aka «Fake DNS») — это инструмент, используемый для анализа сетевого трафика приложений.

…

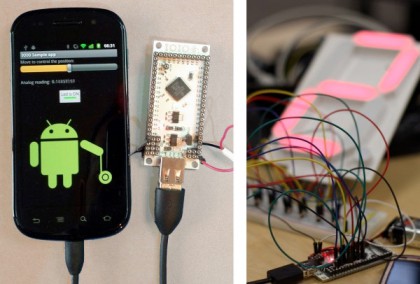

Нас окружает все больше разнообразных железячек. Но не простых, а с мозгами, которые представляют интерес. Причем на многих стоят знакомые системы вроде ОС Linux. И это создает такой большой простор для всевозможного хардварного хакерства,

…Сегодня мы предоставляем вашему вниманию набор бесплатных программ с помощью которых вы можете взломать WIFI сеть. Либо проверить свою WIFI точку доступа на стойкость к взломам.

…

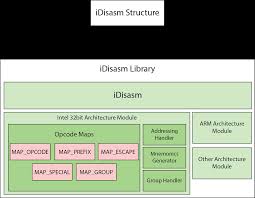

Библиотека Icarus — это набор кросс-платформенных инструментов/функций и модулей, призванных помочь в разработке proof of concept эксплойтов. Текущий релиз включает в себя три проекта: iDisasm Library, Exploitation Toolkit Icarus (ETI) Library и Console User

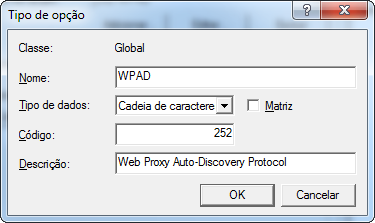

…WPAD — это весьма простой протокол для автоматической настройки прокси-сервера. В этой статье я расскажу, как он устроен, какие возможности для эксплуатации он предоставляет с точки зрения злоумышленника, а также поделюсь идеями, как можно

…Сегодня мы раскажем о возможности проведения атаки на телефон жертвы с помощью QR-кода (Quick Response). Это так называемый двухмерный штрих-код.

…

…

Не так давно мы уже расказывали о устройствах которые должны войти в хакерский чемоданчик настоящего пентестера. Сегодня мы подготовили обзор очередных устройств которые представляют не меньший интерес для активных исследователей компьютерной безопасности.