Используя направленную антенну Wi-Fi и Wireshark, мы можем создать фильтр отображения для любого устройства в радиусе действия, чтобы отобразить мощность сигнала на графике. Проводя антенну вперед и назад, мы можем легко определить, в каком направлении идет сигнал, ища всплески мощности сигнала на графике. Сегодня мы научимся как искать устройства Wi-Fi с помощью направленной антенны.

Прослушка мобильных телефонов далеко не новая штука. Вот только доступна она далеко не каждому рядовому пользователю. Сегодня я расскажу о простом способе Как прослушать мобильный телефон при помощи Kali Linux, а точнее инструментов которые входят в

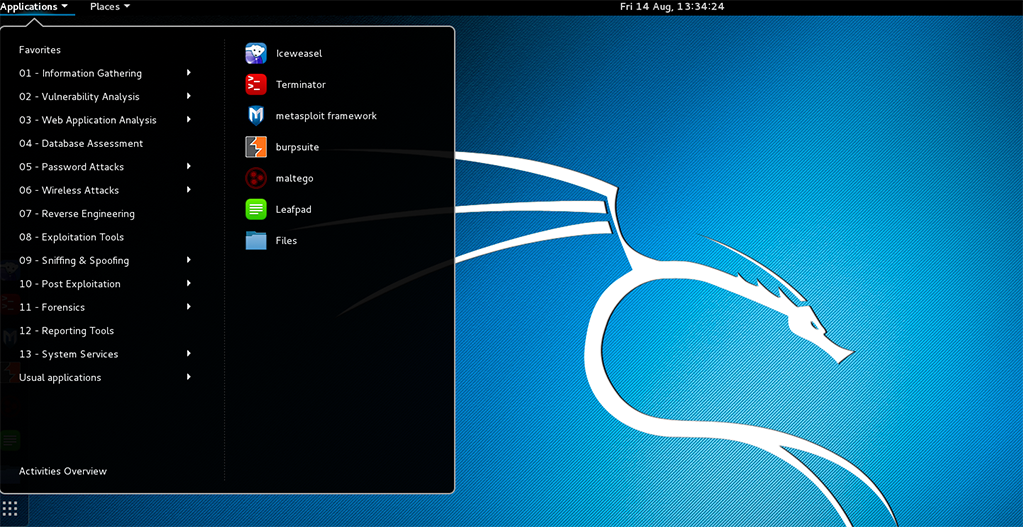

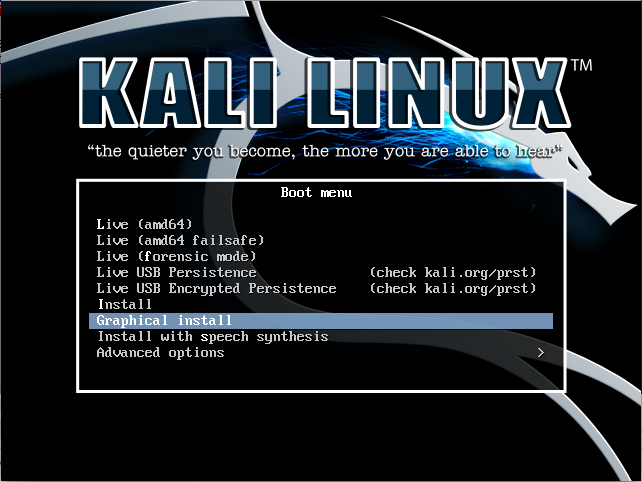

…На нашем сайте много информации о разлиных хакерских инструентах. Но кроме отдельных утилит и программ существует целый класс инструментов которые по праву считаются комбайнами хакера )) Сегодня мы расскажем о таких сборках на базе Linux.

…Оригинальный проект PowerShell Empire уже давно не поддерживается, так что речь пойдет о его форке от BC-SECURITY. Этот форк продолжает развиваться и обновляться.

Многие слышали про Empire — инструмент постэксплуатации Windows, Linux и macOS.

…Мы решили снова порадовать вас нескончаемой темой взлома WIFI сетей! На этот раз мы познакомим вас с инструментарием для взлома WIFI сетей которые появились в 2020 году! Мы выбираем для вас только саммые эфективные

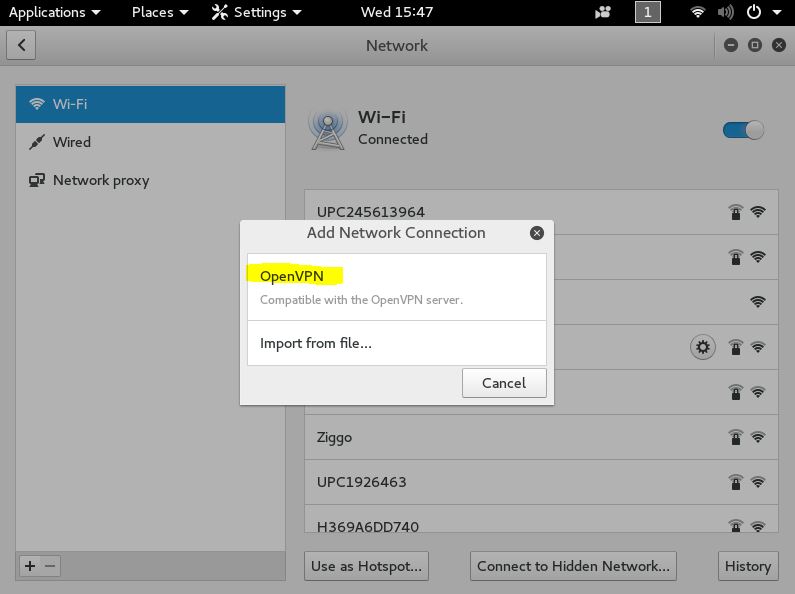

…VPN создана для установления виртуального соединения между узлами с использованием выделенных соединений, виртуальных туннельных протоколов или шифрование трафика. На Kali Linux, по умолчанию, опция VPN является неактивной, т. е. недоступной для добавления новых соединений. Эта

…Среди огромного множества всевозможных кибератак в сети особое место занимают атаки с мошеннической точкой доступа, которые ещё называют Rogue Wi-Fi Access Point Attack. Они направлены на перехват важных учётных данных жертвы. Результативность их довольно велика, а

…В наших недавних материалах Сбор информации при пентестах – важнейший шаг к успеху. и Взлом WIFI сетей – советы профессионалов. мы затронули тему сбора информации обьекта атаки и проникновение в

…Программное обеспечение постоянно развивается, создается множество новых приложений и версий операционных систем. Однако быстрая разработка ПО оставляет немного времени для тестирования программного обеспечения, в первую очередь из-за сложности кода в современных приложениях, а также

…Данная статья носит чисто теоретическое исследование, в части стран, в частности в России законодательством запрещено увеличивать мощность wi-fi адаптера. Все действия вы будете производить на ваш страх и риск. Тем не менее в материале

…Существует несколько популярных securty дистрибутивов, содержащих большинство популярных утилит и приложений для проведения тестирования на проникновение. Обычно они основаны на существующих Linux-дистрибутивах и представляют из себя их переработанные версии. В этой статье будут представлены

…На страницах нашего сайта мы не однократно расказывали о использовании дистрибутива для проведения пентестов Kali Linux. Сегодня я раскажу вам о немаловажном моменте при испльзовании этого дистрибутива — настройке VPN, который, как

…Предлагаю вам перевод третьей части книги “Metasploit Penetration Testing Cookbook“. Не забудьте прочитать: часть 1, …

Предлагаю вам перевод второй части книги “ …

ARM-сборки BackTrack 5 и Kali Linux можно было запустить в среде Android давно. Некоторые инструменты в них не работали, другие работали медленно, но в целом дистрибутив шевелился, и можно было носить в кармане несколько

…