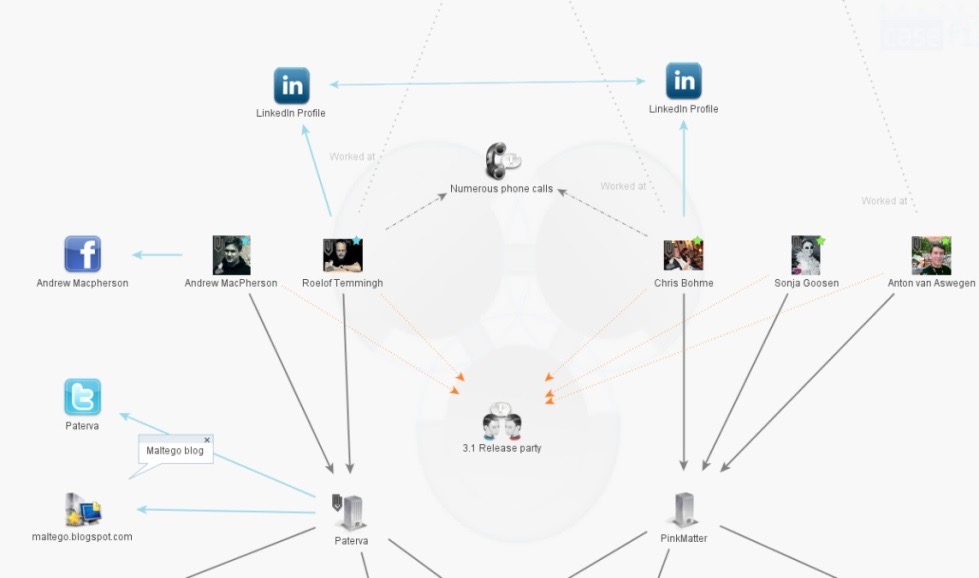

В каждой статье по социальной инженерии обязательно упоминается необходимость собрать всю открытую информацию о компании и ее сотрудниках. Это может быть не только частью аудита безопасности, но и отдельной услугой — ее называют конкурентной

…Рубрика: Анонимность в сети

Наша цель — это портативные гаджеты, которые по праву можно внести в джентльменский набор хакера, начинающего детектива или специалиста по информационной безопасности. Сегодня мы раскроем темы использования и модификации различных спецустройств, которые еще недавно могли считаться уделом избранных.

…Краткая информация

WebRTC (Web Real-Time Communication) — технология с открытым исходным кодом, позволяющая передавать потоковые данные между браузерами по технологии «точка-точка» (p2p).

WebRTC встроен по умолчанию в последних версиях Firefox, Chrome/Chromium, Opera и позволяет производить соединение

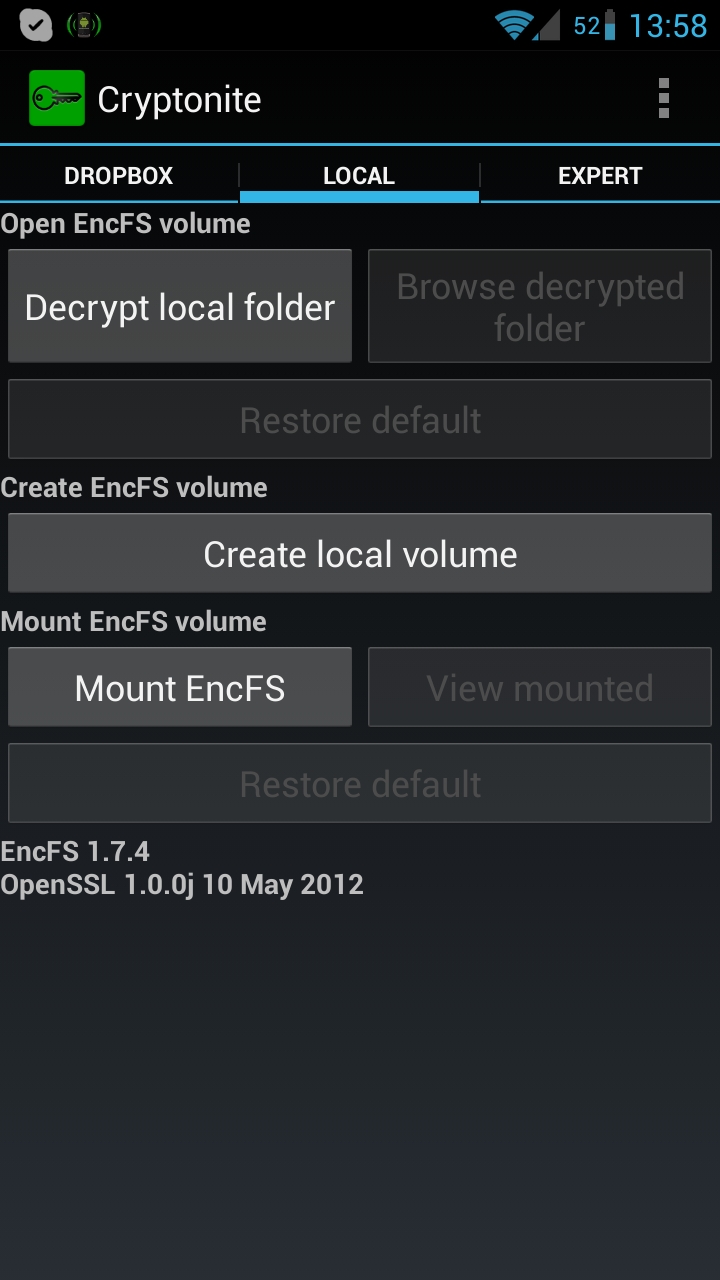

…Любой мобильный гаджет может быть потерян, оставлен, забыт и просто похищен. Любую информацию, которая хранится на нем в незащищенном виде, можно прочитать и использовать против тебя. А самый эффективный способ защиты информации —

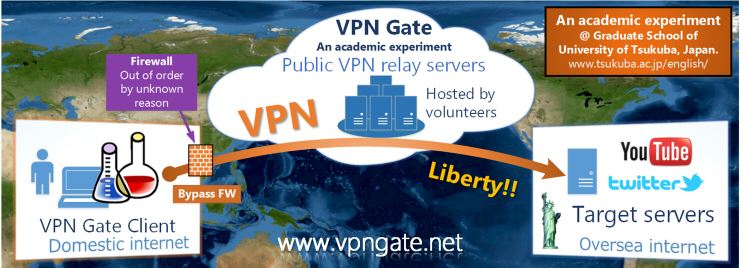

Сегодня я расскажу вам как получить бесплатный VPN сервис с огромным выбором точек входа. О своей безопасности сегодня не думает только глупый и VPN это первый инструмент, который делает ваше прибывание в сети более

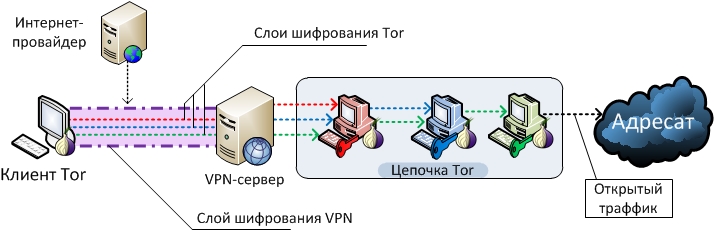

…В этой статье мы рассмотрим варианты комбинирования Tor с VPN/SSH/Proxy.

Для краткости далее я буду писать везде VPN, ведь вы все — молодцы и уже знаете плюсы и минусы VPN, SSH, Proxy, которые мы

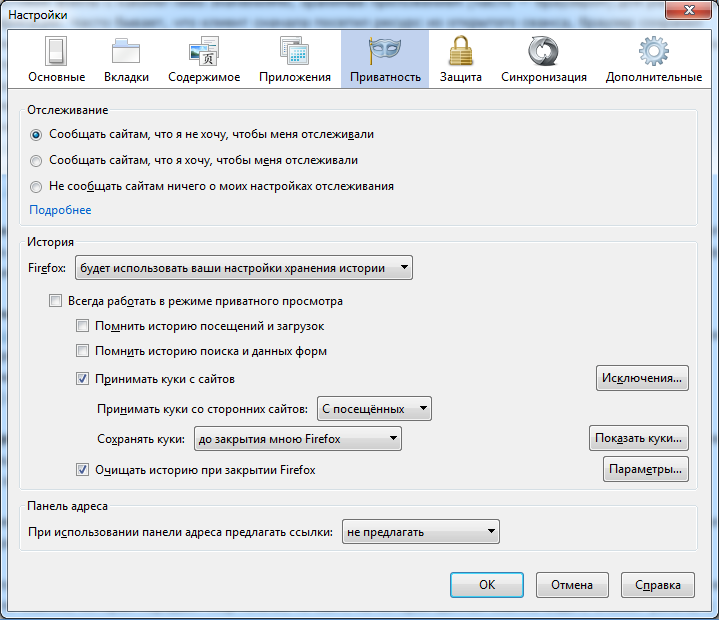

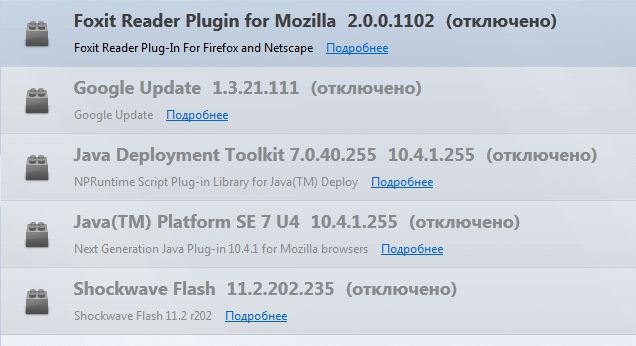

Немногие озадачиваются подробной настройкой браузера, хотя браузер – это самая популярная программа для работы в интернете. На примере Firefox я покажу, как можно сделать свой браузер максимально безопасным и чуть более «анонимным» по сравнению

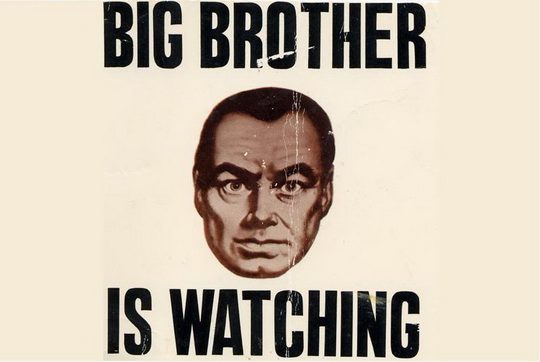

…За последние несколько лет отношение к конфиденциальности личной жизни стало куда более серьезным.

Хранение личных данных на серверах стало нормой; мир наводнился мобильными гаджетами с GPS приемниками и GSM-модулями, способными рассказать практически все

Сегодня мы продолжим разговор про анонимность в интернете.

Вторая часть получилась чуть более сложной для новичков. Она будет состоять из двух разделов:

- В первом разделе мы закончим разговор про

Используя VPN, TOR, и даже Tails Linux вы думаете что ваша анонимность надежно защищена.

…Эту статью меня заставили написать различные «обзоры» схем анонимности, появившиеся недавно в Интернете. Здесь я, упрощая многие технические моменты, расскажу о различных методах и способах обеспечения

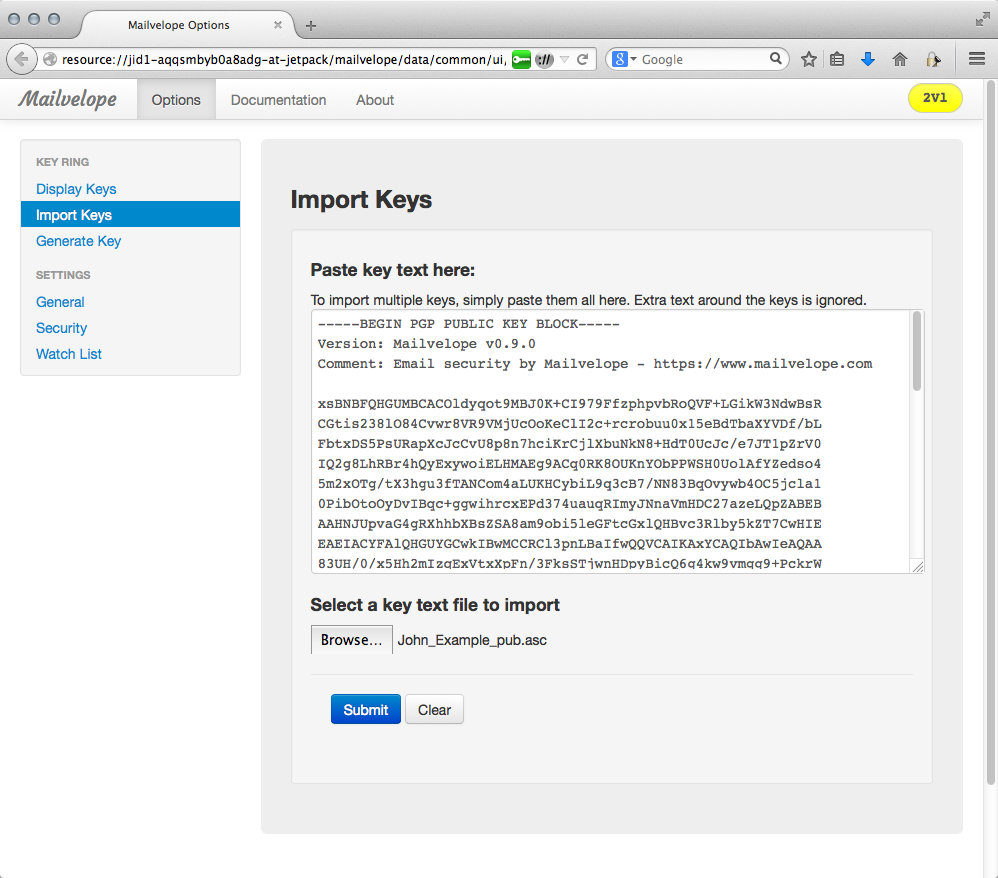

…На страницах нашего сайта мы не раз упоминали о многочисленных программах шпионажа со стороны спец служб различных государств. Поэтому вопрос шифрования почтовой переписки стоит как нельзя актуально. Мы описывали

…Ни для кого не секрет, что современные социальные сети представляют собой огромные БД, содержащие много интересной информации о частной жизни своих пользователей. Через веб-морду особо много данных не вытянешь, но ведь у каждои сети

…Сегодня о безопасности и о прослушивании телефонов не говорит только ленивый. Некоторые сервисы на подобии Skype, Line, Viber, Whatsapp и другие предоставляют возможность голосового общения с якобы соблюдением приватности. Но зачем они берут наш

…Оптимальные настройки Firefox для обеспечения максимальной приватности при серфинге в сети.

Я следил за развитием проекта Freenet много лет, периодически возвращаясь к нему. В последний раз я запустил его месяц назад и после месяца использования могу сказать, что он работает гораздо быстрее, чем раньше. Сейчас я расскажу

…5 февраля в Госдуме и Роскомнадзоре активно взялись за инициативу по борьбе с использованием анонимайзеров и «луковичной» сети Tor. Воспринимая их как притон преступников, где производятся незаконные сделки и распространяется запрещённая информация,

Since September 11th, 2001, the United States government has dramatically increased the ability of its intelligence agencies to collect and investigate information on both foreign subjects and US citizens. Some of these surveillance programs,

…Из месяца в месяц на андеграунд форумах всплывают темы — а как-же создать себе максимальную анонимность и стать неуязвимым, хватит ли ВПНа и натянутых носков и т.п. ересь, которая приелась и на которую уже

…

Сервис CyberGhost очень прост в настройке и чрезвычайно удобен в эксплуатации. К слову, попасть на официальный сайт этого провайдера удаётся далеко не всегда, но само приложение CyberGhost 5

VPN services have become an important tool to counter the growing threat of Internet surveillance, but unfortunately not all VPNs are as anonymous as one might hope. In fact, some VPN services log

Сеть, блоги, группы новостей, изображения, Gmail, Google Chat и GTalk, все чертовы книги, новости Google, если я знаю, на что вы кликаете, я знаю чем вы интересуетесь, на news.google.com. Карты – если вы вводите

…Чтож, пожалуй я бы хотел чтобы вы ознакомились с достаточно нашумевшим выступлением Steven Rambam о анонимности. Статейка конечно старая но я Вас уверяю — вся информация актуальна.

Меня зовут Стив Рамбам, и я буду заменять

…