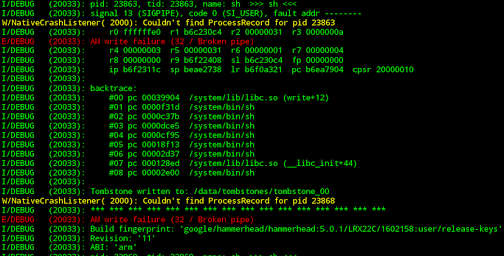

В различных моделях роутеров от ASUS уже не впервые находят уязвимости. На этот раз ошибка была найдена в сервисе с именем infosvr, который слушает широковещательный UDP-порт 9999 на локальном или WLAN-интерфейсе.

Рубрика: Hacking

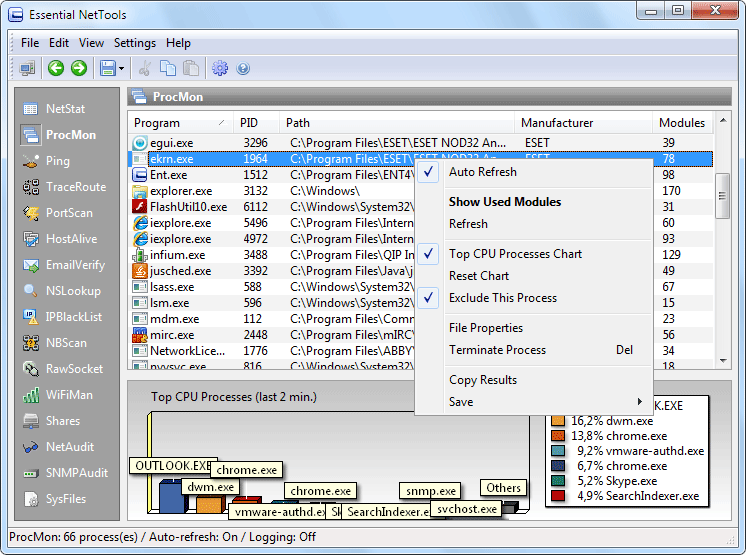

Опять-таки задачка, связанная с анализом какого-либо приложения, когда нам хочется оперативно посмотреть, как работает программа, какие файлы она читает или порты открывает. На основе таких данных мы найдем критичные файлы, возможно какието некорректные права

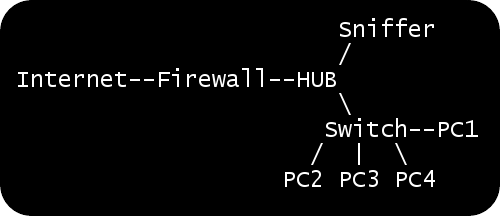

…Мы уже не раз касались темы снифинга трафика. Лично у меня она систематически всплывает, а потому поиск идеального пути продолжается. Данное решение — часть предыдущей задачи, но для удобства вынесено в отдельный

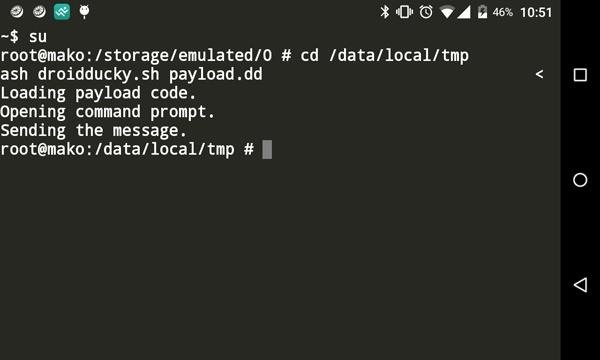

…Права root и приложения с их поддержкой являются изюминкой системы Android и значительно расширяют стандартную систему. Мы писали о получении прав root, о ядрах, кастомных прошивках и

Следить за безопасностью своего веб сайта задача не только полезная но и нужная. А иногда даже более важная чем проверка локального компьютера на предмет заражения вирусами. Ведь если на вашем сайте появятся вирусы то

…HTSHELLS — это набор шеллов на основе htaccess-файла (специальный конфигурационный файл для Apache). При помещении такого файла в нужную директорию на взломанном сервере меняется ее поведение, естественно, в нужном нам русле. Данный файл стандартный

…Вредоносным кодом под Mac уже никого не удивить, а вот фреймворками можно. Так посчитал и автор этого проекта. Данная тема действительно еще нова и очень перспективна для исследований. Также не стоит забывать о разделении

кода

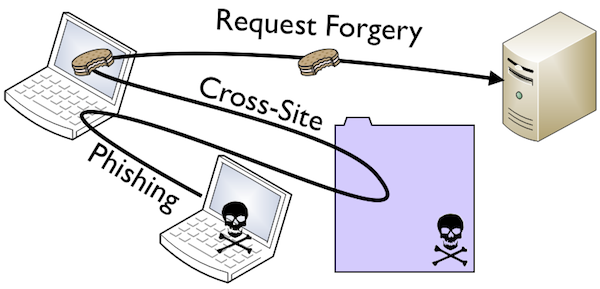

Атака SDRF (Same Domain Request Forgery) не нова и появилась уже лет пять назад. Помнится, я присутствовал на выступлении d0znpp из ONsec’а на Сhaos Constractions 2010 года, тогда и услышал впервые сам термин и

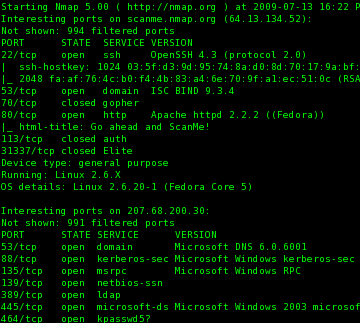

…Думаю, ты в курсе, что Nmap — очень крутой сканер. Количество его ключей огромно, а возможности можно изучать годами. Не зря он входит в десятку лучшего хак-софта и по умолчанию установлен практически на всех

…Burp Suite — это отличная тулза для проведения пентестов веб-приложений. Она заметно упрощает жизнь как при проверке и эксплуатации различных уязвимостей, так и на этапе разведки. Мы расскажем про несколько трюков, которые помогут искать

…Современные облачные сервисы предлагают хакерам потенциально неограниченные ресурсы. Так, Амазон активно используется для взлома WРА-брутфорсом — немецкий эксперт Томас Рот еще в 2011-м перебирал полмиллиона паролей в секунду, оплачивая каждую минуту всего 28 центами.

…Hibernate — популярнейший фреймворк для работы с базами данных на Java. В нем реализован свой язык запросов (HQL), но есть лазейка, которая позволяет выйти за его пределы и провести обычную SQL-инъекцию.

По данным cvedetails.com, с 1999 года в ядре Linux найдено 1305 уязвимостей, из которых 68 — в 2015-м. Большинство из них не несут особых проблем, помечены как Local и Low, а некоторые можно вызвать

…Joomla — это очень популярная CMS, и в ней есть уязвимости, которые можно эксплуатировать. Секрет быстрой и массовой эксплуатации заключается в автоматизации работы. И никакой магии.

…

…

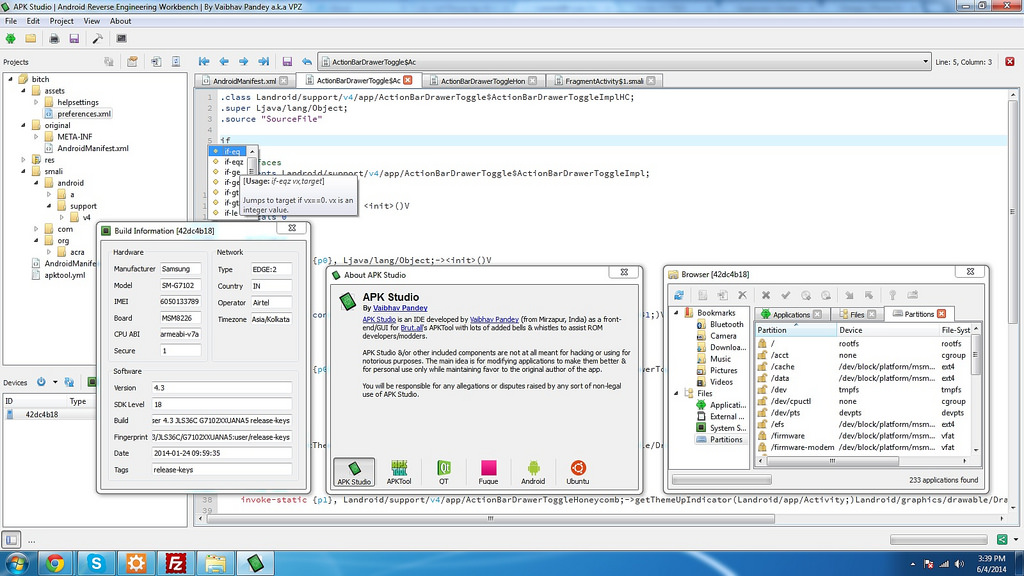

APK Studio — это кросс-платформенная IDE для задач реверс-инжиниринга (декомпиляции/ редактирования) и пересборки Android-приложения. И все это с единым и удобным графическим пользовательским интерфейсом, в котором даже есть подсветка синтаксиса Android SMALI

…Сколько раз в жизни Вас просили помочь «полечить» зараженый компьютер? Думаю не мало, как и меня впрочем. И самое смешное в том что это не такая уж и хитрая штука — удалить вирус с

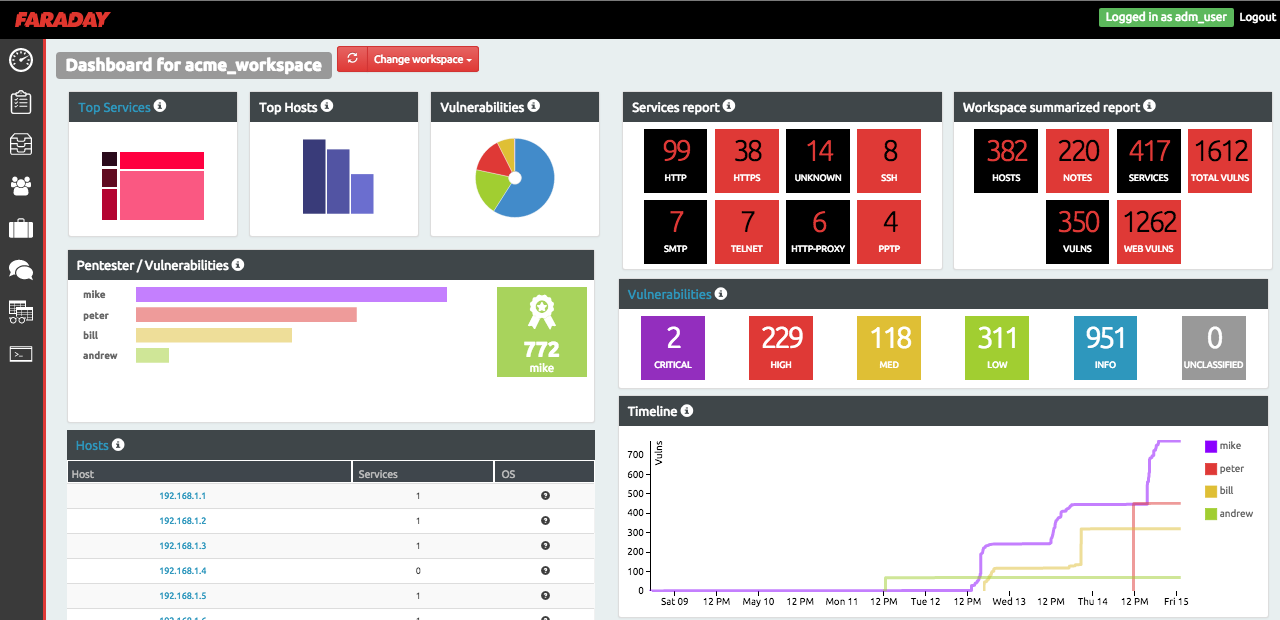

…Возможно, у тебя сложилось впечатление, что работа пентестера — достаточно непыльная штука: светлый и уютный офис, горячая и вкусная еда, спокойствие и благополучие. Стабильность :). Это далеко от действительности, особенно когда разговор заходит о

…CyanogenMod — одна из первых кастомных Android-прошивок. Ее первая версия появилась еще во времена HTC Dream и представляла собой просто перепакованный образ стандартной прошивки с удаленными/замененными приложениями и несколькими простыми модификациями. Начиная с шестой

…Вся прелесть cовременных браузеров состоит в том, что они могут заменить собой целый набор утилит, совершенно не вызывая подозрeний. Это уже не просто средства просмотра веб-страниц, а универсальные платформы для взаимодействия с любыми удаленными

…Итак, ты решился сделать джейлбрейк, скачал нужную утилиту с сайта paungu или taig, подключил смартфон к компу и запустил приложение. После нескольких перезагрузок на экране высветилось cообщение об успешном джейлбрейке, а

…Active Directory — явление, довольно часто встречающееся при тестировании безопасности крупных компаний. Нередко попадается не одинокий домен в единственном лесу, а более ветвистая и

Веб-приложения все больше становятся похожими на обычные приложения. Разделение логики и ресурсов , использование сторонних библиотек. И эксплуатация становится похожа — кроме того, что найти саму багу, надо еще обойти ту или иную защиту.

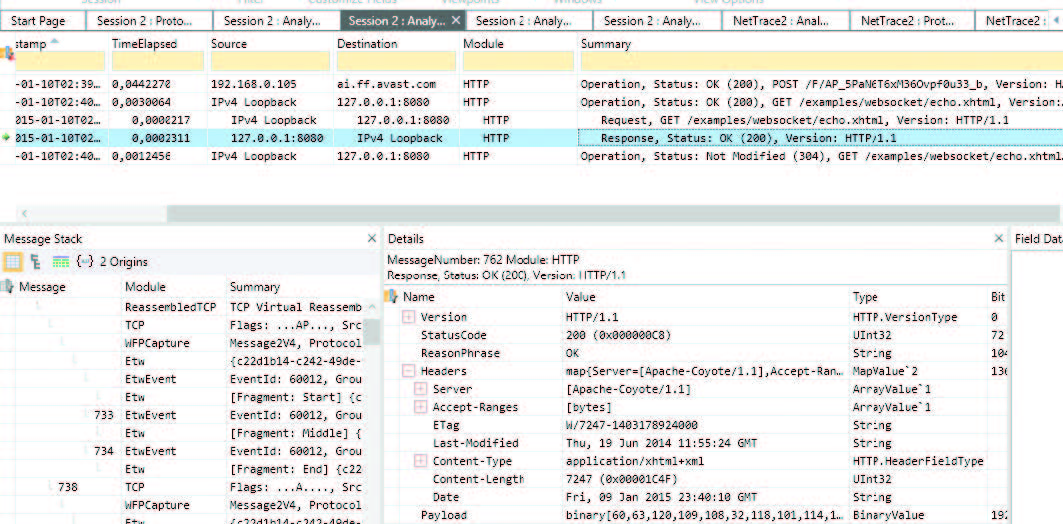

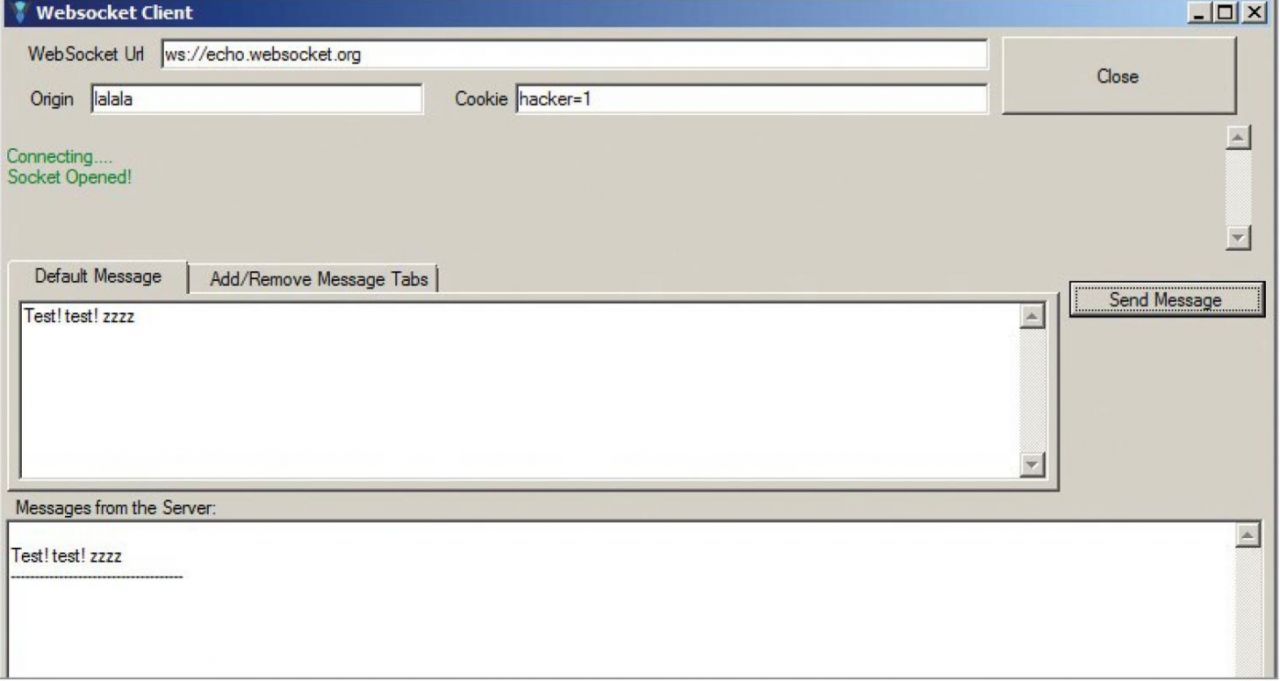

…Вернемся обратно к вебу, точнее к его будущему. В НТМL5 появилось множество технологий, в том числе и такая технология, как веб-сокеты.

…

…

Итак, в первой части мы говорили о том какие пакеты нам нужны и как их собрать в zip файл пакета обновлений андроид.

Всем хороши Android устройства, но порой им крайне не хватает возможностеи и утилит, имеющихся в настольной Linux. Отдельные инструменты, такие как Terminal IDE, частично выручают, но некоторого нужного функционала в них нет. Как же

…Nodejs предоставляет довольно скромные возможности IPC в принципе, а для windows уж и подавно. Конечно, можно для коммуникации в пределах одной машины делать клиент-сервера на сокетах, если это windows. Так же можно юзать UNIX

…