Рубрика: Hacking

QR-коды есть везде, от упаковки товара до посадочных талонов авиакомпании, что делает сканеры, считывающие их, интересной целью для хакеров. Благодаря недостаткам многих из этих проприетарных сканирующих устройств, можно использовать общие уязвимости, используя

…В этой статье мы поговорим о хакерских инструментах, которые помогут эксплуатировать уязвимости, закрепиться и продвинуться в целевой инфраструктуре. Для этого рассмотрим основные актуальные проекты, их функции и особенности. Надеюсь, ты найдешь для

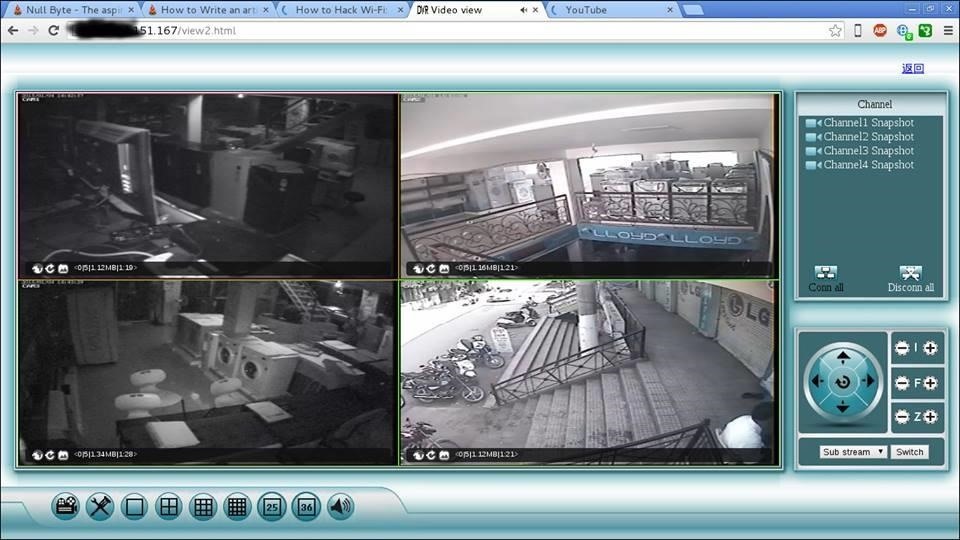

Как много из вас обращали внимание на то сколько сейчас появилось на улицах камер наблюдения? Просто пройдясь от дома до работы недавно я насчитал их почти пол сотни. А на сколько они безопасны задал

…Всем известно что iPhone один из лучших смартфонов на рынке. Но многие не совсем понимают почему не возможно устнановить на айфон любое взломаное ПО. Хотя в андроиде это решается путем простейшей настройки. Но не

…Представь, что кто-то проводит атаку на корпоративную сеть Windows. Вначале у злоумышленника либо мало привилегий в домене, либо их вовсе нет. Поэтому искать учетные записи и службы он будет без повышенных привилегий, то есть

…Что самое первое делает любой начинающий хакер? Конечно же показывает свои способности по воздействию на тот или иной онлайн ресурс. Самым простым видом демонстрации силы является показать что он может положить сайт. В сегодняшнем

…Постепенно месенджер телеграмм становится неотьемлемой частью нашей жизни. И не только жизни. Он превращается в эфективный бизнес инструмент который приности не мало денег. Одним из таких направлений является создание и раскрутка телеграмм каналов. На

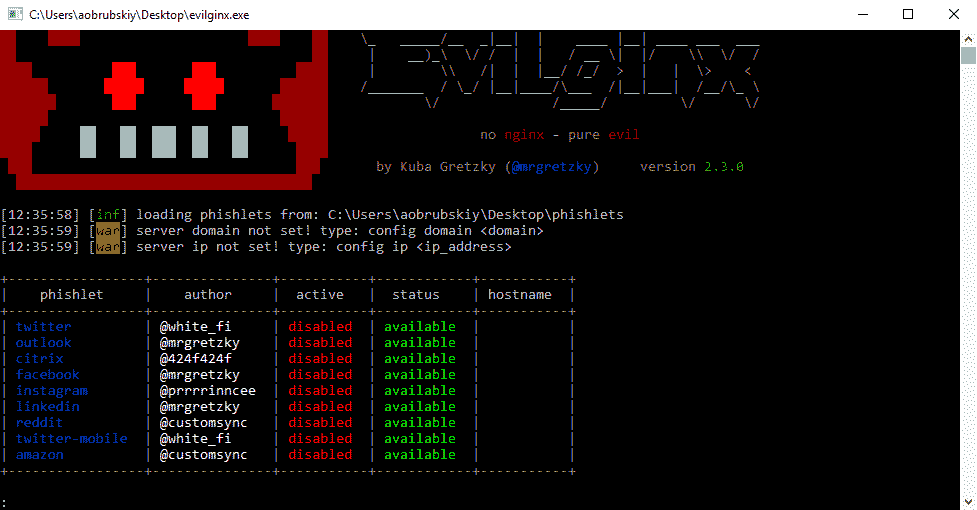

…MITM атака на сегодняшний день является одной из самых эффективных атак направленных на кражу идентификационных данных для входа в различные web сервисы. Как ни парадоксально но это также является одной из самых легко реализуемых

…Чтобы испытать новое средство для реверса, созданное в стенах АНБ США, я решил поломать замечательную и несложную крэкми MalwareTech. Выбрал ее неслучайно. В одной из своих статей я рассказывал о том, как устроена

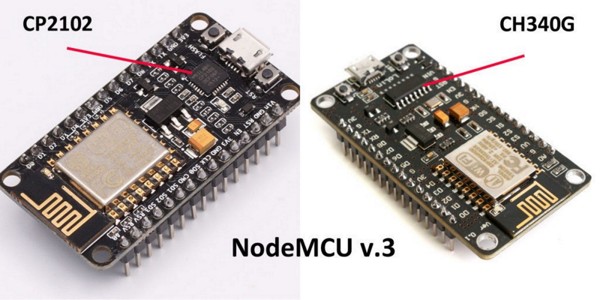

…В этой статье мы разберем как c помощью программного обеспечения превратить устройство на базе модуля ESP8266 в глушилку Wi-Fi сигнала.

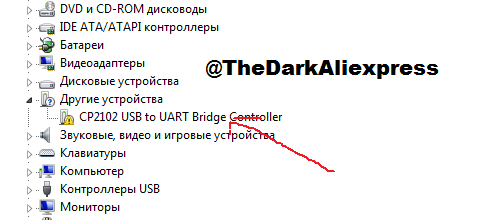

После того как вы подключите модуль к компьютеру потребуется установить драйвера

IMEI — это номер, обычно уникальный, для идентификации телефонов GSM, WCDMA и IDEN, а также некоторых спутниковых телефонов. Имеет 15 цифр в десятичном представлении, где последняя цифра контрольная по алгоритму Луна, либо 17, где ещё

…Предлагаем вашему вдниманию исчерпывающую информацию о уязвимостях в системе мобильной связи SS7. Данные уязвимости дают возможность бесчисленным манипуляциям над мобильными устройствами. В том числе перехват SMS, прослушивание, осуществление звонков от имени других абонентов и т.д.

Друзья, сегодня минимум слов, максимум дела! В материале ниже будем смотреть инструменты пост-эксплуатации для систем Linux! Что можно сделать после того как ты уже прорвался во внутренний периметр сети, или, как на CTF-соревнованиях, когда

…Однажды я перепрошил свой телефон, а раз так, то решил заодно попробовать отказаться от Google Play Services. Google Apps поставляются с большинством android смартфонов, множество программ привязаны к ним, зачем мне всё это нужно?

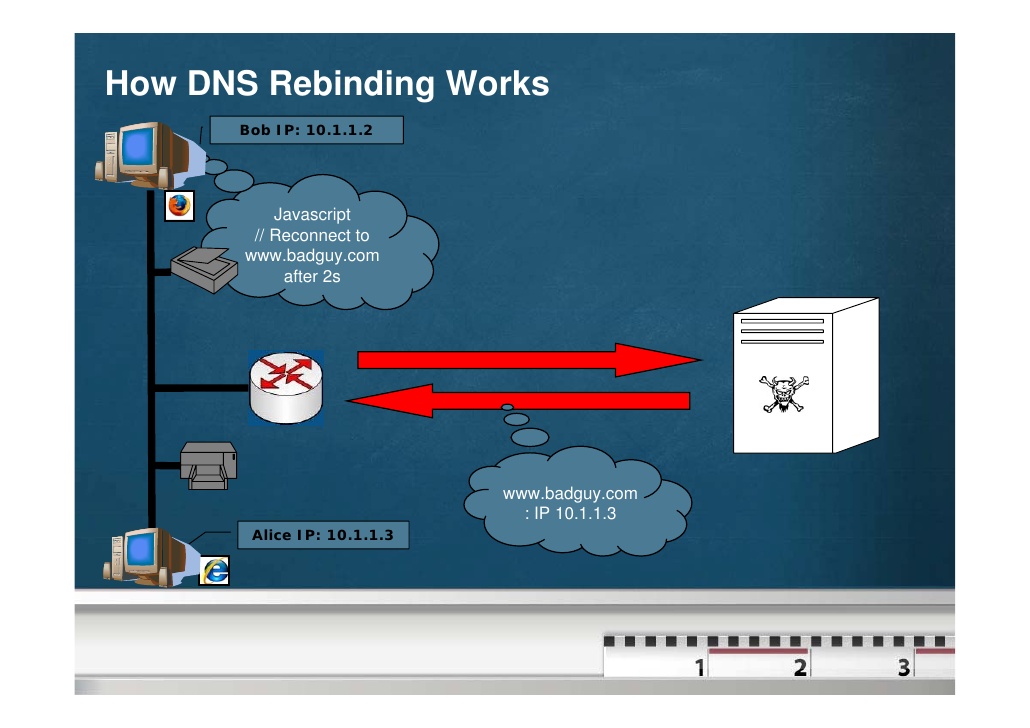

…Сегодня мы бы хотели рассказать об одной старой и почти всеми забытой атаке под названием DNS rebinding. Первые разговоры о ней начались еще в 2007 году, однако тогда эксперты из области практической информационной безопасности

…Цель этой статьи – показать какие последствия могут быть при использовании публичных WiFi сетей.

…

…

Не так давно у меня появилось желание написать целую серию статей о безопасности, приватности и анонимности в интернете. Я не хочу тратить время читателей, в очередной раз описывая весьма плачевную ситуацию со сбором персональных

…C помощью инструмента FakeImageExploiter можно получить доступ к удаленному компьютеру с помощью полезной нагрузки внедренной в файл изображения.

…

… Я потратил много времени на то, чтобы опробовать и убедиться в работоспособности методов, которые я приведу в данной статье. Существует несколько путей взлома аккаунтов Snapchat ваших друзей (а может даже и полных незнакомцев). Скорее

…Тактики электронного противостояния основаны на блокировании, прерывании или отключении объектов от той технологии, на основе которой они работают. И объекты IoT («Интернет Вещей») особенно уязвимы к такого рода атакам. Беспроводные камеры безопасности, такие как

…Необычные виды устройств и гаджетов есть не только у сотрудников спецслужб и агентов 007. Немало девайсов были специально разработаны для нужд хакеров и исследователей безопасности. Что они собой представляют? Мы решили собрать настоящий хакерский

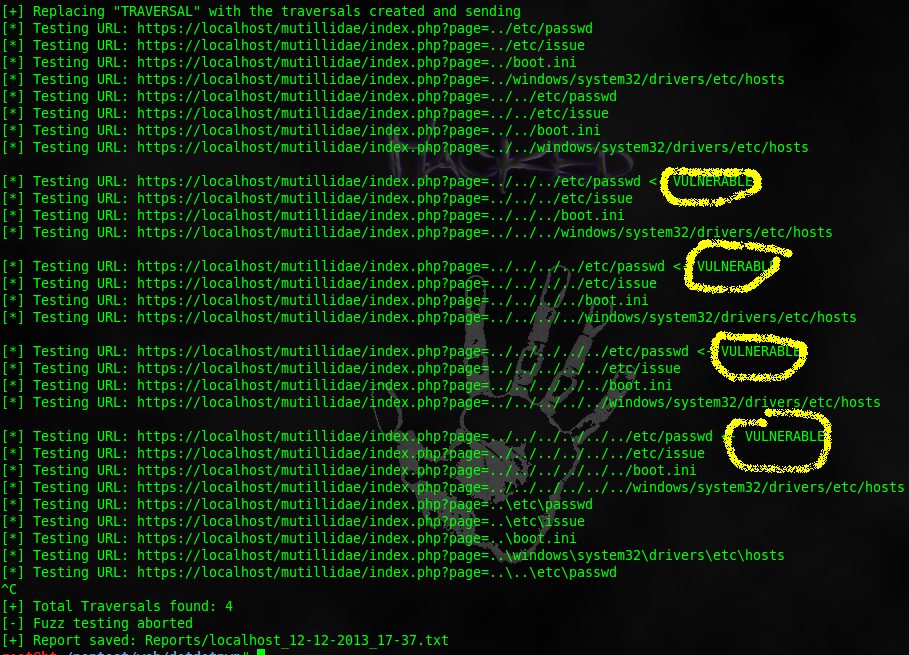

…Сегодня я хочу тебе показать на практике, как может применяться атака Directory Traversal или Path Traversal. Это очень простая и популярная атака. Но с ее помощью можно получить доступ к важной информации на сервере.

…Wi-Fi jammer, или глушилка Wi-Fi, — это гаджет, который предназначен для отключения беспроводных устройств от хотспота. Зачем это нужно? Можешь вообразить себе как дружеский розыгрыш (сосед, конечно, обрадуется, когда ты оборвешь его порноролик или,

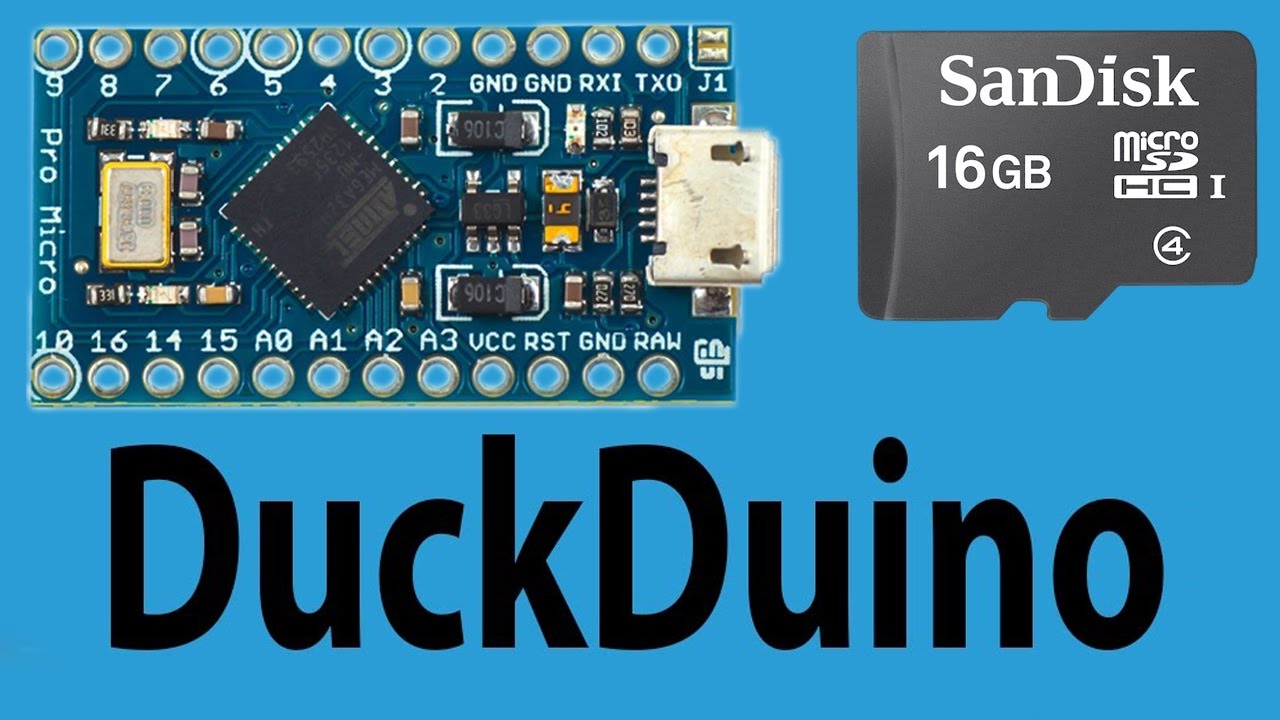

…В этой статье рассмотрим интересный кейс, как можно сделать USB ducky своими руками на базе Ardnuino Micro Pro. Стоимость такого устройства примерно 6 долларов. Это довольно интересная штука, которая имеет

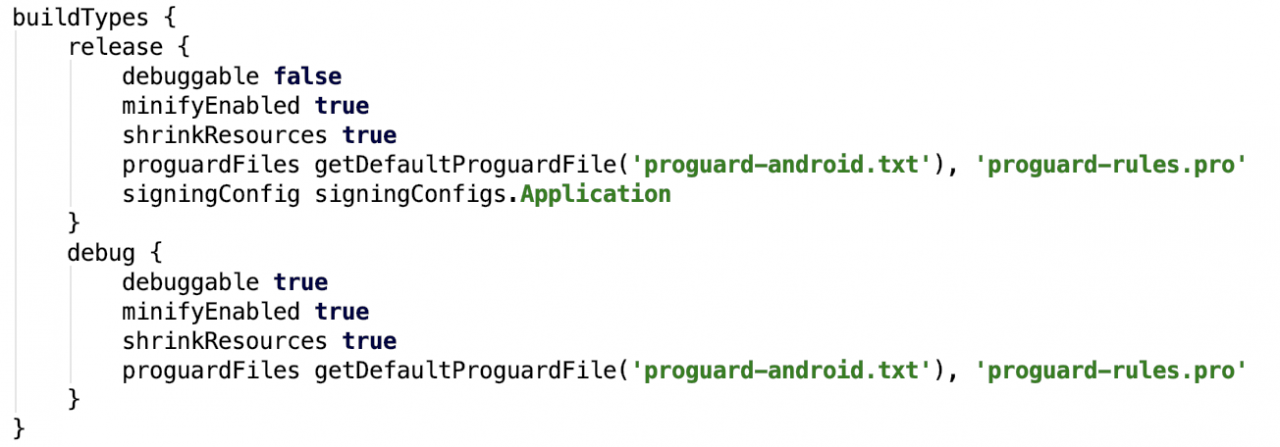

…В этой статье я хотел бы поделиться своим видением обфускации, а также рассказать про интересный метод сокрытия бизнес-логики в приложениях с NDK, который нашел относительно недавно. Так что если вас интересуют живые примеры обфусцированного

…