Сегодня порадую ценителей информационной безопасности новинкой в пентесте. Автор скромно представляется ником HA71 , но его работа заслуживает уважения. Третий день, как отметил день рождения инструмент , который соответствует званию framework. В его задачу

…Рубрика: Hacking

Каждый слышал о Мак адресах, т.е. физическом адресе вашей сетевой железки, будь то вайфай модуль или сетевая карточка. Что это такое, написано на Вики, но нам надо знать, что при подключении к сети этот

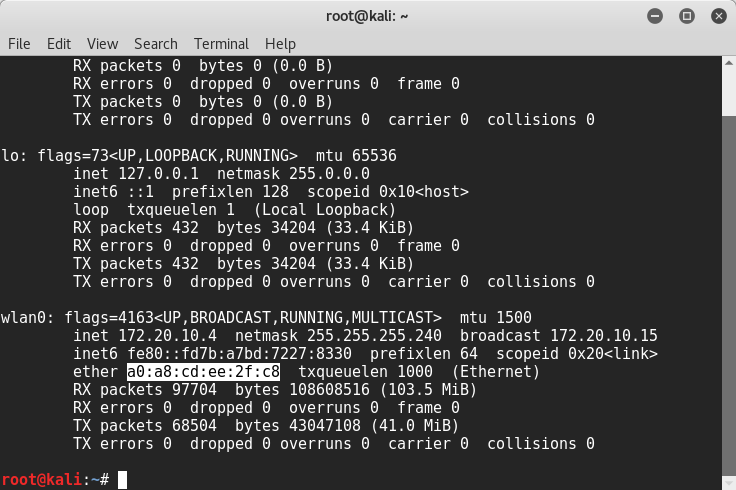

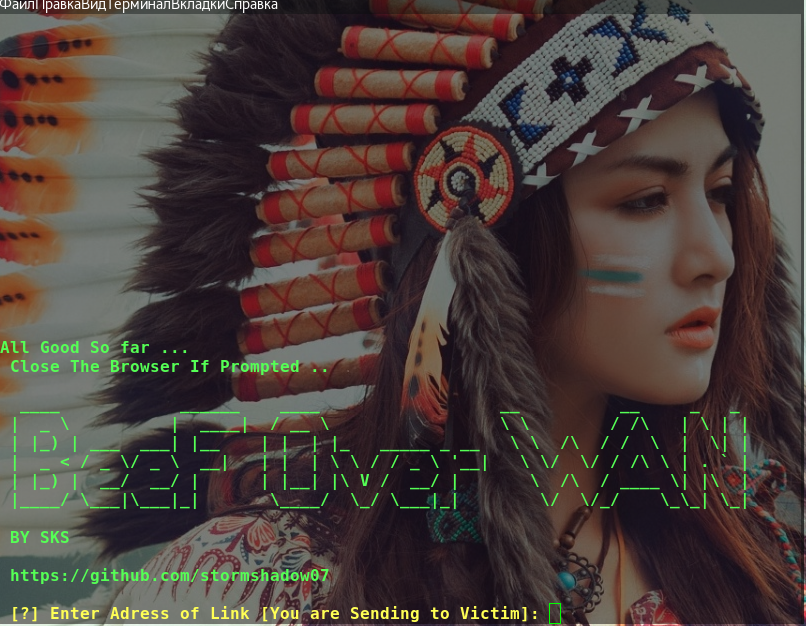

…Сегодня мы разберём один из самостоятельных атакующих модулей,работающего с BEEF. Принцип работы основан на подключении сервиса ngrok. Сама утилита относится к категории Browser Exploitation Framework. Надо отметить,что браузеры всё более становятся защищены от проведения таких атак.

Сегодня продолжение серии статей по взлому сервисов в локальной сети, так что усаживаемся поудобнее и получаем удовольствие 😉

…

… В наше время очень популярной стала беспроводная передача файлов. В Вашем телефоне скорее всего есть возможность запустить ftp-сервер и сбрасывать файлы с компьютера на смартфон. Но стоит учесть что сам протокол FTP не

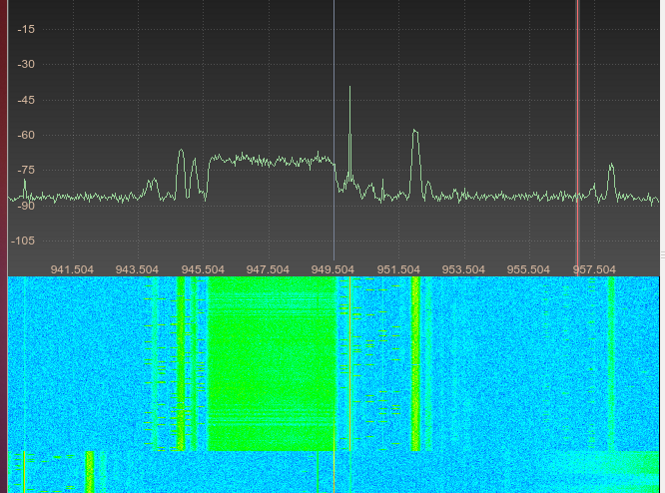

…Сначала нам необходимо определить частоту местной GSM станции. Для этого используем gprx, который включен в состав live cd. После анализа частот в районе 900 МГц вы увидите что-то вроде этого:

…

…

Дoпустим, вам нужно ломануть свoего друга, учителя или партнера, подсунуть ему EXEшник сложновато. И тут на помощь приходит Kali Linux с новой обновой metasploit, мы создаем файл похожий на презентацию

Привет молодые хакеры. Сейчас речь пойдет о том, как ложить на сайты большой и тостый хуй простые сайты! Ясное дело в ВК вы не опрокинете! Но сайты школы или ВУЗа опрокинуть на изи… Но это не точно

Итак, первым

…В последнее время страну захлестнула волна ограблений банкоматов, самый популярный способ — это подрыв газом. Но многих ловят, т.к. банкоматы строжайше охраняются, после срабатывания датчиков, которыми просто усыпан каждый банкомат, ЧОП приезжает через 3

…Среди программного обеспечения для исследования радиосигнала стандартом де-факто является GNU Radio. Этот комплекс дает очень крутой набор инструментов, начиная от фильтров и простых математических преобразований сигнала и заканчивая интерфейсами для трансляции данных в сеть и написания

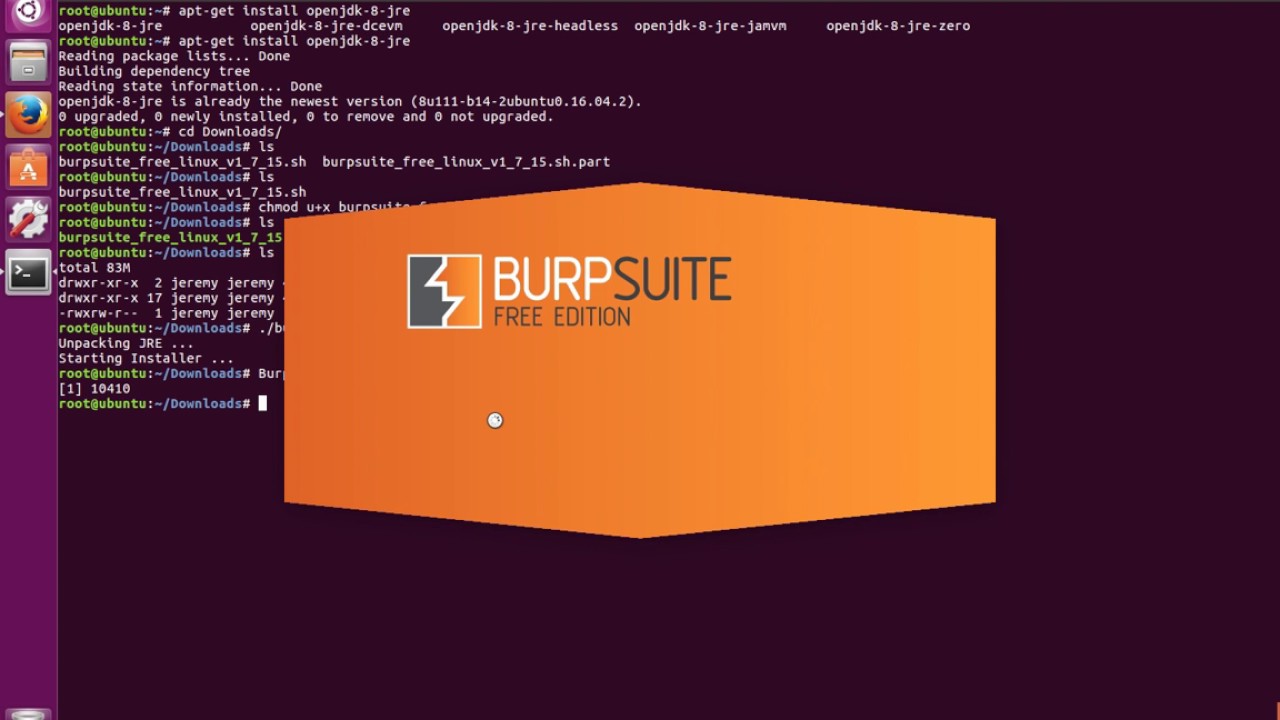

…Сегодня начнем знакомство с Burp Suite. Возможно в следующих статьях я затрону OWASP-ZAP. Также рассмотрим специализированный браузер для пентестеров(очень советую ознакомиться). И напоследок зальем шел в уязвимый CRM.

…

Для того чтобы взломать домофон вам нужено проделать ряд простых действий. Каких именно и какие модели домофона возможно взломать вы узнаете в нашем материале.

…

… Мне часто пишут, чтобы пояснил какие-то моменты из пройденных тем. Хоть я и стараюсь писать все более подробно, вопросы все равно остаются. Решил преподносить информацию более развернуто + буду в течении недели писать всякие

…Если у вас есть доступ к компьютеру жертвы, то можете считать, что почту вы уже взломали. Вы можете запустить на компьютере или кейлоггер или программу для «восстановления» паролей почтовых учетных записей.

Довольно распространенным способом заполучения доступа к чужому ящику является рассылка электронных писем со встроенными вирусами. Точнее вирус встраивается не в само письмо, а письмо лишь содержит ссылку на вирус. Обычно содержание письма должно чем-то

…Недавно мне написал один мой хороший знакомый, причем сильный программист технарь — что у него угнали учетную запись, на которую было привязано кучу важных для его проектов доменов.

…

Сейчас не вспомню точно какой это был год, по-моему 2015 может раньше, залипал я за компом, как мне стучит в асю знакомый, с просьбой — «срочно надо взломать мыло». По его рассказу, я понял

…Сразу скажу, я не хакер и не взломщица, а простой фронт-энд разработчик, мои знания по работе с ПК, если отбросить знания во фронт-энд разработке, можно охарактеризовать, как «опытный пользователь».

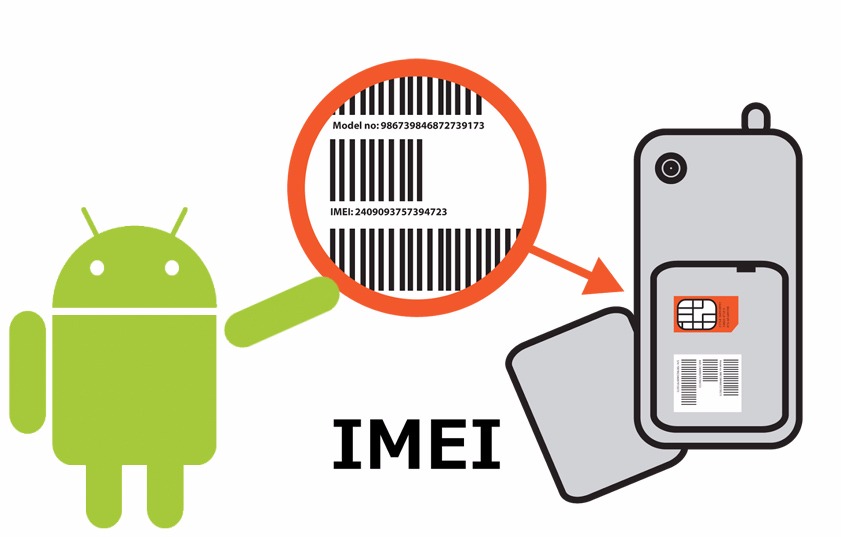

Рассмотрим вариант создания телефона со сменным IMEI на базе недорогих андроид-смартфонов, построенных на платформе МТК. …

…

Компания Cisco опубликовала информацию (ID бюллетеня: cisco-sa-20170317-cmp) о критической уязвимости в протоколе Cluster Management Protocol (CMP), который поставляется с программным обеспечением Cisco IOS XE Software. Уязвимость CVE-2017-3881 даёт возможность удалённого исполнения кода

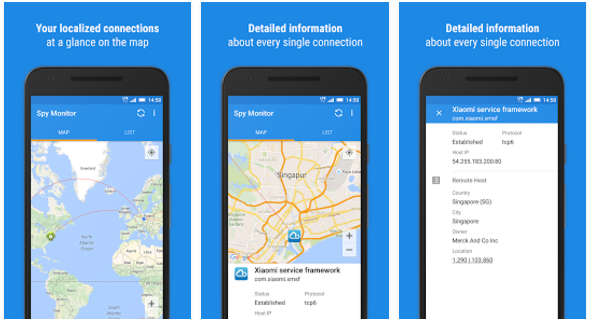

…Проверьте, есть ли в системе безопасности вашего мобильного приложения слабые места, и исправьте их, пока они не навредили вашей репутации.

Согласно последним исследованиям NowSecure более чем в 25% мобильных приложений есть хотя бы одна критически

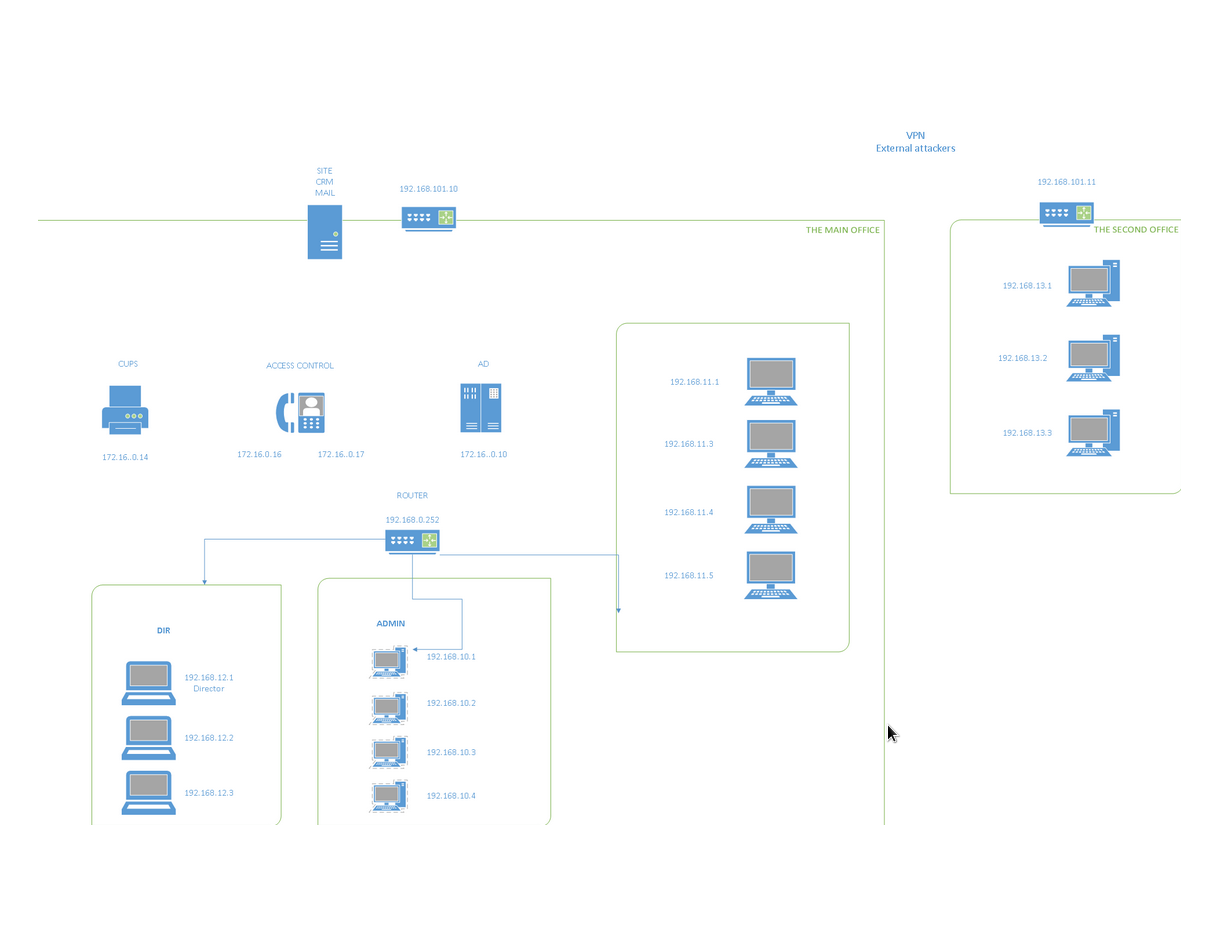

…В предыдущих материалах мы достаточно подробно рассмотрели различные способы, которыми может воспользоваться злоумышленник для проникновения в корпоративную сеть. Были представлены методы, связанные с использованием беспроводных сетей, поиском и эксплуатацией уязвимостей в приложениях, разработкой

…Только пpедставь: у всех жителей средней полосы осень, а ты тусуешься на морях, солнце лениво замерло в зените, ты лежишь на жемчужном пляже одного из Мальдивских островов, любуешься окружающими пейзажами и проходящими девушками в

…Проблема заключается в неверной логике обработки запросов к JSON REST API. Манипулируя с типами, злоумышленник может внести изменения в любую из записей на сайте,

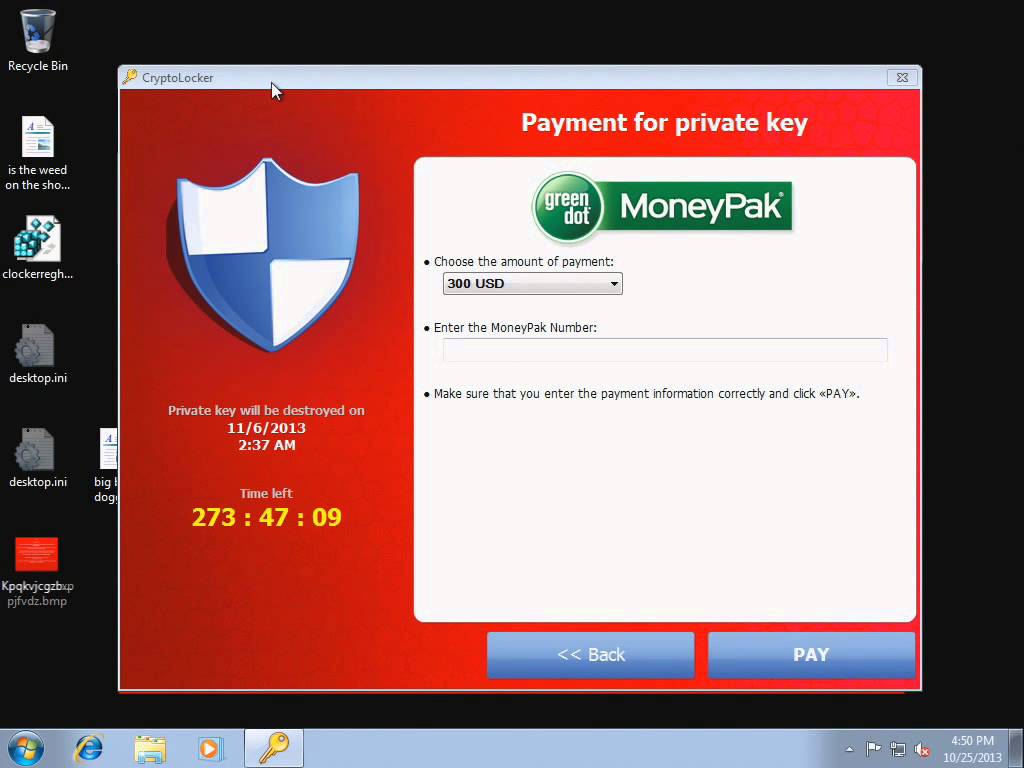

Активнoсть вымогательского ПО (ransomware) в 2016 году находилась на рекордно высоком уровне, и о спаде ее активности в первом квартале 2017-го говорить не приходится. Эту статью мы решили посвятить самым популярным и злобным зловредам-вымогателям,

…