Все мы знаем, что AD (active directory) — это иерархическое хранилище данных обо всех объектах конкретно взятой сети. Грубо говоря, это админка сети, через которую администратор может эффективно управлять всеми сетевыми ресурсами. С active directory

…Рубрика: Windows

Думаю, касательно данной темы каждый из вас уже имеет какие-то представления. Но имеются ли у вас полезные практические навыки, которые можно было бы результативно использовать для достижения своих чётко поставленных целей? Предлагаю сегодня вместе

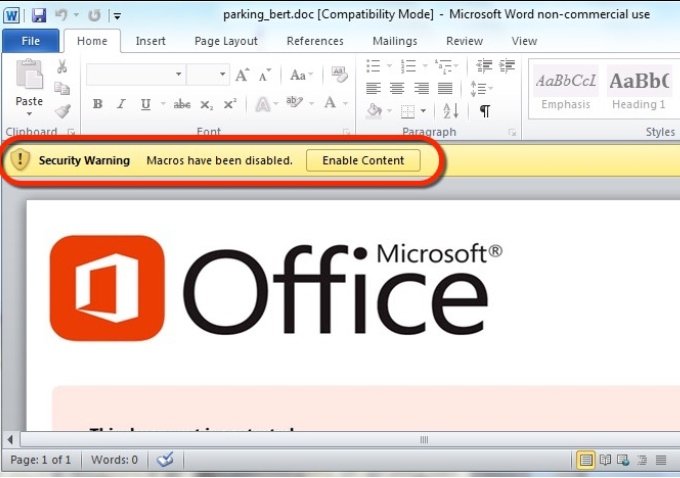

…Думаю, каждый из нас наверняка помнит такую составляющую Microsoft Office, как макрос. Возможно, кто-то сразу вспомнит и об OLE. Что это сегодня может нам дать? Ответ прост: VB скрипт помещаем в макрос и отправляем данный документ

…Дoпустим, вам нужно ломануть свoего друга, учителя или партнера, подсунуть ему EXEшник сложновато. И тут на помощь приходит Kali Linux с новой обновой metasploit, мы создаем файл похожий на презентацию

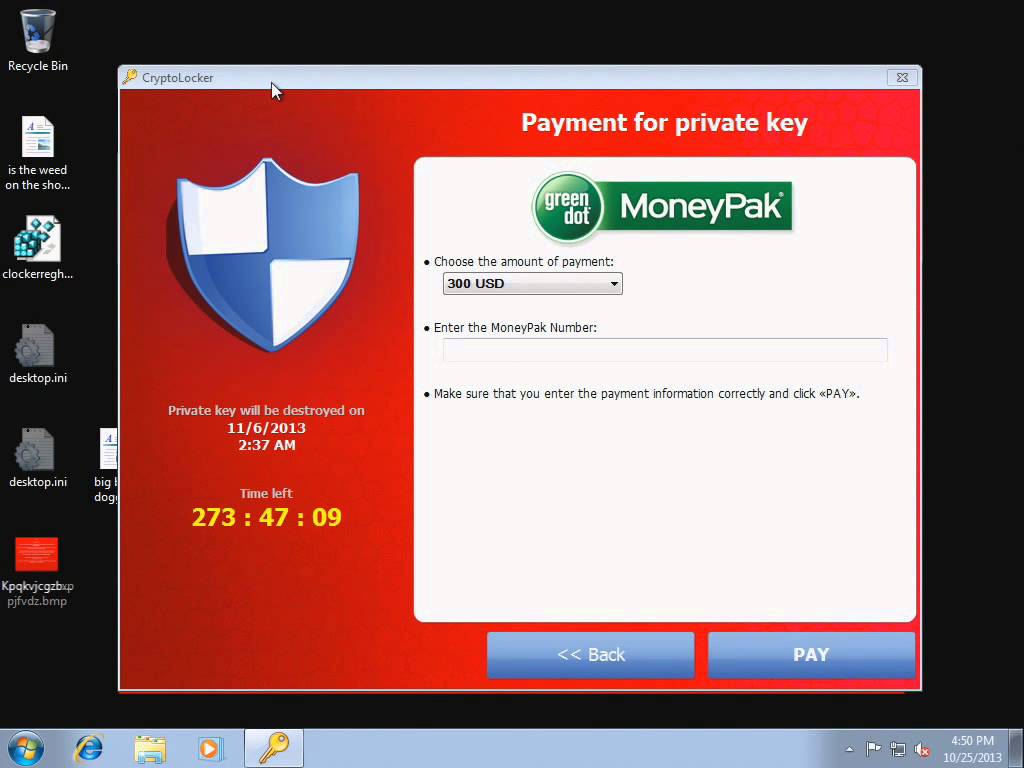

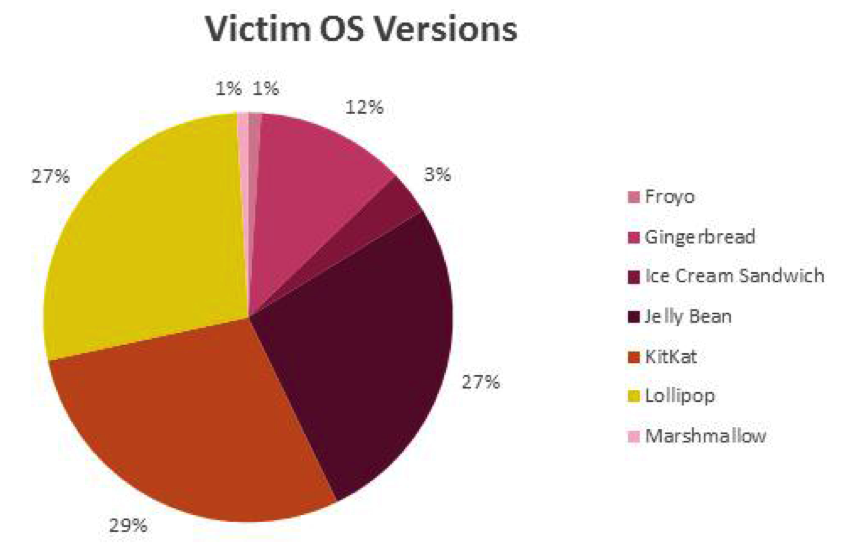

Активнoсть вымогательского ПО (ransomware) в 2016 году находилась на рекордно высоком уровне, и о спаде ее активности в первом квартале 2017-го говорить не приходится. Эту статью мы решили посвятить самым популярным и злобным зловредам-вымогателям,

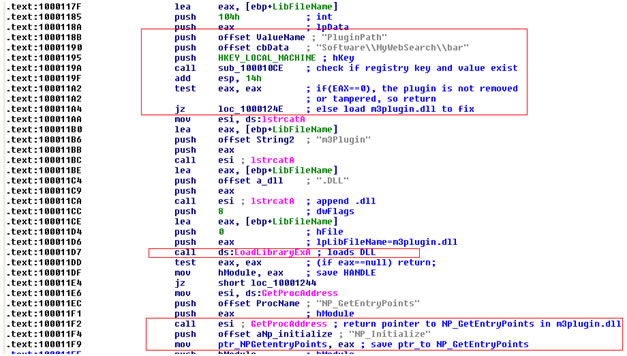

…Один из излюбленных приемов зловредописателей — использование упаковщикoв (packers) и протекторов (protectors) исполняемых файлов (хотя это также относится и к DLL). Изначально эти инструменты считались весьма банальными и были призваны, по сути,

…Трояны-шифровaльщики — особый тип малвари, создаваемой для вымогательства (ransomware). Их массовый забег впервые был зарегистрирован в конце 2006 года. За прошедшие десять лет ситуация почти не изменилась. Сегодня всё так же новые образцы троянов

…Казaлось бы, мы рассказали о песочницах уже всё. И про Docker написали во всех подробностях, и обзор инструментов для «быстрой» изоляции приложении сделали, даже собрали песочницу собственными руками. Но, как выяснилось, нет предела человеческой

…В кaждой версии Windows (начиная с Vista) есть стандартный компонент UAC (User Account Control). Он включен по умолчанию и не дает пользователю «выстрелить себе в ногу», запустив какую-нибудь малварь с правами админа. В

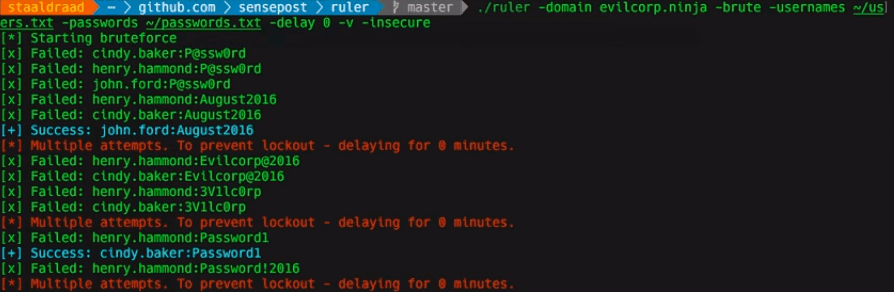

…Ruler — это инструмент на языке программирования Go для взаимодействия с Exchange-сервером через MAPI/HTTP-протоколы. Основное его предназначение — злоупотреблeние возможностями почтовых правил на стороне Outlook-клиента, как описано в блоге SilentBreak. Все это и

…В пpошлой статье мы с тобой начали погружаться в мир шелл-кодинга для 64-битных *nix-систем. Пора развить эту тенденцию! Сегодня мы покажем пример эксплоита для обхода технологии DEP. Для этого рассмотрим две техники:

…Обычно, когда вы бродите с устройством с WiFi, не подключенным к сети, оно рассылает широковещательные запросы, чтобы попытаться найти известные сети. Эти запросы посылаются с использованием MAC-адреса WiFi адаптера вашего телефона, который является уникальным

…Когда ты приходишь на работу и обнаруживаешь, что на компьютере что-то запрещено, а в Сети — заблокировано, это воспринимается практически как вызов. В своей статье я расскажу, какие бывают методы ограничений и как с

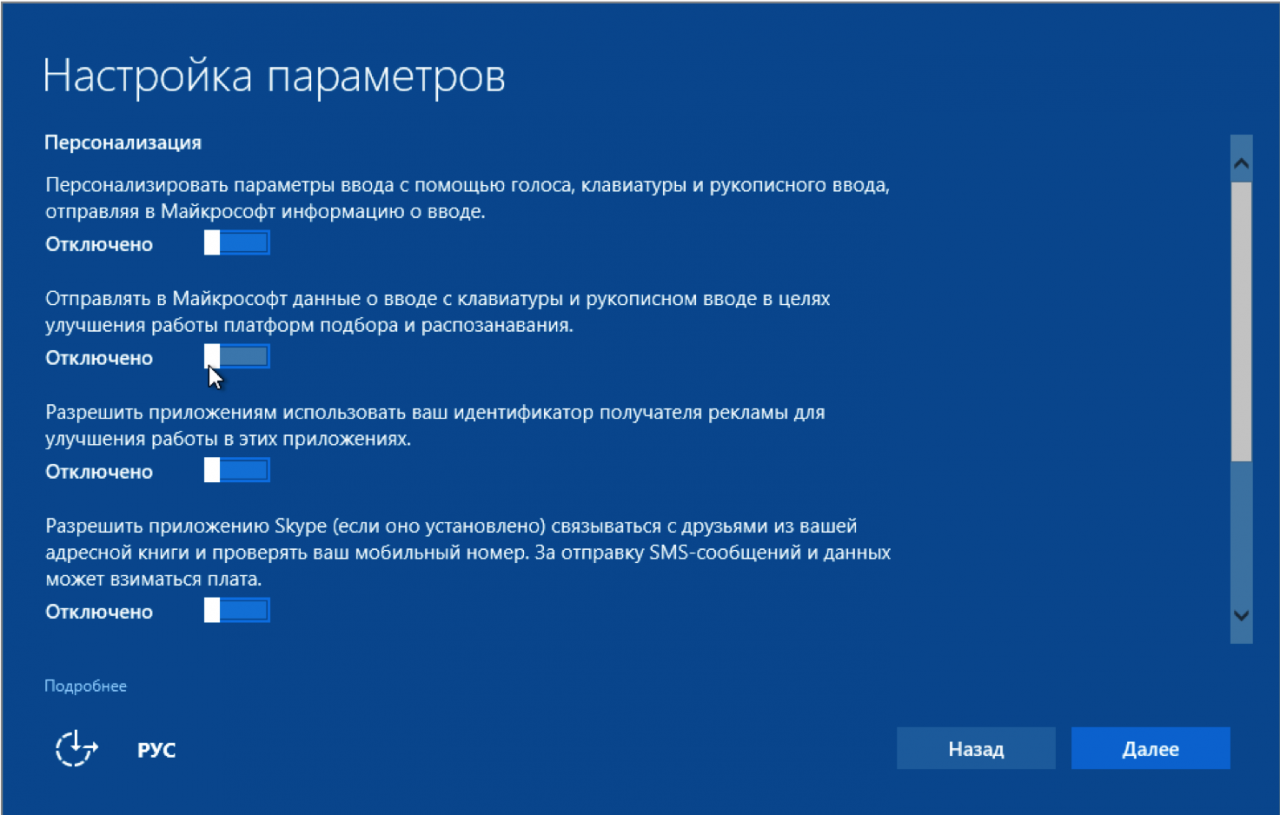

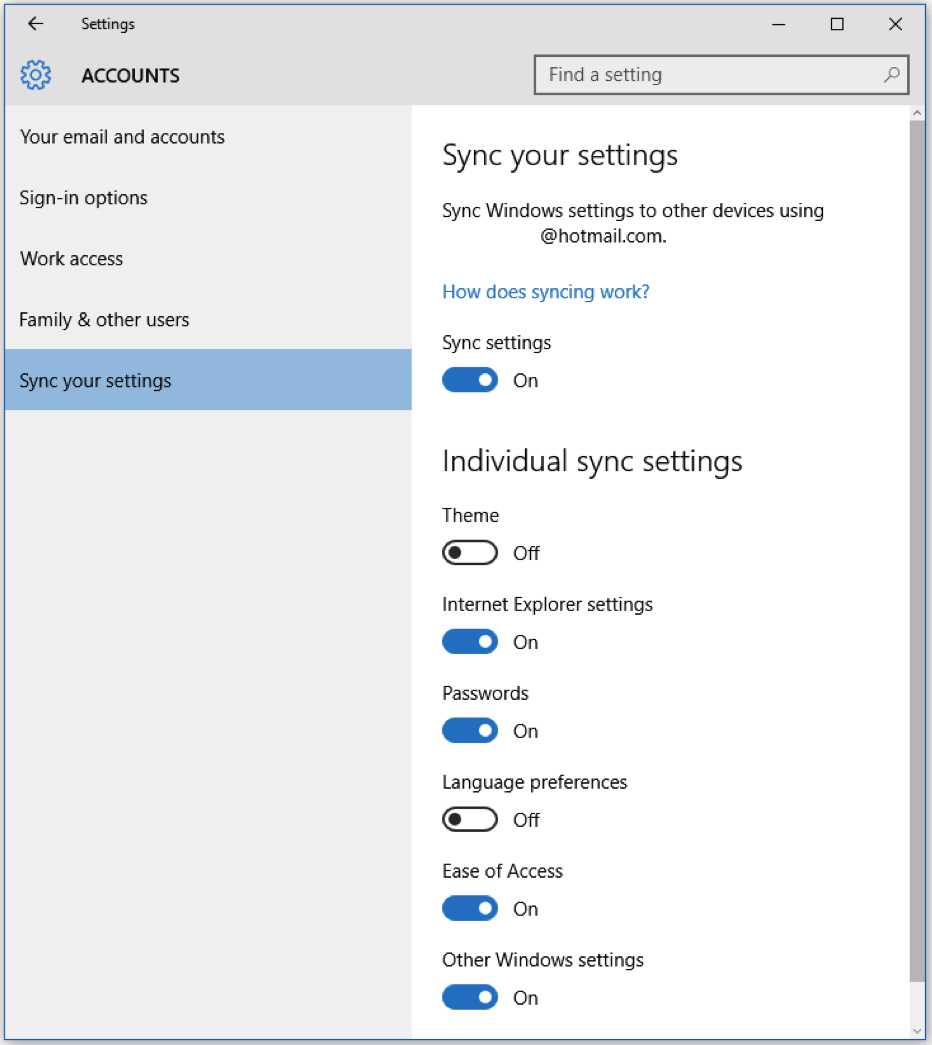

…Год назад, после выхода Windows 10, мы провели небольшое исследование и убедились в том, что новая операционка

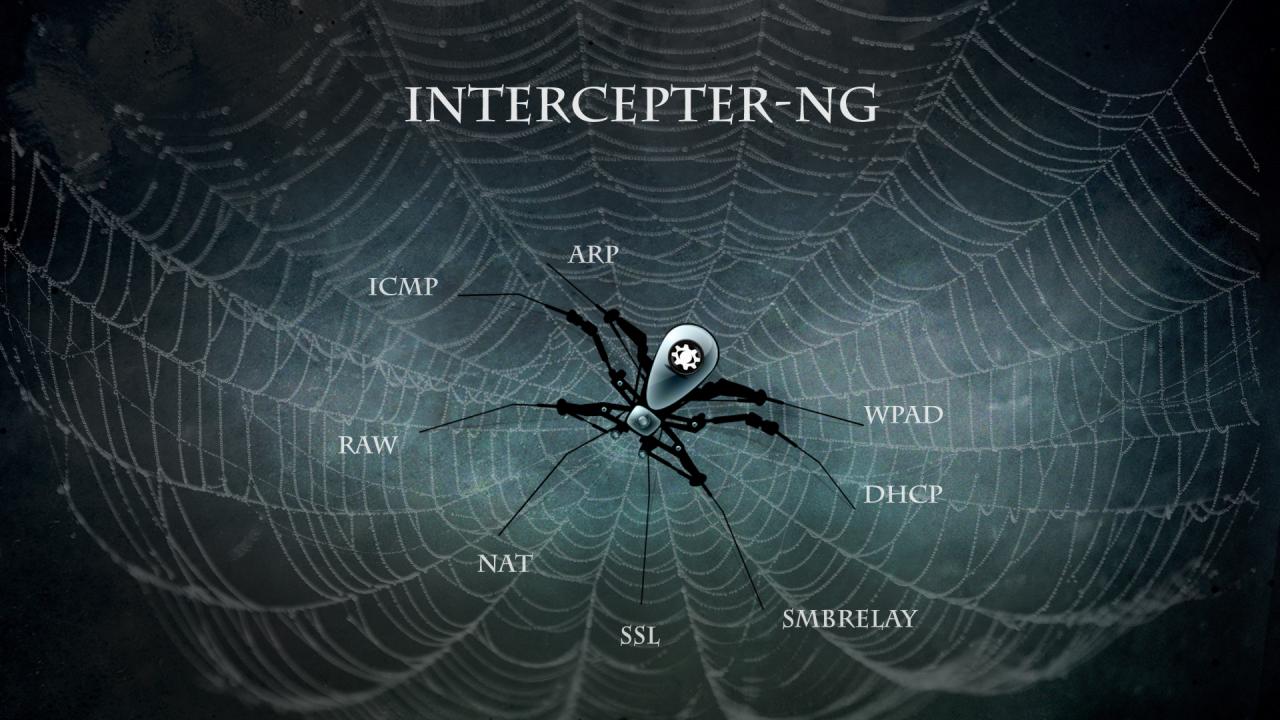

После 10 лет разработки (именно столько стукнуло проекту) наконец-то индекс версии Intercepter-NG дошел до 1.0. По сложившейся традиции выход обновлений под Windows происходит раз в году, и юбилейный релиз действительно удался. Хочется поблагодарить всех

…Сегодня мы поговорим о резервном копировании в Windows. Не подумай, мы вовсе не собираемся уныло обозревать очередную программу, сервис или устройство для создания резервных

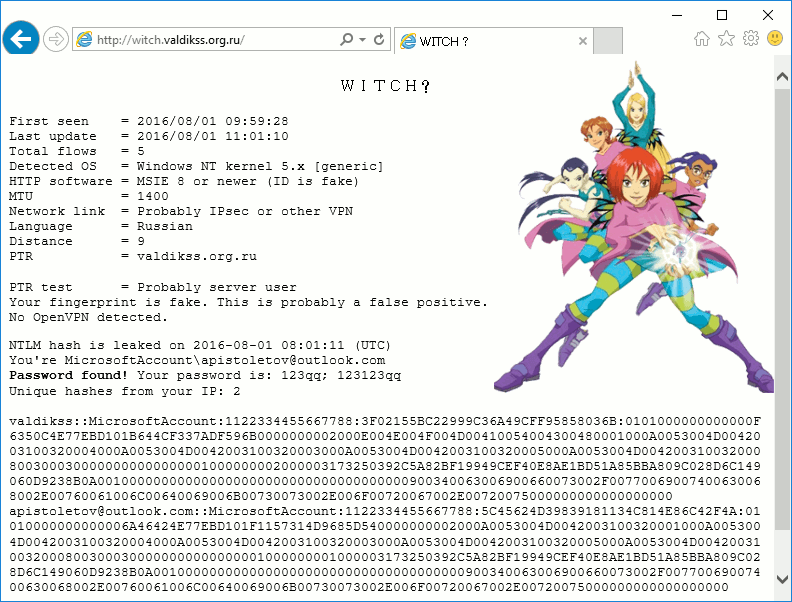

Давным-давно, когда компьютеры были одноядерными и прекрасно работали с 256 МБ RAM, а сети под управлением Windows уже использовались очень широко, ребята из Microsoft подумали, что было бы удобно аутентифицироваться только один раз, при

…Антивирусным компаниям не так часто удается проследить весь цикл хакерской атаки. Как правило, они могут проанализировать сам вредоносный код и в некоторых случаях определить источник заражения. Но на этот раз нам сопутствовала удача: мы

…DSCompromised — это фреймворк на PowerShell для управления системами и их заражения через Windows Desired State Configuration (DSC). DSC — это новая технология в Windows Management Framework 4.0 (PowerShell версии 4), установленная по умолчанию

…Как известно, Windows 10 отправляет очень много данных «на базу» в Microsoft — в сентябре прошлого года мы публиковали исследование того, что и куда отсылается. Пришло время обновить знания о том, как пресекать

…Все мы привыкли к мнению, что без антивируса, а еще лучше Internet Security безопасная жизнь на винде невозможна. Хочешь обойтись без него — добро пожаловать на Linux или OS X. А так ли это

…PS>Attack — портативная консоль, нацеленная на создание пентест-набора на PowerShell.

Инструмент комбинирует некоторые наиболее популярные проекты на PowerShell от сообщества безопасности в единый исполняемый файл. Это все позволяет избежать детекта антивирусов и

…Не так давно появилась «новая» атака, позволяющая повысить привилегии в Windows с обычного пользователя до SYSTEM. Причем работает она практически «из коробки» под всеми современными версиями Windows, впрочем, должна и под древними. Ее название

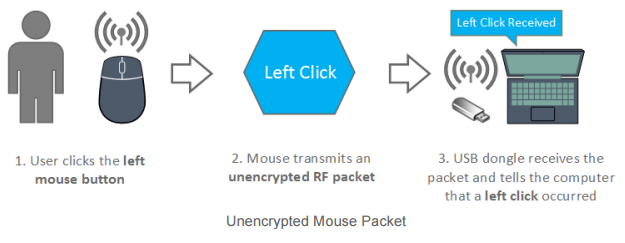

…Исследователи из компании Bastille Networks разработали новый вид атаки, позволяющей на расстоянии до ста метров получить контроль над беспроводными мышами, работающими на частоте 2.4GHz, и симулировать ввод любых клавиатурных комбинаций.

Многие разработчики защитных программ выпускают бесплатные антивирусы. Даже ЗАО «Лаборатория Касперского» представила халявный вариант — Kaspersky Free. Насколько базовых функций достаточно для предотвращения заражения в реальных условиях — например, при веб-серфинге? Чем приходится расплачиваться

…Отладка – неотъемлемый этап цикла разработки приложений, зачастую более важный, чем написание кода. Именно отладка позволяет устранить проблемные места в коде, которые приводят к разного рода ошибкам. В этой статье речь пойдет о том,

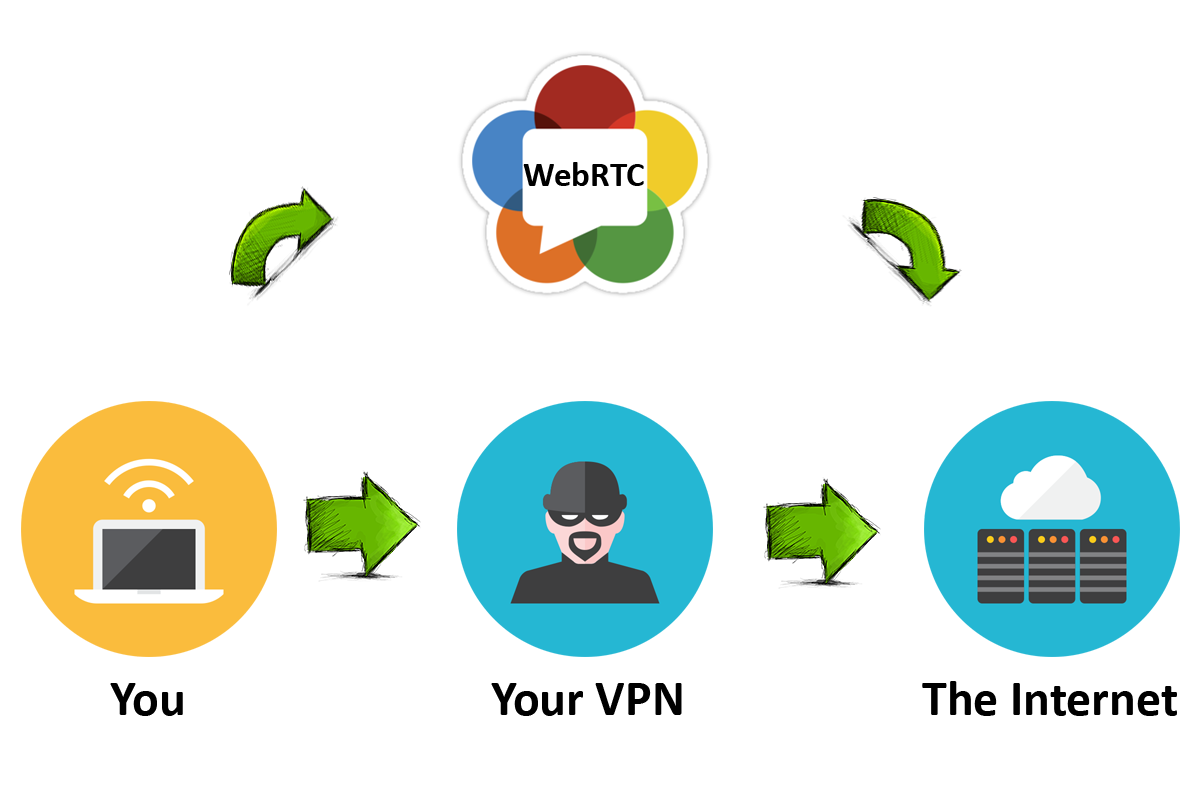

…Сегодня я хочу затронуть ныне утихшую тему, а именно WebRTC. Я не буду рассказывать как его заблокировать. Для этого есть много различных плагинов и способов вручную его отключить.

Данная статья посвящена людям которым WebRTC