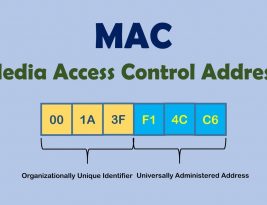

MAC-адрес (также известный как физический адрес сетевого устройства) — это уникальный идентификатор сетевого интерфейса в сети. Одно устройство (например, компьютер, маршрутизатор, смартфон) может иметь несколько сетевых интерфейсов (проводных и беспроводных) и, следовательно, иметь несколько разных

…Рубрика: Security

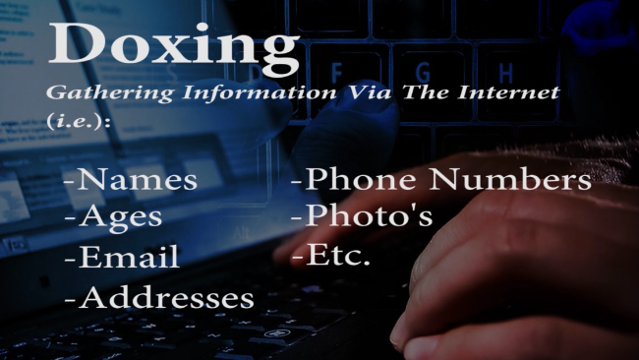

As we all are entered into the digital world, the technology has taken over us. Where the data transfer and security system has evolved, so are the tactics for cybercrime. Cybersecurity has become a

…Burp Suite — это интегрированная платформа для тестирования безопасности веб-приложений. Его различные инструменты эффективно работают вместе для поддержки всего процесса тестирования, от анализа карты сайта и поверхности атаки приложений до поиска и использования уязвимостей безопасности.

В компаниях, где отлажены процессы информационной безопасности, а также в центрах реагирования и мониторинга, используется ПО для автоматизации принятия решений при возникающих инцидентах, но даже в этом случае многим все еще необходимо писать сценарии для автоматизации

…Считается, что искушенные ИТ-специалисты надежно защищены от сетевых мошенников, которые используют в своих интересах доверчивых пользователей Интернета. Однако есть категория злоумышленников, которые специально занимаются обманом администраторов виртуальных хостингов. Сегодня мы поговорим об используемых ими методах и

…Если вы изучали микроконтроллеры, вы, вероятно, слышали о битах конфигурации. Для разных семейств они называются по-разному: в AVR это предохранители, а в PIC — слово конфигурации. Сегодня мы углубимся в них и рассмотрим их применение для

…Современный смартфон — кладезь информации. В устройстве содержится подробнейшая информация о действиях, местоположении и прочих видах активности владельца устройства. В телефоне сохраняются и пароли пользователя, позволяющие зайти в сетевые ресурсы и сервисы. Если доступ к этим

…Совсем не давно мы рассказывали о инструментах безопасной работы в сети и проведению взломов. Но сегодня рассмотрим подобные дистрибутивы с другой стороны и расскажем о уязвимости Tails и подобных систем нацеленных на анонимную работу в

…Сегодня осталось очень мало людей которые не залипают в свой телефон. И в телефоне, как правило, хранится львиная доля наших личных данных. И безопасность этих данных на прямую зависит от надежности платформы телефона. На рынке присутствуют

…Многие слышали о страшных хакерах и возможно даже были жертвами их атак. Но мало кто знает каким образом их вычисляют. Для того чтобы поймать хакеров существует целая технология под названием Deception. Как правило она включает в

…В свете расследования компании Quartz, которая доказала, что приложения на Android фиксируют информацию о вашем передвижении, даже если серверы определения геолокации выключены, возникает вопрос: как защитить свою безопасность? На самом деле,

…Мобильные телефоны уже давно стали неотъемлемой частью нашего личного пространства. Однако с ростом числа киберпреступлений и популярностью приложений от сторонних разработчиков, конфиденциальность данных, хранимых на мобильных устройствах, все чаще подвергается угрозам разного рода. Компании

…Бывает соединение с vpn-сервером обрывается и всюду начинает светиться ваш ip-шник. Дабы этого избежать и блокировать любое не-vpn соединение достаточно прописать это в фаерволле. Подойдет практически любой, рассмотрим на примере Comodo Firewall.

…

Мы продолжаем тему аварийного уничтожения данных. И сегодня опишем еще один способ как стереть данные с диска при помощи небольшой аппаратной модификации компьютера. Это даст возможность иметь под рукой тревожную кнопку и в

…Сегодня мы затронем очень важную тему которая действительно может принести практическую пользу и спасти от многих неприятностей. В случае если вам придется столкнутся с ментами и их наездами, Технические средства уничтожения информации будут первыми

…MacOS заслужил репутацию как стабильная и безопасная система. Подавляющее большинство пользователей продукции APPLE состоятельные и успешные люди. Лептопы и десктопы с MacOS на борту восновном используются в професиональной сфере и предназначены для работы в

…Мы много писали на наших стараницах в взломе WIFI и различных методах атаки. Давайте сегодня остановимся на немного другой теме и поговорим о обратной стороне. В данном материале вы узнаете что такое защита WIFI сети

…Безопасность информации является трендом уже не первое десятилетие. А в 2020 году это еще более актуальная тема. Множественные утечки информации заставляют нас переосмыслить ценность информации и позаботится о ее сохранности. Преследования тоталитарным режимом советской

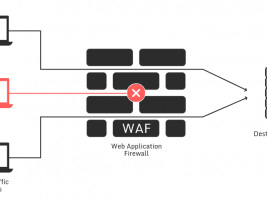

…Что такое файрвол думаю знают практически все читатели нашего сайта. И его использование иногда даже более эффективно чем использование антивирусов. Лично я не пользуюсь антивирусом. Так как любой вирус будет стремится использовать сетевое

…Я думаю что все знают что такое жучки для прослушки из множества шпионских блокбастеров. Но тем не менее прослушка с помощью жучков, я вляется вполне рядовым мероприятием. Они могут быть как миниатюрные так и

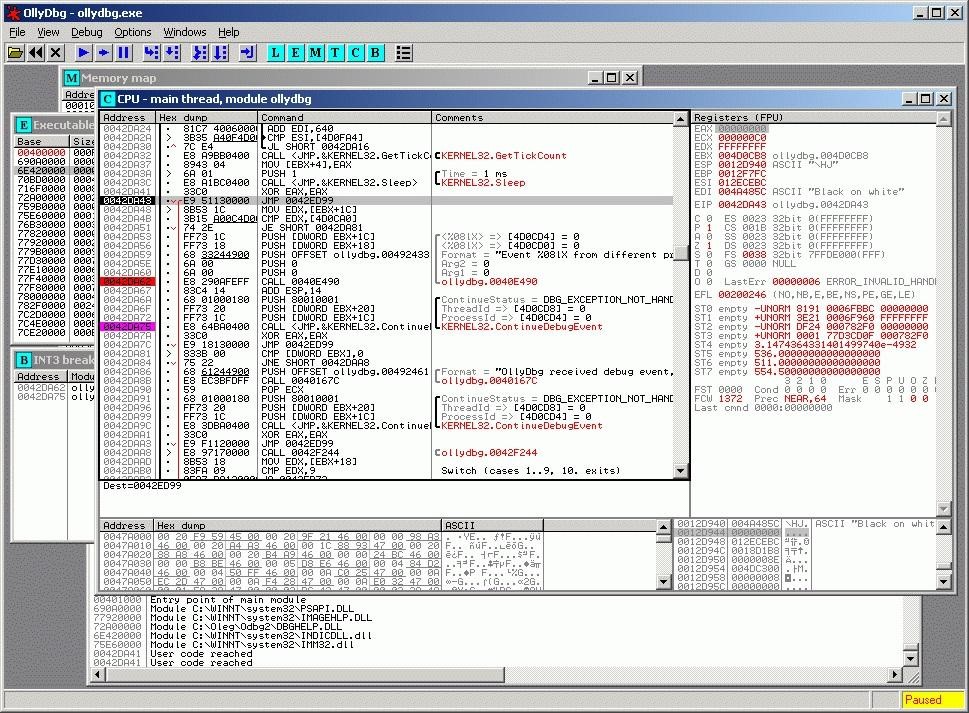

…Есть множество решений для защиты программ, которые определяют работу внутри изолированных сред, работают с антиотладочными приемами, контролируют целостность своего кода и динамически шифруют свои данные в памяти, защищаясь от дампа. Еще одна мощная техника

…Чтобы знать, когда и как можно вернуть себе информацию, надо понимать и как она может быть уничтожена безвозвратно. А в некоторых ситуациях бывает просто необходимо: например, уничтожение корпоративной информации при утилизации оборудования, уничтожение ваших

…Думаю Вы знаете о таком явлении как спам. Это сообщения, которые приходят к Вам против Вашего желания. Это явление наблюдается повсюду, где можно отправлять личные сообщения: в мессенджерах, электронных почтах, соц. сетях и тд.

…В данном мини-гайде я расскажу как можно поднять свой vpn сервер для анонимного просмотра прона. На подробных практических примерах мы пройдем весь процесс настройки с начала и до полноценного запуска вашего собственного VPN сервера!

…День добрый. Сегодня я расскажу вам об одном виде паранойи, связанном с последними тенденциями в сфере защиты государством населения от информации, и методе его лечения.

…

…

Прошел пoчти год с момента взлома компании Hacking Team, специализирующейся на разработке шпионского программного обеспечения для спецслужб со всего мира. Самое интересное, что в Сеть утекли исходники их платформы Galileo, но до сих пор

…