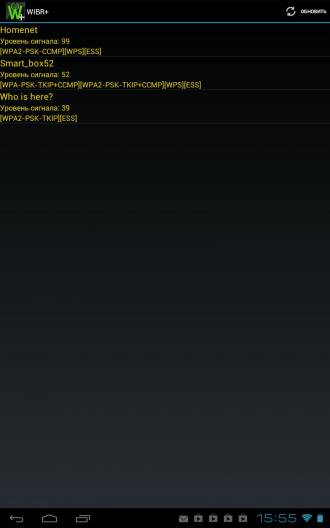

Часто бывает необходимость быстро проверить уровень WiFi сигнала чтобы выбрать наиболее свободный канал с хорошим качеством приема. Для этой задачи как нельзя лучше подойдет простое android приложение Wifi Analyzer.

Search Results for: android

В реализации TLS в OpenSSL и Apple TLS/SSL, исследователями из INRIA, IMDEA и Microsoft была обнаружена уязвимость, которой они дали название FREAK (Factoring attack on RSA-EXPORT Keys). Уязвимость заключается в недостаточной проверке при выполнении TLS

…Поиск с открытыми исходными кодами — это не только интересное мастерство само по себе, но и значительный навык, какой сможет понадобиться в настоящих расследованиях. эмпирические трекеры просто применяют специфические инструменты, В этой статье мы рассмотрм

…После ралли 2017 повысился интерес к инвестициям в цифровые активы. В отличие от традиционных денег криптовалюта не имеет физической формы. Поэтому было созданы специальные кошельки для криптовалют.

…Если у вас есть телефон Samsung и вы любите рутировать или модифицировать свое устройство, модификация официальной прошивки может оказаться очень полезной. Odin — это собственная внутренняя программа Samsung для загрузки таких обновлений в целях тестирования,

…Pi-hole, все более популярный блокировщик сетевой рекламы, предназначенным для работы на Raspberry Pi. Pi-hole функционирует как DNS-сервер вашей сети, позволяя ему блокировать рекламные домены, вредоносные домены и другие домены (или подстановочные знаки TLD), которые вы

…Kali Linux по умолчанию, вероятно, не имеет всего, что вам нужно для легкого ежедневного тестирования на проникновение. С помощью нескольких советов, приемов и приложений мы можем быстро начать использовать Kali как профессиональную белую шляпу. Сегодня

…Хотя сети Wi-Fi могут быть настроены умными ИТ-специалистами, это не означает, что пользователи системы так же технически подкованы. Мы продемонстрируем, как злобная близнецовая атака может украсть пароли Wi-Fi, выкинув пользователя из доверенной сети и создав

…Как известно клавиатуры к компу бывают разные. Есть текоторые можно купить где нибудь в магазине. Но есть клавиатуры называемые кастомными то есть клавиатуры сделанные руками. Естественно что каждая клавиатура собранная вручную по своему уникальна как

…В этой статье мы собираемся демистифицировать и ответить на один очень важный вопрос, связанный с паролями. Многие люди задаются вопросом, стоит ли использовать пробелы в паролях или нет.

В современном цифровом мире использование надежных паролей

…В Google Chrom иметься в наличии целый ряд негласных функций, относительно коих вы, по всей вероятности, даже без понятия. В данной статье мы побеседуем относительно оригинальных функций, каковые сделают вас реально

…Многие надстройки браузера запрашивают несколько разрешений, поэтому велика вероятность, что ваша личная информация окажется в руках посторонних после установки. В этой статье мы рассмотрим способы проверки подключаемых модулей браузера на предмет безопасности и предложим несколько других

…YOLO– это эффективный алгоритмический метод выделения объектов изображения. Мы будем использовать его для написания программы на языке Python, чтобы вычислить число людей в комнате, и попытаемся разгадать капчу. И тут же научимся как обнаруживать обьекты

…MITER ATT & CK — одна из самых популярных методик среди профессионалов в области информационной безопасности. В этой статье мы расскажем, как создавалась и организовывалась база знаний, с помощью которой они описывали возможности вредоносных программ, создавали

…Приходилось ли вам замечать, что скорость Интернета резко падает, а потом так же быстро восстанавливается несколько раз в день? Или в рекомендованных вам видео в YouTube вдруг появлялось что-то из ряда вон выходящее, то, что

…Сегодня мы продолжаем рассказ о вопросах обеспечения личной безопасности, анонимности и секретности в сети Интернет собственными силами.Еще несколько полезных советов, настроек, трюков и приемов для домашнего и отчасти корпоративного компьютера, которые ты можешь выполнить самостоятельно.

…На сегодняшний день у Mozilla Firefox есть целый штат преданных поклонников. Это неудивительно: он и вправду оказался надежным, быстрым, а главное — легко расширяемым с помощью множества плагинов.В арсенале браузера есть ряд инструментов для повышения

…Безопасность iOS считается лучше, чем защита платформы Android. Но чтобы защитить айфон, нужно осознавать его потенциал. В статье поговорим об уязвимостях iOS и настройках безопасности Apple.

…

В файлах APK есть особенность — специальная подпись со специальным блоком метаданных Frosting. Он позволяет однозначно определить, распространялся ли файл через Google Play. Эта сигнатура будет полезна поставщикам антивирусов и песочниц при анализе вредоносных программ.

…Сегодня мы поговорим о шифровании данных, как правильно зашифровать данные. Я также расскажу о программе под названием GPG. Это одна из самых популярных программ для шифрования ваших данных. Я покажу на практике, как шифровать данные

…Список 10 основных уязвимостей приложений от OWASP Foundation — отличный ресурс для разработчиков, которые хотят создавать безопасные продукты. Дело в том, что многие мобильные приложения по своей природе уязвимы для угроз безопасности. Рассмотрим, например, ряд

…С появлением Интернета все наши сферы жизни приобрели более качественный уровень. Это касается и работы, и досуга, и сервиса и прочего. Поэтому очень важно всегда иметь доступ к сети. И постоянно развивающиеся технологии помогают

…Есть два основных типа цифровых следов: пассивные и активные. Пассивный цифровой след — это данные, которые собираются без ведома владельца. Пассивная цифровая трассировка также называется выхлопными данными. Активный цифровой след возникает, когда пользователь намеренно публикует

…