Основная волна интереса к тестированию пришлась на 1990-е годы и началась в Соединенных Штатах. Быстрая разработка автоматизированных систем разработки программного обеспечения (инструменты CASE) и сетевые технологии привели к росту рынка программного обеспечения и

рассмотрение

Blog Posts

В файлах APK есть особенность — специальная подпись со специальным блоком метаданных Frosting. Он позволяет однозначно определить, распространялся ли файл через Google Play. Эта сигнатура будет полезна поставщикам антивирусов и песочниц при анализе вредоносных программ.

…Когда то давно можно было обойтись простым разграничением доступа и шифрованием конфиденциальной информации. Сейчас же довольно таки трудно разобрать что именно использовать. Некоторые сокращения (например, IPS, DLP и WAF) уже используются многими. Однако если копнуть

…Защита документа сертификатом подтверждает подлинность документа. Когда файл PDF подписан цифровым идентификатором или сертификатом, его содержимое блокируется, чтобы предотвратить внесение изменений в документ. Цифровые идентификаторы или сертификаты для подписи PDF-файлов используются в коммерческих и юридических

…Динамический рендеринг становится очень популярным,потому как это отличный способ совместить JS и SEO.Поэтому в этой статье мы рассмотрим как с помощью двух утилит можна добавлять уязвимости в веб-приложение, если эти утилиты настроены неправильно и попробуем обьяснить

…Беспроводные коммутаторы, маршрутизаторы и решения с непрерывным обучением, основанные на архитектуре цифровой сети Cisco DNA, повышают вашу безопасность. Постоянная адаптация. Постоянная защита. Сети вступают в новую эру своего развития.

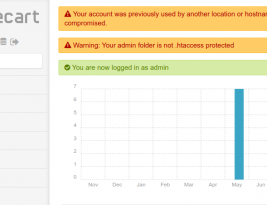

Навыки информационной безопасности в настоящее время пользуются большим спросом. Тем не менее, вы можете самостоятельно повысить свой уровень знаний и улучшить свои навыки технического аудита ИБ. Для этого существуют специально подготовленные сайты с предустановленной

…При написании кода на ассемблере вы всегда должны знать, действительно ли данный фрагмент кода должен быть написан на ассемблере. Необходимо взвесить все за и против, современные компиляторы способны оптимизировать код и могут достичь сопоставимой производительности

…Безопасность Android — противоречивая тема. С одной стороны, разработчики регулярно обновляют платформу, чтобы лучше защитить смартфоны. С другой, в сети последний отчёт Check Point показал, что приложения на Android содержат уязвимости, и пользователи рискуют потерять

…К сожалению, протокол RDP не так широко используется системными администраторами, которые предпочитают защищать терминальные соединения другими способами. Возможно, это связано с кажущейся сложностью метода, но это не так. В этом материале мы рассмотрим, как легко

…Зачем кому-то писать вредоносное ПО на Python? Мы собираемся сделать это, чтобы изучить общие принципы разработки вредоносных программ, а в то же время вы сможете попрактиковаться в использовании этого языка и применить полученные знания для

…Технологии VPN редко изучаются глубоко: есть и есть. Изобретателю Wireguard Джейсону А. Доненфельду повезло после того, как Линус Торвальдс похвалил его за качество кода, а вскоре после этого Wireguard стал основным стабильным ядром Linux.

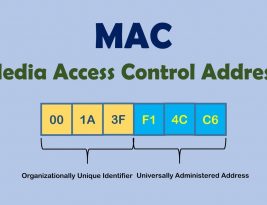

…MAC-адрес (также известный как физический адрес сетевого устройства) — это уникальный идентификатор сетевого интерфейса в сети. Одно устройство (например, компьютер, маршрутизатор, смартфон) может иметь несколько сетевых интерфейсов (проводных и беспроводных) и, следовательно, иметь несколько разных

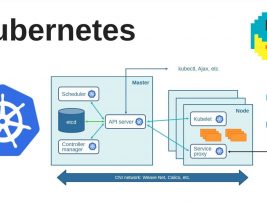

…Kubernetes — отличная платформа для оркестровки контейнеров и всего остального. В последнее время Kubernetes прошел большой путь как с точки зрения функциональности, так и с точки зрения безопасности и отказоустойчивости. Архитектура Kubernetes позволяет легко пережить

…As we all are entered into the digital world, the technology has taken over us. Where the data transfer and security system has evolved, so are the tactics for cybercrime. Cybersecurity has become a

…Azure DevOps Serve-продукт от Microsoft Corporation, который представляет собой комплексное решение, сочетающее в себе систему контроля версий, сбор данных, отчетность, статус и отслеживание изменений для проекта и предназначенное для совместной работы над проектами разработки программного

…Репозиторий позволит вам получить полностью работоспособный vault в режиме HA, с бэкэндом для etcd, также в режиме HA. С одной стороны, эта среда является чисто экспериментальной и ни в коем случае не должна использоваться в

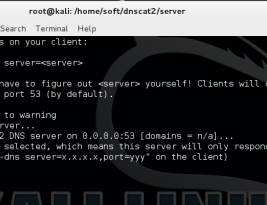

…DNS-tunneling — это метод, который позволяет передавать любой трафик (фактически инициируя туннель) по протоколу DNS. Например, его можно использовать для получения полного доступа к Интернету из точки, где разрешено изменение имен DNS.

Сегодня мы поговорим о шифровании данных, как правильно зашифровать данные. Я также расскажу о программе под названием GPG. Это одна из самых популярных программ для шифрования ваших данных. Я покажу на практике, как шифровать данные

…Операционная система Linux показала миру всю мощь проектов с открытым исходным кодом — благодаря ей сегодня у нас есть возможность изучить исходный код работающей операционной системы и на его основе составить собственную систему для решения

…