Сервер Microsoft SQL довольно часто обнаруживается при тестировании на проникновение, поскольку многие компании используют среды Windows. Серверы SQL обычно работают на порту 1433, но его можно найти и на других портах. Поскольку это очень популярная

…Рубрика: Главная

Сегодня многие организации внедрили облачные технологии, такие как Microsoft Azure или Amazon Web Services (AWS), чтобы упростить управление своей ИТ-инфраструктурой и передать ее на аутсорсинг.

Но, как и любая другая облачная технология, Microsoft Azure —

…Управление поверхностью атаки стало одним из наиболее важных аспектов любого веб-сайта в общедоступном Интернете. Простого знания своей поверхности атаки уже недостаточно — и эффективное управление ею с помощью таких инструментов, как Aquatone, стало нормой. Сочетание Aquatone

…Итак, сегодня в этой статье мы рассмотрим один из лучших плагинов от Burp Suite «Hack Bar», который ускорит все наши задачи по ручному вводу полезной нагрузки и будет работать почти со

…В этой статье мы узнаем, как мы можем использовать ffuf, что означает «Fuzz Faster U Fool», интересный инструмент веб-фаззинга с открытым исходным кодом. С момента его выпуска многие люди тяготели к

…Эта статья является второй частью серии «Offensive WMI» (первая здесь), и в этой статье мы сосредоточимся на трех основных компонентах WMI, с которыми мы будем в основном иметь дело. На протяжении всей статьи

…Вот интересный вопрос — как сделать так, чтобы два винчестера не видели друг друга? Так что-бы вирус, попавший в одну систему, никоим образом не мог заразить другую. В ответах предлагались довольно стандартные методы — использовать

…YOLO– это эффективный алгоритмический метод выделения объектов изображения. Мы будем использовать его для написания программы на языке Python, чтобы вычислить число людей в комнате, и попытаемся разгадать капчу. И тут же научимся как обнаруживать обьекты

…Среди наиболее популярных почтовых серверов, используемых тысячами компаний по всему миру, можно выделить Microsoft Exchange (Microsoft Mail). По этой причине популярность и доступность Интернета делают его привлекательной целью для злоумышленников.

В этой статье мы коротко расскажем

…Как только новая версия операционной системы iOS появляется в продаже, фанаты Apple с нетерпением ждут появления специального ПО для ее джейл-брейка. В настоящее время в интернете можно найти утилиту unc0ver (версия 6.х). В этом программном

…Cегодня мы продолжаем разбираться как правильно и эффективно работать с анализатором трафика Tshark.Мы продолжим анализировать функции данного анализатора и рассмотрим перечень команд употребляемых в нем.

Система 1С занимает главенствующее положение на рынке автоматизации для малых и средних компаний. Обычно, когда компания выбрала систему бухгалтерского учета 1С, в ней работают практически все сотрудники, от рядовых специалистов до менеджмента. Соответственно, от скорости работы

…Лучший способ проверить безопасность сети Wi-Fi — это попытаться взломать ее. Мы уже не раз писали о взломе WiFi, но эти инструкции очень быстро устаревают. Единственный способ обновить их — снова пройти весь путь самостоятельно

…Nginx -наиболее применяемый веб-сервер в Интернете, потому что он модульный, быстро реагирует под нагрузкой и может масштабироваться до минимального оборудования. Detectify регулярно сканирует Nginx на предмет неправильных настроек и уязвимостей, которые могут нанести вред пользователям.

…Речь пойдет о беспроводном сенсоре multi-touch с 2,13-дюймовым дисплеем для e-paper. Датчик может быть оснащен датчиком температуры и влажности SHT21, HTU21D, SI7021, датчиком температуры и влажности BME280, датчиком атмосферного давления BMP280 и датчиком освещенности MAX44009. Датчик

…CVE-2020-1472, или Zerologon. Обнаружение уязвимости Zerologon, уже вошла в число самых опасных уязвимостей, обнаруженных за последние годы. Это позволяет злоумышленнику взломать учетную запись компьютера контроллера домена и получить доступ к содержимому всей базы данных Active Directory.

…Стандарт Wi-Fi был разработан на основе IEEE 802.11 и используется для сетей беспроводной широкополосной связи. Первоначально технология Wi-Fi была ориентирована на организацию точек быстрого доступа в Интернет (хот-спотов) для мобильных пользователей. Преимущества беспроводного доступа очевидны,

…Одним из первых этапов планирования и дальнейшей реализации теста на проникновение является первичный сбор информации об объекте тестирования, то есть в нашем конкретном случае это nmap сканирование сканирование сети, идентификация машин, сетевых устройств, версий ОС и

…Может показаться, что в цифровом мире безопаснее выйти за рамки закона, чем в реальном: легче уничтожить следы преступления, да и специалистов не так много. Профиль требуется в органах власти. На самом деле это не

…Сегодня мы затронем очень важную тему которая действительно может принести практическую пользу и спасти от многих неприятностей. В случае если вам придется столкнутся с ментами и их наездами, Технические средства уничтожения информации будут первыми

…Давайте сегодня немного поиграем в частных детективов. Все знают что в сети интернет достаточно легко растворится и быть практически анонимным. Но иногда высплывают задачи по поиску человека в сети и всем что

…О взломе WIFI написано не мало. Но это на столько обширная и интересная тема что о ней всегда есть что сказать нового. Ведь взлом WIFI является началом практически у всех хакеров ))) Так и сегодня, мы

…Всем известно что iPhone один из лучших смартфонов на рынке. Но многие не совсем понимают почему не возможно устнановить на айфон любое взломаное ПО. Хотя в андроиде это решается путем простейшей настройки. Но не

…Сегодня в выпуске: простой и эффективный способ обмана Face ID, реверс-инжиниринг прошивок IoT-устройств, неожиданные результаты сравнения производительности Java и Kotlin, сравнение паттернов MVC, MVP, MVVM и MVI, советы по использованию Android Studio. А также:

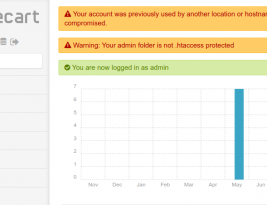

…Сегодня мы раскажем вам как взломать сайт бесплатно самому и без посторонней помощи. Это стало доступно после публикации свежей уязвимости такого изместного движка как Drupal. Конечно большинство крупных сайтов уже закрыли данную уязвмость, но

…