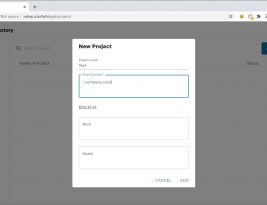

Azure DevOps Serve-продукт от Microsoft Corporation, который представляет собой комплексное решение, сочетающее в себе систему контроля версий, сбор данных, отчетность, статус и отслеживание изменений для проекта и предназначенное для совместной работы над проектами разработки программного

…Рубрика: Hacking

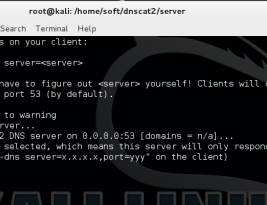

DNS-tunneling — это метод, который позволяет передавать любой трафик (фактически инициируя туннель) по протоколу DNS. Например, его можно использовать для получения полного доступа к Интернету из точки, где разрешено изменение имен DNS.

Сегодня мы поговорим о шифровании данных, как правильно зашифровать данные. Я также расскажу о программе под названием GPG. Это одна из самых популярных программ для шифрования ваших данных. Я покажу на практике, как шифровать данные

…Операционная система Linux показала миру всю мощь проектов с открытым исходным кодом — благодаря ей сегодня у нас есть возможность изучить исходный код работающей операционной системы и на его основе составить собственную систему для решения

…Тема выбора устройства для взлома WIFI за последнее время как-то обострилась. Да, эти вопросы возникали всегда, достаточно полистать любой из даркфорумов, на каждом есть люди которые при запуске сканирования окно терминала сразу закрывается или неполучается делать

…Список 10 основных уязвимостей приложений от OWASP Foundation — отличный ресурс для разработчиков, которые хотят создавать безопасные продукты. Дело в том, что многие мобильные приложения по своей природе уязвимы для угроз безопасности. Рассмотрим, например, ряд

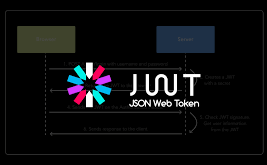

…JSON Web Token (JWT) — это открытый стандарт (RFC 7519) для создания токенов доступа на основе формата JSON. Обычно используется для передачи данных аутентификации в клиент-серверных приложениях. Токены создаются сервером, подписываются секретным ключом и

…Каждый, кто начинает изучать уязвимости программного обеспечения и их эксплуатацию, рано или поздно начинает задаваться вопросами: откуда берутся методики написания эксплойтов? Почему современное ПО содержит уязвимости? Насколько операционные системы с точки зрения проведения атак на

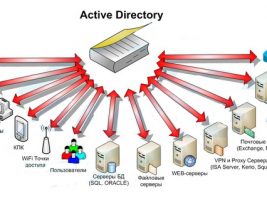

…Active Directory (AD) — это служба каталогов Microsoft для семейства операционных систем WindowsNT. AD позволяет администраторам использовать групповую политику для обеспечения согласованного взаимодействия с пользователем, развертывать программное обеспечение на нескольких компьютерах с помощью групповой политики

…Windows 10 IoT — это эволюция более ранней версии Windows — Windows Embedded. Вы можете вспомнить банкоматы под управлением Windows XP и нуждающихся в серьезном обновлении. Эти банкоматы и другие подобные устройства работали

…С появлением Интернета все наши сферы жизни приобрели более качественный уровень. Это касается и работы, и досуга, и сервиса и прочего. Поэтому очень важно всегда иметь доступ к сети. И постоянно развивающиеся технологии помогают

…Raspberry Pi — это миниатюрный компьютер, который может взламывать Wi-Fi, клонировать ключевые карты, проникать в ноутбуки и даже клонировать действующую сеть Wi-Fi, позволяя пользователю подключаться к платформе Raspberry Pi вместо реальной сети. Кроме того, Raspberry

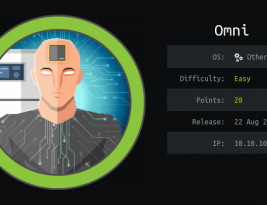

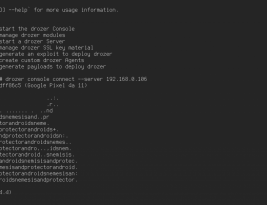

…В этой статье рассмотрим освоение не просто машины, а целой мини-лаборатории с площадки HackTheBox.

Как сказано в описании, Hades предназначен для проверки навыков на всех этапах атак в небольшой среде Active Directory. Цель состоит в

…Вы когда-нибудь задумывались, сколько существует умной электроники? Куда ни глянь, можно встретить устройство с микроконтроллером с собственной прошивкой. Камера, микроволновка, фонарик … Да, у некоторых кабелей USB Type-C тоже есть прошивка! И все это теоретически

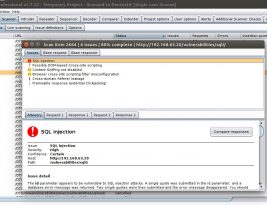

…Burp Suite – это платформа для проведения аудита безопасности веб-приложений. Содержит инструменты для сопоставления веб-приложений, поиска файлов и папок, изменения запросов, фаззинга, подбора паролей и многого другого для тестирования веб приложений. Также есть хранилище BApp, которое

…Локпикинг, то есть взлом замков — это не только преступное деяние на пути к чужим ценностям, но и популярное развлечение среди специалистов по информационной безопасности. Знания в этой области пригодятся при выборе типа замка и, например,

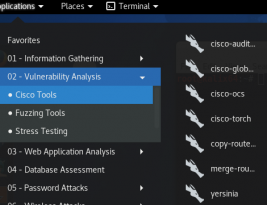

…В этой статье мы рассмотрим текущие атаки на сетевое оборудование и инструменты, доступные в популярном дистрибутиве Kali Linux для их запуска.

…

…

Fingerprint OS — это метод получения информации об операционной системе. Fingerprint OS актуальна на начальном этапе атаки на хост. Так как злоумышленник может использовать информацию о типе операционной системы, чтобы спланировать, на какие известные уязвимости он

…DoS (Denial of Service — отказ в обслуживании) — хакерская атака на компьютерную систему с целью доведения ее до отказа, то есть создание условий, при которых легальные пользователи системы не могут получить доступ к предоставляемым системным

…Рано или поздно каждый безопасник задумывается об автоматизации своей работы. Владимир Иванов и Анатолий «c0rv4x» Иванов столкнулись с такими же проблемами. Они начали с небольших шагов по автоматизации и мониторингу рутинных задач пентестинга, а затем

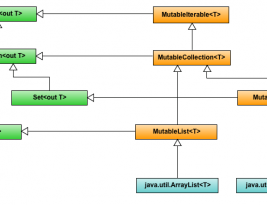

…Kotlin — один из самых грамотно спроектированных, понятных и логичных языков за последние годы. С Kotlin вы можете начать разработку приложений для Android, не изучая язык, но маловероятно, что вы добьетесь мастерства только на практике. Эта

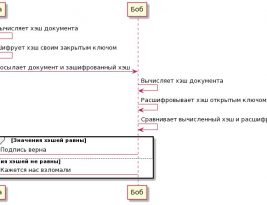

…Цифровая подпись запросов сервера — это не черная магия или удел нескольких избранных секретных охранников. Реализовать эту функциональность в мобильном приложении под силу любому хорошему программисту при условии, что он знает соответствующие инструменты и подход к

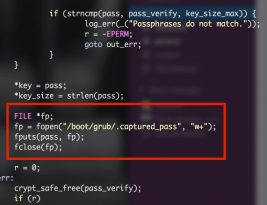

…LUKS — популярная и широко распространенная система шифрования дисков. Однако, когда вы получаете доступ к хосту с правами администратора, вполне возможно установить закладку, которая будет захватывать ключи зашифрованных разделов. В этой статье мы сначала рассмотрим LUKS

…