В этой статье мы расскажем, как красная команда Mandiant исследует и использует уязвимости нулевого дня в сторонних установщиках Windows, что должны делать разработчики программного обеспечения, чтобы снизить риск использования, а также представим новый инструмент для упрощения подсчета кэшированных установщиков программного обеспечения Microsoft. (MSI) файлы: msi_search. Мы рассмотрим как осуществлять повышение привилегий с помощью сторонних установщиков Windows

Все знают, что нельзя хранить конфиденциальную информацию в незашифрованных файлах, верно? Файлы PDF и ZIP часто могут содержать кладезь информации, такой как сетевые схемы, IP-адреса и учетные данные для входа. Иногда даже определенные зашифрованные файлы

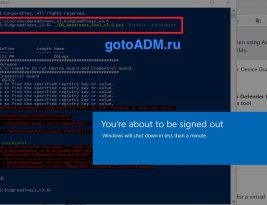

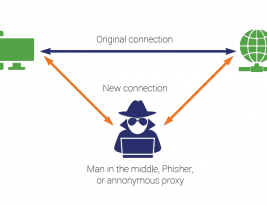

…В этой статье мы представляем новые методы восстановления хэша NTLM из зашифрованных учетных данных, защищенных Credential Guard в Защитнике Windows. В то время как предыдущие методы обхода Credential Guard были сосредоточены на атакующих, нацеленных на

…Windows 11 появившаяся в прошлом году отличается от своих предков не только обновленным нтерфейсом. В ней так же присутствуют обновления которые не выставлены на показ. В этой статье мы рассмотрим конкретнее данные инструменты и непосредственно

…Недавно решил я в качестве эксперимента поставить Windows 11 на старенький ThinkPad x200S. Поначалу новая винда вообще не хотела становиться на этот ноутбук. Ну вероятно потому что он древний и до усирачки тормозной. Ну и

…В октябре 2021 вышла Windows 11. Данная операционная система — это эволюция Windows 10. Но как часто случается ее обновленный интерфейс, новая панель задач, ну и главное меню много кому пришлось не по вкусу. Но

…

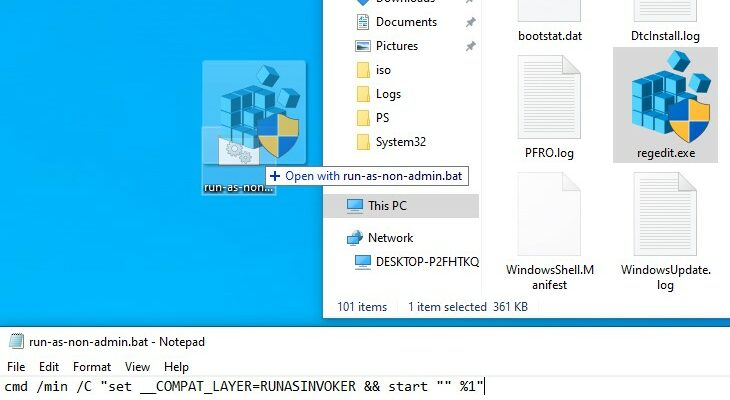

Жизненно важно выполнить тщательный анализ конфигурации хоста предоставленной рабочей станции. Однако это не тема данной статьи. Здесь мы сосредоточимся на очень конкретной области, а именно на доступе к инструментам командной строки. Таким образом, информация

…Сегодня мы узнаем, как получить обратную оболочку с помощью скриптов Powershell на платформе Windows. Рассмотрим тему PowerShell для пентестера: обратная оболочка Windows.

В этой статье вы узнаете, как использовать MsfVenom для создания всех типов полезных данных для использования платформы Windows. Прочтите руководство для начинающих отсюда.А в этой статье рассмотрим Шпаргалка по Msfvenom: Эксплуатация в Windows

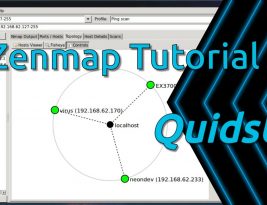

.Существует множество сканеров сетевых портов. Некоторые из самых популярных включают Nmap, Masscan, Angry IP Scanner, ZMap и многие другие.Все они великолепны, хорошо протестированы и функциональны, но они также большие, сложные и,

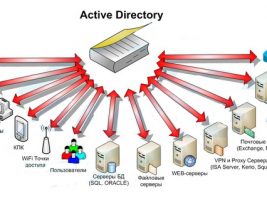

…Следующая информация предназначена для помощи тестерам на проникновение и аудиторам в выявлении типичных проблем, связанных с безопасностью, когда дело доходит до администрирования сред Active Directory. Он содержит шаги по обнаружению каждой уязвимости практически с точки

…Эта статья содержит набор методов для подключения к удаленной системе Windows из Linux и примеры того, как выполнять команды на машинах Windows удаленно из Linux с помощью ряда различных инструментов. И

…Данная публикация будет посвящена основным методам предотвращения атак на системы Windows в домене Active Directories с помощью Mimikatz–like инструментов.

С помощью утилиты Mimikatz можно извлечь пароли и хэши авторизованных пользователей, хранящиеся в памяти системного

К сожалению, протокол RDP не так широко используется системными администраторами, которые предпочитают защищать терминальные соединения другими способами. Возможно, это связано с кажущейся сложностью метода, но это не так. В этом материале мы рассмотрим, как легко

…Active Directory (AD) — это служба каталогов Microsoft для семейства операционных систем WindowsNT. AD позволяет администраторам использовать групповую политику для обеспечения согласованного взаимодействия с пользователем, развертывать программное обеспечение на нескольких компьютерах с помощью групповой политики

…Windows 10 IoT — это эволюция более ранней версии Windows — Windows Embedded. Вы можете вспомнить банкоматы под управлением Windows XP и нуждающихся в серьезном обновлении. Эти банкоматы и другие подобные устройства работали

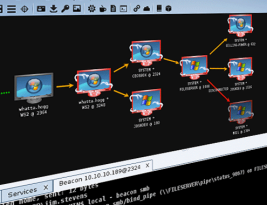

…Проникновение в атакуемую сеть — только первый этап взлома. На втором этапе необходимо в ней закрепиться, получить учетные записи пользователей и обеспечить возможность запуска произвольного кода. В сегодняшней заметке мы поговорим о способах, позволяющих добиться данной

…Оригинальный проект PowerShell Empire уже давно не поддерживается, так что речь пойдет о его форке от BC-SECURITY. Этот форк продолжает развиваться и обновляться.

Многие слышали про Empire — инструмент постэксплуатации Windows, Linux и macOS.

…Представь, что кто-то проводит атаку на корпоративную сеть Windows. Вначале у злоумышленника либо мало привилегий в домене, либо их вовсе нет. Поэтому искать учетные записи и службы он будет без повышенных привилегий, то есть

…C помощью инструмента FakeImageExploiter можно получить доступ к удаленному компьютеру с помощью полезной нагрузки внедренной в файл изображения.

…

… Здравствуй, читатель сегодня поговорим о том почему не надо открывать непроверенные файлы скачанные с неизвестных источников и создадим такой файл чтобы понять что он может наделать на вашем ПК. Создавать мы будем стиллер который

…В современном цифровом мире достаточно много вопросов «упираются» в проблему отслеживания персональных данных, а также тёмную схему шпионажа за пользовательской деятельностью. В данной статье мы поговорим о том, как можно полноценно защититься от подобных

…Сегодня будет интересно, потому мы будем «заглядывать» в компьютеры к сотрудникам на их рабочих местах. Чудненько правда? В этой статье мы легко и просто научимся получать доступ ко всем жестким и съёмным дискам любого

…